PowerEdge: Server-BIOS-Update-Richtlinien für Microsoft Secure Boot-Zertifikate

Zusammenfassung: In diesem Artikel finden Sie die Richtlinien zur Aktualisierung des Server-BIOS für Microsoft Secure Boot-Zertifikate.

Weisungen

Bevor Sie Dell PowerEdge-Server, auf denen Windows ausgeführt wird, auf die BIOS-Version vom Dezember 2025 aktualisieren, müssen Sie die erforderlichen Voraussetzungen erfüllen. Das BIOS-Update enthält neue Secure Boot-Zertifikate. Wenn Sie die folgenden Schritte nicht ausführen, kann dies dazu führen, dass der Server in einen undefinierten Zustand wechselt.

Wenn Secure Boot nicht aktiviert ist, kann das BIOS über den normalen Prozess aktualisiert werden und dieses Dokument ist nicht anwendbar.

Zielserver und -betriebssysteme

Alle PowerEdge-Server der 14., 15. und 16. Generation mit Windows Server 2022 oder 2025

Servergenerationen und BIOS-Kennungen

|

Plattform |

BIOS-Version |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Voraussetzungen

- Auf dem Server muss eine BIOS-Version ausgeführt werden, die vor den oben genannten Versionen veröffentlicht wurde.

- Der Server muss über TPM 2.0 verfügen und sollte aktiv sein.

- Secure Boot sollte aktiviert sein.

- BitLocker sollte deaktiviert sein. Wenn BitLocker bereits verwendet wird, sollte es vorübergehend deaktiviert werden.

- Befolgen Sie die Anweisungen unter dem folgenden Link, um BitLocker mit Azure Stack HCI-Cluster zu verwalten.

- Verwalten der BitLocker-Verschlüsselung auf Azure Local

- Nutzer sollten über Administratorrechte für den Server verfügen.

- Die PowerShell-Ausführungsrichtlinie sollte auf "Uneingeschränkt" oder "Umgehung" festgelegt werden. (Verwenden Sie

Set-ExecutionPolicyausgeführt wird) - Für Failover-Cluster (Azure Local, S2D, SAN Attached): Fügen Sie "

Suspend-ClusterNode -Drain", um den Node anzuhalten und Clusterrollen auf andere Nodes zu verschieben.

Schritte zum Aktualisieren der Secure Boot-Zertifikate und des BIOS.

- Stellen Sie sicher, dass auf dem Server eine BIOS-Version ausgeführt wird, die älter als die oben genannten ist.

- Auf dem System sollte Windows Server 2022 oder Windows Server 2025 ausgeführt werden.

- Laden Sie Secure Boot-Zertifikate und Skripte herunter, die an diesen Wissensdatenbank-Artikel angehängt sind.

- Kopieren Sie die Secure Boot-Zertifikate auf das System.

- Für 16G – Kopie

16G_Secure_Boot_Cerifcates_pkb.zipund extrahieren Sie es in einen beliebigen Ordner. - Für 15G – Kopie

15G_Secure_Boot_Cerifcates_pkb.zipund extrahieren Sie es in einen beliebigen Ordner. - Für 14G – Kopie

14G_Secure_Boot_Cerifcates_pkb.zipund extrahieren Sie es in einen beliebigen Ordner.

- Für 16G – Kopie

- Führen Sie das entsprechende Skript aus, um Secure Boot-Zertifikate zu aktualisieren.

- Für 16G:

16G_SecureBoot_Cert_Update_pkb.ps1 - Für 15G:

15G_SecureBoot_Cert_Update_pkb.ps1 - Für 14G:

14G_SecureBoot_Cert_Update_pkb.ps1 - Der Pfad des Ordners, in dem alle erforderlichen Zertifikatdateien gespeichert sind, muss als Eingabe angegeben werden.

- Für 16G:

- Stellen Sie sicher, dass das Skript erfolgreich ausgeführt wurde und eine Neustartmeldung angezeigt wird.

- Starten Sie den Server neu.

-

Hinweis: UEFI0074 Warnung

"The Secure Boot policy has been modified since the last time the system was started"wird möglicherweise während des BIOS POST und im Lifecycle-Protokoll angezeigt.

-

- Sobald der Server mit dem Betriebssystem neu gestartet wurde, aktualisieren Sie das BIOS mit einem beliebigen Update-Tool oder -Mechanismus, das von Dell unterstützt wird (Dell Update Package, iDRAC, OpenManage Enterprise usw.).

- Starten Sie den Server neu.

- Überprüfen Sie, ob auf dem Server das neue BIOS ausgeführt wird.

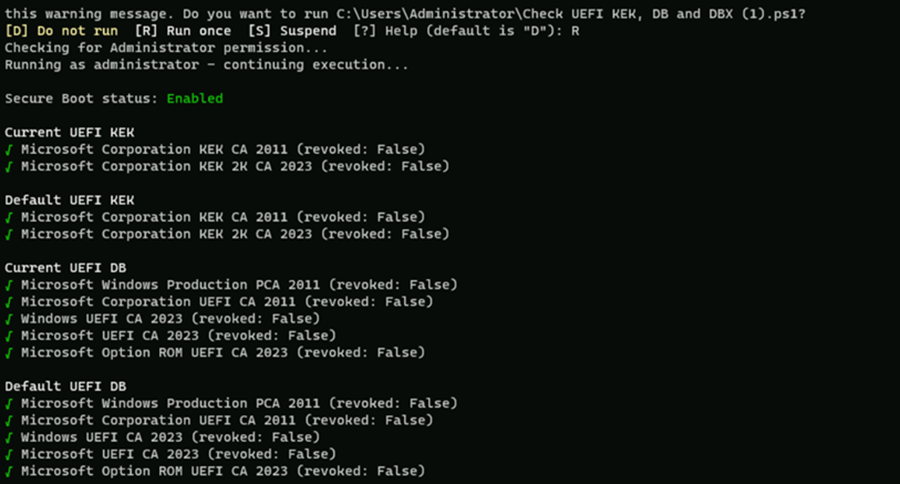

- Dell empfiehlt zu überprüfen, ob die neuen Secure Boot-Zertifikate im BIOS verfügbar sind. Dazu führen Sie das folgende Skript innerhalb des Betriebssystems aus.

-

Check UEFI KEK, DB, and DBX.ps1 - Dieses Skript kann hier heruntergeladen werden: Github: Check-UEFISecureBootVariables

-

Wenn das Skript ausgeführt wird, wird die folgende Ausgabe erwartet: