NetWorker: Sicherheitsscanner meldet eine Sicherheitslücke auf Ports 5432 und 5671 bei einem Windows-basierten NetWorker- und NetWorker Management Console-Server

Summary: Sicherheitslücke „Protokoll von TLS-Version 1.1 veraltet“ und „Protokoll von TLS-Version 1.0 erkannt“ für Port 5432 und Port 5671 auf NetWorker-Server mit NetWorker-Version 19.7.0.1 auf Windows Server 2016 ...

This article applies to

This article does not apply to

This article is not tied to any specific product.

Not all product versions are identified in this article.

Symptoms

Der NetWorker-Server und der NetWorker Management Console (NMC)-Server werden auf einem Windows-basierten Betriebssystem bereitgestellt.

Ein Sicherheitsscanner kennzeichnet Port 5671 und Port 5432 als mit TLS 1.0 und TLS 1.1 verhandelt.

Ein Sicherheitsscanner kennzeichnet Port 5671 und Port 5432 als mit TLS 1.0 und TLS 1.1 verhandelt.

Cause

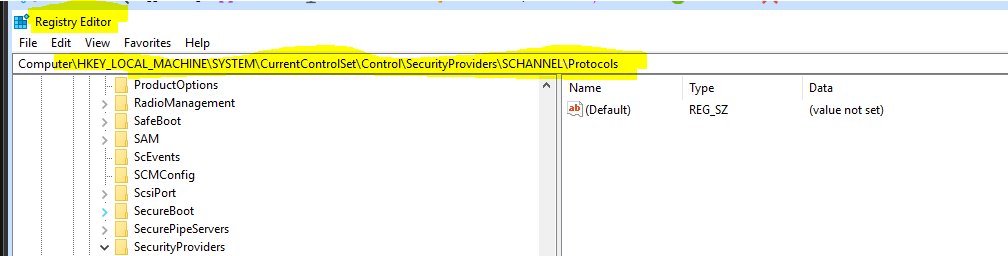

Der Registrierungspfad des Windows-Betriebssystems Computer\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols ist leer, was darauf hinweist, dass alle TLS-Versionen aktiviert sind.

Abbildung 1: Screenshot der Windows-Betriebssystemregistrierung

Da die alten TLS-Versionen aktiviert sind, wurden sie von den Ports 5671 und 5432 während der Verhandlung verwendet.

Resolution

Beheben Sie diese Sicherheitslücke, indem Sie die folgenden Änderungen an den RabbitMQ- und Postgres-Konfigurationen vornehmen.

Für RabbitMQ-Port 5671:

- Bearbeiten Sie auf dem NetWorker-Server die Option "

C:\Program Files\EMC NetWorker\nsr\rabbitmq-server-#.#.#\etc\rabbitmq.conf" mit der folgenden Zeile.

HINWEIS: Die RabbitMQ-Version variiert je nach NetWorker-Serverversion.

From:

% disable TLS 1.0, remove tlsv1.1 if it is not needed

{versions, ['tlsv1.2', 'tlsv1.1']},

To:

% disable TLS 1.0, remove tlsv1.1 if it is not needed

{versions, ['tlsv1.2']},

- Speichern Sie die Änderungen in der Datei.

HINWEIS: Die NetWorker-Services müssen neu gestartet werden, damit die Änderungen wirksam werden. Der Neustart kann durchgeführt werden, nachdem die Codierschlüssel für Port 5432 mithilfe der folgenden Schritte geändert wurden.

Für Postgres-Port 5432:

- Bearbeiten Sie auf dem NMC-Server "

C:\Program Files\EMC NetWorker\Management\nmcdb\pgdata\postgresql.conf" mit der folgenden Zeile.

From: ssl_ciphers = 'TLSv1.2:HIGH:!SSLv3:!NULL:!ADH:!MEDIUM:!LOW:!EXP:!MD5:!RC4:!3DES:@STRENGTH' #allowed SSL ciphers To: ssl_ciphers = 'TLSv1.2:!TLSv1.1:!TLSv1.0:HIGH:!SSLv3:!NULL:!ADH:!MEDIUM:!LOW:!EXP:!MD5:!RC4:!3DES:@STRENGTH' #allowed SSL ciphers

- Speichern Sie die Änderungen in der Datei.

Services neu starten:

Starten Sie die Services des NetWorker-Servers und des NMC-Servers mit dem folgenden Befehl neu:

net stop nsrexecd /y

HINWEIS: Mit diesem Befehl werden alle NetWorker- und NMC-Services beendet.

Wenn das System sowohl ein NetWorker-Server als auch ein NMC-Server ist, führen Sie die folgenden Befehle aus:

net start nsrd net start gstd

Wenn das System nur ein NMC-Server ist, führen Sie die folgenden Befehle aus:

net start nsrexecd net start gstd

Additional Information

Weitere Referenzen:

Affected Products

NetWorker, NetWorker Management ConsoleProducts

NetWorker Family, NetWorker SeriesArticle Properties

Article Number: 000213153

Article Type: Solution

Last Modified: 27 مايو 2026

Version: 8

Find answers to your questions from other Dell users

Support Services

Check if your device is covered by Support Services.