NetWorker: Azure-abonnement ontbreekt in NWUI

Summary: Er is eerder een Microsoft Azure-abonnement toegevoegd aan NetWorker. Het Azure-abonnement wordt niet weergegeven in de NetWorker Web User Interface (NWUI). Tijdens een poging om het Azure-abonnement opnieuw toe te voegen, wordt er een foutmelding weergegeven waarin staat dat het Azure-abonnement al bestaat in NetWorker. Het abonnement is zichtbaar via een nsradmin-prompt op de NetWorker-server. ...

Symptoms

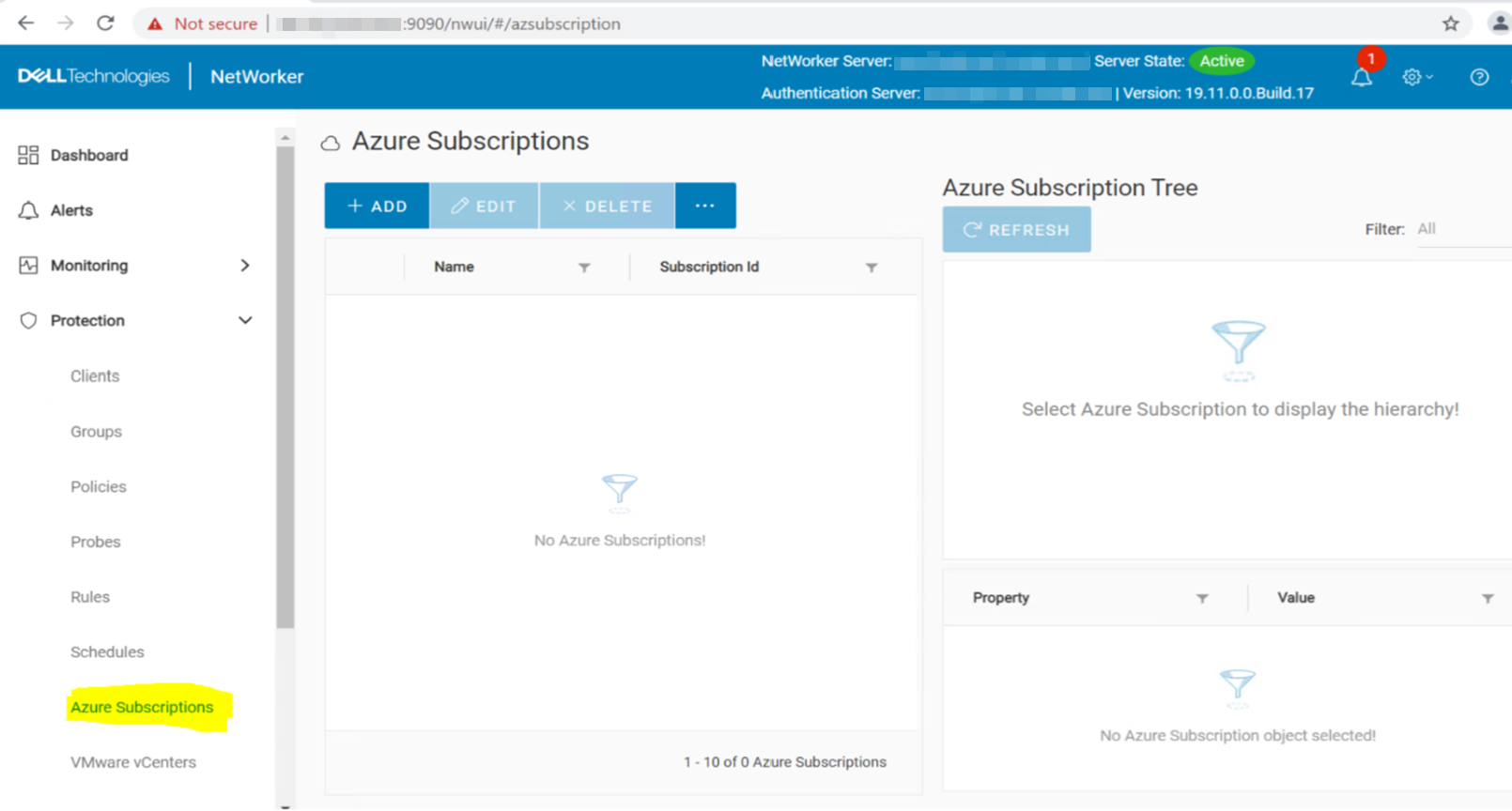

Er is eerder een Azure-abonnement toegevoegd aan de NetWorker-server. De NetWorker Web Use Interface (NWUI) geeft geen Azure-abonnementen weer:

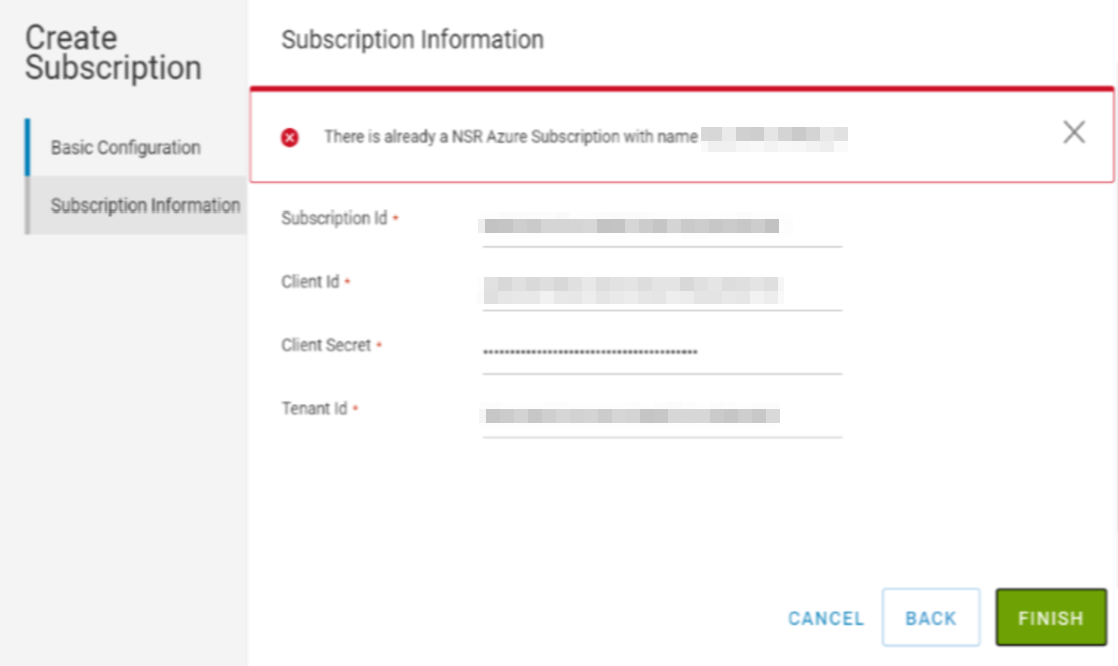

Een poging om het Azure-abonnement weer toe te voegen aan NetWorker, meldt dat het al bestaat:

De daemon.log van de NetWorker-server kan het volgende melden:

- Linux: /nsr/logs/daemon.raw

- Windows (standaard): C:\Program Files\EMC NetWorker\nsr\logs\daemon.raw

- NetWorker: De nsr_render_log gebruiken om .raw logbestanden weer te geven

66113 MM/DD/YYYY HH:mm:SS nsrd NSR critical Failed to retrieve item _azure_AZURE_SUBSCRIPTION_NAME_client secret from lockbox /nsr/lockbox/NETWORKER_SERVER_FQDN/clb.lb

Het Azure-abonnement is te zien in een nsradmin Prompt op de NetWorker-server:

- Open een prompt op de NetWorker-server.

- Voer het volgende uit:

nsradmin - Geef in de nsradmin-prompt de Azure-abonnementen weer:

print type: NSR Azure Subscription

azure-nve:~ # nsradmin

NetWorker administration program.

Use the "help" command for help, "visual" for full-screen mode.

nsradmin> p type: NSR Azure Subscription

type: NSR Azure Subscription;

name: SUBSCRIPTION-RESOURCE-NAME;

comment: ;

tenant id: AZURE-TENANT-ID;

subscription id: AZURE-SUBSCRIPTION-ID;

client id: AZURE-CLIENT-IDb;

client secret: *******;

endpoint: management.azure.com;

command: nsrazure_discovery;

administrator: "user=root,host=azure-nve.local",

"user=administrator,host=azure-nve.local",

"user=system,host=azure-nve.local",

"user=nsrnmc,host=azure-nve.local",

nsradmin> quit

Cause

- De lockbox van de NetWorker-server is beschadigd.

- NetWorker kan het clientgeheim van het Azure-abonnement niet ontsleutelen vanuit de lockbox.

- Het Azure-clientgeheim heeft een vervalperiode die is gedefinieerd wanneer het wordt gemaakt. De vervaldatum is verstreken en het clientgeheim dat wordt gebruikt in de NetWorker Azure-abonnementsresource is niet langer geldig.

Resolution

- Maak op de NetWorker-server een bestand met de naam

clear_client_secret.txtop een locatie naar keuze. - Voeg de volgende inhoud toe aan het bestand en sla het op:

. type: nsr azure subscription update client secret: ; y

- Vanuit een root-shell (Linux) of administrator-opdrachtprompt (Windows) stopt u de NetWorker-serverservices:

- Linux: nsr_shutdown

- Windows:

net stop nsrd

- Maak een kopie van de NetWorker Server Resource Database (NSRDB):

- Linux:

cp -R /nsr/res/nsrdb /nsr/res/nsrdb.beforeclientsecretreset_$(date -I) - Windows: Gebruik Windows Verkenner om een kopie te maken van de map met brondatabase, standaardpad: C:\Program Files\EMC NetWorker\nsr\res\nsrdb

- Gebruik

nsradminAls u declear_client_secret.txtin de NSRDB.

- Linux:

nsradmin -i clear_client_secret.txt -d /nsr/res/nsrdb - Windows:

nsradmin -i clear_client_secret.txt -d "C:\Program Files\EMC NetWorker\nsr\res\nsrdb"

Voorbeeld:

azure-nve:~ # nsradmin -i clear_client_secret.txt -d /nsr/res/nsrdb Current query set updated resource id 53.0.36.27.0.0.0.0.220.76.162.103.10.164.158.89(186)

U ziet een regel 'bijgewerkte resource' voor elk Azure-abonnement dat is geconfigureerd op de NetWorker-server.

- Open een

nsradminVraag naar de NSRDB en werk het clientabonnement bij voor elk Azure-abonnement.

- Linux:

nsradmin -d /nsr/res/nsrdb - Windows:

nsradmin -d "C:\Program Files\EMC NetWorker\nsr\res\nsrdb"

Als alle Azure-abonnementen hetzelfde Azure-clientgeheim delen, voert u het volgende uit:

nsradmin> . type: nsr azure subscription

Current query set

nsradmin> show name; client secret

nsradmin> print

client secret: ;

name: Azure;

nsradmin> update cleint secret: REPLACE_WITH_CLIENT_SECRET

cleint secret: CLIENT_SECRET;

Update? y

updated resource id 53.0.36.27.0.0.0.0.220.76.162.103.10.164.158.89(187)

*Repeat confirmation for each subscription*

nsradmin> q

nsradmin> show name

nsradmin> print type: nsr azure subscription

name: AZURE_SUBSCRIPTION_NAME;

nsradmin> . type: nsr azure subscription; name: AZURE_SUBSCRIPTION_NAME

Current query set

nsradmin> update client secret: REPLACE_WITH_CLIENT_SECRET

client secret: CLIENT_SECRET;

Update? y

updated resource id 53.0.36.27.0.0.0.0.220.76.162.103.10.164.158.89(188)

q of quit om af te sluiten nsradmin.

- NetWorker-serverservices starten:

- Linux:

systemctl start networkerof/etc/init.d/networker start - Windows:

net start nsrd

- Controleer de daemon.raw van de server op nieuwe lockbox-fouten:

- Linux: /nsr/logs/daemon.raw

- Windows (standaard): C:\Program Files\EMC NetWorker\nsr\logs\daemon.raw

- NetWorker: De nsr_render_log gebruiken om .raw logbestanden weer te geven

- Als er geen lockbox-fouten worden gemeld met betrekking tot de Azure-abonnementen, controleert u of u de abonnementen kunt vernieuwen vanuit NWUI na het opstarten van de service.

Additional Information

Als de bovenstaande procedure niet werkt. De Azure-abonnementen moeten worden verwijderd en opnieuw worden gemaakt.

- Maak een kopie van de nsrdb (als dat nog niet is gebeurd). Als u deze stappen uitvoert nadat u de bovenstaande procedure hebt geprobeerd, is er een kopie gemaakt in Oplossing stap 4. Zorg er ook voor dat de taak voor serverbescherming is voltooid. Verzamel bootstrap save set details:

mminfo -B - Verzamel de gegevens van het Azure-abonnement via de nsradmin-prompt. Dit bevat alles behalve het geheim van de client. Deze moet worden verzameld voordat u doorgaat naar de volgende stappen. De Azure-beheerder moet deze acties uitvoeren; Zie echter het Azure Client Secret hieronder voor de algemene vereiste stappen.

nsradmin print type: nsr azure subscription

- De bestaande Azure-abonnementsresources verwijderen

. type: nsr azure subscription delete y

- Meld u aan bij de NetWorker Web User Interface (NWUI) en ga naar Protection-Azure> Subscriptions.

- Maak elk Azure-abonnement opnieuw met behulp van de naam, opmerking, tenant-id, abonnements-id en client-id die in stap 2 zijn verzameld. Het clientgeheim moet worden verstrekt door de klant of hun Azure-beheerder

Azure Client Secret

Als het huidige Azure-clientgeheim niet bekend is, kan een nieuw geheim worden gemaakt vanuit Azure. Alleen Azure-gebruikersaccounts met de juiste machtigingen kunnen deze instellingen en resources bekijken. Hiervoor is de Azure Administrator van de omgeving vereist.

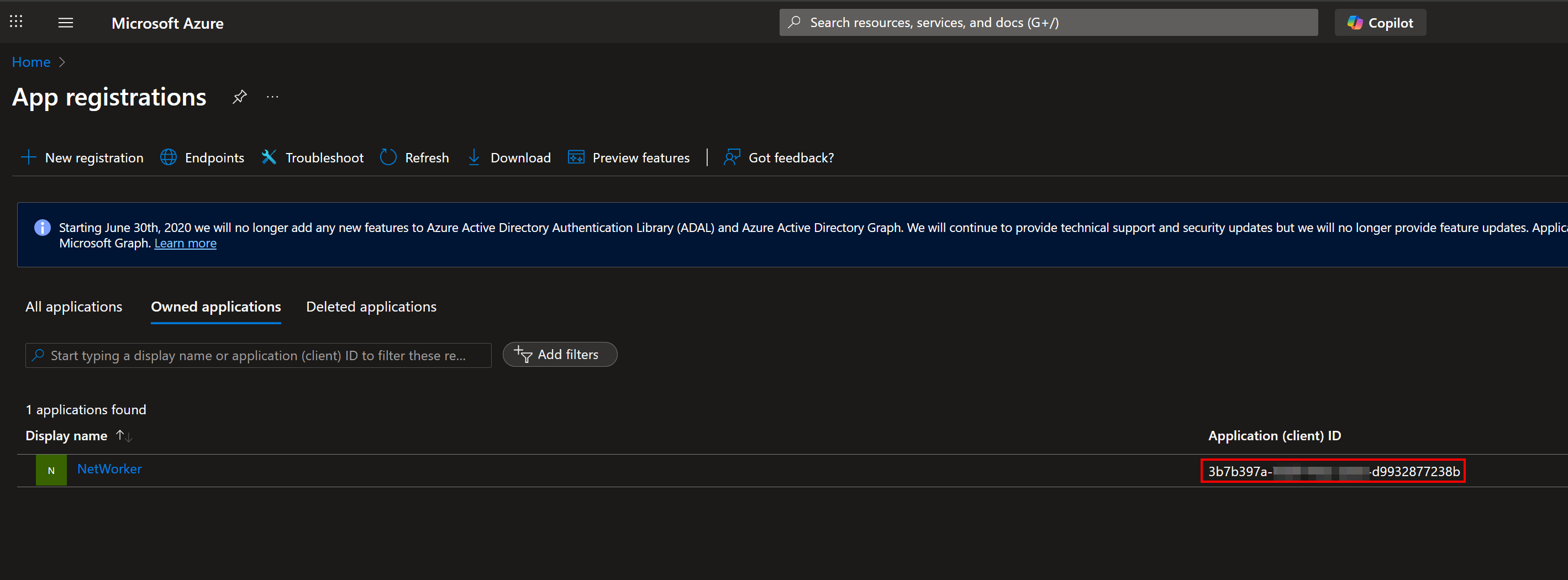

- Ga vanuit Azure Portal naar (of zoek naar) App-registraties.

- Vanuit App-registraties moeten er vermeldingen bestaan voor elke client-ID. De waarde van de naam kan verschillen, maar de client-id's moeten overeenkomen met de waarden die worden gebruikt in NetWorker:

- Open de App-registratieportal door op de weergavenaam te klikken.

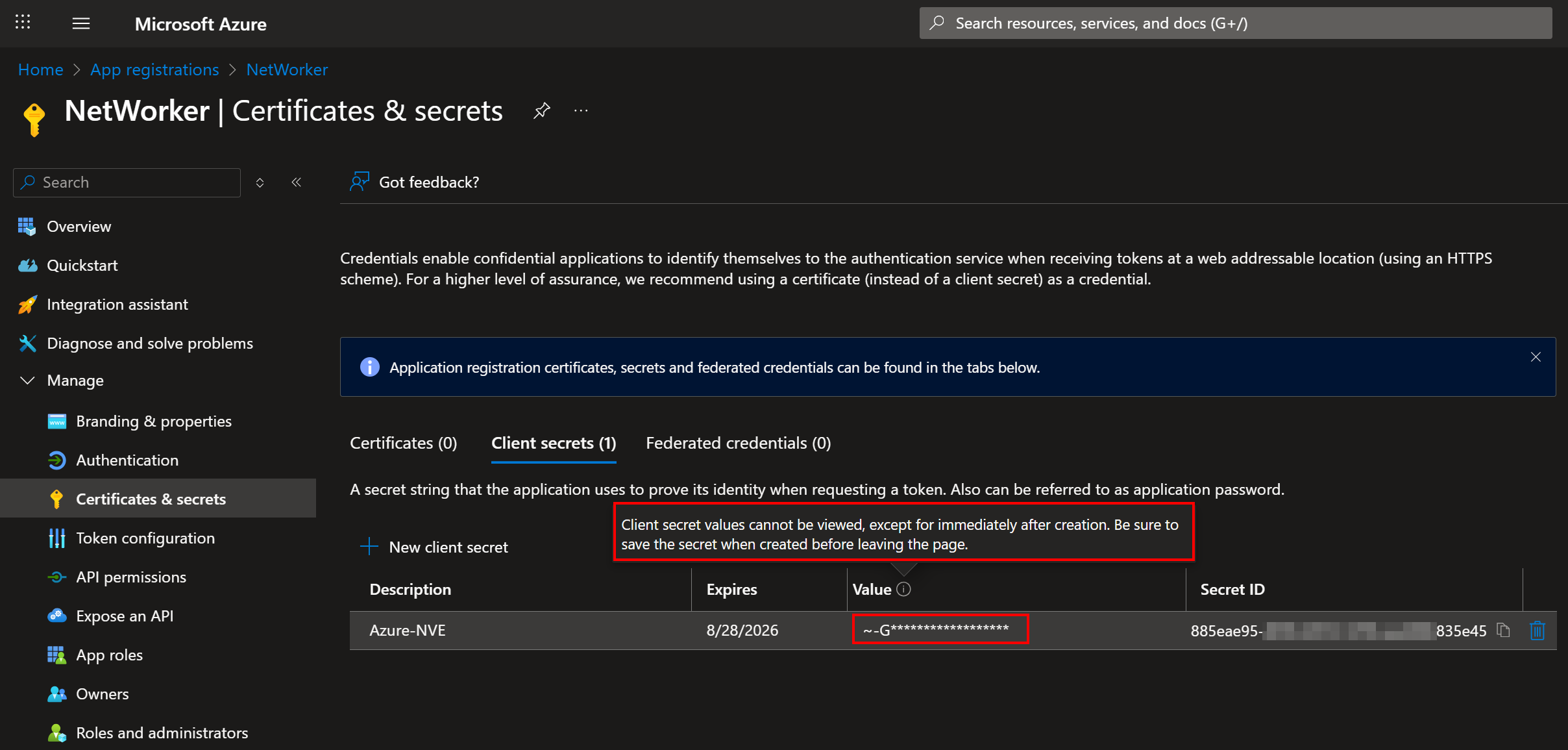

- Vouw in het resourcescherm App-registratie de vervolgkeuzelijst Beheren uit en klik vervolgens op Certificaten en geheimen

- In het venster Certificaten en geheimen ziet u de geheimen die eerder zijn gemaakt voor de app-registratieresource: