NetWorker: Підписка Azure відсутня в NWUI

Summary: Раніше до NetWorker була додана підписка Microsoft Azure Subscription. Підписка Azure не відображається у веб-інтерфейсі користувача NetWorker (NWUI). Під час спроби відновити підписку Azure з'являється помилка, що підписка Azure вже існує в NetWorker. Підписка видно через запит nsradmin на сервері NetWorker. ...

Symptoms

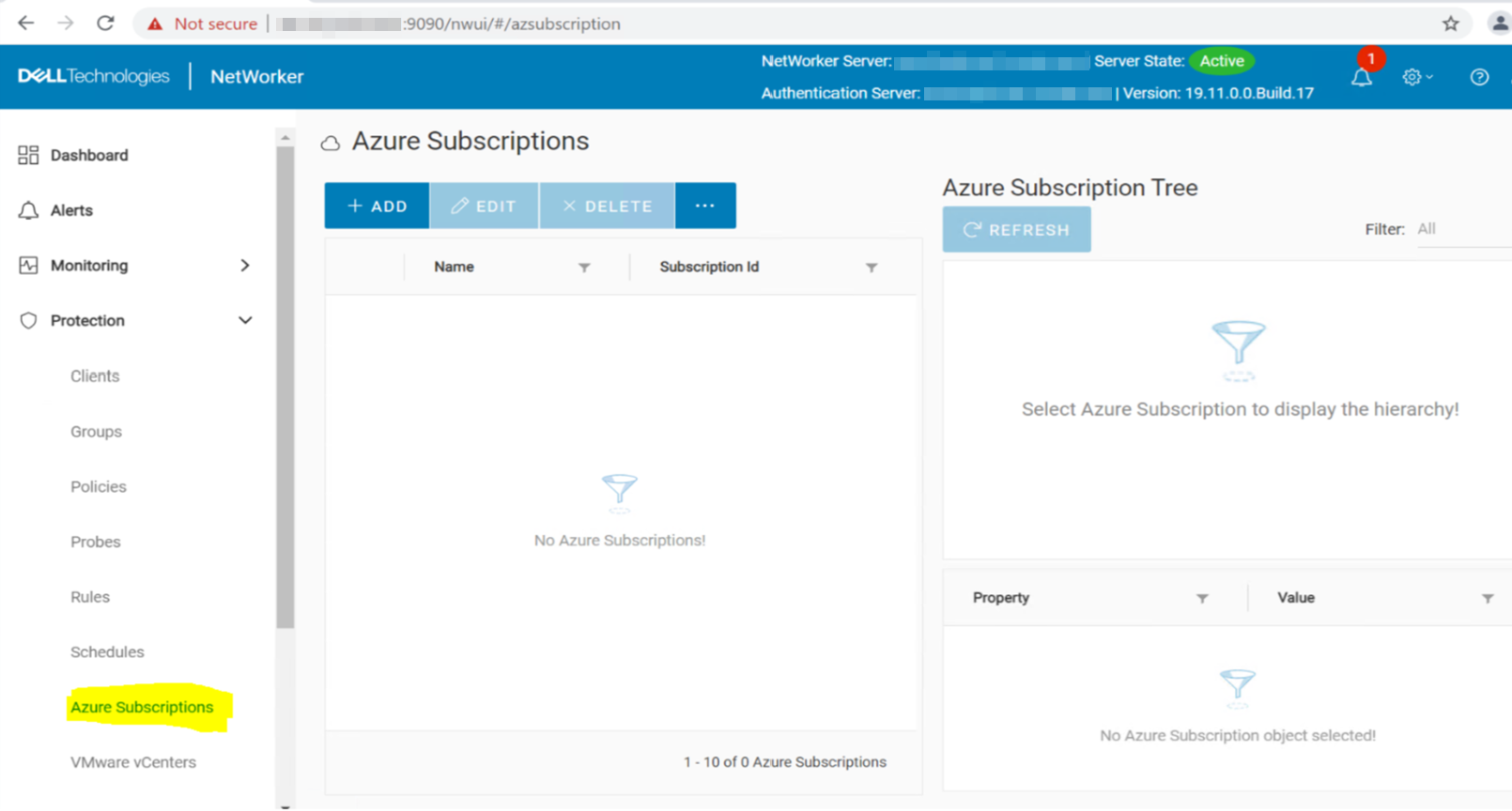

Раніше на сервер NetWorker була додана підписка на Azure. Інтерфейс веб-використання NetWorker (NWUI) не показує жодних підписок на Azure:

Спроба додати підписку Azure назад до NetWorker повідомляє, що вона вже існує:

daemon.log сервера NetWorker може повідомляти:

- Linux: /nsr/logs/daemon.raw

- Windows (за замовчуванням): C:\Program Files\EMC NetWorker\nsr\logs\daemon.raw

- NetWorker: Як використовувати nsr_render_log для рендерингу .raw файлів журналів

66113 MM/DD/YYYY HH:mm:SS nsrd NSR critical Failed to retrieve item _azure_AZURE_SUBSCRIPTION_NAME_client secret from lockbox /nsr/lockbox/NETWORKER_SERVER_FQDN/clb.lb

Підписку Azure можна побачити з nsradmin запит на сервері NetWorker:

- Відкрийте підвищений запит на сервері NetWorker.

- Бігти:

nsradmin - У prompt nsradmin перелічте підписки Azure:

print type: NSR Azure Subscription

azure-nve:~ # nsradmin

NetWorker administration program.

Use the "help" command for help, "visual" for full-screen mode.

nsradmin> p type: NSR Azure Subscription

type: NSR Azure Subscription;

name: SUBSCRIPTION-RESOURCE-NAME;

comment: ;

tenant id: AZURE-TENANT-ID;

subscription id: AZURE-SUBSCRIPTION-ID;

client id: AZURE-CLIENT-IDb;

client secret: *******;

endpoint: management.azure.com;

command: nsrazure_discovery;

administrator: "user=root,host=azure-nve.local",

"user=administrator,host=azure-nve.local",

"user=system,host=azure-nve.local",

"user=nsrnmc,host=azure-nve.local",

nsradmin> quit

Cause

- Блок сервера NetWorker пошкоджений.

- NetWorker не може розшифрувати секрет клієнта підписки Azure з блокування.

- Секрет клієнта Azure має термін дії, визначений при створенні. Термін дії минув, і секрет клієнта, використаний у ресурсі підписки Azure NetWorker, більше не дійсний.

Resolution

- На сервері NetWorker створіть файл, який викликає

clear_client_secret.txtу місці, яке ви оберете. - Додайте до файлу наступний вміст і збережіть його:

. type: nsr azure subscription update client secret: ; y

- З кореневої оболонки (Linux) або командного рядка адміністратора (Windows) зупиніть серверні сервіси NetWorker:

- Linux: nsr_shutdown

- Вікна:

net stop nsrd

- Створіть копію бази даних ресурсів сервера NetWorker (NSRDB):

- Linux:

cp -R /nsr/res/nsrdb /nsr/res/nsrdb.beforeclientsecretreset_$(date -I) - Вікна: Використовуйте Windows File Explorer для створення копії папки бази даних ресурсів, шлях за замовчуванням: C:\Program Files\EMC NetWorker\nsr\res\nsrdb

- Використання

nsradminімпортуватиclear_client_secret.txtДо NSRDB.

- Linux:

nsradmin -i clear_client_secret.txt -d /nsr/res/nsrdb - Вікна:

nsradmin -i clear_client_secret.txt -d "C:\Program Files\EMC NetWorker\nsr\res\nsrdb"

Приклад:

azure-nve:~ # nsradmin -i clear_client_secret.txt -d /nsr/res/nsrdb Current query set updated resource id 53.0.36.27.0.0.0.0.220.76.162.103.10.164.158.89(186)

Ви бачите рядок «оновлений ресурс» для кожної підписки Azure, налаштовану на сервері NetWorker.

- Відкрийте

nsradminзапросити NSRDB і оновити клієнтську підписку для кожної підписки Azure.

- Linux:

nsradmin -d /nsr/res/nsrdb - Вікна:

nsradmin -d "C:\Program Files\EMC NetWorker\nsr\res\nsrdb"

Якщо всі підписки Azure мають однаковий клієнтський секрет Azure, виконайте наступне:

nsradmin> . type: nsr azure subscription

Current query set

nsradmin> show name; client secret

nsradmin> print

client secret: ;

name: Azure;

nsradmin> update cleint secret: REPLACE_WITH_CLIENT_SECRET

cleint secret: CLIENT_SECRET;

Update? y

updated resource id 53.0.36.27.0.0.0.0.220.76.162.103.10.164.158.89(187)

*Repeat confirmation for each subscription*

nsradmin> q

nsradmin> show name

nsradmin> print type: nsr azure subscription

name: AZURE_SUBSCRIPTION_NAME;

nsradmin> . type: nsr azure subscription; name: AZURE_SUBSCRIPTION_NAME

Current query set

nsradmin> update client secret: REPLACE_WITH_CLIENT_SECRET

client secret: CLIENT_SECRET;

Update? y

updated resource id 53.0.36.27.0.0.0.0.220.76.162.103.10.164.158.89(188)

q або quit щоб вийти nsradmin.

- Start NetWorker server services:

- Linux:

systemctl start networkerабо/etc/init.d/networker start - Вікна:

net start nsrd

- Слідкуйте за daemon.raw сервера на наявність нових помилок у сейфі:

- Linux: /nsr/logs/daemon.raw

- Windows (за замовчуванням): C:\Program Files\EMC NetWorker\nsr\logs\daemon.raw

- NetWorker: Як використовувати nsr_render_log для рендерингу .raw файлів журналів

- Якщо немає помилок lockbox щодо підписок на Azure, перевірте, що можна оновити підписки з NWUI після запуску сервісу.

Additional Information

Якщо наведена процедура не спрацює. Підписки Azure потрібно видалити та створити заново.

- Створіть копію nsrdb (якщо ще не зроблено). Якщо ви виконуєте ці кроки після спроби наведеної вище процедури, копія була створена на кроці 4 у розділі Резолюції . Крім того, переконайтеся, що завдання з захисту серверів виконано. Деталі bootstrap save set:

mminfo -B - Зберіть інформацію про підписку Azure з nsradmin prompt. Тут перелічено все, крім клієнтського Secret. Це потрібно зібрати перед переходом до наступних етапів. Адміністратор Azure повинен виконувати ці дії; однак дивіться нижче Azure Client Secret для загальних необхідних кроків.

nsradmin print type: nsr azure subscription

- Видалити існуючі ресурси підписки Azure

. type: nsr azure subscription delete y

- Увійдіть у NetWorker Web User Interface (NWUI) і перейдіть до Protection-Azure> Subscriptions.

- Створіть кожну підписку Azure, використавши ім'я, коментар, ідентифікатор орендаря, ID підписки та ідентифікатор клієнта, зібрані на кроці 2. Секрет клієнта має бути наданий клієнтом або його адміністратором Azure

Azure Client Secret

Якщо поточний секрет клієнта Azure невідомий, можна створити новий із Azure. Лише облікові записи Azure з відповідними правами можуть переглядати ці налаштування та ресурси. Для цього потрібен Azure Administrator середовища.

- З порталу Azure перейдіть до (або пошуку) реєстрації додатків.

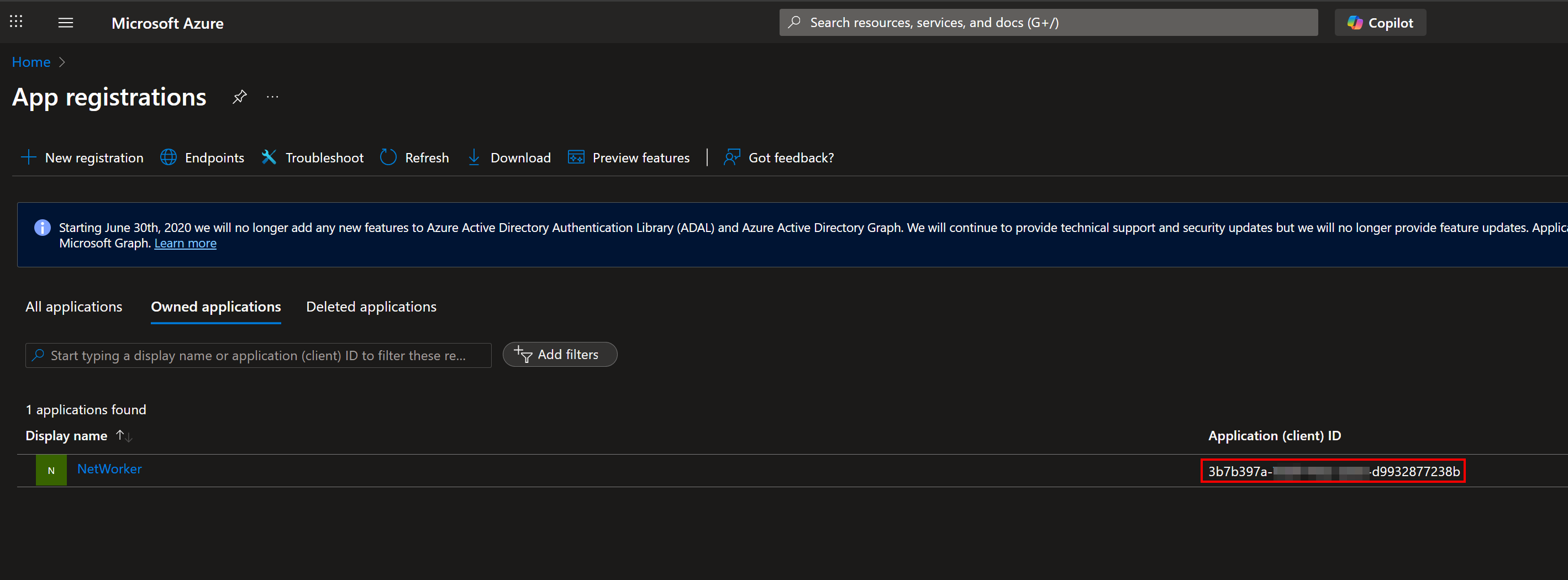

- З реєстрації додатку записи мають бути для кожного ідентифікатора клієнта. Значення імені може відрізнятися, але «client id» має збігатися з тими, що використовуються в NetWorker:

- Відкрийте портал реєстрації додатку, натиснувши на його Відображену назву.

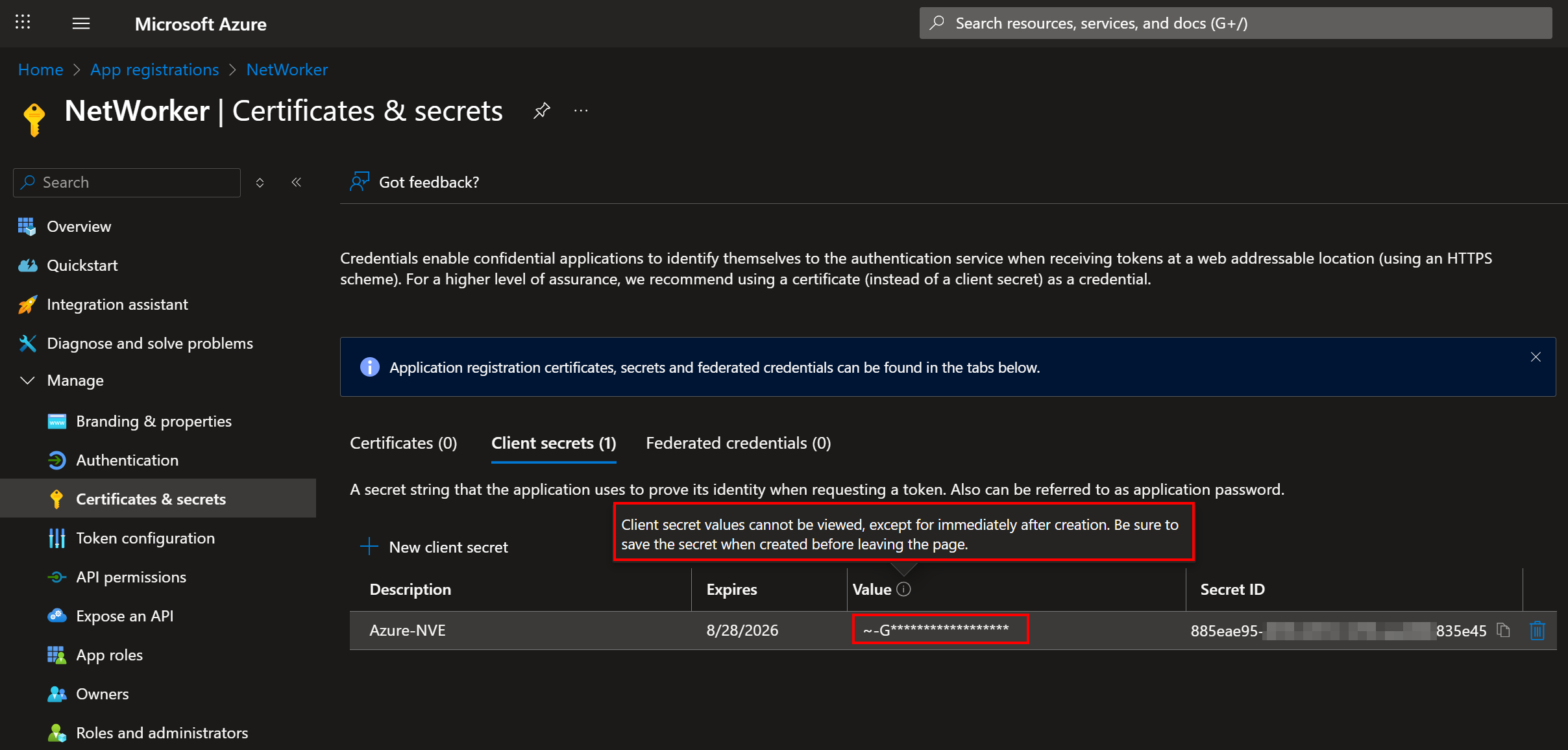

- На екрані ресурсів реєстрації додатку розгорніть випадаюче меню Керування , потім натисніть Сертифікати та секрети

- У вікні «Сертифікати та секрети» ви бачите секрети, які раніше були створені для ресурсу реєстрації додатку: