NetWorker. В NWUI отсутствует подписка Azure

Summary: Ранее в NetWorker была добавлена подписка Microsoft Azure. Подписка Azure не отображается в пользовательском веб-интерфейсе NetWorker (NWUI). При попытке повторно добавить подписку Azure появляется сообщение об ошибке о том, что подписка Azure уже существует в NetWorker. Подписка отображается из командной строки nsradmin на сервере NetWorker. ...

Symptoms

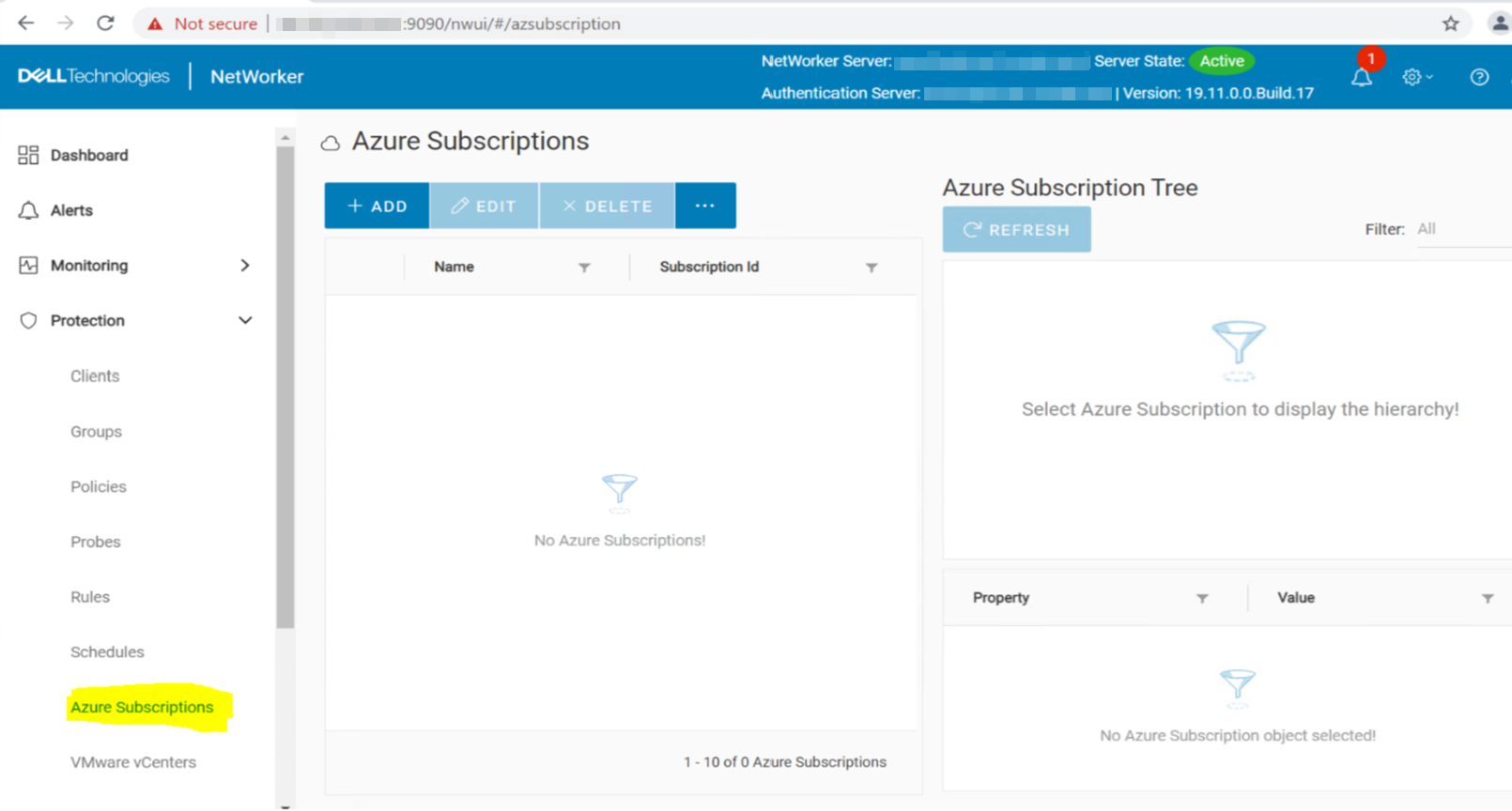

Ранее на сервер NetWorker была добавлена подписка Azure. В веб-интерфейсе NetWorker (NWUI) не отображаются подписки Azure:

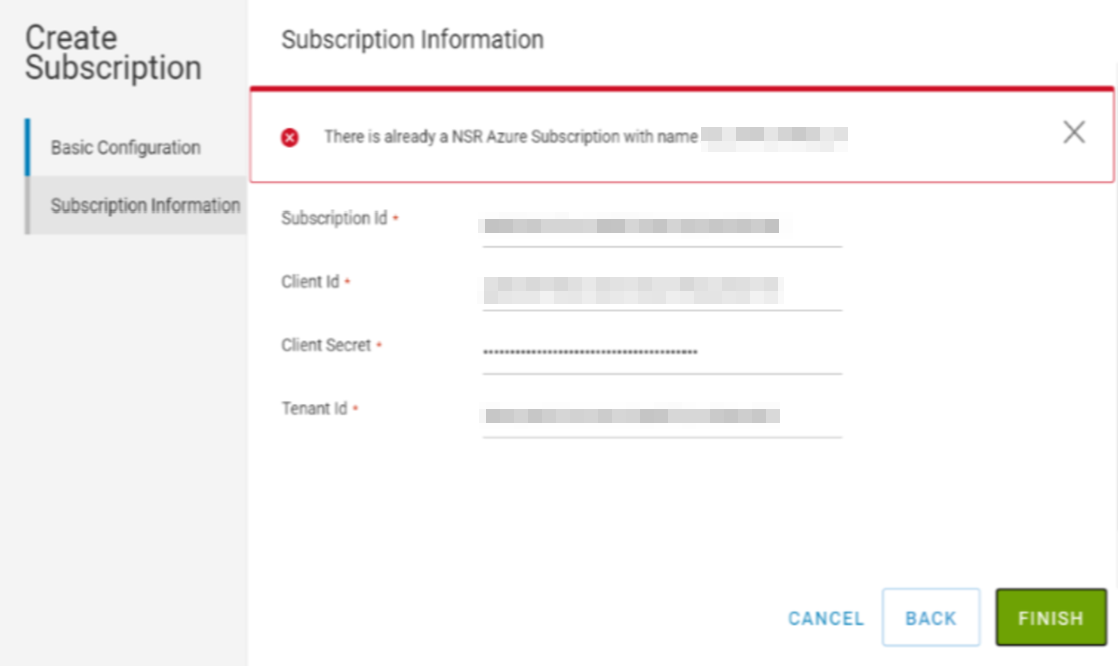

При попытке добавить подписку Azure обратно в NetWorker сообщается, что она уже существует:

Сервер NetWorker daemon.log может сообщить:

- Linux: /nsr/logs/daemon.raw

- Windows (по умолчанию): C:\Program Files\EMC NetWorker\nsr\logs\daemon.raw

- NetWorker. Как использовать nsr_render_log для рендеринга файлов .raw журналов

66113 MM/DD/YYYY HH:mm:SS nsrd NSR critical Failed to retrieve item _azure_AZURE_SUBSCRIPTION_NAME_client secret from lockbox /nsr/lockbox/NETWORKER_SERVER_FQDN/clb.lb

Подписку Azure можно просмотреть в nsradmin на сервере NetWorker:

- Откройте запрос с повышенными привилегиями на сервере NetWorker.

- Выполните:

nsradmin - В командной строке nsradmin выведите список подписок Azure:

print type: NSR Azure Subscription

azure-nve:~ # nsradmin

NetWorker administration program.

Use the "help" command for help, "visual" for full-screen mode.

nsradmin> p type: NSR Azure Subscription

type: NSR Azure Subscription;

name: SUBSCRIPTION-RESOURCE-NAME;

comment: ;

tenant id: AZURE-TENANT-ID;

subscription id: AZURE-SUBSCRIPTION-ID;

client id: AZURE-CLIENT-IDb;

client secret: *******;

endpoint: management.azure.com;

command: nsrazure_discovery;

administrator: "user=root,host=azure-nve.local",

"user=administrator,host=azure-nve.local",

"user=system,host=azure-nve.local",

"user=nsrnmc,host=azure-nve.local",

nsradmin> quit

Cause

- Защищенное хранилище сервера NetWorker повреждено.

- NetWorker не удается расшифровать секрет клиента подписки Azure из защищенного хранилища.

- Секрет клиента Azure имеет срок действия, определенный при его создании. Срок действия истек, и секрет клиента, используемый в ресурсе подписки NetWorker Azure, больше не действителен.

Resolution

- На сервере NetWorker создайте файл с именем

clear_client_secret.txtв выбранном вами месте. - Добавьте следующее содержимое в файл и сохраните его:

. type: nsr azure subscription update client secret: ; y

- В корневой оболочке (Linux) или командной строке администратора (Windows) остановите службы сервера NetWorker.

- Linux: nsr_shutdown

- Windows:

net stop nsrd

- Создайте копию базы данных ресурсов сервера NetWorker (NSRDB).

- Linux:

cp -R /nsr/res/nsrdb /nsr/res/nsrdb.beforeclientsecretreset_$(date -I) - Windows: Используйте проводник Windows, чтобы создать копию папки базы данных ресурсов, путь по умолчанию: C:\Program Files\EMC NetWorker\nsr\res\nsrdb

- Используется,

nsradminЧтобы импортироватьclear_client_secret.txtв НСРДБ.

- Linux:

nsradmin -i clear_client_secret.txt -d /nsr/res/nsrdb - Windows:

nsradmin -i clear_client_secret.txt -d "C:\Program Files\EMC NetWorker\nsr\res\nsrdb"

Пример.

azure-nve:~ # nsradmin -i clear_client_secret.txt -d /nsr/res/nsrdb Current query set updated resource id 53.0.36.27.0.0.0.0.220.76.162.103.10.164.158.89(186)

Для каждой подписки Azure, настроенной на сервере NetWorker, отображается строка "обновленный ресурс".

- Откройте

nsradminзапрос nsrdb и обновите клиентскую подписку для каждой подписки Azure.

- Linux:

nsradmin -d /nsr/res/nsrdb - Windows:

nsradmin -d "C:\Program Files\EMC NetWorker\nsr\res\nsrdb"

Если все подписки Azure совместно используют один и тот же секрет клиента Azure, выполните следующие действия.

nsradmin> . type: nsr azure subscription

Current query set

nsradmin> show name; client secret

nsradmin> print

client secret: ;

name: Azure;

nsradmin> update cleint secret: REPLACE_WITH_CLIENT_SECRET

cleint secret: CLIENT_SECRET;

Update? y

updated resource id 53.0.36.27.0.0.0.0.220.76.162.103.10.164.158.89(187)

*Repeat confirmation for each subscription*

nsradmin> q

nsradmin> show name

nsradmin> print type: nsr azure subscription

name: AZURE_SUBSCRIPTION_NAME;

nsradmin> . type: nsr azure subscription; name: AZURE_SUBSCRIPTION_NAME

Current query set

nsradmin> update client secret: REPLACE_WITH_CLIENT_SECRET

client secret: CLIENT_SECRET;

Update? y

updated resource id 53.0.36.27.0.0.0.0.220.76.162.103.10.164.158.89(188)

q или quit , чтобы выйти nsradmin.

- Запустите службы сервера NetWorker.

- Linux:

systemctl start networkerили/etc/init.d/networker start - Windows:

net start nsrd

- Следите за daemon.raw сервера на наличие новых ошибок защищенного хранилища:

- Linux: /nsr/logs/daemon.raw

- Windows (по умолчанию): C:\Program Files\EMC NetWorker\nsr\logs\daemon.raw

- NetWorker. Как использовать nsr_render_log для рендеринга файлов .raw журналов

- Если в отношении подписок Azure не сообщается об ошибках защищенного хранилища, убедитесь, что вы можете обновить подписки из NWUI после запуска службы.

Additional Information

Если вышеописанная процедура не помогла. Подписки Azure необходимо удалить и создать заново.

- Создайте копию nsrdb (если это еще не сделано). Если вы выполняете эти действия после выполнения описанной выше процедуры, на шаге 4 решения была создана копия. Кроме того, убедитесь, что задание «Защита сервера » завершено. Соберите сведения о наборе для сохранения bootstrap:

mminfo -B - Соберите сведения о подписке Azure из запроса nsradmin. Здесь перечислены все, кроме секрета клиента. Эти данные необходимо собрать, прежде чем переходить к выполнению следующих действий. Администратор Azure должен выполнить эти действия; однако общие необходимые действия см. в разделе Секрет клиента Azure ниже.

nsradmin print type: nsr azure subscription

- Удаление существующих ресурсов подписки Azure

. type: nsr azure subscription delete y

- Войдите в веб-интерфейс пользователя NetWorker (NWUI) и перейдите в раздел Защита-Подписки> Azure.

- Повторно создайте каждую подписку Azure, используя имя, комментарий, идентификатор клиента, идентификатор подписки и идентификатор клиента, собранные на шаге 2. Секрет клиента должен быть предоставлен заказчиком или администратором Azure

Секрет клиента Azure

Если текущий секрет клиента Azure неизвестен, в Azure можно создать новый. Просматривать эти параметры и ресурсы могут только учетные записи пользователей Azure с соответствующими разрешениями. Для этого требуется администратор Azure среды.

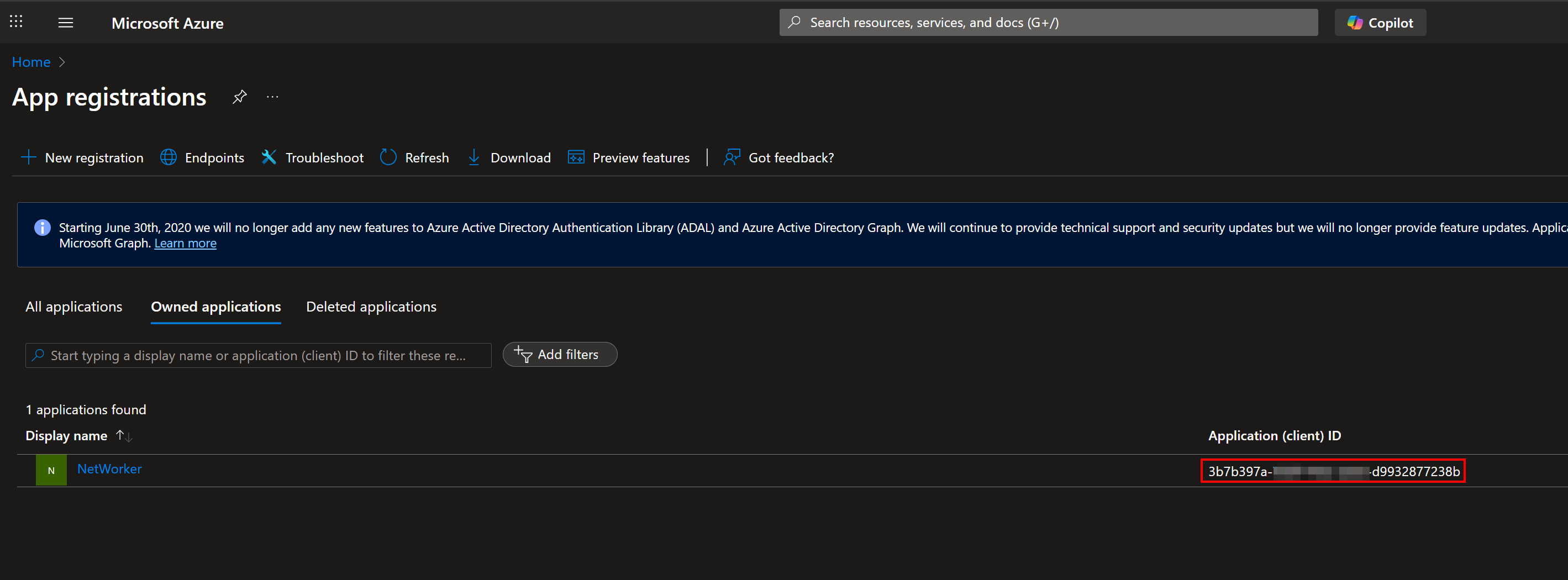

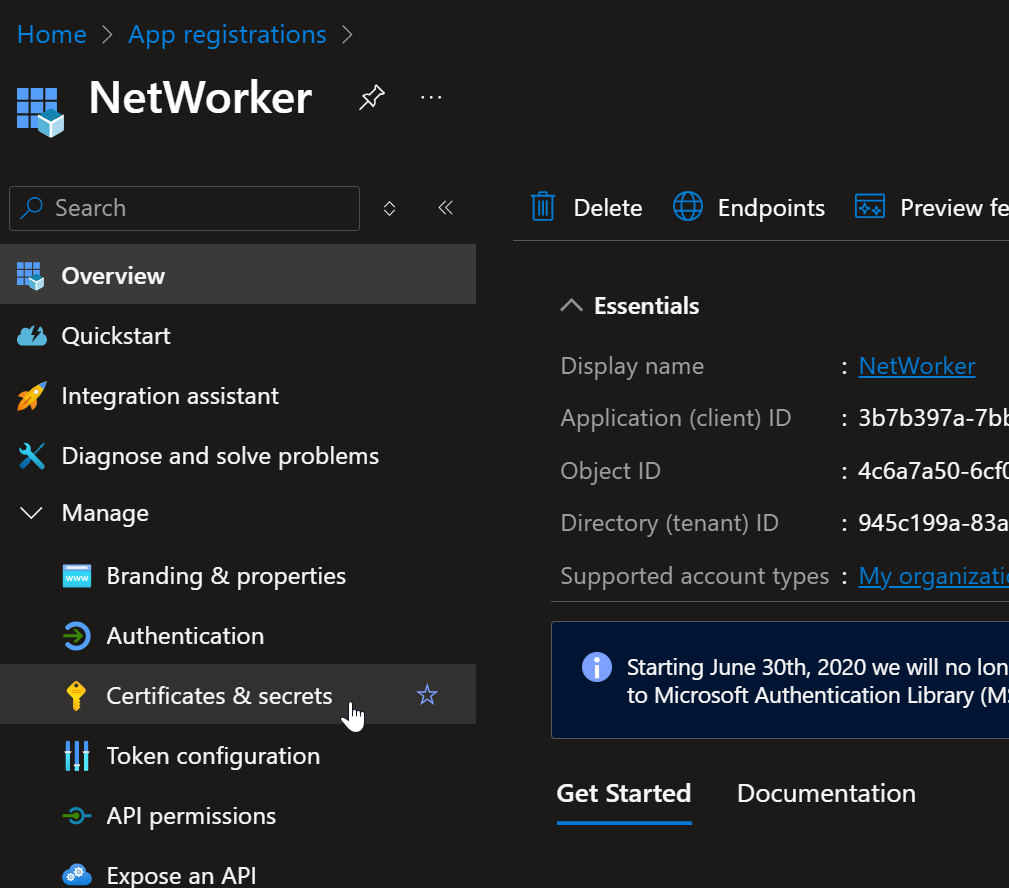

- На портале Azure перейдите в раздел (или Поиск) Регистрация приложений.

- В разделе «Регистрации приложений» записи должны существовать для каждого идентификатора клиента. Значение имени может отличаться, но идентификатор клиента должен совпадать с теми, которые используются в NetWorker:

- Откройте портал регистрации приложения, щелкнув его Отображаемое имя.

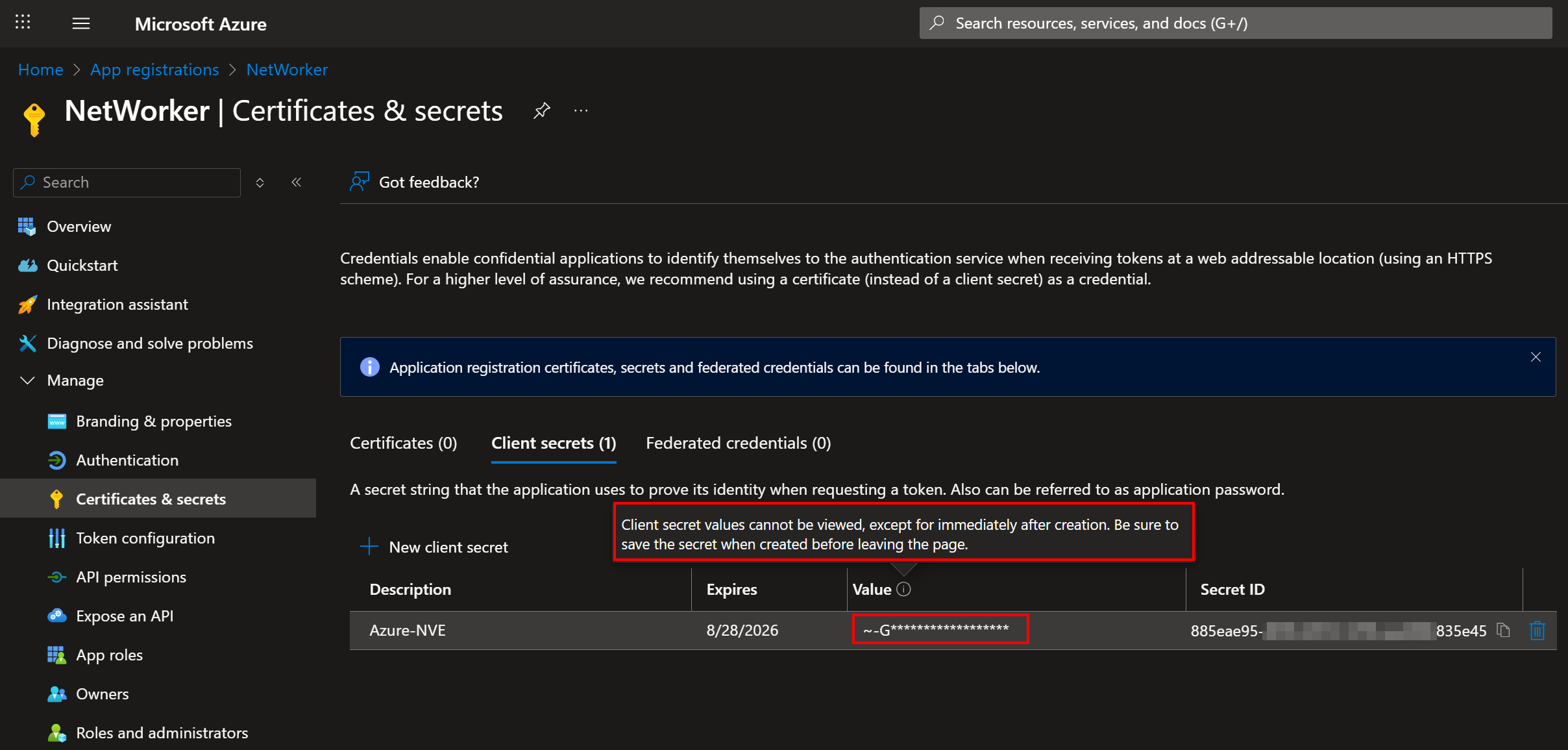

- На экране ресурса «Регистрация приложения» разверните раскрывающийся список «Управление », затем нажмите «Сертификаты и секреты»

- В окне «Сертификаты и секреты» отображаются секреты, ранее созданные для ресурса «Регистрация приложения»: