PowerEdge: Riktlinjer för BIOS-uppdatering av Server för Microsoft Secure Boot-certifikat

Summary: Innan du uppdaterar Dell PowerEdge-servrar som kör Windows till BIOS-versionen från december 2025 ska du slutföra de nödvändiga förutsättningarna. BIOS-uppdateringen omfattar nya certifikat för säker start. Om du inte följer stegen nedan kan det leda till att servern försätts i ett odefinierat tillstånd. Om säker start inte är aktiverat kan BIOS uppdateras via den normala processen och det här dokumentet är inte tillämpligt. Obs! Det här dokumentet gäller endast om Säker start är aktiverat, TPM aktiverat och operativsystemet Windows Server körs. ...

Instructions

Om du inte följer stegen nedan kan det leda till att servern försätts i ett odefinierat tillstånd.

Symptom för odefinierat tillstånd:

- Skärmen för BitLocker-återställning öppnas under systemstart.

- Azure Stack eller lokal registreringsstatus som visar felet "Out of Policy". https://learn.microsoft.com/en-us/previous-versions/azure/azure-local/deploy/troubleshoot-hci-registration#out-of-policy-error

Målservrar och operativsystem

Alla 14:e, 15:e och 16:e generationens PowerEdge-servrar som kör Windows Server eller Azure Stack HCI

Servergenerationer och BIOS-identifierare

Nedan finns information om BIOS-versioner som släppts för olika generationer av Dell PowerEdge-servrar som inkluderar Microsoft Secure Boot-certifikat 2023.

|

Plattform |

BIOS-version |

|

R260, R360, T160, T360 |

2.4.0 |

|

R660, R760, R860, R760XD2, R760XA, XE8640, XE9680, HS5620, XR7620, R760XS, XR5610, XR8610T, XR8620T, R960, T560, MX760C, XC760, VS-760, XC660, XC760XD2, VE660, VP-760, XC660XS, XC760XA, VP-760XA |

2.8.2 |

|

R6625 och R7625 |

1.15.3 |

|

C6615 |

1.10.3 |

|

R6615 och R7615 |

1.15.3 |

|

R750, R750xa, R750xs, R650, R650xs, R550, R450, C6520, MX750c, T550 |

1.19.2 |

|

XR4510c, XR4520c |

1.21.1 |

|

R350, R250, T350, T150 |

1.13.0 |

|

R6515 och R7515 |

2.22.0 |

|

R6525 och R7525 |

2.22.0 |

|

R7425 |

1.23.0 |

|

R7415 och R6415 |

1.23.0 |

|

R740, R740XD, R640 och R940 |

2.25.0 |

|

C4140 |

2.25.0 |

|

R840 och R940XA |

2.25.0 |

|

T640 |

2.25.0 |

|

R540, R440, T440 |

2.25.0 |

|

R740XD2 |

2.25.0 |

|

MX740C |

2.25.0 |

|

MX840 |

2.25.0 |

|

M640, FC640, M640 (VRTX) |

2.25.0 |

|

C6420 |

2.25.0 |

|

XE7420 och XE7440 |

2.25.0 |

|

XE2420 |

2.25.0 |

|

R340, T340, R240, T140 |

2.21.0 |

Förutsättningar

- Servern måste köra en BIOS-version som släpptes före de versioner som anges ovan.

- Servern måste ha TPM2.0 och ska vara aktiv.

- Säker start ska vara aktiverat.

- BitLocker bör avaktiveras. Om BitLocker redan används bör den avaktiveras tillfälligt.

- Följ anvisningarna på länken nedan för att hantera BitLocker med Azure Stack HCI-kluster.

- Hantera BitLocker-kryptering på Azure Local

- Användare ska ha administratörsbehörighet för servern.

- PowerShell-körningsprincipen ska anges till "Obegränsad" eller "Kringgå". (Använd

Set-ExecutionPolicykommandot)

Obs! Följande filer får endast bifogas den engelska versionen av den här artikeln.

Steg för att uppdatera Secure Boot-certifikat och BIOS.

- Kontrollera att servern kör en tidigare BIOS-version än vad som anges ovan.

- Systemet ska köra operativsystemen Windows Server 2025, Windows Server 2022 eller HCI.

- Ladda ned Secure Boot-certifikat och skript som är kopplade till denna KB.

- Kopiera Secure Boot-certifikaten till systemet.

- För 16G - Kopiera

16G_Secure_Boot_Cerifcates_pkb.zipoch extrahera till valfri mapp. - För 15G - Kopiera

15G_Secure_Boot_Cerifcates_pkb.zipoch extrahera till valfri mapp. - För 14G - Kopiera

14G_Secure_Boot_Cerifcates_pkb.zipoch extrahera till valfri mapp.

- För 16G - Kopiera

- Kör lämpligt skript för att uppdatera certifikat för säker start.

- För 16G:

16G_SecureBoot_Cert_Update_pkb.ps1 - För 15G:

15G_SecureBoot_Cert_Update_pkb.ps1 - För 14G:

14G_SecureBoot_Cert_Update_pkb.ps1 - Sökvägen till mappen där alla nödvändiga certifikatfiler lagras måste anges som indata.

- För 16G:

- Kontrollera att skriptet körs korrekt och att ett meddelande om omstart visas.

- Starta om servern.

- Obs! UEFI0074 varningen "Policyn för säker start har ändrats sedan den senaste gången systemet startades" kan visas under BIOS POST och i livscykelloggen.

- När servern startar om till operativsystemet uppdaterar du BIOS med valfritt uppdateringsverktyg/-mekanism som stöds av Dell (Dell Update Package, iDRAC, OpenManage Enterprise osv.).

- Starta om servern igen.

- Kontrollera att servern kör det nya BIOS.

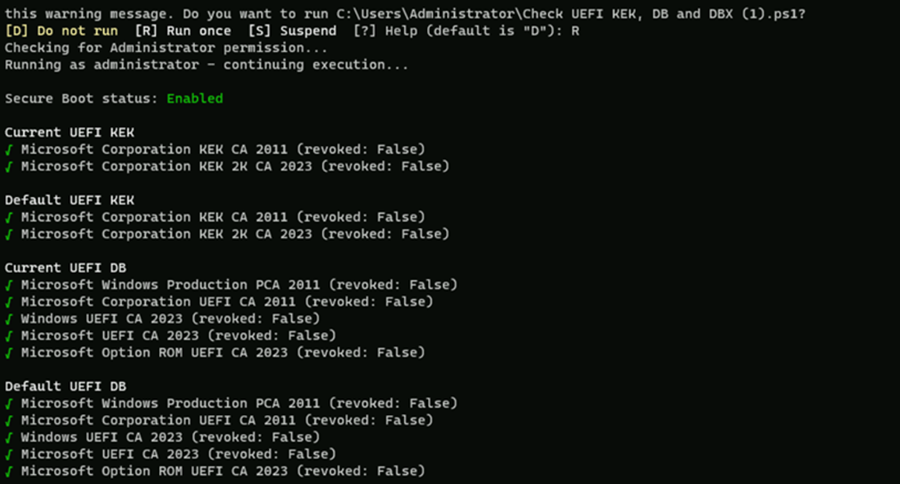

- Dell föreslår att du kontrollerar att de nya certifikaten för säker start är tillgängliga i BIOS. Det gör du genom att köra följande skript inifrån operativsystemet.

-

Check UEFI KEK, DB, and DBX.ps1 - Det här skriptet kan laddas ner härifrån: Github: Kontrollera-UEFISecureBootVariabler

-

När skriptet körs förväntas utdata nedan.