VMware Carbon Black Cloud'da Dahil Etmeler veya Hariç Tutmalar Oluşturma

Summary: Bu adım adım talimatları izleyerek VMware Carbon Black hariç tutmaları ve dahil etmeleri yapılandırmayı öğrenin.

Instructions

VMware Carbon Black, yeni nesil antivirüs (NGAV) hariç tutmalarını (onaylı listeler) ve dahil edilenleri (yasaklı listeler) işlemek için İtibar ve İzin kurallarını kullanır. VMware Carbon Black Standard, VMware Carbon Black Cloud Advanced ve VMware Carbon Black Cloud Enterprise, Uç Nokta Algılama ve Yanıt (EDR) özelliğini kullanır. EDR, Reputation (Güvenilirlik) ve Permission (İzin) kurallarından da etkilenir. Bu makalede yöneticilere, bu değerleri nasıl ayarlayabilecekleri ve dikkat etmeleri gereken önemli noktalar gösterilmektedir.

Etkilenen Ürünler:

- VMware Carbon Black Cloud Prevention

- VMware Carbon Black Cloud Standard

- VMware Carbon Black Cloud Advanced

- VMware Carbon Black Cloud Enterprise

Etkilenen İşletim Sistemleri:

- Windows

- Mac

- Linux

VMware Carbon Black Kurulumu 3. Bölüm: Politikalar ve Gruplar

Süre: 03:37

Açıklamalı altyazılar: Birden çok dilde mevcuttur

VMware Carbon Black Cloud, hangi işlemlerin gerçekleştiğini belirlemek için Politikaları ve Reputation (Güvenilirlik) kurallarını birlikte kullanır.

Daha fazla bilgi için ilgili konuya tıklayın.

İlkeler

VMware Carbon Black Cloud Preventionpolitikaları, VMware Carbon Black Cloud Standard, Advanced ve Enterprise politikalarından farklıdır. Daha fazla bilgi için ilgili ürüne tıklayın.

Prevention (Önleme)

VMware Carbon Black Cloud Prevention, EDR kullanmadığı için İzin Kurallarıile Engelleme ve İzolasyon Kuralları konusunda kolaylaştırılmış bir yaklaşım sağlar.

Daha fazla bilgi için ilgili konuya tıklayın.

İzinler Kuralları

İzinler kuralları, belirtilen yollardaki uygulamaların hangi işlemleri gerçekleştirebileceklerini belirler.

İzinler kuralları yol tabanlı olup Blocking and Isolation (Engelleme ve İzolasyon) ve Reputation (Güvenilirlik) kurallarına göre önceliklidir.

- Bir web tarayıcıda [BÖLGE].conferdeploy.net adresine gidin.

Not: [BÖLGE] = Kiracının bölgesi

- Güney ve Kuzey Amerika = https://defense-prod05.conferdeploy.net

- Avrupa = https://defense-eu.conferdeploy.net/

- Asya Pasifik = https://defense-prodnrt.conferdeploy.net/

- Avustralya ve Yeni Zelanda: https://defense-prodsyd.conferdeploy.net

- Güney ve Kuzey Amerika = https://defense-prod05.conferdeploy.net

- VMware Carbon Black Cloud'da oturum açın.

- Sol menü bölmesinde Enforce (Zorla) öğesine tıklayın.

- Policies (İlkeler) öğesine tıklayın.

- Değiştirilecek politika setini seçin.

Not: Örnek görüntülerde, değiştirmek için seçilen ilke kümesi olarak Standart kullanılır.

Not: Örnek görüntülerde, değiştirmek için seçilen ilke kümesi olarak Standart kullanılır. - Sağ menü bölmesinde Prevention (Önleme) öğesine tıklayın.

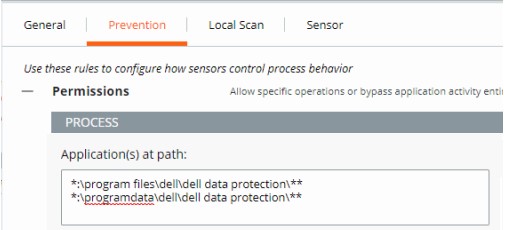

- Permissions (İzinler) öğesine tıklayarak genişletin.

- Add application path (Uygulama yolu ekle) öğesine tıklayarak genişletin.

- Atlamayı ayarlamak için hedeflenen yolu doldurun.

Not:

Not:- Örnek resimde aşağıdaki yollar kullanılır:

*:\program files\dell\dell data protection\***:\programdata\dell\dell data protection\**

- Bu örnekte uygulanan eylemler, yolları içeren tüm sürücülerdeki tüm dosyaları etkiler

\program files\dell\dell data protection\ve\programdata\dell\dell data protection\IP adresi için sorgular. - VMware Carbon Black'in İzinler listesinde glob tabanlı biçimlendirme yapısı kullanılır.

- Ortam değişkenleri, örneğin:

%WINDIR%desteklenmektedir. - Tek bir yıldız (

*) aynı dizin içindeki tüm karakterlerle eşleşir. - Çift yıldız işareti (

**) aynı dizin, birden fazla dizin ve belirtilen konum veya dosyanın üzerindeki veya altındaki tüm dizinlerin içindeki tüm karakterleri eşleştirir. - Örnekler:

- Windows:

**\powershell.exe - Mac:

/Users/*/Downloads/**

- Windows:

- Örnek resimde aşağıdaki yollar kullanılır:

- Zorla uygulanacak Eylemi seçin.

Not:

Not:- Örnek resimde, işlem girişimlerine Allow (İzin Ver) veya Bypass (Atla) seçilerek farklı eylemler atanır.

- İşlem girişimi olarak Performs any operation (Her türlü işlemi gerçekleştirir) seçildiğinde diğer herhangi bir işlem girişimi geçersiz kılınır ve başka bir seçeneğin belirlenmesi devre dışı bırakılır.

- Eylem tanımları:

- Allow (İzin Ver): Davranışa belirtilen yolda izin verir ve eylemle ilgili bilgiler, VMware Carbon Black Cloud'da günlüğe kaydedilir.

- Bypass (Atla): Belirtilen yolda tüm davranışlara izin verilir. Hiçbir bilgi toplanmaz.

- Sağ üst köşedeki veya sayfanın altındaki Save (Kaydet) öğesine tıklayın.

Blocking (Engelleme) ve Isolation (İzolasyon) Kuralları

Blocking (Engelleme) ve Isolation (İzolasyon) kuralları yol tabanlıdır ve Reputation (Güvenilirlik) kurallarına göre önceliklidir. Blocking and Isolation (Engelleme ve İzolasyon) kuralları, belirli bir işleme girişildiğinde bir "Deny operation" (İşlemi reddet) veya "Terminate process" (Süreci sonlandır) eylemini ayarlamaya olanak tanır.

- Bir web tarayıcıda [BÖLGE].conferdeploy.net adresine gidin.

Not: [BÖLGE] = Kiracının bölgesi

- Güney ve Kuzey Amerika = https://defense-prod05.conferdeploy.net

- Avrupa = https://defense-eu.conferdeploy.net/

- Asya Pasifik = https://defense-prodnrt.conferdeploy.net/

- Avustralya ve Yeni Zelanda: https://defense-prodsyd.conferdeploy.net

- Güney ve Kuzey Amerika = https://defense-prod05.conferdeploy.net

- VMware Carbon Black Cloud'da oturum açın.

- Sol menü bölmesinde Enforce (Zorla) öğesine tıklayın.

- Policies (İlkeler) öğesine tıklayın.

- Değiştirilecek politika setini seçin.

Not: Örnek görüntülerde, değiştirmek için seçilen ilke kümesi olarak Standart kullanılır.

Not: Örnek görüntülerde, değiştirmek için seçilen ilke kümesi olarak Standart kullanılır. - Sağ menü bölmesinde Prevention (Önleme) öğesine tıklayın.

- Blocking and Isolation (Engelleme ve İzolasyon) öğesine tıklayarak genişletin.

- Blocking (Engelleme) ve Isolation (İzolasyon) kuralının ayarlanacağı uygulama yolunu doldurun.

Not:

Not:- Örnek görüntüde şunlar kullanılır:

excel.exeIP adresi için sorgular. - Ayarlanan eylemler, adı olan uygulamaya uygulanır

excel.exeherhangi bir dizinden koştu. - VMware Carbon Black'in İzinler listesinde glob tabanlı biçimlendirme yapısı kullanılır.

- Ortam değişkenleri, örneğin:

%WINDIR%desteklenmektedir. - Tek bir yıldız (

*) aynı dizin içindeki tüm karakterlerle eşleşir. - Çift yıldız işareti (

**) aynı dizin, birden fazla dizin ve belirtilen konum veya dosyanın üzerindeki veya altındaki tüm dizinlerin içindeki tüm karakterleri eşleştirir. - Örnekler:

- Windows:

**\powershell.exe - Mac:

/Users/*/Downloads/**

- Windows:

- Örnek görüntüde şunlar kullanılır:

- Sağ üst köşedeki Save (Kaydet) öğesine tıklayın.

Not: Terminate process (Süreci sonlandır) eylemi, belirtilen işlemin çalıştırma girişiminde bulunması halinde süreci sonlandırır.

Not: Terminate process (Süreci sonlandır) eylemi, belirtilen işlemin çalıştırma girişiminde bulunması halinde süreci sonlandırır.

Standard, Advanced, Enterprise (Standart, Gelişmiş ve Kurumsal)

VMware Carbon Black Cloud Standard, VMware Carbon Black Cloud Advanced ve VMware Carbon Black Cloud Enterprise, EDR'nin dahil edilmesi nedeniyle İzin Kurallarının yanı sıra Engelleme ve İzolasyon Kuralları seçenekleri de sunar.

Daha fazla bilgi için ilgili konuya tıklayın.

İzinler Kuralları

İzinler kuralları, belirtilen yollardaki uygulamaların hangi işlemleri gerçekleştirebileceklerini belirler.

İzinler kuralları yol tabanlı olup Blocking and Isolation (Engelleme ve İzolasyon) ve Reputation (Güvenilirlik) kurallarına göre önceliklidir.

- Bir web tarayıcıda [BÖLGE].conferdeploy.net adresine gidin.

Not: [BÖLGE] = Kiracının bölgesi

- Güney ve Kuzey Amerika = https://defense-prod05.conferdeploy.net

- Avrupa = https://defense-eu.conferdeploy.net/

- Asya Pasifik = https://defense-prodnrt.conferdeploy.net/

- Avustralya ve Yeni Zelanda: https://defense-prodsyd.conferdeploy.net

- Güney ve Kuzey Amerika = https://defense-prod05.conferdeploy.net

- VMware Carbon Black Cloud'da oturum açın.

- Sol menü bölmesinde Enforce (Zorla) öğesine tıklayın.

- Policies (İlkeler) öğesine tıklayın.

- Değiştirilecek politika setini seçin.

Not: Örnek görüntülerde, değiştirmek için seçilen ilke kümesi olarak Standart kullanılır.

Not: Örnek görüntülerde, değiştirmek için seçilen ilke kümesi olarak Standart kullanılır. - Sağ menü bölmesinde Prevention (Önleme) öğesine tıklayın.

- Permissions (İzinler) öğesine tıklayarak genişletin.

- Add application path (Uygulama yolu ekle) öğesine tıklayarak genişletin.

- Atlamayı ayarlamak için hedeflenen yolu doldurun.

Not:

Not:- Örnek resimde aşağıdaki yollar kullanılır:

*:\program files\dell\dell data protection\***:\programdata\dell\dell data protection\**

- Bu örnekte uygulanan eylemler, yolları içeren tüm sürücülerdeki tüm dosyaları etkiler

\program files\dell\dell data protection\ve\programdata\dell\dell data protection\IP adresi için sorgular. - VMware Carbon Black'in İzinler listesinde glob tabanlı biçimlendirme yapısı kullanılır.

- Ortam değişkenleri, örneğin:

%WINDIR%desteklenmektedir. - Tek bir yıldız (

*) aynı dizin içindeki tüm karakterlerle eşleşir. - Çift yıldız işareti (

**) aynı dizin, birden fazla dizin ve belirtilen konum veya dosyanın üzerindeki veya altındaki tüm dizinlerin içindeki tüm karakterleri eşleştirir. - Örnekler:

- Windows:

**\powershell.exe - Mac:

/Users/*/Downloads/**

- Windows:

- Örnek resimde aşağıdaki yollar kullanılır:

- Zorla uygulanacak Eylemi seçin.

Not:

Not:- Örnek resimde, işlem girişimlerine Allow (İzin Ver) veya Allow & Log (İzin Ver ve Günlüğe Kaydet) veya Bypass (Atla) seçilerek farklı eylemler atanır.

- İşlem girişimi olarak Performs any operation (Her türlü işlemi gerçekleştirir) seçildiğinde diğer herhangi bir işlem girişimi geçersiz kılınır ve başka bir seçeneğin belirlenmesi devre dışı bırakılır.

- Birden fazla işlem girişimine, Performs any operation (Her türlü işlemi gerçekleştirir) hariç olmak üzere her eylem uygulanabilir.

- Eylem tanımları:

- Allow (İzin Ver): Davranışa belirtilen yolda izin verir; yoldaki belirtilen hiçbir davranış günlüğe kaydedilmez. VMware Carbon Black Cloud'a veri gönderilmez.

- Allow & Log (İzin Ver ve Günlüğe Kaydet): Davranışa belirtilen yolda izin verir; tüm etkinlikler günlüğe kaydedilir. Tüm veriler VMware Carbon Black Cloud'a bildirilir.

- Bypass (Atla): Belirtilen yolda tüm davranışlara izin verilir; günlüğe hiçbir şey kaydedilmez. VMware Carbon Black Cloud'a veri gönderilmez.

- Politika değişikliğini ayarlamak için Permissions (İzinler) kısmının en altındaki Confrm (Onayla) öğesine tıklayın.

- Sağ üst köşedeki Save (Kaydet) öğesine tıklayın.

Blocking (Engelleme) ve Isolation (İzolasyon) Kuralları

Blocking (Engelleme) ve Isolation (İzolasyon) kuralları yol tabanlıdır ve Reputation (Güvenilirlik) kurallarına göre önceliklidir. Blocking and Isolation (Engelleme ve İzolasyon) kuralları, belirli bir işleme girişildiğinde bir "Deny operation" (İşlemi reddet) veya "Terminate process" (Süreci sonlandır) eylemini ayarlamaya olanak tanır.

- Bir web tarayıcıda [BÖLGE].conferdeploy.net adresine gidin.

Not: [BÖLGE] = Kiracının bölgesi

- Güney ve Kuzey Amerika = https://defense-prod05.conferdeploy.net

- Avrupa = https://defense-eu.conferdeploy.net/

- Asya Pasifik = https://defense-prodnrt.conferdeploy.net/

- Avustralya ve Yeni Zelanda: https://defense-prodsyd.conferdeploy.net

- Güney ve Kuzey Amerika = https://defense-prod05.conferdeploy.net

- VMware Carbon Black Cloud'da oturum açın.

- Sol menü bölmesinde Enforce (Zorla) öğesine tıklayın.

- Policies (İlkeler) öğesine tıklayın.

- Değiştirilecek politika setini seçin.

Not: Örnek resimlerde, değişiklik yapılmak istenen politika kümesi olarak Standard (Standart) kullanılmaktadır.

Not: Örnek resimlerde, değişiklik yapılmak istenen politika kümesi olarak Standard (Standart) kullanılmaktadır. - Sağ menü bölmesinde Prevention (Önleme) öğesine tıklayın.

- Blocking and Isolation (Engelleme ve İzolasyon) öğesine tıklayarak genişletin.

- Add application path (Uygulama yolu ekle) öğesine tıklayarak genişletin.

- Blocking (Engelleme) ve Isolation (İzolasyon) kuralının ayarlanacağı uygulama yolunu doldurun.

Not:

Not:- Örnek resimde excel.exe kullanılır.

- Ayarlanan eylemler, adı olan uygulamaya uygulanır

excel.exeherhangi bir dizinden koştu. - VMware Carbon Black'in İzinler listesinde glob tabanlı biçimlendirme yapısı kullanılır.

- Ortam değişkenleri, örneğin:

%WINDIR%desteklenmektedir. - Tek yıldız (*) işareti, aynı dizin içindeki tüm karakterlerle eşleşir.

- Çift yıldız (**) işareti; aynı dizin, birden fazla dizin ve belirtilen konum veya dosyanın üzerindeki veya altındaki tüm dizinlerin içindeki tüm karakterlerle eşleşir.

- Örnekler:

- Windows:

**\powershell.exe - Mac:

/Users/*/Downloads/**

- Windows:

- İşlem girişimi karşılandığında gerçekleştirilecek Eylemi seçin ve Confirm (Onayla) öğesine tıklayın.

- Sağ üst köşedeki Save (Kaydet) öğesine tıklayın.

Not:

Not:- Deny operation (İşlemi reddet), listelenen uygulamanın belirtilen işlemi (uygulamanın gerçekleştirmeye çalıştığı) gerçekleştirmesini önler.

- Terminate process (Süreci sonlandır) eylemi, belirtilen işlemin çalıştırma girişiminde bulunması halinde süreci sonlandırır.

Reputation (Güvenilirlik)

VMware Carbon Black, sensörün yüklü olduğu aygıtta çalıştırılan her dosyaya bir Reputation (Güvenilirlik) değeri atar. Önceden var olan dosyalar, LOCAL_WHITE çalıştırılana kadar veya arka plan taraması bunları işleyene ve daha kesin bir itibar verene kadar.

Bir Uygulamayı Güvenilirlik Listesine Ekleyin veya Güvenilirlik Açıklamalarına bakın. Daha fazla bilgi için ilgili konuya tıklayın.

Bir Uygulamayı Güvenilirlik Listesine Ekleme

Uygulamalar, Reputations (Güvenilirlik) sayfası veya Alerts (Uyarılar) sayfasından güvenilirlik listesine eklenebilir. Daha fazla bilgi için ilgili seçeneğe tıklayın.

Reputations (Güvenilirlik) Sayfası

- Bir web tarayıcıda [BÖLGE].conferdeploy.net adresine gidin.

Not: [BÖLGE] = Kiracının bölgesi

- Güney ve Kuzey Amerika = https://defense-prod05.conferdeploy.net

- Avrupa = https://defense-eu.conferdeploy.net/

- Asya Pasifik = https://defense-prodnrt.conferdeploy.net/

- Avustralya ve Yeni Zelanda: https://defense-prodsyd.conferdeploy.net

- Güney ve Kuzey Amerika = https://defense-prod05.conferdeploy.net

- VMware Carbon Black Cloud'da oturum açın.

- Sol menü bölmesinde Enforce (Zorla) öğesine tıklayın.

- Reputation (Güvenilirlik) öğesine tıklayın.

Yöneticiler bir SHA256 karması, BT aracı veya İmzalama Sertifikası kullanarak uygulamaları Reputation (Güvenilirlik) listesine ekleyebilir. Daha fazla bilgi için ilgili seçeneğe tıklayın.

SHA256 karması

- Ekle öğesine tıklayın.

- İtibar Ekle'den:

- Type için Hash öğesini seçin.

- Liste için Onaylananlar Listesi veya Yasaklılar Listesi'ni seçin.

- SHA-256 hash (SHA-256 karması) alanını doldurun.

- Name (Ad) alanına giriş için bir ad ekleyin.

- İsteğe bağlı olarak Comments (Yorumlar) alanını doldurun.

- Save (Kaydet) öğesine tıklayın.

Not:

Not:- Onaylı Liste , etkilenen ve bilinen tüm dosyaları otomatik olarak Şirket Onaylı olarak tanınır hale getirir.

- Yasaklı Liste, etkilenen ve bilinen herhangi bir dosyayı otomatik olarak Şirket Yasaklı itibarına sahip olacak şekilde ayarlar.

IT Tool (BT Aracı)

- Ekle öğesine tıklayın.

- İtibar Ekle'den:

- Tür için BT Araçları'nı seçin.

- Güvenilir BT aracının göreli yolunu Path of trusted IT tool alanına girin.

- İsteğe bağlı olarak Include all child processes (Tüm alt işlemleri dahil et) seçeneğini belirleyin.

- İsteğe bağlı olarak Comments (Yorumlar) alanını doldurun.

- Save (Kaydet) öğesine tıklayın.

Not:

Not:- BT araçları yalnızca Approved List (Onaylanmış Listesi) içine eklenebilir. Onaylı Liste , etkilenen ve bilinen tüm dosyaları otomatik olarak Yerel Beyaz olarak tanınır olacak şekilde ayarlar.

- Include all child processes (Tüm alt işlemleri dahil et) seçeneği belirlendiğinde, yeni tanımlanan güvenilir BT aracının alt işlemleri tarafından bırakılan tüm dosyalar da ilk güveni elde eder.

- BT araçlarının göreli yolları, tanımlanan yolun tanımlanan yol oluşturma işlemi tarafından karşılanabileceğini gösterir.

Örneğin:

Aşağıdaki örneklerde Path of trusted IT tool (Güvenilir BT aracının yolu) değeri şöyle ayarlanmıştır:

\sharefolder\folder2\application.exe

Bir yönetici dosyayı bu konumlarda çalıştırmayı denerse hariç tutma işlemi başarılı olur:

\\server\tools\sharefolder\folder2\application.exeD:\ITTools\sharefolder\folder2\application.exe

Bir yönetici dosyayı bu konumlarda çalıştırmayı denerse hariç tutma işlemi başarısız olur:

E:\folder2\application.exeH:\sharefolder\application.exe

Başarısız işlemi gösteren örneklerde, yol tamamen karşılanamaz.

İmzalama Sertifikası

- Ekle öğesine tıklayın.

- İtibar Ekle'den:

- Type için Certs öğesini seçin.

- Signed by (İmzalayan) alanını doldurun.

- İsteğe bağlı olarak Certificate Authority (Sertifika Yetkilisi) alanını doldurun.

- İsteğe bağlı olarak Comments (Yorumlar) alanını doldurun.

- Save (Kaydet) öğesine tıklayın.

- Bir imzalama sertifikası yalnızca Approved List (Onaylanmış Listesi) içine eklenebilir. Onaylı Liste , etkilenen ve bilinen tüm dosyaları otomatik olarak Yerel Beyaz olarak tanınır olacak şekilde ayarlar.

- Güvenilirlik için imzalama sertifikası ekleme hakkında daha fazla bilgi için VMware Carbon Black Cloud Güvenilirlik Listesine İmzalama Sertifikası Ekleme başlıklı makaleye başvurun.

Alerts (Uyarılar) Sayfası

- Bir web tarayıcıda [BÖLGE].conferdeploy.net adresine gidin.

Not: [BÖLGE] = Kiracının bölgesi

- Güney ve Kuzey Amerika = https://defense-prod05.conferdeploy.net

- Avrupa = https://defense-eu.conferdeploy.net/

- Asya Pasifik = https://defense-prodnrt.conferdeploy.net/

- Avustralya ve Yeni Zelanda: https://defense-prodsyd.conferdeploy.net

- Güney ve Kuzey Amerika = https://defense-prod05.conferdeploy.net

- VMware Carbon Black Cloud'da oturum açın.

- Alerts (Uyarılar) öğesine tıklayın.

- Uygulamayı onaylamak için uyarının yanındaki köşeli çift ayracı seçin.

- Remediation alt bölümünün altında Show allögesine tıklayın.

- Karma değerinin güvenilir olup olmamasına bağlı olarak, dosyayı yasaklanmış listesine ya da onaylanmış listesine eklemek için Add (Ekle) öğesine tıklayın.

Not: İmzalama sertifikası, bu sertifikayı paylaşan diğer uygulamaların otomatik olarak yerel onaylı listeye eklenmesi için eklenebilir.

Not: İmzalama sertifikası, bu sertifikayı paylaşan diğer uygulamaların otomatik olarak yerel onaylı listeye eklenmesi için eklenebilir.

Güvenilirlik Açıklamaları

| Öncelik | Reputation (Güvenilirlik) | Reputation (Güvenilirlik) Arama Değeri | Açıklama |

|---|---|---|---|

| 1 | Ignore (Yoksay) | IGNORE |

Carbon Black Cloud'un ürün dosyalarına atadığı ve bunlara çalışmak için tam izin verdiği otomatik kontrollü bir güvenilirlik değeridir.

|

| 2 | Company Approved List | COMPANY_WHITE_LIST |

Karmalar, Enforce (Uygula) ve ardından Reputations (İtibar) bölümüne giderek Şirket Onaylı Listesine manuel olarak eklenir |

| 3 | Company Banned List | COMPANY_BLACK_LIST |

Hash'ler, Enforce (Uygula) ve ardından Reputations (İtibar) bölümüne giderek Şirket Yasalılar Listesine manuel olarak eklenir |

| 4 | Trusted Approved List | TRUSTED_WHITE_LIST |

Bulut, yerel tarayıcı veya her ikisi yoluyla Carbon Black tarafından zararsız olduğu bilinir |

| 5 | Known Malware (Bilinen Kötü Amaçlı Yazılım) | KNOWN_MALWARE |

Bulut, yerel tarayıcı veya her ikisi yoluyla Carbon Black tarafından zararlı olduğu bilinir |

| 6 | Suspect/Heuristic Malware (Şüpheli/Buluşsal Kötü Amaçlı Yazılım) | SUSPECT_MALWARE HEURISTIC |

Carbon Black tarafından algılanan ancak kötü amaçlı olmayabilen şüpheli kötü amaçlı yazılım |

| 7 | Adware/PUP Malware (Reklam Yazılımı/PUP Kötü Amaçlı Yazılımı) | ADWARE PUP |

Carbon Black tarafından algılanan Reklam Yazılımı ve Potansiyel Olarak İstenmeyen Programlar |

| 8 | Local White (Yerel Beyaz) | LOCAL_WHITE |

Dosya aşağıdaki koşullardan herhangi birini karşıladı:

|

| 9 | Common Approved List | COMMON_WHITE_LIST |

Dosya aşağıdaki koşullardan herhangi birini karşıladı:

|

| 10 | Not Listed/Adaptive Approved List | NOT_LISTEDADAPTIVE_WHITE_LIST |

Not Listed (Listelenmemiş) güvenilirlik değeri; sensör, uygulama karmasını Yerel Tarayıcı veya Bulut üzerinden kontrol ettikten sonra bununla ilgili hiçbir kayıt bulunamadığını belirtir. Güvenilirlik veritabanında listelenmemiştir.

|

| 11. | Unknown | RESOLVING |

Unknown güvenilirlik değeri, sensörün kullandığı güvenilirlik kaynaklarının hiçbirinden yanıt alınamadığını belirtir.

|

Destek ile iletişime geçmek için Dell Data Security Uluslararası Destek Telefon Numaraları başlıklı makaleye başvurun.

Çevrimiçi olarak teknik destek talebi oluşturmak için TechDirect adresine gidin.

Daha fazla faydalı bilgi ve kaynak için Dell Security Topluluk Forumu'na katılın.