Dell Security Server에 대해 Active Directory 도메인 마이그레이션을 수행하는 방법

Summary: Dell Data Protection | Enterprise Edition에서 Active Directory 도메인 마이그레이션을 수행하는 방법

Instructions

영향을 받는 제품:

- Dell Security Management Server

- Dell Security Management Server Virtual

- Dell Data Protection | Enterprise Edition

- Dell Data Protection | Virtual Edition

영향을 받는 버전:

- v6.0~11.0

- Dell Security Management Server(이전 Dell Data Protection | Enterprise Edition)가 설치되고 및 도메인에 연결되었습니다.

- WebUI 콘솔 아래 "Domain" 섹션에 기존 도메인이 추가되었습니다.

- 엔드포인트가 서버에 대해 활성화되었습니다.

- 도메인 마이그레이션이 필요합니다.

- AD 개체의 SID 기록도 마이그레이션할 계획입니다.

- 엔드포인트는 서버에 완벽하게 연결되어 있으며 도메인 마이그레이션 프로세스를 시작하기 전에 이전 도메인에서 정책을 검색할 수 있습니다.

- 엔드포인트의 암호화된 데이터에 완전히 액세스할 수 있고 엔드포인트가 활성화되며 이를 비활성화 및 다시 활성화할 수 있습니다. 빠른

WSDeactivate엔드포인트를 사용하여 문제 없이 활성화가 이루어지는지 확인할 수 있습니다.

전체 단계가 너무 복잡하지는 않지만 전체 프로세스가 제대로 수행되지 않으면 데이터가 손실되거나 시스템 복구가 필요할 수 있다는 점을 이해해야 합니다. 마지막으로, Dell Security Management Server 및 클라이언트의 모든 버전에서 이 프로세스를 수행할 수 있지만, Dell Technologies에서는 최소 8.3.0 클라이언트와 8.5 서버를 설치할 것을 권장합니다. 그 이후 여러 가지 개선 사항이 이루어졌으므로 Dell Security Management Server 측에서 전체 마이그레이션 프로세스를 더욱 쉽게 수행할 수 있습니다. 다음은 전체 프로세스의 작동 방식과 가장 궁금해하는 몇 가지 질문의 개요입니다.

첫 번째 단계는 도메인 마이그레이션이 필요한지 여부를 파악하는 것입니다. 예를 들어, 회사가 Office 365로 전환하면 별칭을 추가하여 AD 사용자를 위한 기본 UPN으로 설정할 수 있습니다. 이는 실제 도메인 마이그레이션이 아니며 Settings, Domain Alias List 섹션의 도메인 별칭 목록에 새 별칭을 추가하는 것 외에는 Dell Data Protection | Enterprise Edition 서버에서 다른 작업이 필요하지 않습니다. 새 도메인이 생성되고 AD 개체를 사용 중지된 이전 도메인에서 새 도메인으로 이동해야 하는 경우가 도메인 마이그레이션을 계획해야 하는 때입니다.

도메인 마이그레이션을 계획할 때마다 첫 번째 단계는 SID 기록도 마이그레이션하는 것을 고려하는 것입니다. Dell Security Management Server 측에서 도메인 마이그레이션을 수행하려면 SID 기록을 보존해야 합니다. 그렇지 않으면 AD 개체가 Dell Security Management Server에 새 항목으로 간주되므로 동일한 암호화 키를 활용할 수 없는 사후 재활성화가 됩니다. Dell에서는 SID 기록 마이그레이션을 요구합니다. Dell Data Protection | Encryption 작업이 아니므로 도메인 마이그레이션 수행 방법에 대해 시간을 할애하지 않을 것이지만 조직에서 도메인 A를 도메인 B로 마이그레이션할 수 있도록 해주는 Microsoft의 ADMT와 같이 여러 가지 툴이 있습니다. 위에서 설명한 것처럼 키 측면에서 지속성을 유지하려면 SID 기록 마이그레이션이 필요합니다. SID 기록을 마이그레이션한다는 것은 마이그레이션된 개체의 연속성을 보장하기 위해 이전 사용자 SID의 AD에서 SID 기록 속성에 추가한다는 의미입니다.

AD 측의 규칙:

- 개체의 이름을 바꿀 때 objectSID 특성(SID) 값은 변경되지 않습니다. 한 도메인에서 다른 도메인으로 개체를 이동하는 경우 개체의 일부가 도메인마다 다르며 이전 SID가

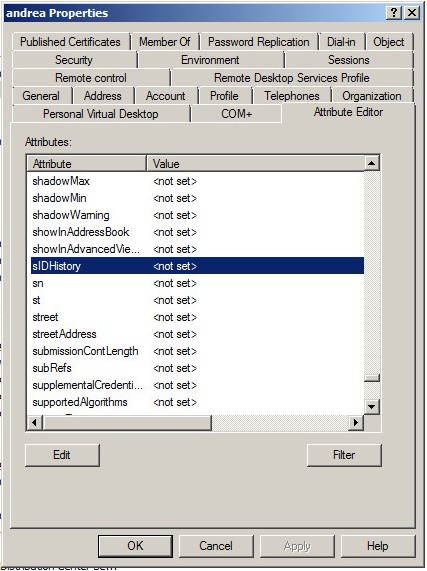

SIDHistory특성에 추가되므로 objectSID를 변경해야 합니다(마이그레이션된 것으로 가정). ADSI Edit를 사용하여SIDHistory를 볼 수 있습니다(16진수 또는 10진수로 볼 수 있음). 값이 없으면 SID 기록이 없거나 개체가 다른 도메인에서 이동하지 않은 것입니다. SIDhistory는 도메인 또는 포리스트 간에 계정을 마이그레이션할 때만 사용할 수 있습니다.

다음은 속성 편집기를 사용하여 SIDHistory 가 마이그레이션되었는지 확인하는 방법에 대한 스크린샷입니다.

마이그레이션된 사용자 및 시스템의 SIDHistory 이동도 확인했으면 Dell Security Management Server 구성으로 진행할 수 있습니다. 도메인 마이그레이션을 수행하는 방법과 SID 기록을 보존하는 방법에 대한 자세한 내용은 다음 Microsoft 설명서를 참조하십시오.

다음은 Dell Security Management Server 측에서 도메인 마이그레이션 중에 발생하는 것입니다.

- 클라이언트 측:

- 사용자 UPN을 SID로 확인합니다. 볼트 파일에서 SID를 찾습니다. SID를 찾을 수 없습니다.

- 이를 새 사용자로 판단하고 Security Server에 연결하여 일반 활성화 요청으로 UPN 및 비밀번호를 전달합니다.

- 서버 측:

- 활성화 요청을 받습니다. Active Directory에 연결하여 UPN을 조회합니다. 그런 다음 이 분류 프로세스의 일환으로 사용자를 분류하면 Entity 테이블의 SID가 AD의 SID와 일치하지 않습니다. 이제

SIDHistory를 검사하여 Entity 테이블에서 SID를 확인합니다. 찾을 수 없는 경우 예외를 발생하고 해당 SCID가 이미 있으므로 활성화가 실패합니다. SID를 찾으면 Entity 테이블을 새 SID로 업데이트합니다. UID 부분에서 첫 번째 부분은 도메인이며 이 부분을 업데이트한 후 엔드포인트 도메인 부분을 업데이트합니다. - 그런 다음 이전 키, 정책, DCID 등을 클라이언트에게 전달합니다(재활성화와 마찬가지로).

- 활성화 요청을 받습니다. Active Directory에 연결하여 UPN을 조회합니다. 그런 다음 이 분류 프로세스의 일환으로 사용자를 분류하면 Entity 테이블의 SID가 AD의 SID와 일치하지 않습니다. 이제

- 다시 클라이언트 측:

- 엔드포인트는 이 정보를 수신하고 credsys.vlt 파일에 사용자가 활성화되고 해당 지점의 사용자가 정상적으로 로그인되었다는 항목을 추가합니다.

Dell Security Management Server 측에서는 활성화 또는 재활성화 중에 새 사용자 및 이전 사용자와 함께 작업을 수행할 수 있도록 WebUI 아래에 새 도메인을 추가해야 하는지 여부를 이해하는 것이 핵심입니다.

만약 도메인 마이그레이션 시 이전 및 새로 마이그레이션된 도메인의 상위 루트 도메인이 있는 경우 Dell Security Management Server 콘솔에 새 도메인을 추가하지 않습니다. "Settings" 및 "Domain Alias List" 섹션 아래의 별칭 양식에 새 도메인을 추가해도 됩니다. 상위 도메인과 새 하위 도메인 간에 양방향 트러스트가 있다고 가정합니다. 루트 도메인에 대한 서비스 계정은 상위 도메인에서 설정해야 합니다. 대신, 도메인 A.local을 B.local로 마이그레이션합니다. 로컬 도메인과 두 도메인은 동일한 루트의 하위 도메인이 아니거나 다른 포리스트에 속합니다. 기존 엔드포인트를 새 도메인과 새 서비스 계정에 바인딩해야 하므로 콘솔 아래에 추가되는 새 도메인이 필요합니다.

마이그레이션 후 몇 가지 문제에 직면하기 때문에 위에서 설명한 Dell Security Management Server를 올바르게 구성하는 방법을 이해하는 것이 중요합니다. 이러한 도메인과 해당 도메인의 루트 도메인(있는 경우) 사이의 신뢰 종류 및 Dell Security Management Server 콘솔 아래의 현재 도메인 목록에 대해 이해하는 것도 중요합니다. 규칙은 간단합니다. 상위/하위 간에 신뢰가 있다면 Dell Data Protection | Enterprise Edition 서버에 루트 도메인과 별칭만 있으면 됩니다. 그렇지 않으면 Dell Security Management Server 아래에 실제 하위 도메인으로 많은 하위 도메인을 추가해야 하며 이 규칙은 도메인 마이그레이션에도 적용됩니다.

마지막으로, 하위 도메인과 상위 도메인은 일반적으로 동시에 추가해서는 안 됩니다. 두 수준에서 동일한 사용자를 볼 수 있게 되면 문제가 발생할 가능성이 있기 때문입니다. 그리고 도메인 제거는 Dell Security Management Server 측에서 완전히 지원되는 작업이 (아직은) 아닙니다.

클라이언트가 v8.2.1 이전 버전이고 서버가 v8.3.1 이전 버전인 경우 서버 측에서 엔드포인트 도메인 부분의 이름을 자동으로 변경하지 않았으므로 WSDeactivate 단계가 필요합니다. Dell Security Management Server 또는 엔드포인트의 최신 빌드에는 적용되지 않습니다.

이전 도메인은 Dell Security Management Server 데이터베이스에서 수동으로 또는 콘솔을 사용하여 제거할 수 없습니다. 이는 Dell Security Management Server가 사용자 또는 그룹을 조회한 후 도메인 구성원임을 결정하기 때문입니다. 따라서 도메인이 제거되면 어떤 일이 발생하는지 확인해야 하며 해당 도메인의 일부인 모든 개체도 제거해야 합니다. 이 단계에서는 두 옵션 모두 지원되지 않습니다. Dell은 Dell Security Management Server의 향후 빌드에서 이 동작을 변경하기 위해 연구 중입니다. 하지만 이 단계에서는 이 작업이 지원되거나 실행 가능한 작업은 아닙니다. 참고로, 데이터베이스에서 도메인을 제거한 것으로 표시(수동으로)하면 관련된 모든 고립 사용자 및 그룹에 대해 15분마다 서버 로그에 오류가 발생하기 시작합니다.

마이그레이션된 엔드포인트에서 Shield를 제거할 경우 동일한 Shield ID에 대해 일반(비도메인) 재활성화를 적용하는 데 필요한 동일한 단계가 여기에서도 필요합니다. 일반적으로 암호화된 파일의 경우, Dell Data Protection | Enterprise Edition Server 또는 Dell Security Management Server에 대해 엔드포인트를 재활성화하기 전에 레지스트리에서 동일한 DCID를 적용해야 합니다. 질문이 있는 경우 기술 지원 팀에 문의하여 도움을 받으십시오.

아니요. Dell Data Protection | Enterprise Edition Server 8.x부터는 새 도메인 라이선스가 필요하지 않습니다. 이전 버전의 Dell Data Protection | Enterprise Edition Server에서는 여전히 새 라이선스가 필요합니다. 자세한 내용은 기술 지원 팀에 문의하십시오.

지원 부서에 문의하려면 Dell Data Security 국제 지원 전화번호를 참조하십시오.

온라인으로 기술 지원 요청을 생성하려면 TechDirect로 이동하십시오.

추가 정보 및 리소스를 보려면 Dell 보안 커뮤니티 포럼에 참여하십시오.