Sposób przeprowadzania migracji domeny usługi Active Directory dla serwera Dell Security

Summary: Sposób przeprowadzania migracji domeny usługi Active Directory w oprogramowaniu Dell Data Protection | Enterprise Edition.

Instructions

Dotyczy produktów:

- Dell Security Management Server

- Dell Security Management Server Virtual

- Dell Data Protection | Enterprise Edition

- Dell Data Protection | Virtual Edition

Dotyczy wersji:

- Wersja 6.0–11.0

- Serwer Dell Security Management Server (dawniej Dell Data Protection | Enterprise Edition) zostaje uruchomiony oraz przyłączone zostają domeny.

- Istniejąca domena została dodana do sekcji „domain” na konsoli WebUI.

- Punkty końcowe zostały aktywowane dla serwera.

- Migracja domeny jest wymagana.

- Planujemy również migrację historii identyfikatorów SID obiektów usługi AD.

- Punkty końcowe mają pełne połączenie z serwerem i mogą pobierać zasady ze starej domeny przed rozpoczęciem procesu migracji domeny.

- Zaszyfrowane dane na punktach końcowych są w pełni dostępne, punkty końcowe są aktywowane oraz można je dezaktywować i ponownie aktywować. Możemy potwierdzić, że aktywacje odbywają się bez żadnego problemu w przypadku korzystania z szybkiego programu

WSDeactivatedowolnych punktów końcowych.

Ogólne kroki nie są zbyt skomplikowane, ale konieczne jest zrozumienie, że jeśli cały proces nie zostanie prawidłowo wykonany, może dojść do utraty danych lub może być wymagane odzyskiwanie urządzeń. Choć proces ten można wykonać na dowolnej wersji serwera i klienta Dell Security Management Server, firma Dell Technologies zaleca zainstalowanie co najmniej klienta 8.3.0 i serwera 8.5, ponieważ wprowadzono kilka ulepszeń ułatwiających ogólny proces migracji po stronie serwera Dell Security Management Server. Poniżej znajduje się omówienie sposobu działania całego procesu i niektórych spośród najważniejszych problemów.

Pierwszym krokiem jest rozpoznanie, czy migracja domeny jest wymagana. Występują sytuacje, w których firma przechodzi, na przykład, do pakietu Office 365, w którym wystarczy dodać alias i ustawić go jako podstawową nazwę UPN dla użytkowników usługi AD. Nie jest to prawdziwa migracja domeny i nie są wymagane żadne inne działania dotyczące serwera Dell Data Protection | Enterprise Edition niż dodanie nowego aliasu do listy aliasów domeny w sekcji Settings, Domain Alias List. Konieczność zaplanowania migracji domeny występuje w przypadku utworzenia nowej domeny i wymaganego przeniesienia obiektów usługi AD ze starej zlikwidowanej domeny do nowej.

Za każdym razem, gdy planowana jest migracja domeny, pierwszym krokiem jest rozważenie, czy potrzebna jest również migracja historii identyfikatora SID. Aby migracja domeny zakończyła się powodzeniem po stronie serwera Dell Security Management Server, konieczne jest zachowanie historii identyfikatora SID. W przeciwnym razie obiekty usługi AD są uznawane na naszym serwerze Dell Security Management Server za nowe, a zatem po ponownej aktywacji nie można wykorzystać tych samych kluczy szyfrowania. Firma Dell wymaga migracji historii identyfikatora SID. Nie będziemy poświęcać czasu na przedstawienie sposobu przeprowadzenia migracji domen, ponieważ nie jest to zadanie Dell Data Protection | Encryption, ale istnieje kilka narzędzi, takich jak ADMT firmy Microsoft, które umożliwiają organizację migracji domeny A do domeny B. Jak wskazano powyżej, migracja historii identyfikatora SID jest wymagana w celu zachowania kontynuacji pod względem kluczy. Migracja historii identyfikatora SID oznacza dodanie do atrybutu historii SID w usłudze AD starego użytkownika identyfikatora SID sprzed migracji, gwarantując ciągłość obiektów podlegających migracji.

Zgodnie z regułą po stronie AD:

- Po zmianie nazwy dowolnego obiektu wartość atrybutu ObjectSID (SID) nie ulega zmianie. Po przeniesieniu obiektu z jednej domeny do drugiej identyfikator ObjectSID musi ulec zmianie, ponieważ jego część jest specyficzna dla domeny, a stary identyfikator SID jest dodawany do atrybutu

SIDHistory(zakładając, że podlegał migracji). można wyświetlićSIDHistoryza pomocą edytora ADSI (można wyświetlić w postaci szesnastkowej lub dziesiętnej). Jeśli nie istnieją żadne wartości, nie istnieje historia identyfikatora SID lub obiekt nigdy nie został przeniesiony z innej domeny. SIDhistoryAtrybut jest dostępny tylko w przypadku migracji kont między domenami lub lasami.

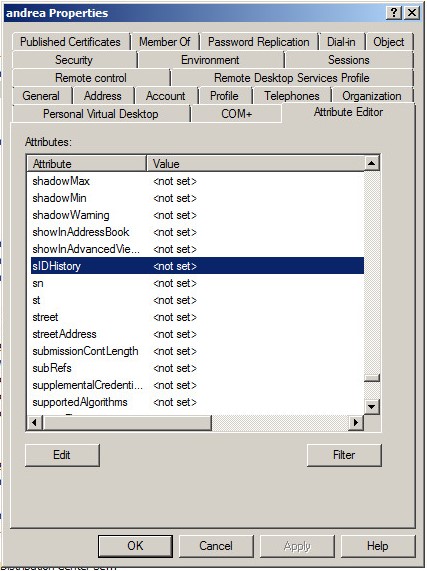

Poniżej znajduje się zrzut ekranu pokazujący, jak określić, czy SIDHistory został zmigrowany przy użyciu edytora atrybutów:

Po potwierdzeniu, że SIDHistory migrowanych użytkowników i komputerów również przeniesiono, możemy przejść do konfiguracji serwera Dell Security Management Server. Jeśli wymagane są dodatkowe informacje na temat przeprowadzania migracji domeny i sposobu zachowania historii identyfikatora SID, zapoznaj się z poniższą dokumentacją firmy Microsoft:

Poniżej przedstawiono, co dzieje się podczas migracji domeny po stronie serwera Dell Security Management Server.

- Po stronie klienta:

- Rozwiązujemy problemy z nazwą UPN użytkowników dla identyfikatora SID. W pliku magazynu szukamy identyfikatora SID. Nie znajdujemy go.

- Decydujemy, że jest to nowy użytkownik i kontaktujemy się z serwerem zabezpieczeń, przekazując UPN, hasło jako typowe żądanie aktywacji.

- Po stronie serwera:

- Otrzymujemy żądanie aktywacji. Kontaktujemy się z usługą Active Directory i wyszukujemy UPN. Następnie sprawdzamy użytkownika. W ramach procesu weryfikacji zauważamy, że identyfikator SID w tabeli Entity jest niezgodny z identyfikatorem SID w usłudze AD. Sprawdzamy

SIDHistory, aby sprawdzić identyfikator SID w tabeli Entity. Jeśli go nie znajdziemy, zgłaszamy wyjątek, a aktywacja kończy się niepowodzeniem, ponieważ dysponujemy już SCID. Po znalezieniu identyfikatora SID aktualizujemy tabelę Entity o nowy identyfikator SID (w części UID pierwsza część to domena, aktualizujemy ją i aktualizujemy część domeny punktu końcowego). - Następnie przekazujemy klientowi stare klucze, zasady, identyfikator DCID itd. (tak jak to była reaktywacja).

- Otrzymujemy żądanie aktywacji. Kontaktujemy się z usługą Active Directory i wyszukujemy UPN. Następnie sprawdzamy użytkownika. W ramach procesu weryfikacji zauważamy, że identyfikator SID w tabeli Entity jest niezgodny z identyfikatorem SID w usłudze AD. Sprawdzamy

- Ponownie po stronie klienta:

- Punkt końcowy otrzymuje te informacje i dodaje wpis w pliku credsys.vlt, że użytkownik jest aktywowany oraz użytkownik jest w tym momencie zalogowany w normalny sposób.

Kluczowym punktem po stronie serwera Dell Security Management Server jest zrozumienie, czy w obszarze WebUI należy dodać nową domenę, aby można było pracować z nowymi i starymi użytkownikami podczas aktywacji lub ponownej aktywacji.

W przypadku migracji domeny nie dodajemy nowej domeny do konsoli Dell Security Management Server, jeśli znajduje się tam nadrzędny element domeny głównej podlegającej migracji starej i nowej domeny. Wystarczy dodać nową domenę w postaci aliasu w sekcji „Settings”, „Domain Alias List” (zakładamy, że istnieje dwukierunkowe zaufanie między elementem nadrzędnym a nową domeną podrzędną). Konto usługi dla domeny głównej powinno być skonfigurowane prawdopodobnie w domenie nadrzędnej. Jeśli zamiast tego migrujemy domenę A.local do B.local oraz obie domeny nie są podrzędne w stosunku do tej samej domeny głównej lub należą do innego lasu, potrzebna jest nowa domena dodana w konsoli, ponieważ musimy powiązać wszystkie istniejące punkty końcowe z nową domeną i nowym kontem usługi.

Zrozumienie powyższego prowadzi do prawidłowego skonfigurowania serwera Dell Security Management Server i ma kluczowe znaczenie, ponieważ w przeciwnym razie po migracji napotkamy kilka problemów. Ważne jest również zrozumienie rodzaju zaufania między tymi domenami i ich domenami głównymi (jeśli istnieją) oraz jaka jest ich bieżąca lista domen w konsoli Dell Security Management Server. Reguła jest prosta. Jeśli użytkownik ma pewne zaufanie między elementem nadrzędnym/podrzędnym, wystarczy dysponować domeną główną i aliasami na serwerze Dell Data Protection | Serwer Enterprise Edition. W przeciwnym razie należy dodać taką liczbę domen podrzędnych w serwerze Dell Security Management Server, która jest równa liczbie ich rzeczywistych poddomen. Reguła ta ma zastosowanie również do migracji domeny.

Co więcej, *nigdy* nie należy dodawać jednocześnie domeny podrzędnej i nadrzędnej, ponieważ potencjalna widoczność tego samego użytkownika na obu poziomach może powodować problemy. Ponadto usunięcie domeny nie jest (jeszcze) w pełni obsługiwanym zadaniem po stronie serwera Dell Security Management Server.

Jeśli klient jest w wersji 8.2.1 lub starszej, a serwer w wersji 8.3.1 lub starszej, WSDeactivate jest wymaganym krokiem, ponieważ nie zmieniliśmy automatycznie nazwy części domeny punktu końcowego po stronie serwera. Nie dotyczy to najnowszych kompilacji naszego serwera Dell Security Management Server lub punktu końcowego.

Starych domen nie można usunąć z bazy danych serwera Dell Security Management Server ręcznie lub przy użyciu konsoli. Dzieje się tak, ponieważ Dell Security Management Server wyszukuje użytkownika lub grupę, a następnie określa, że jest to członkostwo w domenie. Z tego powodu po usunięciu domeny konieczne jest również usunięcie wszystkich obiektów stanowiących część tej domeny. Żadna z tych opcji nie jest obsługiwana na tym etapie. Firma Dell poszukuje sposobu zmiany tego zachowania w przyszłych kompilacjach serwera Dell Security Management Server, choć na tym etapie nie jest to obsługiwane ani wykonalne zadanie. Uwaga na marginesie: jeśli domenę (ręcznie) oznaczymy jako usuniętą w bazie danych, co 15 minut w dziennikach serwera dla wszystkich powiązanych osieroconych użytkowników i grup będzie zgłaszany błąd.

W przypadku dezinstalacji programu Shield w zmigrowanym punkcie końcowym wymagane są te same czynności, które są wymagane do wymuszenia normalnej (niedomenowej) ponownej aktywacji dla tego samego identyfikatora Shield. W przypadku typowych zaszyfrowanych plików należy wymusić ten sam identyfikator DCID w rejestrze, zanim pozwolimy na ponowną aktywację punktu końcowego na serwerze Dell Data Protection | Enterprise Edition Server lub Dell Security Management Server. W razie jakichkolwiek pytań skontaktuj się z zespołem pomocy technicznej, aby uzyskać dodatkową pomoc.

Nie, nowa licencja domeny nie jest wymagana od wersji Dell Data Protection | Enterprise Edition Server 8.x. W przypadku starszej wersji Dell Data Protection | Enterprise Edition Server nowa licencja jest nadal wymagana. Skontaktuj się z zespołem pomocy technicznej, aby uzyskać więcej informacji.

Aby skontaktować się z pomocą techniczną, przejdź do sekcji Numery telefonów międzynarodowej pomocy technicznej Dell Data Security.

Przejdź do TechDirect, aby wygenerować zgłoszenie online do pomocy technicznej.

Aby uzyskać dodatkowe informacje i zasoby, dołącz do Forum społeczności Dell Security.