Article Number: 000182859

Jak utworzyć wykluczenia i dołączenia dla Vmware Carbon Black Cloud

Summary: Wyłączenia i dołączenia VMware Carbon Black można skonfigurować za pomocą poniższych instrukcji.

Article Content

Instructions

VMware Carbon Black używa zasad reputacji i pozwoleń do obsługi wykluczeń antywirusowych nowej generacji (NGAV) (list zatwierdzonych) i dołączeń (listy zabronionych). VMware Carbon Black Standard, VMware Carbon Black Cloud Advanced i VMware Carbon Black Cloud Enterprise wykorzystują techniki wykrywania urządzeń końcowych i reagowania (EDR). Na EDR wpływają także zasady reputacji i pozwoleń. Ten artykuł zawiera instrukcje ustawiania tych wartości dla administratorów wraz z wszelkimi zastrzeżeniami, które mogą być istotne.

Dotyczy produktów:

VMware Carbon Black Cloud Prevention

VMware Carbon Black Cloud Standard

VMware Carbon Black Cloud Advanced

VMware Carbon Black Cloud Enterprise

Dotyczy systemów operacyjnych:

Windows

Mac

Linux

Proces wdrażania VMware Carbon Black, część 3: Zasady i grupy

Czas trwania: 03:37

Napisy kodowane: Dostępne w wielu językach

VMware Carbon Black Cloud wykorzystuje kombinację zasad i reputacji, aby określić, jakie operacje mają być wykonywane.

Aby uzyskać więcej informacji, kliknij odpowiedni temat.

Zasady programu VMware Carbon Black Cloud Prevention różnią się od zasad oprogramowania VMware Carbon Black Cloud Standard, Advanced i Enterprise. Aby uzyskać więcej informacji, kliknij odpowiedni produkt.

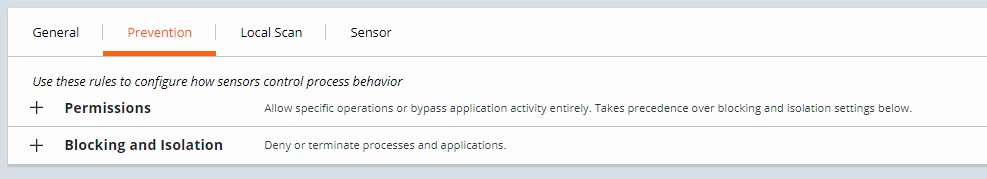

VMware Carbon Black Cloud Prevention zapewnia ulepszone podejście do zasad pozwoleń, a także zasad blokowania i izolacji, ponieważ nie korzystają z EDR.

Aby uzyskać więcej informacji, kliknij odpowiedni temat.

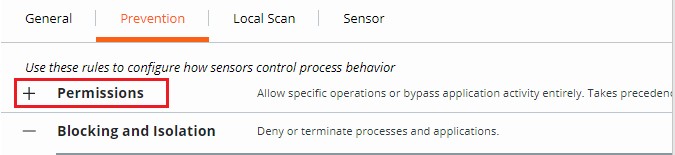

Zasady dotyczące pozwoleń decydują o tym, jakie działania mogą wykonywać aplikacje w określonych ścieżkach.

Zasady pozwoleń są oparte na ścieżkach i mają pierwszeństwo przed zasadami blokowania i izolacji, a także przed reputacją.

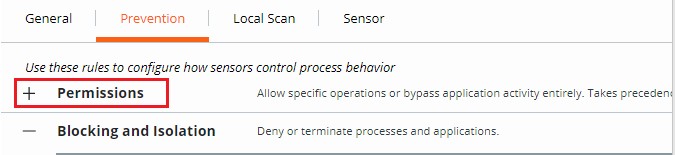

Aby utworzyć zasadę pozwoleń:

- W przeglądarce internetowej przejdź do strony [REGION].conferdeploy.net.

- Ameryka Północna i Południowa = https://defense-prod05.conferdeploy.net/

- Europa = https://defense-eu.conferdeploy.net/

- Azja i Pacyfik = https://defense-prodnrt.conferdeploy.net/

- Australia i Nowa Zelandia: https://defense-prodsyd.conferdeploy.net

- Zaloguj się do VMware Carbon Black Cloud.

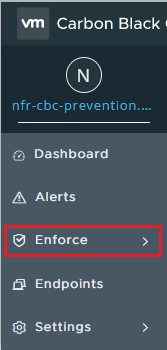

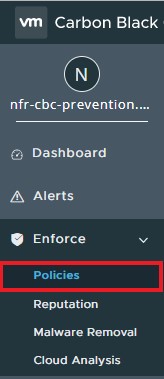

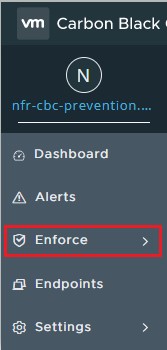

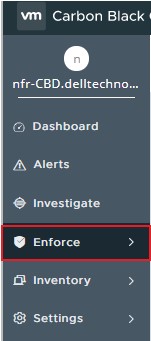

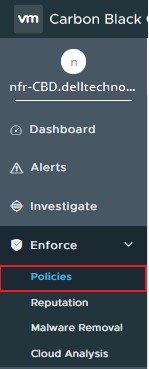

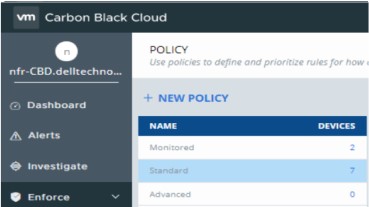

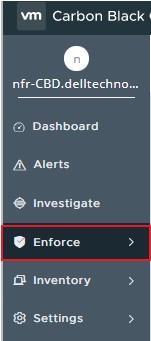

- W okienku po lewej stronie kliknij pozycję Enforce.

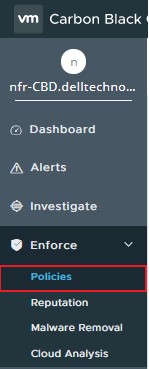

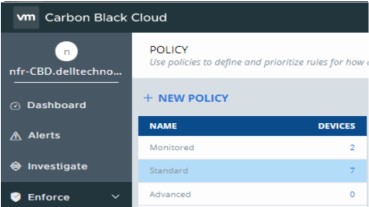

- Kliknij opcję Policies.

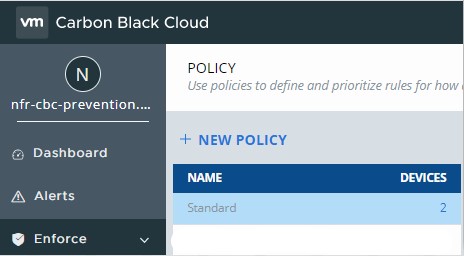

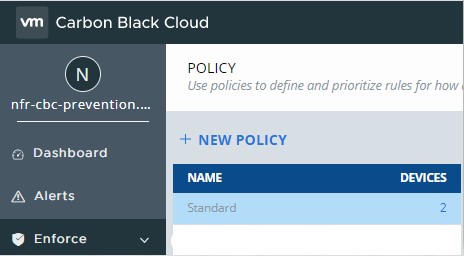

- Wybierz zestaw zasad, który chcesz zmodyfikować.

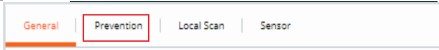

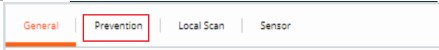

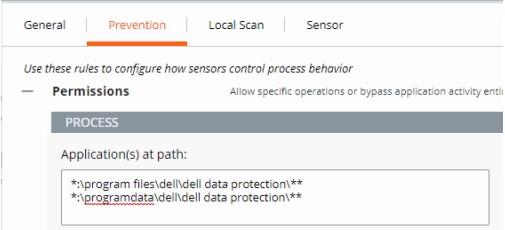

- W okienku po prawej stronie kliknij pozycję Prevention.

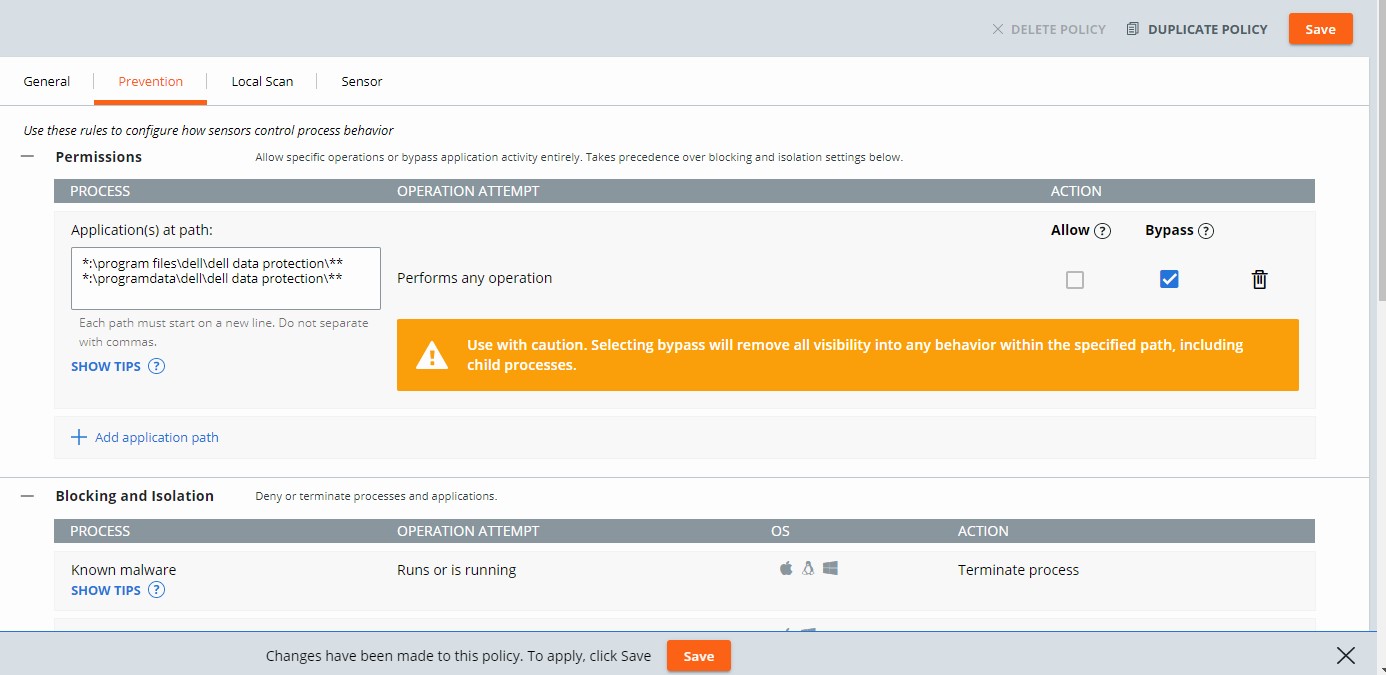

- Kliknij, aby rozwinąć Permissions.

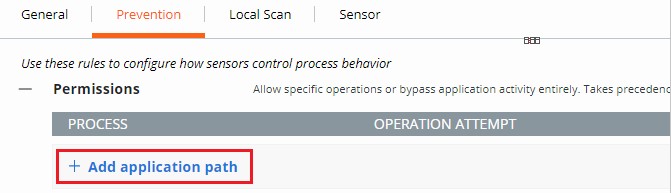

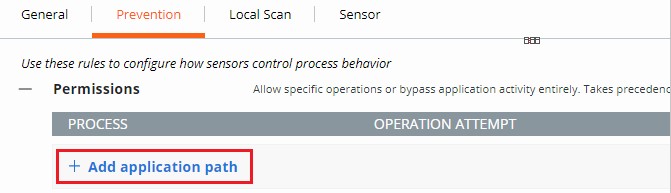

- Kliknij, aby rozwinąć opcję Add application path.

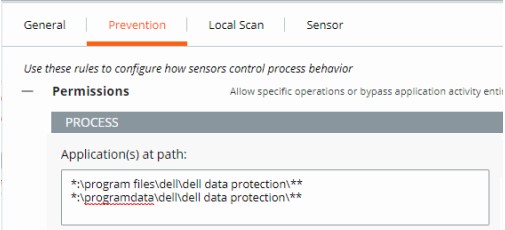

- Wypełnij pożądaną ścieżkę, aby ustawić pominięcie.

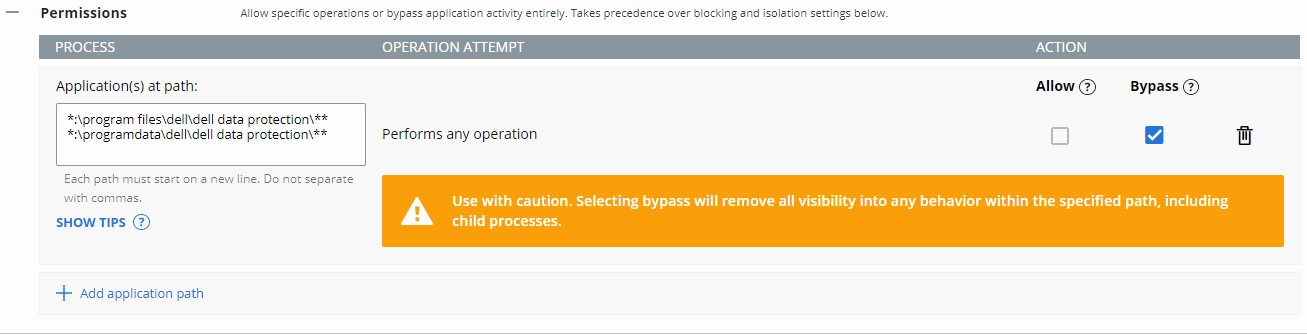

- przykładowa ilustracja przedstawia następujące ścieżki:

*:\program files\dell\dell data protection\***:\programdata\dell\dell data protection\**

- W tym przykładzie zastosowane działania mają wpływ na wszystkie pliki na wszystkich dyskach zawierających ścieżkę

\program files\dell\dell data protection\i\programdata\dell\dell data protection\. - Lista pozwoleń VMware Carbon Black wykorzystuje strukturę formatowania opartą na wzorcu glob.

- Obsługiwane są zmienne środowiskowe takie jak

%WINDIR%. - Pojedyncza gwiazdka (*) odpowiada wszystkim znakom w tym samym katalogu.

- Dwie gwiazdki (**) odpowiadają wszystkim znakom w tym samym katalogu, wielu katalogom i wszystkim katalogom nadrzędnym i podrzędnym względem określonej lokalizacji lub pliku.

- Przykłady:

- Windows:

**\powershell.exe - Mac:

/Users/*/Downloads/**

- Windows:

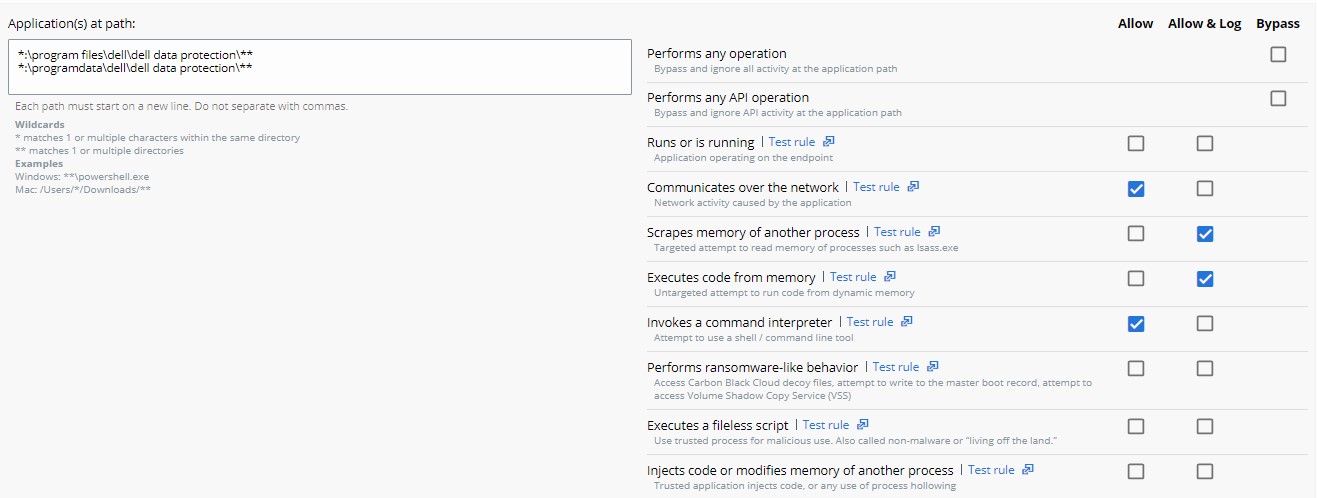

- Wybierz czynność, która ma zostać wymuszona.

- na przykładowej ilustracji próby operacji dostają różne czynności poprzez wybranie opcji Allow lub Bypass.

- W przypadku wybrania próby operacji opcji Performs any operation ta opcja zastępuje wszelkie inne próby wykonania operacji i wyłącza wybór dowolnej innej opcji.

- Definicje czynności:

- Allow — umożliwia zachowanie w określonej ścieżce z informacjami na temat czynności rejestrowanej przez VMware Carbon Black Cloud.

- Bypass — wszystkie zachowania są dozwolone w podanej ścieżce. Nie są gromadzone żadne informacje.

- Kliknij przycisk Save w prawym górnym rogu lub u dołu strony.

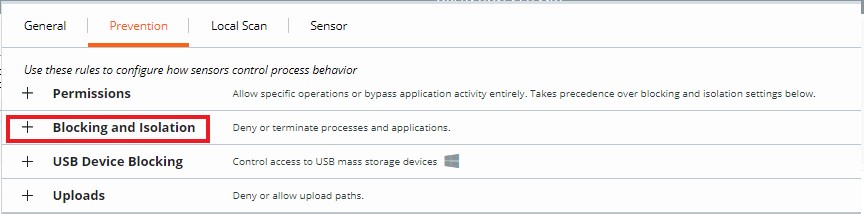

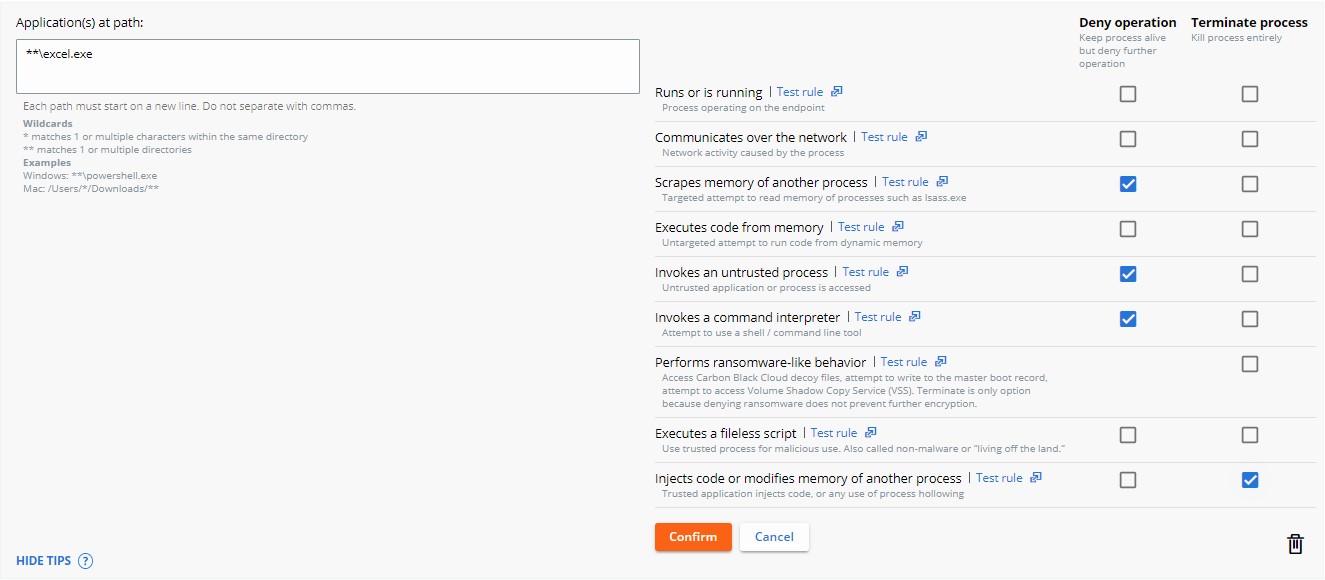

Zasady blokowania i izolacji są oparte na ścieżkach i mają pierwszeństwo przed reputacją. Zasady blokowania i izolacji umożliwiają ustawienie czynności „Deny operation” lub „Terminate process”, kiedy zostanie podjęta specjalna operacja.

Aby utworzyć zasadę blokowania i izolacji:

- W przeglądarce internetowej przejdź do strony [REGION].conferdeploy.net.

- Ameryka Północna i Południowa = https://defense-prod05.conferdeploy.net/

- Europa = https://defense-eu.conferdeploy.net/

- Azja i Pacyfik = https://defense-prodnrt.conferdeploy.net/

- Australia i Nowa Zelandia: https://defense-prodsyd.conferdeploy.net

- Zaloguj się do VMware Carbon Black Cloud.

- W okienku po lewej stronie kliknij pozycję Enforce.

- Kliknij opcję Policies.

- Wybierz zestaw zasad, który chcesz zmodyfikować.

- W okienku po prawej stronie kliknij pozycję Prevention.

- Kliknij, aby rozwinąć opcję Blocking and Isolation.

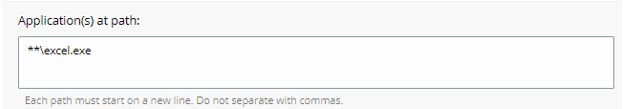

- Wypełnij ścieżkę aplikacji, aby ustawić zasadę blokowania i izolacji.

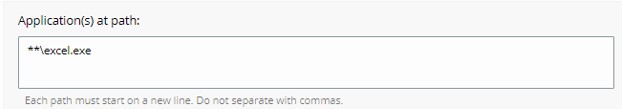

- przykładowa ilustracja wykorzystuje plik excel.exe.

- Zestaw czynności dotyczy aplikacji o nazwie excel.exe, uruchomioną z dowolnego katalogu.

- Lista pozwoleń VMware Carbon Black wykorzystuje strukturę formatowania opartą na wzorcu glob.

- Obsługiwane są zmienne środowiskowe takie jak

%WINDIR%. - Pojedyncza gwiazdka (*) odpowiada wszystkim znakom w tym samym katalogu.

- Dwie gwiazdki (**) odpowiadają wszystkim znakom w tym samym katalogu, wielu katalogom i wszystkim katalogom nadrzędnym i podrzędnym względem określonej lokalizacji lub pliku.

- Przykłady:

- Windows:

**\powershell.exe - Mac:

/Users/*/Downloads/**

- Windows:

- Kliknij przycisk Save w prawym górnym rogu.

VMware Carbon Black Cloud Standard, VMware Carbon Black Cloud Advanced i VMware Carbon Black Cloud Enterprise zapewniają opcje z regułami uprawnień, a także regułami blokowania i izolacji, które wynikają z włączenia EDR.

Aby uzyskać więcej informacji, kliknij odpowiedni temat.

Zasady dotyczące pozwoleń decydują o tym, jakie działania mogą wykonywać aplikacje w określonych ścieżkach.

Zasady pozwoleń są oparte na ścieżkach i mają pierwszeństwo przed zasadami blokowania i izolacji, a także przed reputacją.

Aby utworzyć zasadę pozwoleń:

- W przeglądarce internetowej przejdź do strony [REGION].conferdeploy.net.

- Ameryka Północna i Południowa = https://defense-prod05.conferdeploy.net/

- Europa = https://defense-eu.conferdeploy.net/

- Azja i Pacyfik = https://defense-prodnrt.conferdeploy.net/

- Australia i Nowa Zelandia: https://defense-prodsyd.conferdeploy.net

- Zaloguj się do VMware Carbon Black Cloud.

- W okienku po lewej stronie kliknij pozycję Enforce.

- Kliknij opcję Policies.

- Wybierz zestaw zasad, który chcesz zmodyfikować.

- W okienku po prawej stronie kliknij pozycję Prevention.

- Kliknij, aby rozwinąć Permissions.

- Kliknij, aby rozwinąć opcję Add application path.

- Wypełnij pożądaną ścieżkę, aby ustawić pominięcie.

- przykładowa ilustracja przedstawia następujące ścieżki:

*:\program files\dell\dell data protection\***:\programdata\dell\dell data protection\**

- W tym przykładzie zastosowane działania mają wpływ na wszystkie pliki na wszystkich dyskach zawierających ścieżki \\program files\dell\dell data protection\ i \programdata\dell\dell data protection\.

- Lista pozwoleń VMware Carbon Black wykorzystuje strukturę formatowania opartą na wzorcu glob.

- Obsługiwane są zmienne środowiskowe, np. %WINDIR%.

- Pojedyncza gwiazdka (*) odpowiada wszystkim znakom w tym samym katalogu.

- Dwie gwiazdki (**) odpowiadają wszystkim znakom w tym samym katalogu, wielu katalogom i wszystkim katalogom nadrzędnym i podrzędnym względem określonej lokalizacji lub pliku.

- Przykłady:

- Windows:

**\powershell.exe - Mac:

/Users/*/Downloads/**

- Windows:

- Wybierz czynność, która ma zostać wymuszona.

- na przykładowej ilustracji próby operacji dostają różne czynności poprzez wybranie opcji Allow, Allow & Log lub Bypass.

- W przypadku wybrania próby operacji opcji Performs any operation ta opcja zastępuje wszelkie inne próby wykonania operacji i wyłącza wybór dowolnej innej opcji.

- Każda czynność z wyjątkiem opcji Performs any operation może być stosowana do wielu prób operacji.

- Definicje czynności:

- Allow — zezwala na zachowanie w podanej ścieżce. nie jest rejestrowane żadne zachowanie określone w ścieżce. Nie są przesyłane żadne dane do VMware Carbon Black Cloud.

- Allow & Log — umożliwia zachowanie w określonej ścieżce; zostanie zarejestrowane całe działanie. Wszystkie dane są zgłaszane do VMware Carbon Black Cloud.

- Bypass — wszystkie zachowania są dozwolone w podanej ścieżce; nic nie jest rejestrowane. Nie są przesyłane żadne dane do VMware Carbon Black Cloud.

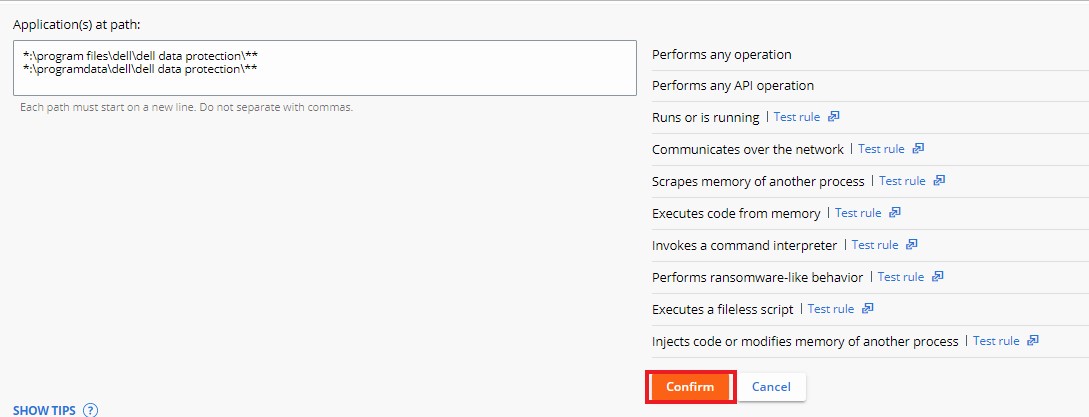

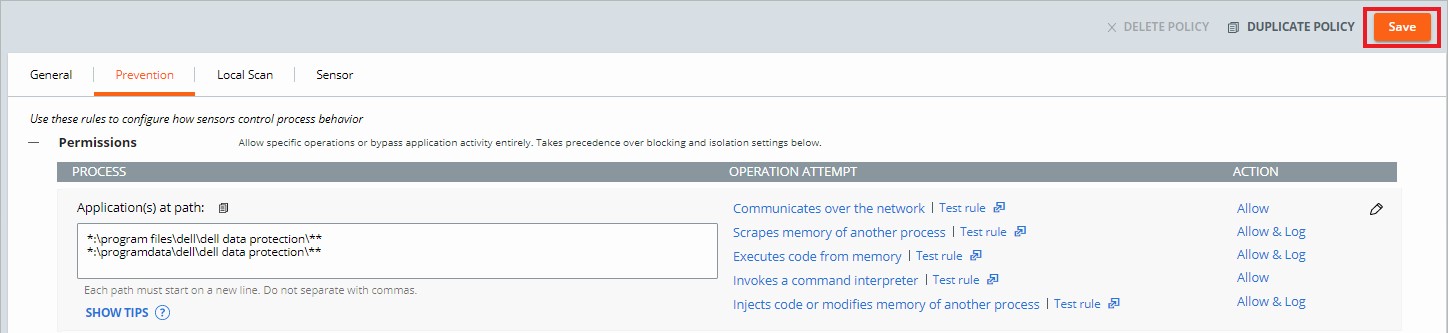

- Kliknij przycisk Confirm w dolnej części sekcji Permissions, aby ustawić zmianę zasad.

- Kliknij przycisk Save w prawym górnym rogu.

Zasady blokowania i izolacji są oparte na ścieżkach i mają pierwszeństwo przed reputacją. Zasady blokowania i izolacji umożliwiają ustawienie czynności „Deny operation” lub „Terminate process”, kiedy zostanie podjęta specjalna operacja.

Aby utworzyć zasadę blokowania i izolacji:

- W przeglądarce internetowej przejdź do strony [REGION].conferdeploy.net.

- Ameryka Północna i Południowa = https://defense-prod05.conferdeploy.net/

- Europa = https://defense-eu.conferdeploy.net/

- Azja i Pacyfik = https://defense-prodnrt.conferdeploy.net/

- Australia i Nowa Zelandia: https://defense-prodsyd.conferdeploy.net

- Zaloguj się do VMware Carbon Black Cloud.

- W okienku po lewej stronie kliknij pozycję Enforce.

- Kliknij opcję Policies.

- Wybierz zestaw zasad, który chcesz zmodyfikować.

- W okienku po prawej stronie kliknij pozycję Prevention.

- Kliknij, aby rozwinąć opcję Blocking and Isolation.

- Kliknij, aby rozwinąć opcję Add application path.

- Wypełnij ścieżkę aplikacji, aby ustawić zasadę blokowania i izolacji.

- przykładowa ilustracja wykorzystuje plik excel.exe.

- Zestaw czynności dotyczy aplikacji o nazwie excel.exe, uruchomioną z dowolnego katalogu.

- Lista pozwoleń VMware Carbon Black wykorzystuje strukturę formatowania opartą na wzorcu glob.

- Obsługiwane są zmienne środowiskowe takie jak

%WINDIR%. - Pojedyncza gwiazdka (*) odpowiada wszystkim znakom w tym samym katalogu.

- Dwie gwiazdki (**) odpowiadają wszystkim znakom w tym samym katalogu, wielu katalogom i wszystkim katalogom nadrzędnym i podrzędnym względem określonej lokalizacji lub pliku.

- Przykłady:

- Windows:

**\powershell.exe - Mac:

/Users/*/Downloads/**

- Windows:

- Wybierz czynność, która ma zostać podjęta, kiedy wystąpi próba operacji, a następnie kliknij przycisk Confirm.

- Kliknij przycisk Save w prawym górnym rogu.

- opcja Deny operation zapobiega przeprowadzeniu przez wymienioną aplikację określonej operacji, którą próbował wykonać.

- opcja Terminate process kończy proces, kiedy określona operacja będzie próbowała się uruchomić.

VMware Carbon Black przypisuje reputację do każdego pliku uruchamianego na urządzeniu z zainstalowanym czujnikiem. Dotychczasowe pliki zaczynają się od skutecznej reputacji LOCAL_WHITE do momentu uruchomienia lub zakończenia skanowania w tle, a następnie uzyskania bardziej ostatecznej reputacji.

Dodaj aplikację do listy reputacji lub sprawdź opisy reputacji. Aby uzyskać więcej informacji, kliknij odpowiedni temat.

Do listy reputacji można dodać aplikację na stronie Reputations lub stronie Alerts. Aby uzyskać więcej informacji, kliknij odpowiednią opcję.

Aby dodać aplikację do listy reputacji za pomocą strony reputacji:

- W przeglądarce internetowej przejdź do strony [REGION].conferdeploy.net.

- Ameryka Północna i Południowa = https://defense-prod05.conferdeploy.net/

- Europa = https://defense-eu.conferdeploy.net/

- Azja i Pacyfik = https://defense-prodnrt.conferdeploy.net/

- Australia i Nowa Zelandia: https://defense-prodsyd.conferdeploy.net

- Zaloguj się do VMware Carbon Black Cloud.

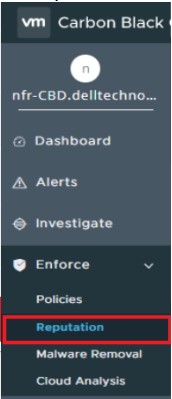

- W okienku po lewej stronie kliknij pozycję Enforce.

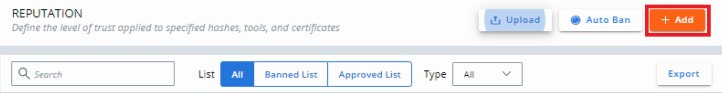

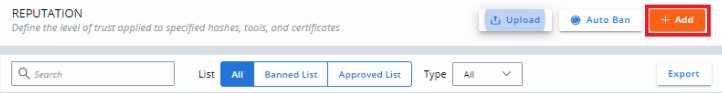

- Kliknij opcję Reputation.

Administrator może dodać aplikację do listy reputacji za pomocą skrótu SHA256, narzędzia IT lub certyfikatu podpisywania. Aby uzyskać więcej informacji, kliknij odpowiednią opcję.

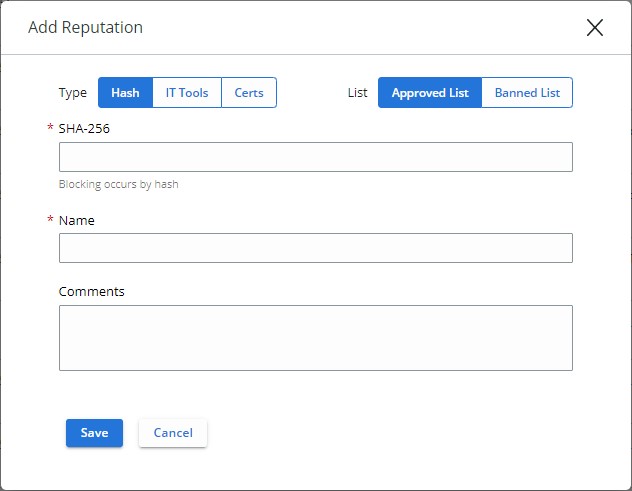

Aby ręcznie dodać skrót SHA256:

- Kliknij przycisk Add.

- W sekcji Add Reputation:

- Wybierz Hash jako typ.

- Wybierz listę Approved List lub Banned List.

- Wprowadź skrót SHA-256.

- Wprowadź nazwę wpisu.

- Opcjonalnie wypełnij pole Comments.

- Wybierz przycisk Save.

- Approved List automatycznie ustawia reputację Company Approved dla wszystkich znanych plików, których dotyczy problem.

- Banned List automatycznie ustawia reputację Company Banned dla wszystkich znanych plików, których dotyczy problem.

Aby ręcznie dodać narzędzie IT:

- Kliknij przycisk Add.

- W sekcji Add Reputation:

- Wybierz IT Tools jako typ.

- Wypełnij względną ścieżkę do zaufanego narzędzia IT.

- Opcjonalnie wybierz opcję Include all child processes.

- Opcjonalnie wypełnij pole Comments.

- Wybierz przycisk Save.

- narzędzia IT mogą być dodawane tylko do listy Approved List. Approved List automatycznie ustawia reputację Local White dla wszystkich znanych plików, których dotyczy problem.

- W opcji Include all child processes wszystkie pliki, jeśli są wybrane, porzucone przez procesy podrzędne nowo zdefiniowanego narzędzia IT, otrzymują również początkowe zaufanie.

- Względne ścieżki dla narzędzi IT wskazują, że ta zdefiniowana ścieżka może być spełniona przez zdefiniowane ścieżki.

Przykład:

w przypadku poniższych przykładów ścieżka zaufanego narzędzia IT jest ustawiona na:

\sharefolder\folder2\application.exe

Jeśli administrator spróbuje uruchomić plik w tych lokalizacjach, wykluczenie powiedzie się:

\\server\tools\sharefolder\folder2\application.exeD:\ITTools\sharefolder\folder2\application.exe

Jeśli administrator spróbuje uruchomić plik w tych lokalizacjach, wykluczenie zakończy się niepowodzeniem:

E:\folder2\application.exeH:\sharefolder\application.exe

W przykładach zakończonych niepowodzeniem ścieżka nie może być całkowicie spełniona.

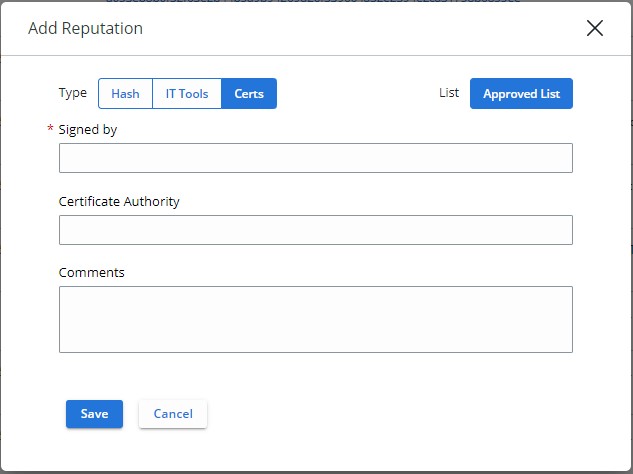

Aby ręcznie dodać certyfikat podpisywania:

- Kliknij przycisk Add.

- W sekcji Add Reputation:

- Wybierz Certs jako typ.

- Wypełnij pole Signed by.

- Opcjonalnie wypełnij pole Certificate Authority.

- Opcjonalnie wypełnij pole Comments.

- Wybierz przycisk Save.

- certyfikat podpisywania może być dodany tylko do listy Approved List. Approved List automatycznie ustawia reputację Local White dla wszystkich znanych plików, których dotyczy problem.

- Aby uzyskać więcej informacji na temat dodawania certyfikatów podpisywania do reputacji, należy zapoznać się z sekcją Dodawanie certyfikatu podpisywania do listy reputacji VMware Carbon Black Cloud.

Aby dodać aplikację do listy reputacji za pomocą strony alertów:

- W przeglądarce internetowej przejdź do strony [REGION].conferdeploy.net.

- Ameryka Północna i Południowa = https://defense-prod05.conferdeploy.net/

- Europa = https://defense-eu.conferdeploy.net/

- Azja i Pacyfik = https://defense-prodnrt.conferdeploy.net/

- Australia i Nowa Zelandia: https://defense-prodsyd.conferdeploy.net

- Zaloguj się do VMware Carbon Black Cloud.

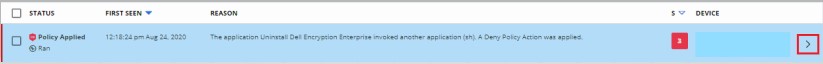

- Kliknij opcję Alerts.

- Wybierz znak V obok alertu, dla którego chcesz zatwierdzić aplikację.

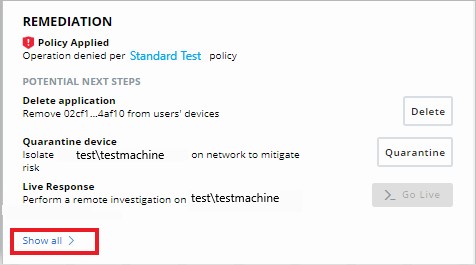

- Kliknij opcję Show all w podsekcji Remediation.

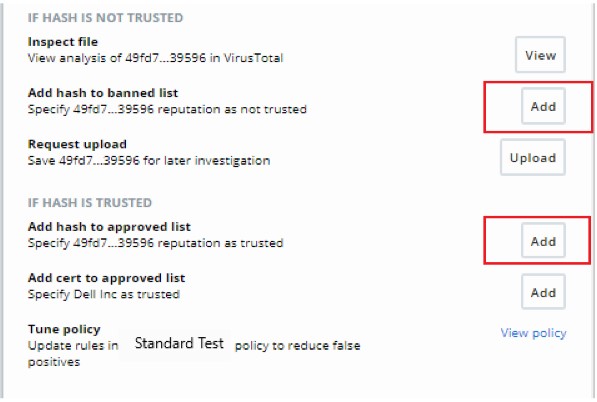

- Kliknij, aby dodać plik do listy zabronionych lub zatwierdzonych, w zależności od tego, czy skrót jest niezaufany, czy zaufany.

| Priorytet | Reputacja | Wartość wyszukiwania reputacji | Opis |

|---|---|---|---|

| 1 | Ignore | IGNORE | Samodzielna kontrola reputacji, którą Carbon Black Cloud przypisuje do plików produktów i daje im pełne uprawnienia do uruchomienia.

|

| 2 | Company Approved List | COMPANY_WHITE_LIST | Skróty dodane ręcznie do listy zatwierdzonych firmy za pomocą opcji Enforce > Reputations |

| 3 | Company Banned List | COMPANY_BLACK_LIST | Skróty dodane ręcznie do listy zabronionych firmy za pomocą opcji Enforce > Reputations |

| 4 | Trusted Approved List | TRUSTED_WHITE_LIST | Znane jako dobre przez Carbon Black z chmury, lokalnego skanera lub obu |

| 5 | Known Malware | KNOWN_MALWARE | Znane jako złe przez Carbon Black z chmury, lokalnego skanera lub obu |

| 6 | Suspect/Heuristic Malware | SUSPECT_MALWARE HEURISTIC | Podejrzane złośliwe oprogramowanie wykryte przez Carbon Black, ale niekoniecznie jest złośliwe |

| 7 | Adware/PUP Malware | ADWARE PUP | Programy adware i potencjalnie niechciane programy wykryte przez Carbon Black |

| 8 | Local White | LOCAL_WHITE | Plik spełnia którykolwiek z poniższych warunków:

|

| 9 | Common Approved List | COMMON_WHITE_LIST | Plik spełnia którykolwiek z poniższych warunków:

|

| 10 | Not Listed/Adaptive Approved List | NOT_LISTEDADAPTIVE_WHITE_LIST | Reputacja Not Listed wskazuje, że po sprawdzeniu skrótu aplikacji przez czujnik przy użyciu lokalnego skanera lub chmury nie są zwracane żadne powiązane dane — brak pozycji w bazie reputacji.

|

| 11 | Unknown | RESOLVING | Reputacja Unknown oznacza, że źródła reputacji używane przez czujnik nie zwracają danych.

|

Aby skontaktować się z pomocą techniczną, przejdź do sekcji Numery telefonów międzynarodowej pomocy technicznej Dell Data Security.

Przejdź do TechDirect, aby wygenerować zgłoszenie online do pomocy technicznej.

Aby uzyskać dodatkowe informacje i zasoby, dołącz do Forum społeczności Dell Security.

Additional Information

Videos

Article Properties

Affected Product

VMware Carbon Black

Last Published Date

04 Jan 2023

Version

32

Article Type

How To