PowerFlex: Habilite la aplicación de arranque seguro para los nodos de computación PowerFlex

Resumen: En este artículo, se proporcionan instrucciones paso a paso para habilitar la aplicación de arranque seguro de la interfaz de firmware extensible unificada (UEFI) en nodos de computación Dell PowerFlex que ejecutan ESXi o Linux. ...

Instrucciones

Para habilitar el arranque seguro en los nodos de computación Dell PowerFlex, debe cumplir con los siguientes requisitos previos:

-

El modo de arranque se debe establecer en Interfaz de firmware extensible unificada (UEFI) en la Configuración > del BIOS del sistema Configuración de arranque.

Nota: Si el host no está en este modo, es posible que no pueda cambiarlo sin reinstalar el sistema operativo. - El servidor debe tener instalado el módulo de plataforma segura (TPM) 2.0.

- El BIOS debe tener la versión requerida para el modelo PowerEdge específico a fin de admitir la habilitación del arranque seguro. Puede encontrar información en el sitio de soporte de Dell.

- Se requiere una RPQ para habilitar el arranque seguro. Comuníquese con su representante de cuentas de Dell Technologies para evaluar y habilitar la opción de arranque seguro para los nodos PowerFlex a través de un proceso de solicitud de calificación de producto (RPQ).

- El arranque seguro se debe deshabilitar en iDRAC antes de realizar implementaciones con PowerFlex Manager. Si está habilitada, la implementación fallará. El arranque seguro solo se debe habilitar después de la implementación.

Configure Dell PowerEdge iDRAC para el arranque seguro:

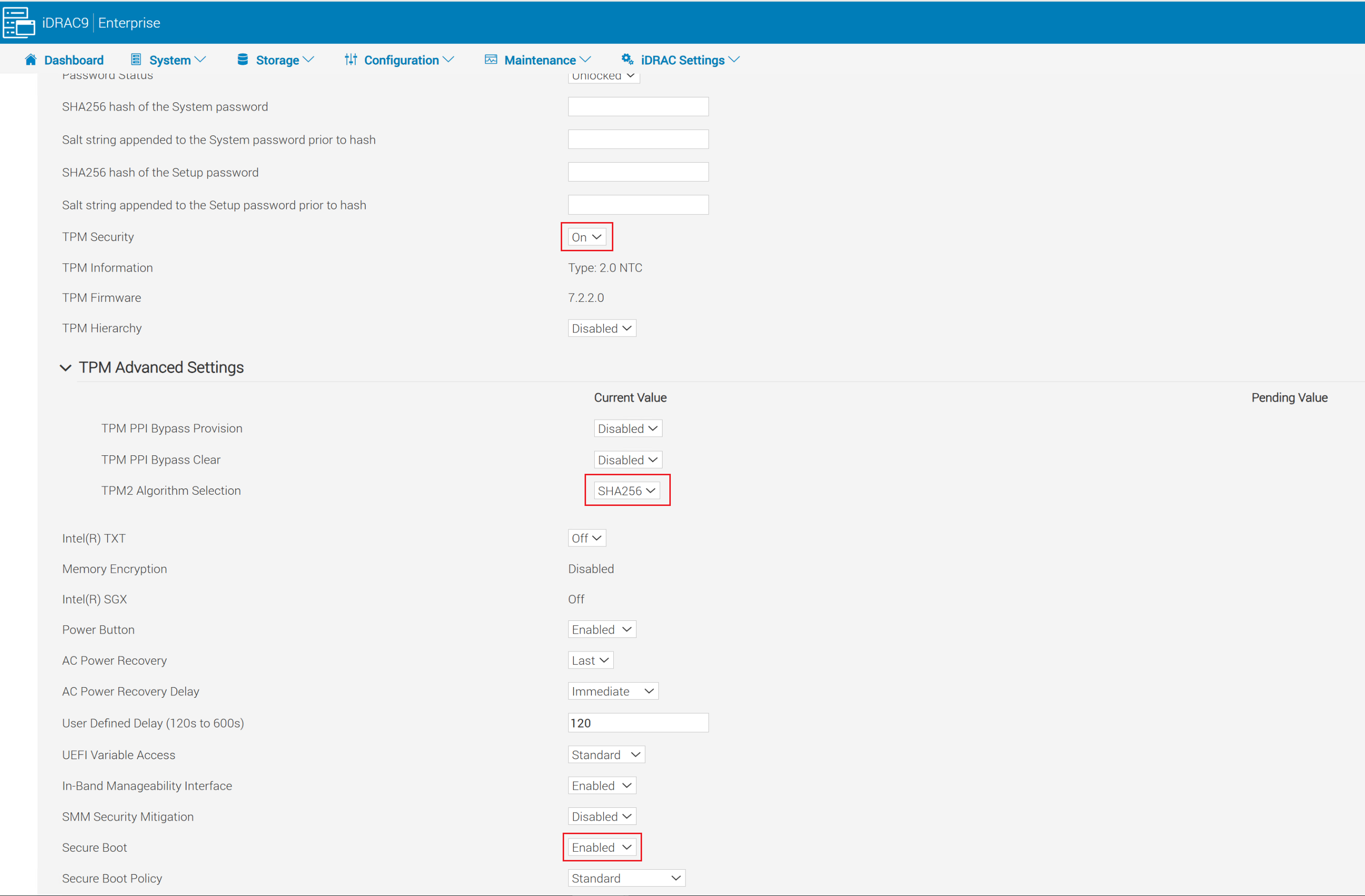

- Inicie sesión en la interfaz web de iDRAC y vaya a Configuración > Ajustes > del BIOS Seguridad del sistema

- Establezca TPM Security en On

- Expanda Configuración avanzada de TPM y establezca Selección de algoritmo de TPM2 en SHA256

- Establezca Secure Boot en Enabled

- Haga clic en Aplicar en la parte inferior de la pantalla de configuración de seguridad del sistema .

- Haga clic en el botón Aplicar y reiniciar en la esquina inferior izquierda de la pantalla.

Habilite el arranque seguro para ESXi:

Soporte parcial: Arranque seguro con atestación.

- Arranque seguro de UEFI: Verifica el cargador de arranque y los módulos de kernel durante el arranque

- Mediciones de TPM: Almacena las mediciones de hash de arranque en PCR de TPM (utilizadas para la atestación)

- Cifrado respaldado por TPM: VM, vSAN y volcado de núcleo

- Confirmación de vCenter: Detecta si el host arrancó en un estado manipulado o no confiable

- Compatibilidad con vTPM en VM: A las VM se les puede asignar un TPM virtual para las funciones de seguridad en el huésped (también se requiere un servidor vCenter KMS)

Soporte completo: Bloqueo de control de ejecución

- Incluye todas las características del soporte parcial

- Cumplimiento de VIB firmado: Garantiza que no se manipulen los VIB

- Solo se pueden instalar VIB firmados por VMware

- Los VIB firmados solo se pueden cargar durante el arranque de ESXi

Habilite el soporte parcial en ESXi:

Para los nodos de rack y dispositivo PowerFlex, el arranque seguro debe estar habilitado después de que PowerFlex Manager implemente los nodos. Si se habilita de antemano, las implementaciones que utilizan PowerFlex Manager fallan.

Para habilitar el soporte parcial, siga estos pasos:

-

Ejecute el script de validación:

/usr/lib/vmware/secureboot/bin/secureBoot.py -c- Si se aprueba, verá "Secure Boot CAN be enabled".

- Si falla, enumera los VIB sin firmar. Debe quitarlos antes de continuar o el host experimentará una pantalla púrpura en el próximo arranque.

- Habilite SSH en el host ESXi y utilice cualquier cliente SSH para conectarse al host ESXi mediante el usuario raíz.

- Verifique el nivel de seguridad:

esxcli system settings encryption get-

- El resultado debe mostrar:

- Modo: Ninguno

- VIB instalados: Falso

- Requerir arranque seguro: Falso

- El resultado debe mostrar:

- Active el modo TPM:

esxcli system settings encryption set --mode=TPM --require-secure-boot=true- Reinicie el host.

- Una vez que el host vuelva a estar en línea, verifique el nivel de seguridad:

esxcli system settings encryption get-

- El resultado ahora debería mostrar:

- Modo: TPM

- VIB instalados: Falso

- Arranque seguro: Cierto

- El resultado ahora debería mostrar:

- Sincronice la configuración con el banco de arranque:

/bin/backup.sh 0

Habilite el soporte completo en ESXi:

- Habilite SSH en el host ESXi y utilice cualquier cliente SSH para conectarse al host ESXi mediante el usuario raíz .

- Verifique el nivel de seguridad:

- El resultado debe mostrar:

- Modo: TPM

- VIB instalados: Falso

- Requerir arranque seguro: Cierto

- El resultado debe mostrar:

- Si el resultado no coincide con lo anterior, habilite el soporte parcial siguiendo las instrucciones anteriores antes de continuar.

- Obtenga la configuración actual mediante la ejecución del siguiente comando:

esxcli system settings encryption get-

- Permita que el kernel acepte la aplicación de VIB:

esxcli system settings kernel set -s execInstalledOnly -v TRUE-

- Apague el host y, a continuación, enciéndalo (no utilice el reinicio).

- Ejecute lo siguiente para habilitar la aplicación de VIB:

esxcli system settings encryption set --require-exec-installed-only=T-

- Reinicie el nodo para aplicar VIB firmados.

- Una vez que el nodo vuelva a estar en línea, verifique el nivel de seguridad:

esxcli system settings encryption get - Sincronice la configuración en ejecución con el banco de arranque:

/bin/backup.sh 0Claves y configuraciones de respaldo:

- Acceda mediante SSH al host ESXi como raíz

- Mostrar la clave de respaldo y copiarla en una ubicación segura fuera del nodo

esxcli system settings encryption recovery list-

- Copie la clave de recuperación (segunda columna) y péguela en un archivo de texto a fin de guardarla para una recuperación futura. Se puede omitir el ID de recuperación.

- Genere un paquete de respaldo en el nivel de host:

vim-cmd hostsvc/firmware/backup_config- Copie la URL web proporcionada para descargar el paquete de respaldo. Almacene este paquete en la misma ubicación que el archivo de texto de respaldo de clave de recuperación.

Habilite el arranque seguro para Linux:

-

Acceda mediante SSH al host de Linux como root y valide que el arranque seguro esté habilitado en la máquina:

mokutil --sb-stat-

- La salida debe tener

SecureBootHabilitado

- La salida debe tener

- Si el SDC ya está instalado, continúe con el paso 4.

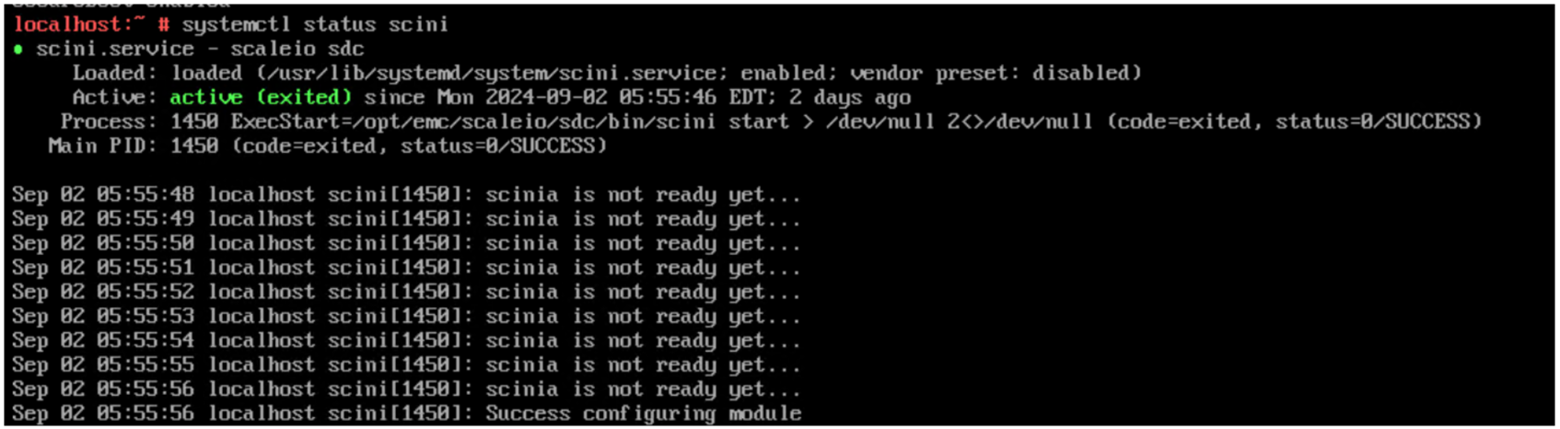

- Si el SDC no está instalado, instale el RPM del SDC. La instalación se debe realizar correctamente, pero el

sciniEl controlador no debe cargarse. Debería recibir el mensaje de error"scini service failed because the control process exited with error code".- Para comprobar los detalles del error:

- Ejecutar

- Para comprobar los detalles del error:

systemctl status scini.service-

-

- Ejecutar

-

journalctl -xe-

- Si marca la casilla de verificación

dmesg, deberías ver: Se rechazó la carga de un módulo con una clave no disponible

- Si marca la casilla de verificación

- Cambie el directorio a

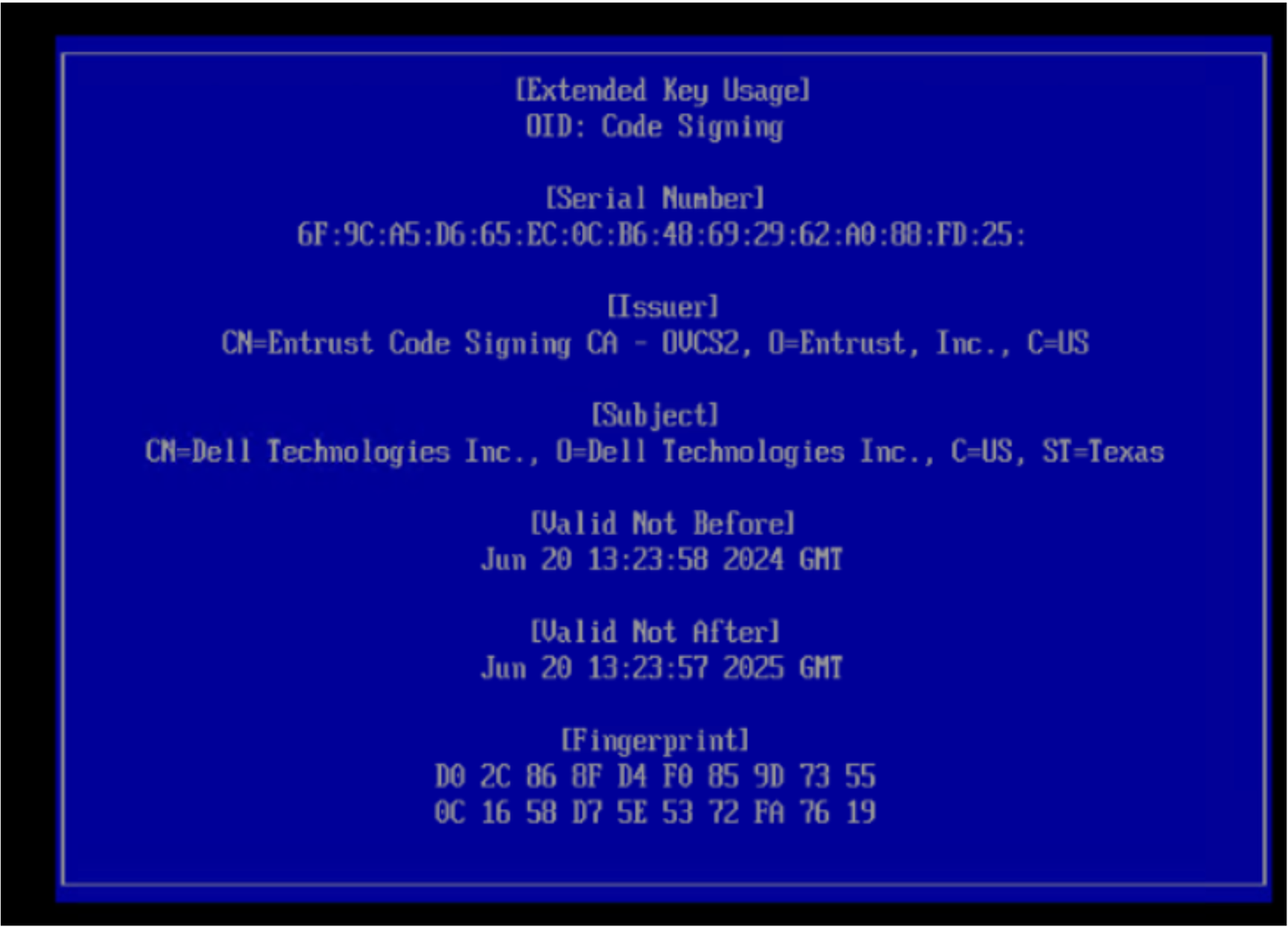

/bin/emc/scaleio/scini_sync/certs/.En este directorio, encontrará los certificados de SDC. - Ejecute el siguiente comando para confirmar que sean válidos y que no hayan vencido

openssl x509 -in <.pem file from directory> -noout -enddate | cut -d= -f2

- Si el certificado es válido, utilice el comando

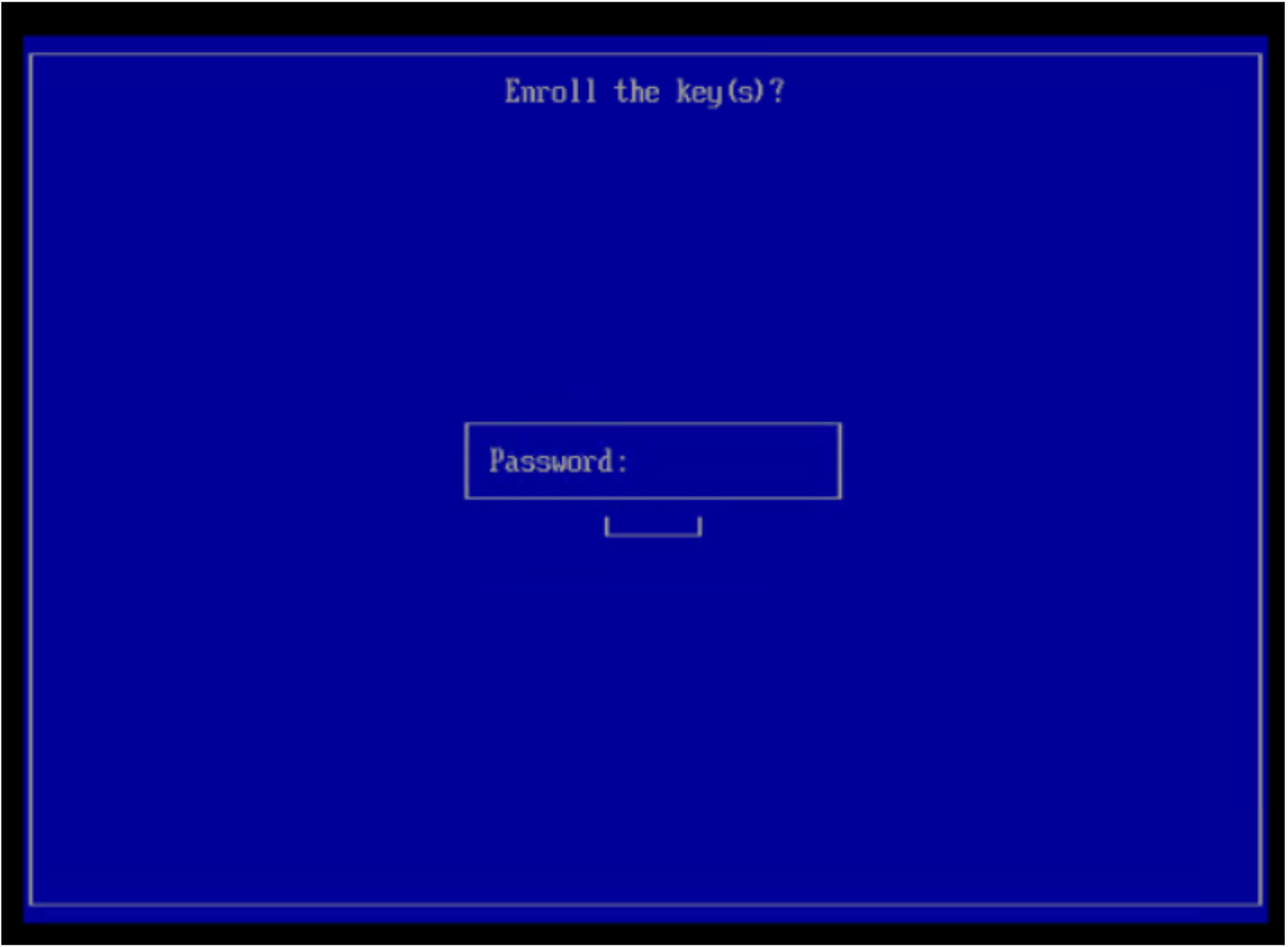

mokutil tookPara importar el archivo.derde NetWorker. Debe generar un contraseña.

mokutil --import <.der file from directory> (Example: emc_scaleio2026.der)- Si el certificado suministrado con el paquete de SDC venció, es posible que se le proporcione un certificado en

.pemformato al que debe convertir.derformatee con el siguiente comando:

openssl x509 -in /usr/src/<file.pem> -outform DER -out /usr/src/<file.der>Si es necesario, comuníquese con el equipo de soporte de Dell para obtener el nuevo paquete de SDC firmado y los certificados relacionados

- Reinicie el host.

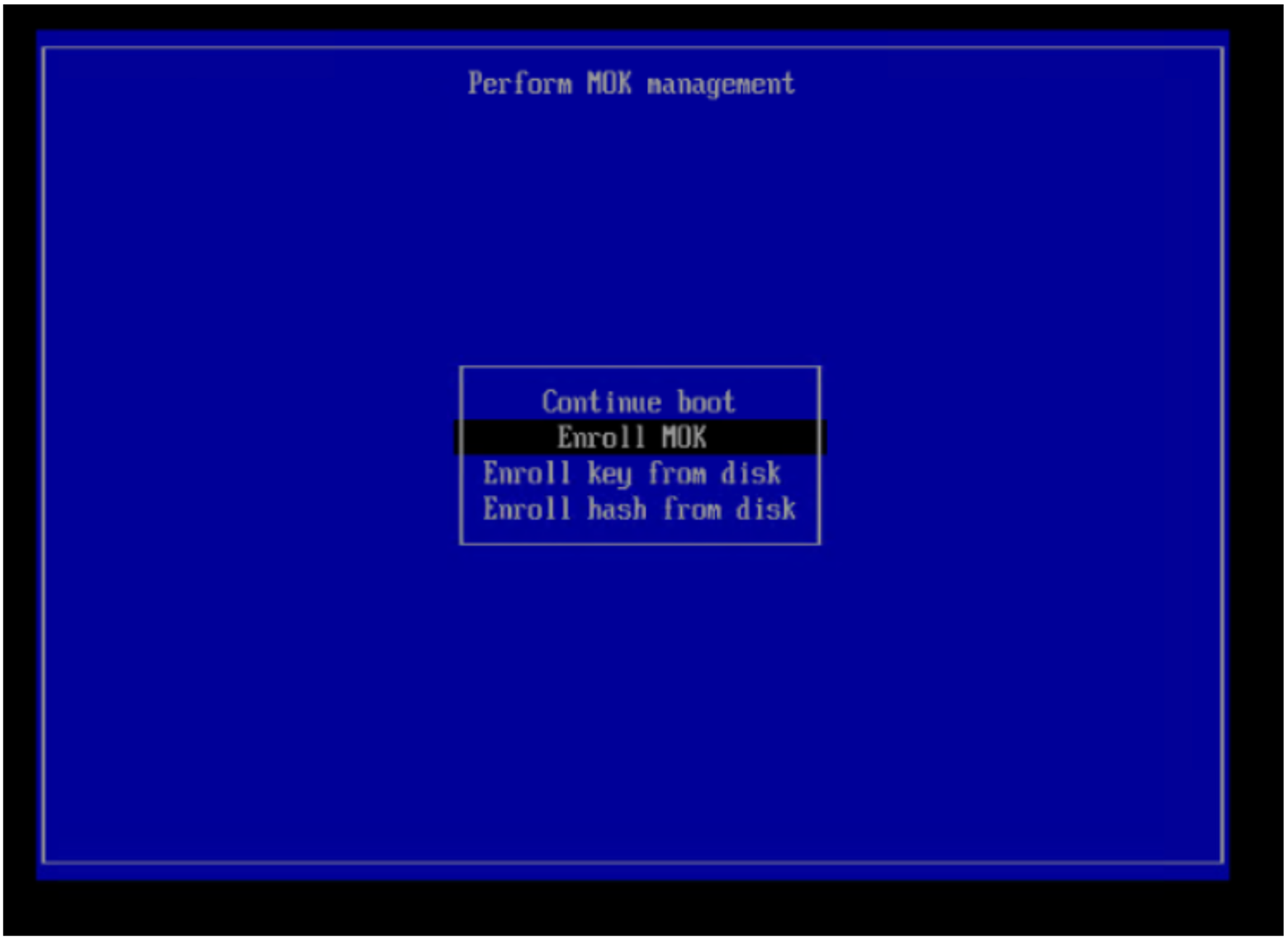

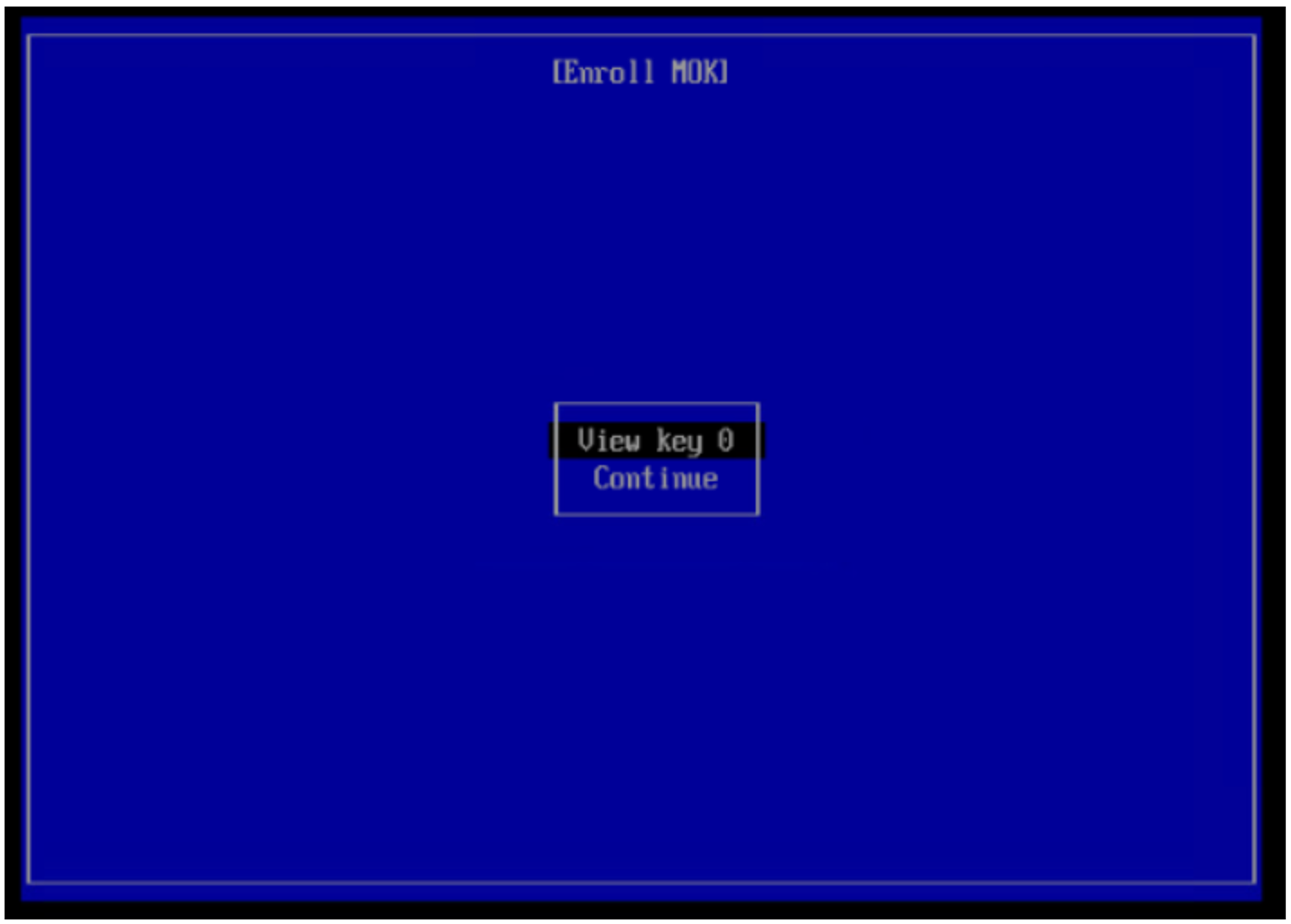

- En el arranque, antes de que se inicie el sistema operativo Linux, debe ingresar al menú de administración Perform MOK . Ingrese a la administración de MOK y seleccione Inscribir MOK.

- Inicie sesión en el host después del reinicio y ejecute este comando para validar que el SDC esté en funcionamiento:

systemctl status scini.service