Avamar: Cómo configurar LDAP cuando hay varios servidores AD

Resumen: En este artículo, se proporcionan los pasos para configurar los ajustes del protocolo ligero de acceso a directorios (LDAP) en un entorno Avamar con varios servidores Active Directory, algunos de los cuales pueden estar restringidos por firewall. ...

Instrucciones

Estos son los pasos necesarios para configurar LDAP en un entorno Avamar con varios servidores de Active Directory (AD), algunos de los cuales pueden estar restringidos por firewall.

Esta afección puede surgir cuando el ldap.properties o krb5.conf Los archivos se completan con servidores de AD con los puertos estándar de LDAP y Kerberos (KRB) 88, 389 y 464 que bloquea el firewall del entorno.

Esto requiere una búsqueda selectiva de servidores AD que no tengan estos puertos bloqueados dentro del entorno.

En los siguientes pasos, se explica cómo buscar los servidores AD e identificar los servidores, dentro del entorno del cliente, que tengan abiertos los puertos necesarios. La variable ldap.properties y krb5.conf Los archivos se deben actualizar manualmente con la información adecuada del servidor AD.

- Inicie sesión en Avamar Utility Node y ejecute el

nslookupComando en el dominio de los clientes:

nslookup <customerdomain.com> |grep Address

Ejemplo de resultado

Address: 10.10.10.240#53 Address: 10.10.10.240 Address: 10.10.10.242 Address: 10.10.10.244 Address: 10.10.10.246 Address: 10.10.10.248 Address: 1234:5:678:aaaa:fff:cccc:dddd:eeee

- Vuelva a ejecutar el comando y envíe la salida de las direcciones IPv4 a un archivo:

nslookup |grep Address | cut -d " " -f2 |grep -v ":" > /tmp/ldaplookup

- Verifique que el contenido de

/tmp/ldaplookupcontiene solo las direcciones IP:

cat /tmp/ldaplookup

Ejemplo de resultado

10.10.10.240 10.10.10.242 10.10.10.244 10.10.10.246 10.10.10.248

- Ejecute un

for iusando el bucle/tmp/ldaplookup(creado anteriormente) hasta que se realice una conexión al puerto LDAP 389:

for i in $(cat /tmp/ldaplookup) ; do timeout 30 telnet $i 389;done

O bien,

for i in $(cat /tmp/ldaplookup); do curl -kv --max-time 30 $i:389;done

Por lo general, si se puede acceder al puerto 389, también se puede acceder a otros puertos KRB.

Una vez que se ha establecido una conexión, CTRL-C varias veces para salir del bucle. Como alternativa, continúe con la lista para determinar cuál es la mejor controladora de dominio para LDAP.

(Anote los servidores de AD a los que se puede conectar)

Ejemplo de salida: telnet:

Trying 10.10.10.240... Trying 10.10.10.242... Trying 10.10.10.244... Connected to 10.10.10.244 Escape character is '^]' Trying 10.10.10.246... Trying 10.10.10.248...

O bien,

Trying 10.10.10.240... telnet: connect to address 10.10.10.240: Connection refused Trying 10.10.10.242... telnet: connect to address 10.10.10.242: Connection refused Trying 10.10.10.244... Connected to 10.10.10.244 Escape character is '^]' Trying 10.10.10.246... telnet: connect to address 10.10.10.246: Connection refused Trying 10.10.10.248... telnet: connect to address 10.10.10.248: Connection refused

Ejemplo de salida: curl:

* Rebuilt URL to: 10.10.10.240:389/ * Trying 10.10.10.240... * TCP_NODELAY set * Connection timed out after 30001 milliseconds * stopped the pause stream! * Closing connection 0 curl: (28) Connection timed out after 30001 milliseconds * Rebuilt URL to: 10.10.10.242:389/ * Trying 10.10.10.242... * TCP_NODELAY set * connect to 10.10.10.242 port 389 failed: Connection refused * Failed to connect to 10.10.10.242 port 389: Connection refused * Closing connection 0 curl: (7) Failed to connect to 10.10.10.242 port 389: Connection refused * Rebuilt URL to: 10.10.10.244:389/ * Trying 10.10.10.244... * TCP_NODELAY set Connected to 10.10.10.244 (10.10.10.244) port 389 (#0) > GET / HTTP/1.1 > Host: 10.10.10.244:389 > User-Agent: curl/7.60.0 > Accept: */* * Rebuilt URL to: 10.10.10.246:389/ * Trying 10.10.10.246... * TCP_NODELAY set * connect to 10.10.10.246 port 389 failed: Connection refused * Failed to connect to 10.10.10.246 port 389: Connection refused * Closing connection 0 curl: (7) Failed to connect to 10.10.10.246 port 389: Connection refused

- Use el comando

nslookuppara determinar el nombre de dominio calificado (FQDN) del servidor AD:

nslookup

Comando y salida de ejemplo

nslookup 10.10.10.244

Server: 1.2.3.4 Address: 1.2.3.4:53 Non-authorative answer: 244.10.10.10.in-addr.apra name=my-ad-server.customername.com

- Mediante la interfaz del usuario del servidor de consola de administración (MCS), siga los pasos del 7 al 15:

- Inicie sesión en la interfaz de usuario de Avamar MCS.

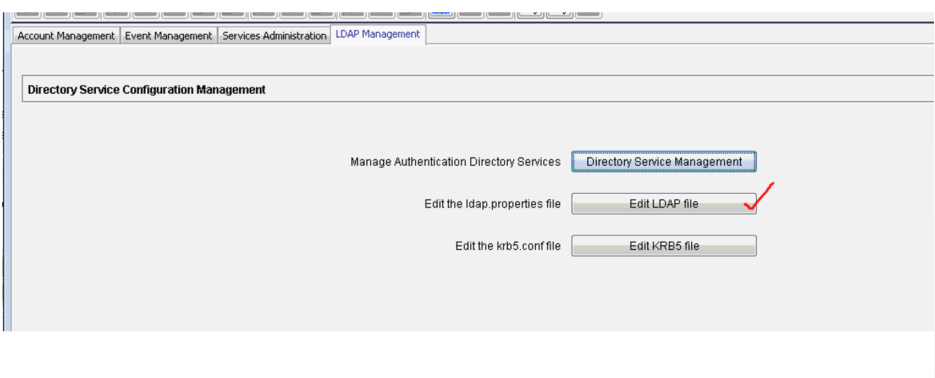

- Vaya a Administración de LDAP (Administración, Administración de LDAP)

- Verifique que la pantalla de administración de servicios de directorio tenga la información del dominio del cliente ya ingresada.

- Haga clic en Edit LDAP file:

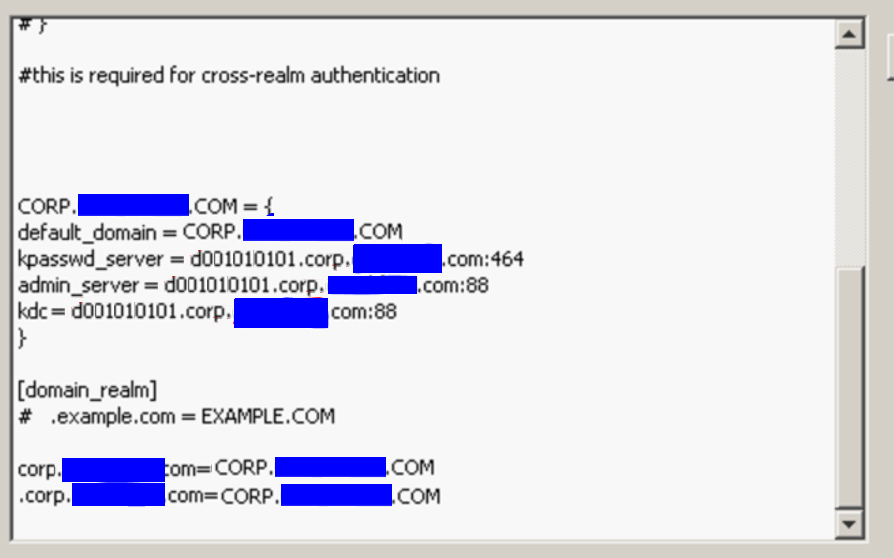

- Reemplace el

ldap.url.corp.userdomain.comcon el nuevo nombre de host del paso de búsqueda anterior.

Ejemplo:

ldap.url.corp.xxxxx.com=ldap\://d001010101.corp.xxx.com\:389

- Haz lo mismo en el archivo

krb5.confde NetWorker. La información que se cambiará se encuentra cerca de la parte inferior.

- Vaya a la pantalla Directory Service Management y realice una prueba con las credenciales válidas del cliente.

- Agregue un nuevo mapa LDAP (Administración, Gestión de cuentas, Nuevo mapa LDAP) y agregue el grupo LDAP necesario. El siguiente ejemplo es

Avamar-adminsgrupo.

- Una vez que el grupo de LDAP (AD) se agregue correctamente, pruébelo iniciando sesión en la interfaz de usuario de Avamar con una cuenta de AD que sea miembro de ese grupo de LDAP.