Número del artículo: 000103639

Så här felsöker och löser du vanliga problem med Trusted Platform Module (TPM) och BitLocker

Resumen: Mer information om hur du identifierar och löser vanliga problem med TPM (Trusted Platform Module) eller BitLocker på en Dell-dator.

Contenido del artículo

Instrucciones

Innehållsförteckning

- Vad är en TPM (Trusted Platform Module)?

- Vad är Intel Platform Trust Technology (PTT)?

- Vilka Dell-datorer har en TPM eller Intel PTT?

- Hur återställer man TPM utan att förlora data?

- Hur flashar man fast programvara för TPM och ändrar TPM-lägen?

- Vad är BitLocker?

- Vanliga problem med TPM och BitLocker och lösningar

- TPM-fel och felsökning

- BitLocker-fel och felsökning

- Ytterligare information

Vad är en TPM (Trusted Platform Module)

TPM (Trusted Platform Module) är en krets som finns inuti en dator och som lötts till moderkortet på Dell-datorer. En TPM:s primära funktion är säker generering av kryptografinycklar, men den har även andra funktioner. Varje TPM-krets har en unik och hemlig RSA-nyckel som är inbäddad i den under produktionen.

Om en TPM används för säkerhetsfunktioner som BitLocker eller Dell Data Security (DDS) måste den säkerheten avbrytas innan TPM rensas eller moderkortet byts ut.

TPM har två lägen: 1.2 och 2.0. TPM 2.0 är en ny standard som innehåller ytterligare funktioner såsom extra algoritmer, stöd för flera betrodda nycklar och ett bredare stöd för program. TPM 2.0 kräver att du ställer in BIOS på UEFI-läge i stället för äldre. En 64-bitarsversion av Windows behövs också. Från och med mars 2017 har alla Dell Skylake-plattformar stöd för TPM 2.0- och TPM 1.2-läge i Windows 7, 8 och 10. Windows 7 kräver KB2920188 för Windows Update för att stödja TPM 2.0-läget. För att byta lägen på en TPM måste du uppdatera den fasta programvaran för TPM. Nedladdningslänkar finns på sidan drivrutiner för datorer som stöds på Dell-webbplatsen Drivrutiner och hämtningsbara filer.

Trusted Computing Group hanterar specifikationerna på TPM. Mer information och dokumentation finns i https://trustedcomputinggroup.org/work-groups/trusted-platform-module/

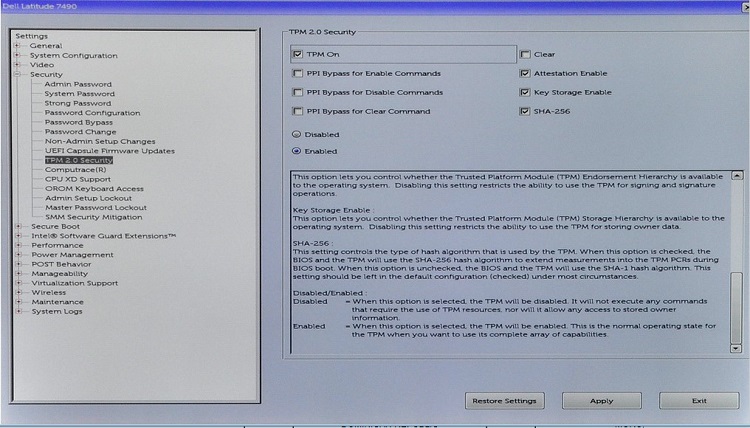

Bild 1: Säkerhetsinställning för TPM 2.0 i BIOS

Vad är Intel Platform Trust Technology (PTT)?

Vissa bärbara Dell-datorer är utrustade med Intel Platform Trust Technology (PTT). Den här tekniken är en del av Intels System on Chip (SoC). Det är en TPM-baserad fast programvara version 2.0 som kan fungera med samma kapacitet som den separata TPM 1.2-kretsen. Windows TPM.msc kan hantera Intel PTT med samma kapacitet som den separata TPM.

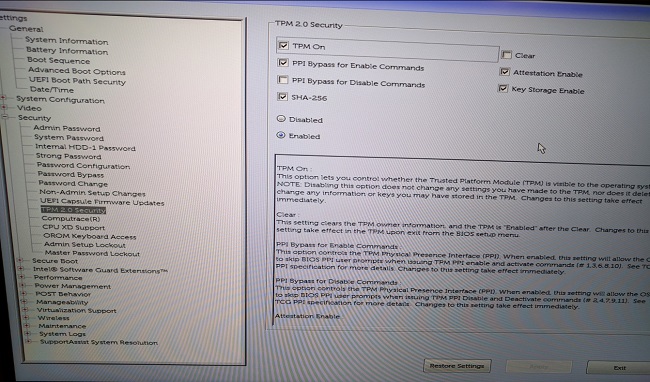

För datorer som är utrustade med Intel PTT är menyalternativet TPM inte tillgängligt i BIOS. I stället visas ett alternativ för PTT Security under menyn Säkerhetsinställningar i BIOS (bild 2). Det kan leda till förvirring när du försöker aktivera BitLocker på en dator där Intel PTT är inaktiverat.

Bild 2: PTT-säkerhetsinställning i BIOS

Vilka Dell-datorer har en TPM eller Intel PTT?

- Latitude – Latitude 13, alla E-serier, XT2, XT2 XFR, XT3, Latitude 13, Latitude 10

- OptiPlex – Alla stationära OptiPlex-datorer från 60-serien (560, 760, 960) och nyare modeller

- Precision Mobile – alla mobila Precision-arbetsstationer från x400-serien (M2400, M4400, M6400) och nyare modeller

- Precision WorkStation – alla Precision-arbetsstationer från x500-serien (T3500, T5500, T7500) och nyare modeller

- XPS och Alienware – Ultrabooks och fraktdatorer

- Vostro – alla Vostro-datorer från x20-serien (1220, 1320, 1520, 1720) och nyare modeller

- Venue – alla venue-surfplattor

| TPM Type (processortyp) | TPM-lägen som stöds | Ny tillgänglig fast programvara | Plattformar som stöds |

|---|---|---|---|

| ÄLDRE TPM (flera leverantörer) | 1.2 | Nej | Alla datorer upp till Skylake-processorgenerationen |

| Nuvoton 650 (65x) | 1.2, 2.0 | Ja (1.3.2.8 för 2.0-läge och 5.81.2.1 för 1.2-läge) | Latitude xx70/xx80, Precision xx10/Xx20, OptiPlex xx40/xx50, Precision Txx10/Txx20 |

| Nuvoton 750 (75x) | 2.0 | Ja (7.2.0.2) | Latitude xx90, Precision xx30, OptiPlex xx60, Precision Txx30 |

| Intel PTT | 2.0 | Nej (del av BIOS) | Dell-datormodeller för konsumenter och vissa Latitude- och XPS-surfplattor |

| STMicro | 2.0 | Nej (nuvarande är 74.8.17568.5511) | Latitude xx00 (generationen 10) |

Tabell 1: Stöd för TPM eller Intel PTT på Dell-datorer

Så här återställer du TPM utan att förlora data

En vanlig lösning på en TPM som inte visas korrekt i BIOS eller operativsystemet är att återställa TPM.

Att återställa TPM är inte detsamma som att rensa TPM. Under en TPM-återställning försöker datorn att ometäcka TPM och bevara data som hålls inom. Här är stegen för att utföra en TPM-återställning på din Dell-dator:

För bärbara datorer

- Ta bort nätadaptern, stäng av datorn och koppla bort alla USB-enheter.

- Starta datorn och tryck på F2-tangenten för att öppna BIOS eller systeminställningarna.

- Är TPM tillgängligt under Säkerhet? Om ja behöver du inte vidta några ytterligare åtgärder.

- Om TPM inte finns stänger du av datorn och kopplar bort batteriet (om det går att ta bort batteriet).

- Ladda ur statisk ström genom att hålla strömbrytaren intryckt i mer än 60 sekunder.

- Anslut batteriet (om batteriet är löstagbart), nätadaptern och slå på datorn.

För stationära datorer och allt-i-ett-datorer

- Stäng av datorn och koppla bort strömkabeln från baksidan av datorn.

- Ladda ur statisk ström genom att hålla strömbrytaren intryckt i mer än 60 sekunder.

- Anslut strömkabeln till baksidan av datorn och slå på datorn.

Uppdatera fast programvara för TPM och ändra TPM-lägen

Lägena TPM 1.2 och 2.0 kan endast ändras med hjälp av fast programvara som hämtas från Dell-webbplatsen Drivrutiner och hämtningsbara filer. Vissa Dell-datorer har stöd för den här funktionen. Du kan använda tabellen i ovanstående avsnitt för att avgöra om en dator har stöd för den här funktionen. Du kan också gå till Dell-webbplatsen Drivrutiner och hämtningsbara filer för att kontrollera om den fasta programvaran är tillgänglig för växling mellan de två lägena. Om den fasta programvaran inte finns med i listan har datorn inte stöd för den här funktionen. Dessutom måste TPM vara på och aktiverat för att flasha den fasta programvaran.

Följ dessa steg för att flasha TPM med version 1.2 eller 2.0 av den fasta programvaran:

- I Windows:

- Inaktivera BitLocker eller annan kryptering eller ett säkerhetsprogram som förlitar sig på TPM.

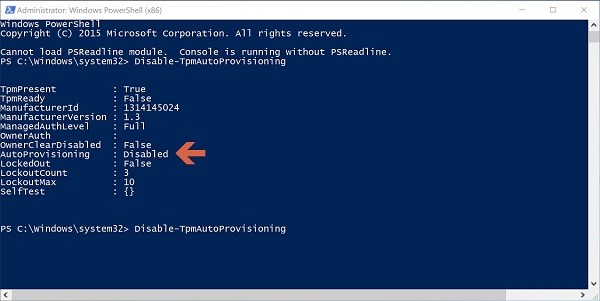

- Inaktivera Automatisk provisionering i Windows om det behövs (Windows 8 eller 10).

- PowerShell-kommando:

Disable-TpmAutoProvisioning

- PowerShell-kommando:

- Starta om datorn och gå in i BIOS.

- På BIOS-skärmen:

- Gå till Security och sedan TPM/Intel PTT-sidan .

- Markera rutan Clear TPM (rensa TPM ) och välj sedan knappen Apply (verkställ) längst ned.

- Välj knappen Exit för att starta om till Windows.

- I Windows:

- Kör uppdateringen av fast programvara för TPM.

- Datorn startas om automatiskt och börjar flasha den fasta programvaran.

- Stäng INTE av datorn under uppdateringen.

- Starta om datorn i Windows och aktivera Windows Auto-provisionering, om tillämpligt.

- PowerShell-kommando:

Enable-TpmAutoProvisioning - Om du kör Windows 7 använder du

TPM.mscför att bli ägare till TPM. - Starta om datorn igen och aktivera eventuell kryptering som använder TPM.

- Kör uppdateringen av fast programvara för TPM.

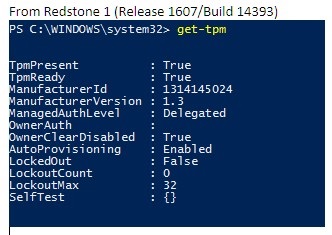

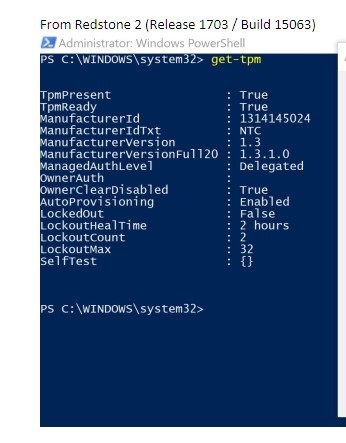

Du kan kontrollera versionen av fast programvara för TPM med hjälp av TPM.msc eller get-tpm i Windows PowerShell (stöds endast i Windows 8 och 10). Använda get-tpm På Windows 10 1607 och tidigare visas endast de tre första tecknen i den fasta programvaran (visas som ManufacturerVersion) (bild 3). För Windows 10 1703 och senare visas 20 tecken (visas som ManufacturerVersionFull20) (bild 4).

Bild 3: get-tpm kommando i Windows 10 version 1607 och tidigare

Bild 4: get-tpm kommando i Windows 10 version 1703 och senare

Vad är BitLocker?

BitLocker är en fullständig diskkrypteringsfunktion som finns i de flesta versioner av Windows 7, 8 och 10 (se listan nedan för versioner som har stöd för BitLocker).

- Windows 7 Enterprise

- Windows 7 Ultimate

- Windows 8 Pro

- Windows 8 Enterprise

- Windows 10 Pro

- Windows 10 Enterprise

- Windows 10 Education

Information om hur du aktiverar BitLocker eller enhetskryptering finns i Microsofts supportartikel Enhetskryptering i Windows 10

Vanliga problem med TPM och BitLocker, och lösningar:

TPM saknas

Ett problem med att TPM saknas har flera orsaker. Läs informationen nedan och kontrollera vilken typ av problem du har. En saknad TPM kan också orsakas av ett allmänt TPM-fel som kräver ett moderkortsbyte. Dessa typer av fel är ovanliga och byte av moderkort ska vara en sista utväg vid felsökning av avsaknad av TPM.

- Problem med avsaknad av ursprunglig TPM hittades på Nuvoton 650-chippet

- Har lösts i den fasta programvaran 1.3.2.8 för 2.0-läge och 5.81.2.1 för 1.2-läge

- Mer information: TPM-alternativet saknas i system-BIOS Setup Latitude, Precision eller XPS.

- Nuvoton 650-chip saknas efter uppdatering av fast programvara 1.3.2.8

- Finns endast på Precision 5510, Precision 5520, XPS 9550 och XPS 9560

- Löst med BIOS-uppdateringar i augusti 2019 för både XPS- och Precision-datorer

- Kontakta Dells tekniska support om du behöver mer hjälp med problemet.

- Nuvoton 750-chip saknas i BIOS

- Löst med uppdatering 7.2.0.2 av fast programvara

- Kontakta Dells tekniska support om du behöver mer hjälp med problemet.

- Systemet är inte konfigurerat med TPM

- System kan levereras utan TPM och istället levereras med fast Intel PTT-programvara baserad på TPM.

- Kontakta Dells tekniska support om du behöver mer hjälp med problemet.

TPM-konfiguration

- Använda skript eller automatisering för uppdateringar av TPM-programvara från Dell

- YouTube-video – Dell Client Configuration Toolkit (CCTK) – Aktivera TPM

- Så här uppdaterar du den fasta programvaran för TPM på Dell-datorn

BIOS-problem

- BitLocker-fel när du använder TPM i 1.2-läge efter uppdatering av BIOS – BitLocker kan inte aktiveras och visar meddelandet "The Trusted Platform Module (TPM) on this computer does not work with the current BIOS. Contact the computer manufacturer for BIOS upgrade instructions" i TPM 1.2-läge när du har uppdaterat BIOS.

- Uppdatera BIOS på Dell-system med BitLocker aktiverat

Problem med återställningsnyckel

- Automatisk Windows- eller BitLocker-kryptering på Dell-datorer

- BitLocker ber om en återställningsnyckel och du kan inte hitta nyckeln

- BitLocker ber om en återställningsnyckel vid varje start av USB-C- eller Thunderbolt-datorer när datorn är dockad eller avdockad

- Så här låser du upp BitLocker när den inte accepterar återställningsnycklar

Problem med Windows

TPM-fel och felsökning

TPM visas i Enhetshanteraren och TPM-hanteringskonsolen

Trusted Platform Module ska visa under Säkerhetsenheter i Enhetshanteraren. Du kan även kontrollera TPM-hantering genom att följa stegen nedan:

- Tryck på Windows + R på tangentbordet för att öppna kommandotolken.

- Typ

tpm.mscoch tryck på Retur på tangentbordet. - Kontrollera att status för TPM i hanteringskonsolen visas som Redo.

Om TPM inte syns i Enhetshanteraren eller om den visas som redo i TPM-hanteringskonsolen följer du stegen nedan för att felsöka problemet:

- Kontrollera att TPM är aktiverat i BIOS med hjälp av stegen nedan och exempelbilden av BIOS-inställningarna i bild 5:

- Starta om datorn och tryck på F2-tangenten när skärmbilden med Dell-logotypen visas för att öppna BIOS eller systeminställningarna.

- Klicka på Säkerhet i menyn Inställningar.

- Klicka på alternativet TPM 1.2-säkerhet eller TPM 2.0-säkerhet i menyn Säkerhet.

- Kontrollera att TPM På och Aktivera är markerade.

- Du kan även behöva se till att Attestation Enable och Key Storage Enable också kontrolleras för korrekt TPM-funktion.

Bild 5: Exempel på TPM BIOS-inställningar

Om TPM fortfarande inte visas i Enhetshanteraren eller om statusen Redo i TPM-hanteringskonsolen visas rensar du TPM och uppdaterar till den senaste versionen av den fasta programvaran för TPM, om möjligt. Du kan först behöva avaktivera automatisk TPM-provisionering och sedan rensa TPM genom att utföra stegen nedan:

- Tryck på Windows-tangenten på tangentbordet och skriv

powershelli sökrutan. - Högerklicka på PowerShell (x86) och välj Kör som administratör.

- Skriv följande PowerShell-kommando:

Disable-TpmAutoProvisioningoch trycker på Retur. - Bekräfta resultatet för AutoProvisioning: Disabled (inaktiverad) (bild 6).

Bild 6: AutoProvisioning: Inaktiverad PowerShell-inställning - Öppna TPM-hanteringskonsolen genom att trycka på Windows + R-tangenterna på tangentbordet för att öppna en kommandotolk. Typ

tpm.mscoch trycker på Retur. - I rutan Actions (åtgärder) till höger väljer du Clear TPM (rensa TPM).

- Starta om datorn och tryck på F12 på tangentbordet när du uppmanas till det för att fortsätta med att rensa TPM.

Installera sedan den senaste uppdateringen av fast programvara för TPM genom att följa stegen nedan:

- Gå till Dell-webbplatsen Drivrutiner och hämtningsbara filer.

- Ange Service Tag-numret eller sök efter din datormodell för att öppna rätt supportsida.

- Klicka på fliken Drivrutiner och hämtningsbara filer och välj rätt operativsystem (klicka på listrutan Operativsystem för att visa tillgängliga operativsystem för din dator).

- Välj kategorin Säkerhet från den tillgängliga drivrutinsmenyn.

- Hitta Uppdateringsverktyg för inbyggd Dell TPM 2.0-programvara eller Uppdateringsverktyg för inbyggd Dell TPM 1.2-programvara i menyn. Klicka på länken Visa information för att visa mer information om filen och installationsinstruktionerna för att hämta och installera uppdateringen.

Om TPM fortfarande inte syns i Enhetshanteraren eller visas som redo i TPM-hanteringskonsolen kontaktar du Dells tekniska support. Det kan vara nödvändigt att installera om operativsystemet för att lösa problemet.

Får följande meddelande: "TPM är på och ägarskapet har inte tagits".

- För Windows 7: Initiera TPM

.

- För Windows 10: Aktivera automatisk TPM-provisionering

.

Meddelandet "TPM är redo att användas med minskad funktionalitet" i TPM.msc.

- Problemet uppstår om en dator har avbildats på nytt utan att TPM rensats.

- Försök att lösa problemet genom att rensa TPM och installera den senaste fasta programvaran för TPM (följ stegen i avsnittet ovan).

- Öppna BIOS och kontrollera att TPM-inställningarna är korrekta.

- Om problemet kvarstår rensar du TPM och läser in Windows på nytt.

Kontrollera att TPM.msc visar att TPM är på och redo att användas.

- TPM fungerar.

BitLocker-fel och felsökning av dem:

Kontrollera att operativsystemet har stöd för BitLocker.

Se listan med operativsystem som har stöd för BitLocker i avsnittet Vad är BitLocker ovan.

Kontrollera att TPM är aktiverat och klart för användning i TPM-hanteringskonsolen (tpm.msc).

- Om TPM inte är redo för användning granskar du TPM-felsökningen. Gå igenom ovanstående avsnitt för TPM-felsökning.

BitLocker utlöses vid start.

Om BitLocker utlöses vid start följer du de föreslagna felsökningsanvisningarna nedan:

- Om BitLocker aktiveras när du startar datorn innebär det ofta att BitLocker fungerar som avsett. Problemet kan isoleras till någon av följande orsaker:

- Ändringar i Windows-kärnfiler

- Ändringar i BIOS

- Ändringar av TPM

- Ändringar i krypterad volym- eller startpost

- De korrekta autentiseringsuppgifterna användes inte

- Maskinvarukonfiguration har ändrats

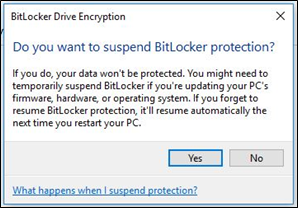

Vi rekommenderar att du avaktiverar BitLocker innan du gör några av ovanstående ändringar på datorn. Följ stegen nedan för att avaktivera BitLocker:

- Klicka på Start och skriv

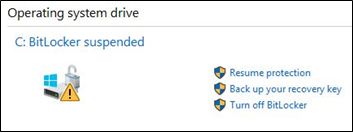

manage bitlockeri sökrutan och tryck på Retur för att öppna Hantera BitLocker-konsolen. - Klicka på Inaktivera skydd för den krypterade hårddisken (bild 7):

Bild 7: Inaktivera BitLocker från hanteringskonsolen - Klicka på Ja i meddelandemeddelandet som visas för att pausa BitLocker (bild 8):

Bild 8: Meddelandemeddelande om att pausa BitLocker - När ändringar har gjorts i datorn återgår du till Hantera BitLocker-konsolen och väljer Återuppta skydd för att aktivera BitLocker (bild 9):

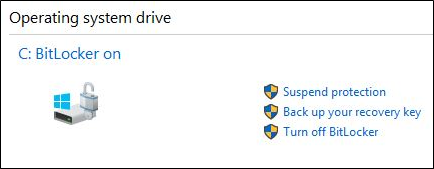

Bild 9: Återuppta BitLocker från hanteringskonsolen

Om du vill förhindra BitLocker från att aktiveras vid start efter ändringar på datorn kan du behöva avaktivera BitLocker-krypteringen helt innan du aktiverar den igen. Du kan avaktivera och aktivera BitLocker-kryptering från hanteringskonsolen genom att följa stegen nedan:

- Klicka på Start och skriv

manage bitlockeri sökrutan och tryck sedan på Retur för att öppna hantera BitLocker-konsolen. - Klicka på Stäng av BitLocker (bild 10).

Bild 10: Stäng av BitLocker från konsolen - Klicka på Stäng av BitLocker när du uppmanas att bekräfta (bild 11).

Bild 11: Kommandotolk för bekräftelse av Inaktivera Bitlocker - Låt datorn dekryptera hårddisken helt (bild 12).

Bild 12: Statusskärm för BitLocker-kryptering - När avkrypteringen är klar kan du välja att Aktivera BitLocker från Hantera BitLocker-konsolen för att kryptera hårddisken igen.

BitLocker kan inte återupptas eller aktiveras.

Om BitLocker inte kan återupptas eller aktiveras följer du felsökningstipsen nedan:

- Kontrollera att du inte har gjort några ändringar från ovanstående lista på datorn. Om du har gjort ändringar återställer du datorn till ett tillstånd innan ändringen inträffade och ser om BitLocker aktiveras eller återupptas.

- Om den senaste ändringen är problemet avaktiverar du BitLocker från Hantera BitLocker-konsolen och gör ändringen igen.

- Om problemet kvarstår kontrollerar du att den fasta PROGRAMVARAN för BIOS och TPM är de senaste versionerna. Sök efter de senaste versionerna på Dell-webbplatsen Drivrutiner och hämtningsbara filer.

- Om BitLocker fortfarande inte kan återupptas eller aktiveras installerar du om operativsystemet.

Förlorad BitLocker-återställningsnyckel

BitLocker-återställningsnyckeln är nödvändig för att säkerställa att endast en behörig person kan låsa upp din persondator och återställa åtkomst till dina krypterade data. Om återställningsnyckeln försvinner eller försätts fel kan Dell inte återställa eller byta ut den. Vi rekommenderar att du förvarar återställningsnyckeln på en säker plats där den kan återhämtas. Exempel på platser där du kan lagra återställningsnyckeln är:

- En USB-flashenhet

- En extern hårddisk

- En nätverksplats (mappade enheter, en Active Directory-styrenhet eller domänkontrollant osv.)

- Sparats på ditt Microsoft-konto

Om du aldrig har krypterat datorn är det möjligt att krypteringen utfördes genom den automatiserade Windows-processen. Detta förklaras i Dells kunskapsbank i artikeln Automatic Windows Device Encryption eller BitLocker on Dell Computers.

BitLocker fungerar som väntat

Om BitLocker aktiveras och krypterar hårddisken, och inte aktiveras när du startar datorn, fungerar det som avsett.

Información adicional

Rekommenderade artiklar

Här är några rekommenderade artiklar för dig.

- TPM-alternativet saknas i system-BIOS för inställning av Latitude, Precision eller XPS

- Dell-datorer som kan uppgraderas från TPM-version 1.2 till 2.0

- Så här aktiverar du TPM (Trusted Platform Module)

- Aktivera säkerhetsfunktionen för Trusted Platform Module

- Vanliga frågor och svar om TPM (Trusted Platform Module) för Windows 11

Kryptera hårddisken med BitLocker

Längd: 02:57

Undertext: Endast på engelska

Felsökning av BitLocker-nyckel

Längd: 00:30:21

Undertext: Endast på engelska

Propiedades del artículo

Producto comprometido

Fecha de la última publicación

14 mar 2024

Versión

18

Tipo de artículo

How To