PowerEdge : Préparation de l’hôte VMware ESXi activé TPM pour la modification matérielle afin d’éviter l’écran violet

Summary: Si les hôtes ESXi utilisent le module TPM (Trusted Platform Module), cet article fournit des instructions pour déterminer si l’hôte ESXi est toujours accessible via SSH avant toute modification matérielle. ...

Instructions

Symptômes:

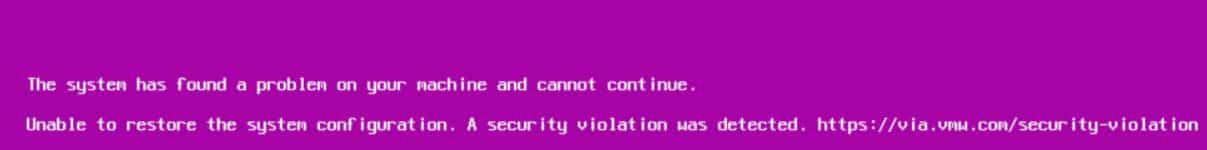

Après avoir effectué la maintenance matérielle, y compris le remplacement de composants (par exemple, la batterie CMOS, le processeur, etc.), vous pouvez rencontrer des erreurs d’écran violet lors du démarrage de la sauvegarde de l’hôte.

Cause:

À partir de la version 7.0u2, ESXi utilise le module TPM 2.0 pour protéger les configurations système via le « scellement TPM ». La configuration n’est accessible qu’avec la même puce TPM que celle utilisée initialement.

Pour éviter cela, il est nécessaire de collecter la clé de récupération auprès des hôtes sécurisés TPM avant d’effectuer le remplacement.

Instructions:

- Ouvrez une session SSH sur l’hôte ESXi

- Vérifiez si le module TPM est installé et si « TPM Security » est activé dans le BIOS :

[root@host1:~] esxcli hardware trustedboot get Drtm Enabled: true Tpm Present: true

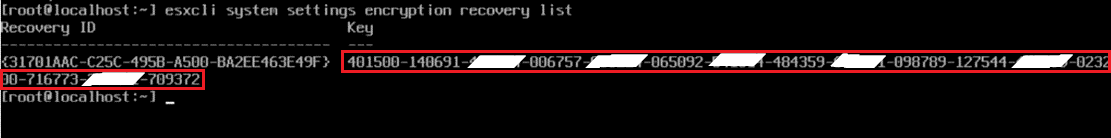

- Obtenez la clé de récupération en exécutant la commande ci-dessous :

esxcli system settings encryption recovery list

Remarque : La clé de récupération correspond au deuxième ensemble de chiffres affiché : 16 groupes, contenant chacun six chiffres, comme indiqué ci-dessus

- Veillez à enregistrer la clé de récupération dans un endroit sûr en vue d’une utilisation ultérieure.

Remarque : Si la clé de récupération n’est pas disponible, la seule option consiste à réinstaller ESXi.

À ce stade, remplacez la pièce en toute sécurité. Si l’écran violet s’affichait auparavant, suivez les étapes ci-dessous pour résoudre le problème.

Étapes:

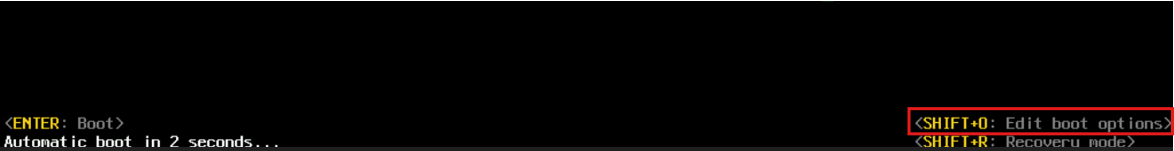

- Redémarrez ESXi, puis appuyez sur MAJ+O lorsque vous y êtes invité :

- Ajoutez à la configuration de démarrage les éléments suivants issus de la clé de récupération récupérée à partir des conditions préalables :

encryptionRecoveryKey=######-######-######-######-######-######-######-######-######-######-######-######-######

- Appuyez sur Entrée pour poursuivre le processus de démarrage de l’hôte.

- Établissez une connexion SSH avec l’hôte et exécutez la commande ci-dessous pour écrire les modifications sur le disque :

[root@host1:~] /sbin/auto-backup.sh