PowerEdge : Instructions de mise à jour du BIOS du serveur pour les certificats Microsoft Secure Boot

Résumé: Les instructions de mise à jour du BIOS du serveur pour les certificats Microsoft Secure Boot sont fournies dans cet article.

Instructions

Avant de mettre à jour les serveurs Dell PowerEdge exécutant Windows vers la version de décembre 2025 du BIOS, effectuez les conditions préalables requises. La mise à jour du BIOS inclut de nouveaux certificats Secure Boot, et si vous ne suivez pas les étapes ci-dessous, le serveur peut passer dans un état non défini.

Si Secure Boot n’est pas activé, le BIOS peut être mis à jour via le processus normal et ce document est sans objet.

Serveurs et systèmes d’exploitation ciblés

Tous les serveurs PowerEdge de 14e, 15e et 16e générations exécutant Windows Server 2022 ou 2025

Générations de serveurs et ID du BIOS

|

Plateforme |

Version du BIOS |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Prérequis

- Le serveur doit exécuter une version du BIOS antérieure aux versions mentionnées ci-dessus.

- Le serveur doit disposer d’un module TPM 2.0 et il doit être actif.

- Secure Boot doit être activé.

- BitLocker doit être désactivé. Si BitLocker est déjà en cours d’utilisation, il doit être temporairement désactivé.

- Suivez les instructions du lien ci-dessous pour gérer BitLocker avec le cluster Azure Stack HCI.

- Gérer le chiffrement BitLocker sur Azure Local

- Les utilisateurs doivent disposer de droits d’administrateur pour le serveur.

- La stratégie d’exécution de PowerShell doit être définie sur « Sans restriction » ou « Contournement ». (Utilisation

Set-ExecutionPolicy) - Pour les clusters de basculement (Azure Local, S2D, SAN Attached) - Ajoutez "

Suspend-ClusterNode -Drain» pour suspendre le nœud et déplacer les rôles en cluster vers d’autres nœuds.

Étapes de mise à jour des certificats Secure Boot et du BIOS.

- Assurez-vous que le serveur exécute une version du BIOS antérieure à celle indiquée ci-dessus.

- Le système doit exécuter Windows Server 2022 ou Windows Server 2025.

- Téléchargez les certificats et scripts Secure Boot joints à cet article de la base de connaissances.

- Copiez les certificats Secure Boot sur le système.

- Pour 16G - Copy

16G_Secure_Boot_Cerifcates_pkb.zipet extraire dans n’importe quel dossier. - Pour 15G - Copy

15G_Secure_Boot_Cerifcates_pkb.zipet extraire dans n’importe quel dossier. - Pour 14G - Copy

14G_Secure_Boot_Cerifcates_pkb.zipet extraire dans n’importe quel dossier.

- Pour 16G - Copy

- Exécutez le script approprié pour mettre à jour les certificats Secure Boot.

- Pour les serveurs 16G :

16G_SecureBoot_Cert_Update_pkb.ps1 - Pour la 15e génération :

15G_SecureBoot_Cert_Update_pkb.ps1 - Pour la 14e génération :

14G_SecureBoot_Cert_Update_pkb.ps1 - Le chemin du dossier dans lequel tous les fichiers de certificat requis sont stockés doit être fourni en tant qu’entrée.

- Pour les serveurs 16G :

- Assurez-vous que le script s’exécute correctement et qu’un message de redémarrage s’affiche.

- Redémarrez le serveur.

-

Remarque : UEFI0074 avertissement

"The Secure Boot policy has been modified since the last time the system was started"peut s’afficher lors de l’auto-test de démarrage du BIOS et dans le journal Lifecycle.

-

- Une fois le serveur redémarré dans le système d’exploitation, mettez à jour le BIOS à l’aide d’un outil ou d’un mécanisme de mise à jour pris en charge par Dell (Dell Update Package, iDRAC, OpenManage Enterprise, etc.).

- Redémarrez le serveur.

- Vérifiez que le serveur exécute le nouveau BIOS.

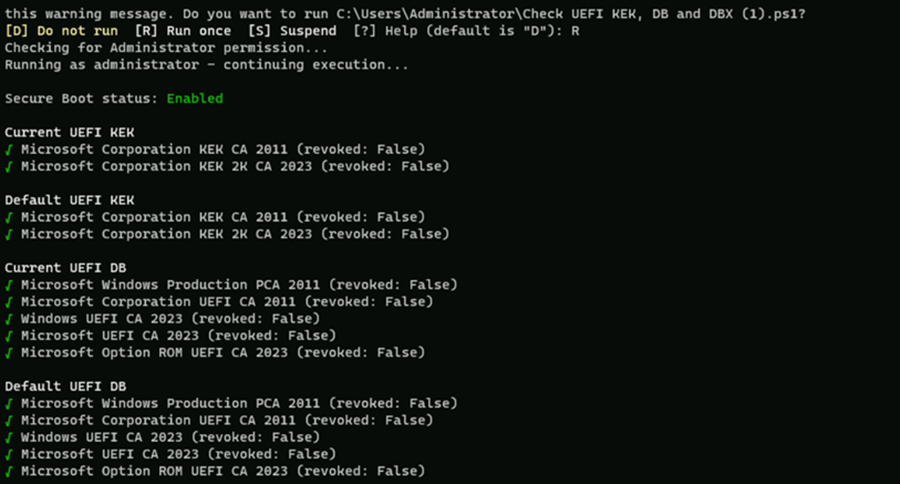

- Dell suggère de vérifier que les nouveaux certificats Secure Boot sont disponibles dans le BIOS. Pour ce faire, exécutez le script suivant à partir du système d’exploitation.

-

Check UEFI KEK, DB, and DBX.ps1 - Ce script peut être téléchargé ici : Github: Check-UEFISecureBootVariables

-

Lorsque le script est exécuté, le résultat ci-dessous est attendu :