PowerFlex : Activer l’application Secure Boot pour les nœuds de calcul PowerFlex

Résumé: Cet article fournit des instructions pas à pas pour activer l’application du démarrage sécurisé UEFI (Unified Extensible Firmware Interface) sur les nœuds de calcul Dell PowerFlex exécutant ESXi ou Linux. ...

Instructions

Pour activer Secure Boot sur les nœuds de calcul Dell PowerFlex, vous devez respecter les conditions préalables suivantes :

-

Le mode de démarrage doit être défini sur UEFI (Unified Extensible Firmware Interface ) dans System BIOS Settings >Boot Settings.

Remarque : Si l’hôte n’est pas dans ce mode, il se peut que vous ne puissiez pas le modifier sans réinstaller le système d’exploitation. - Le module TPM (Trusted Platform Module ) 2.0 doit être installé sur le serveur.

- Le BIOS doit être à la version requise pour le modèle PowerEdge spécifique afin de prendre en charge l’activation de Secure Boot. Vous trouverez des informations sur le site de support Dell.

- Une demande RPQ est requise pour activer Secure Boot. Contactez votre responsable de compte Dell Technologies pour évaluer et activer l’option Secure Boot pour les nœuds PowerFlex via un processus de demande de qualification de produit (RPQ).

- Secure Boot doit être désactivé dans l’iDRAC avant d’effectuer des déploiements avec PowerFlex Manager. Si elle est activée, le déploiement échoue. Secure Boot ne doit être activé qu’après le déploiement.

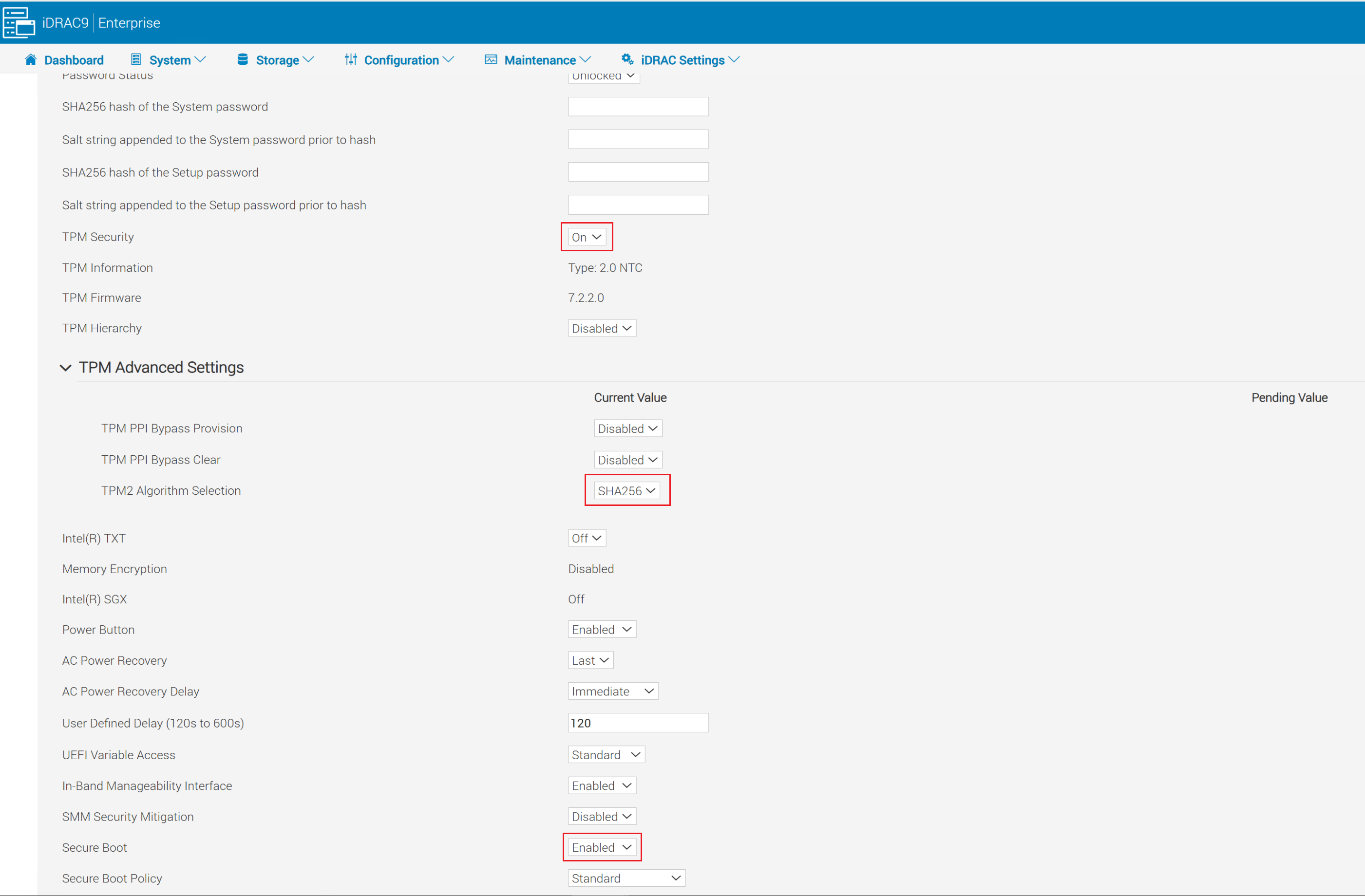

Configurez l’iDRAC Dell PowerEdge pour Secure Boot :

- Connectez-vous à l’interface Web de l’iDRAC et accédez à Configuration > Paramètres > du BIOS Sécurité des systèmes

- Définir la sécurité TPM sur Activé

- Développez TPM Advanced Settings et définissez TPM2 Algorithm Selection sur SHA256.

- Définissez Secure Boot sur Activé

- Cliquez sur Appliquer en bas de l’écran des paramètres de sécurité du système .

- Cliquez sur le bouton Appliquer et redémarrer dans le coin inférieur gauche de l’écran.

Activez Secure Boot pour ESXi :

Prise en charge partielle : Démarrage sécurisé avec attestation.

- Secure Boot UEFI : Vérifie les modules du chargeur de démarrage et du noyau au démarrage

- Mesures du module TPM : Stocke les mesures de hachage de démarrage dans les PCR TPM (utilisées pour l’attestation)

- Chiffrement optimisé par TPM : Machine virtuelle, vSAN et vidage mémoire

- Attestation vCenter : Détecte si l’hôte a démarré dans un état altéré ou non approuvé

- Prise en charge de vTPM sur les machines virtuelles : Les machines virtuelles peuvent se voir attribuer un TPM virtuel pour les fonctions de sécurité au sein de l’invité (nécessite également le serveur vCenter KMS)

Prise en charge complète : Verrouillage du contrôle d’exécution

- Inclut toutes les fonctionnalités du support partiel

- Application du VIB signé : Garantit que les VIB ne sont pas altérés

- Seuls les VIB signés par VMware peuvent être installés

- Les VIB signés ne peuvent être chargés que lors du démarrage ESXi

Activez la prise en charge partielle dans ESXi :

Pour les nœuds de rack et d’appliance PowerFlex, le démarrage sécurisé doit être activé après le déploiement des nœuds par PowerFlex Manager. S’il est activé au préalable, les déploiements à l’aide de PowerFlex Manager échouent.

Pour activer la prise en charge partielle, procédez comme suit :

-

Exécutez le script de validation :

/usr/lib/vmware/secureboot/bin/secureBoot.py -c- Si le test réussit, le message « Secure Boot CAN be enabled » s’affiche.

- En cas d’échec, il répertorie les VIB non signés. Vous devez les supprimer avant de continuer, sinon l’hôte affiche un écran violet au démarrage suivant.

- Activez SSH sur l’hôte ESXi et utilisez n’importe quel client SSH pour vous connecter à l’hôte ESXi à l’aide de l’utilisateur root.

- Vérifiez le niveau de sécurité :

esxcli system settings encryption get-

- La sortie doit afficher les éléments suivants :

- Mode : Aucune

- VIB installés : False »

- Nécessite Secure Boot : False »

- La sortie doit afficher les éléments suivants :

- Activez le mode TPM :

esxcli system settings encryption set --mode=TPM --require-secure-boot=true- Redémarrez l’hôte.

- Une fois l’hôte de nouveau en ligne, vérifiez le niveau de sécurité :

esxcli system settings encryption get-

- La sortie doit maintenant afficher :

- Mode : TPM

- VIB installés : False »

- Secure Boot : Vrai

- La sortie doit maintenant afficher :

- Synchronisez la configuration avec la banque de démarrage :

/bin/backup.sh 0

Activer la prise en charge complète dans ESXi :

- Activez SSH sur l’hôte ESXi et utilisez n’importe quel client SSH pour vous connecter à l’hôte ESXi à l’aide de l’utilisateur root .

- Vérifiez le niveau de sécurité :

- La sortie doit afficher les éléments suivants :

- Mode : TPM

- VIB installés : False »

- Nécessite Secure Boot : Vrai

- La sortie doit afficher les éléments suivants :

- Si le résultat ne correspond pas aux éléments ci-dessus, activez la prise en charge partielle en suivant les instructions ci-dessus avant de continuer.

- Obtenez les paramètres actuels en exécutant :

esxcli system settings encryption get-

- Autoriser le noyau à accepter l’application du VIB :

esxcli system settings kernel set -s execInstalledOnly -v TRUE-

- Mettez l’hôte hors tension, puis remettez-le sous tension (n’utilisez pas le redémarrage).

- Activez l’application du VIB en exécutant :

esxcli system settings encryption set --require-exec-installed-only=T-

- Redémarrez le nœud pour appliquer les VIB signés.

- Une fois le nœud de nouveau en ligne, vérifiez le niveau de sécurité :

esxcli system settings encryption get - Synchronisez la configuration en cours d’exécution avec Bootbank :

/bin/backup.sh 0Clés de sauvegarde et configurations :

- Établissez une connexion SSH avec l’hôte ESXi en tant qu’utilisateur root

- Affichez la clé de sauvegarde et copiez-la dans un emplacement sécurisé hors du nœud.

esxcli system settings encryption recovery list-

- Copiez la clé de récupération (deuxième colonne) et collez-la dans un fichier texte afin de l’enregistrer pour une restauration ultérieure. L’ID de récupération peut être omis.

- Générez un bundle de sauvegarde au niveau de l’hôte :

vim-cmd hostsvc/firmware/backup_config- Copiez l’URL Web fournie pour télécharger l’offre groupée de sauvegarde. Stockez ce lot au même emplacement que le fichier texte de sauvegarde de la clé de récupération.

Activez Secure Boot pour Linux :

-

Établissez une connexion SSH avec votre hôte Linux en tant qu’utilisateur root et vérifiez que le démarrage sécurisé est activé sur votre machine :

mokutil --sb-stat-

- La sortie doit avoir

SecureBootactivé

- La sortie doit avoir

- Si SDC est déjà installé, passez à l’étape 4.

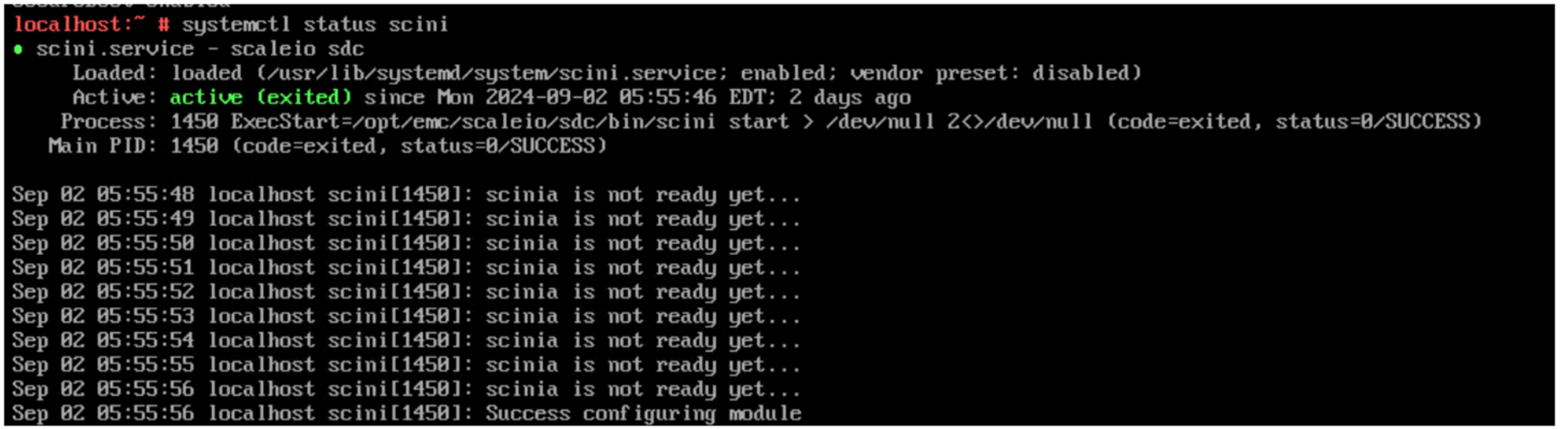

- Si SDC n’est pas installé, installez le RPM SDC. L’installation doit aboutir, mais le

sciniLe chargement du pilote ne doit pas aboutir. Vous devriez recevoir le message d’erreur suivant :"scini service failed because the control process exited with error code".- Pour vérifier les détails de l’erreur :

- Exécutez

- Pour vérifier les détails de l’erreur :

systemctl status scini.service-

-

- Exécutez

-

journalctl -xe-

- Si vous cochez la case

dmesg, vous devriez voir : Le chargement du module avec une clé indisponible est rejeté

- Si vous cochez la case

- Remplacez le répertoire par

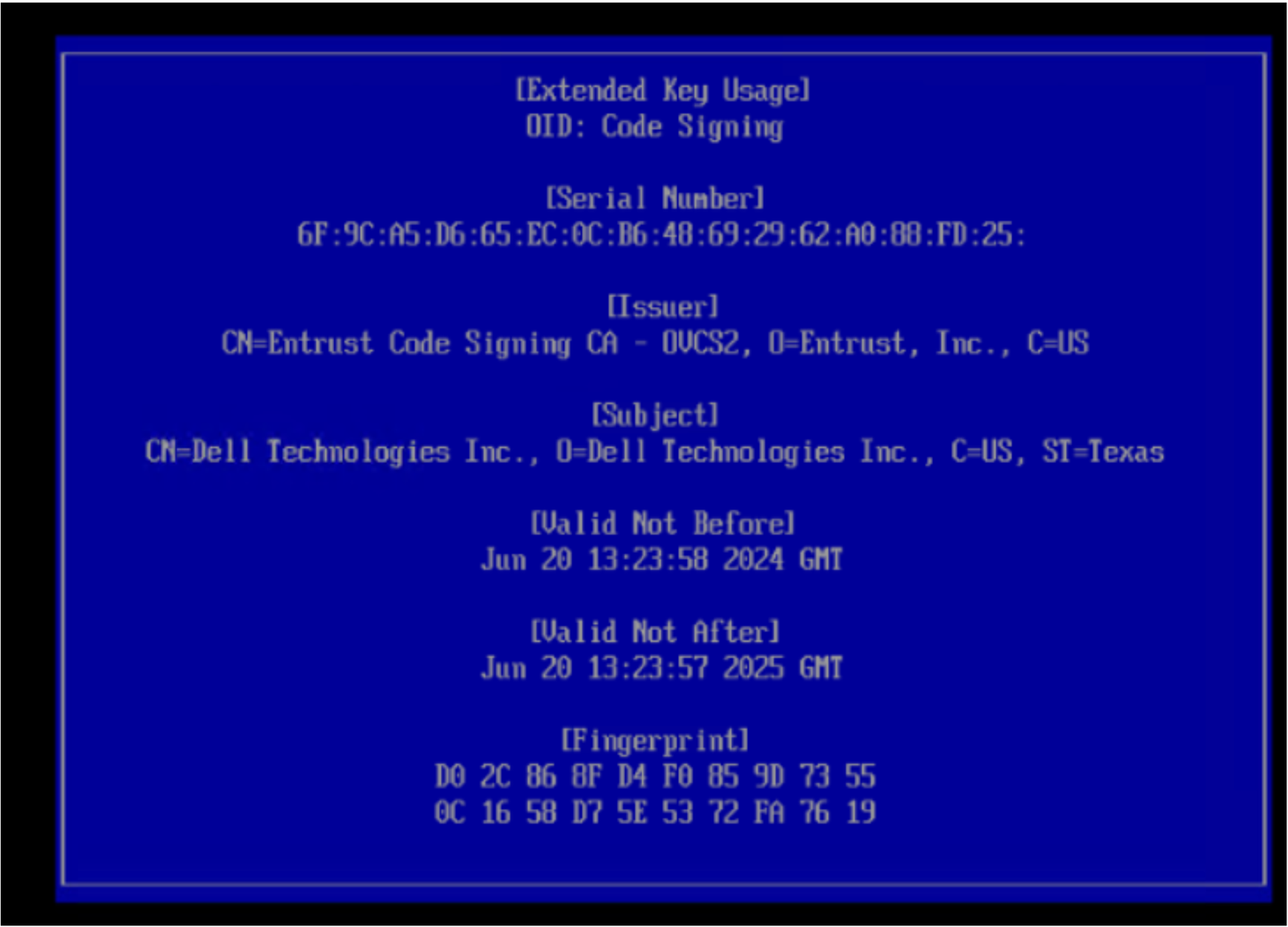

/bin/emc/scaleio/scini_sync/certs/.Dans ce répertoire, vous trouverez les certificats SDC. - Exécutez la commande suivante pour confirmer qu’ils sont valides et qu’ils n’ont pas expiré

openssl x509 -in <.pem file from directory> -noout -enddate | cut -d= -f2

- Si le certificat est valide, utilisez la commande

mokutil tookpour importer le fichier.der. Vous devez générer un mot de passe

mokutil --import <.der file from directory> (Example: emc_scaleio2026.der)- Si le certificat fourni avec le package SDC a expiré, un certificat peut vous être fourni dans

.pemFormat dans lequel vous devez effectuer une conversion.derformater à l’aide de la commande suivante :

openssl x509 -in /usr/src/<file.pem> -outform DER -out /usr/src/<file.der>Si nécessaire, contactez l’équipe de support Dell pour obtenir le nouveau package SDC signé et les certificats associés

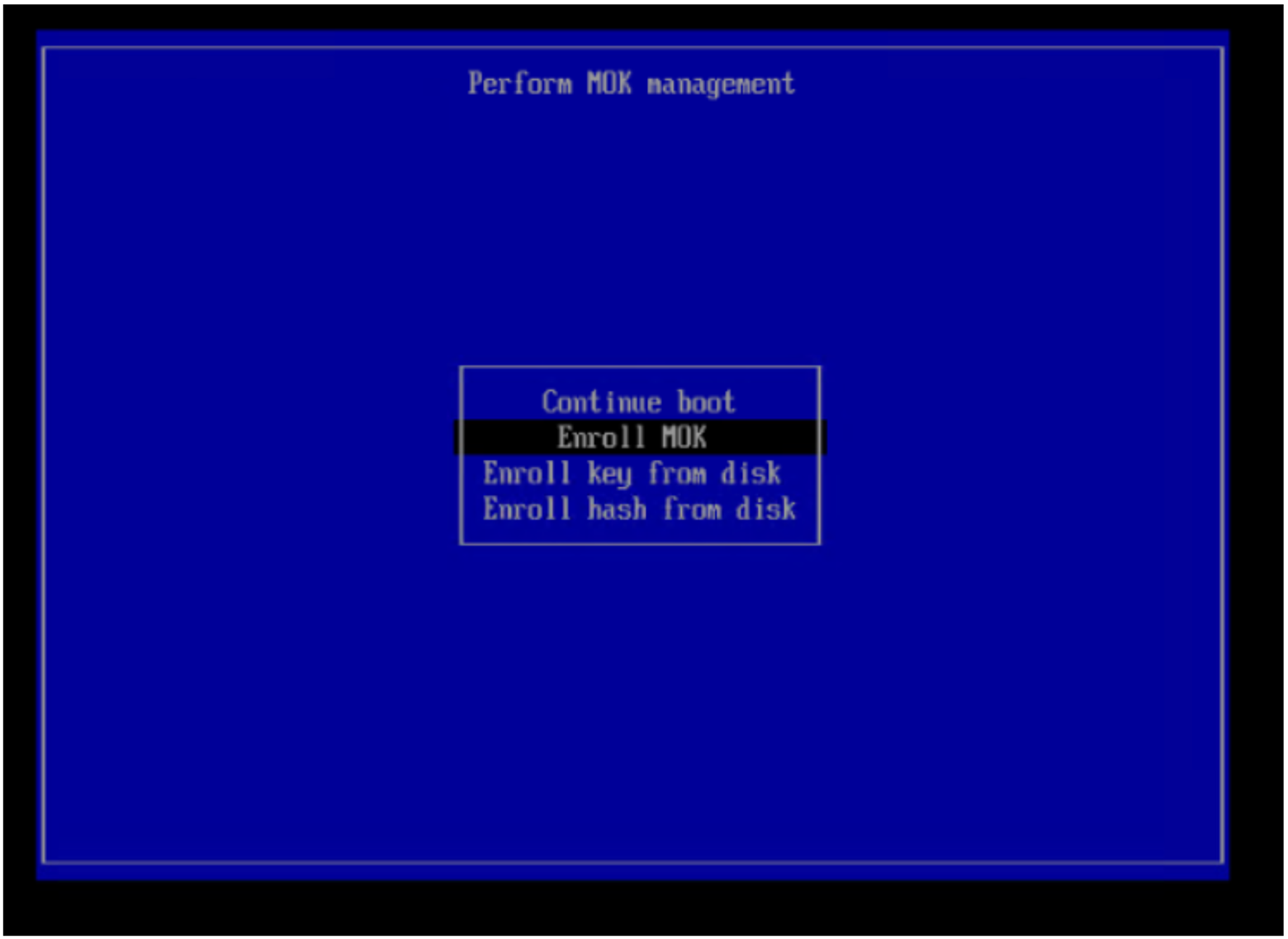

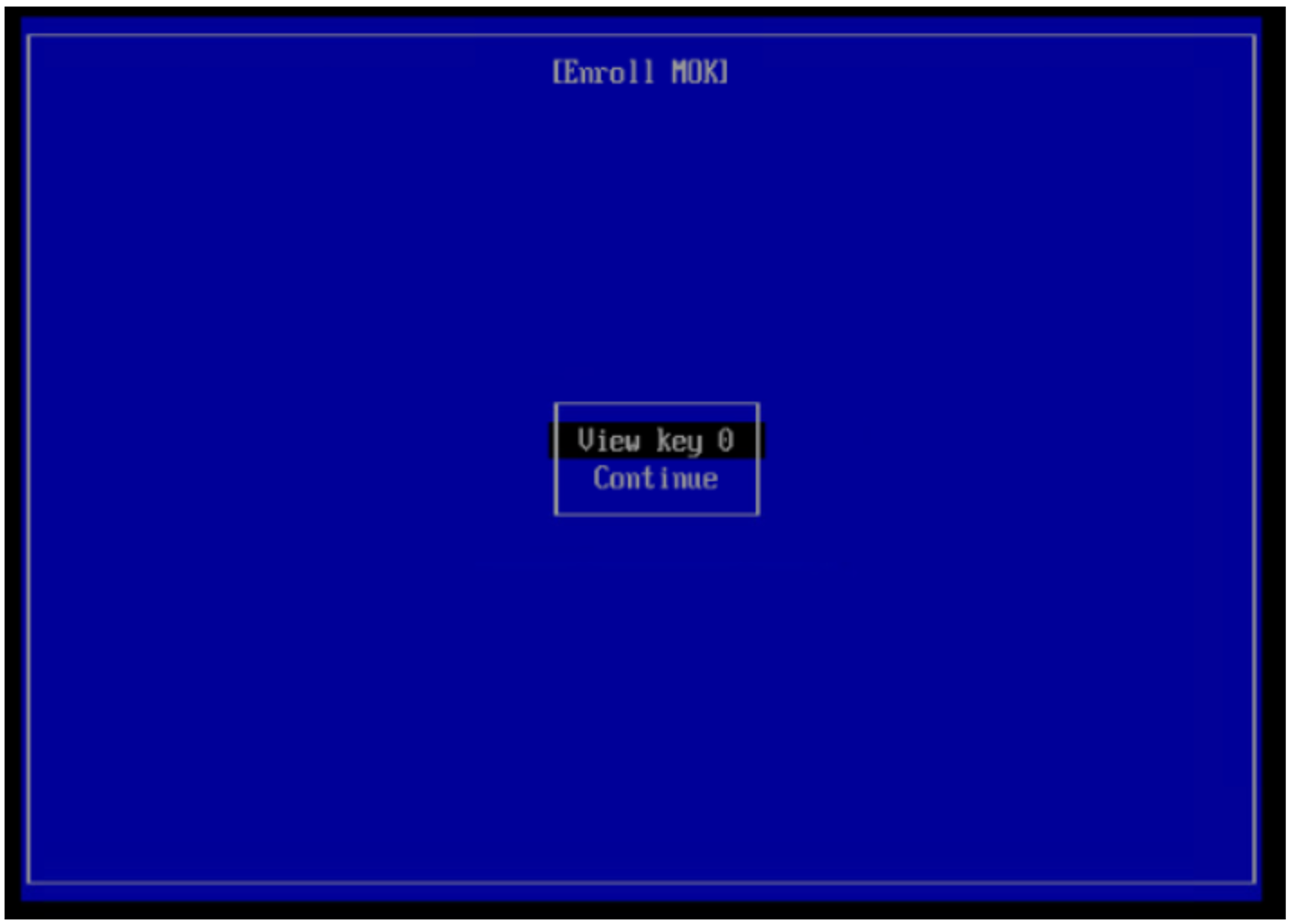

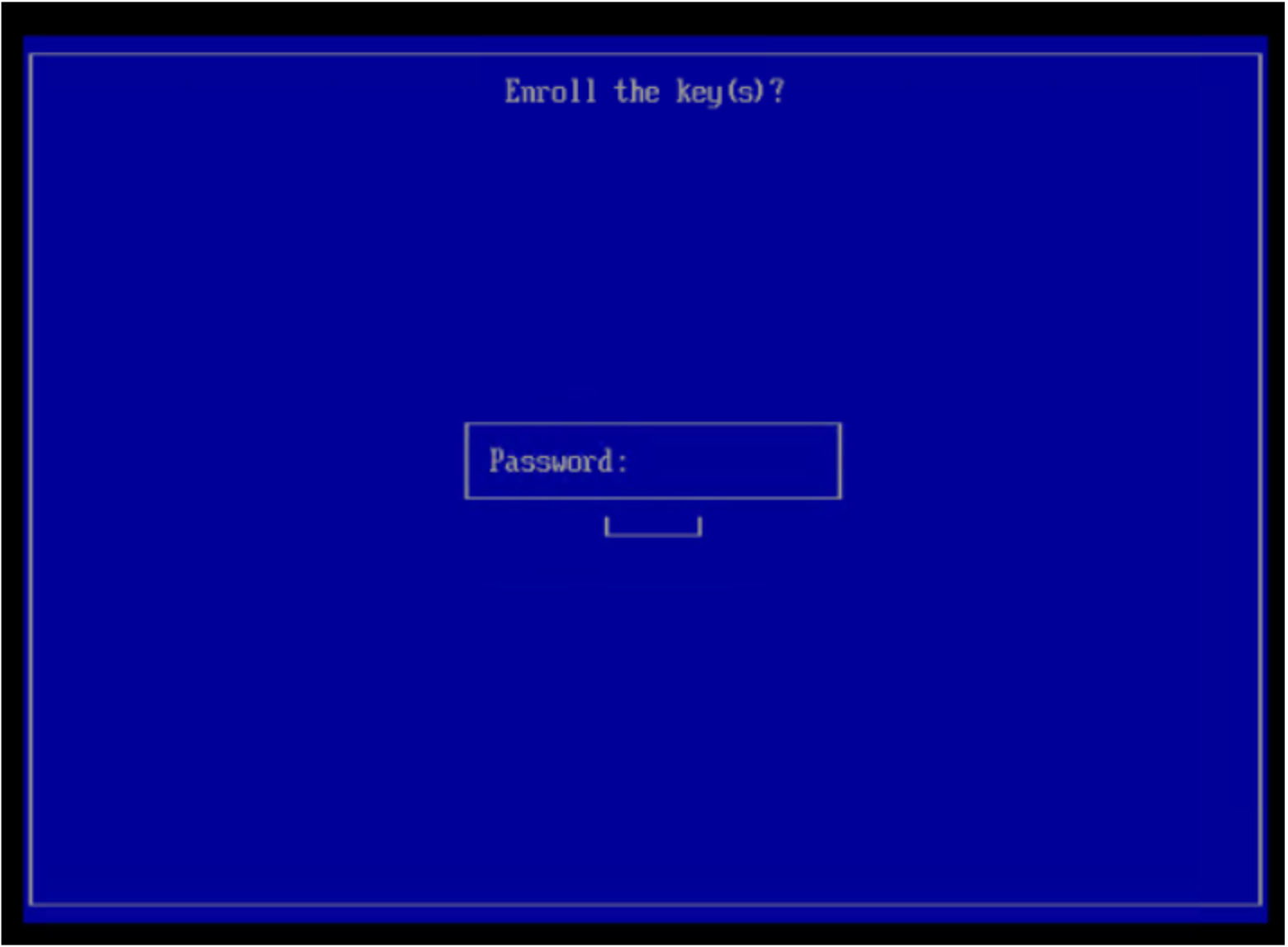

- Redémarrez l’hôte.

- Au démarrage, avant le démarrage du système d’exploitation Linux, vous devez entrer dans le menu Exécuter la gestion MOK . Entrez dans la gestion MOK et choisissez Inscrire MOK.

- Connectez-vous à l’hôte après le redémarrage et exécutez la commande suivante pour confirmer que le SDC est opérationnel :

systemctl status scini.service