NetWorker : La mise à niveau de vProxy vers la version 4.4 présente la faille de sécurité « Le certificat SSL ne peut pas être approuvé »

Résumé: La mise à niveau de vProxy 4.4 présente une faille de sécurité : « Le certificat SSL ne peut pas être approuvé » en raison de l’utilisation de certificats auto-signés ; Les certificats personnalisés ne sont pas recommandés. ...

Symptômes

Les certificats auto-signés sont considérés comme non sécurisés, car ils ne sont pas validés par une autorité de certification (CA) de confiance.

La mise à niveau de vProxy 4.4 présente une faille de sécurité :

SSL Certificate Cannot Be Trusted

Cause

Les certificats auto-signés sont considérés comme non sécurisés, car ils ne sont pas validés par une autorité de certification (CA) de confiance. Lorsque vous vous connectez à un point de terminaison tel qu’un navigateur Web, vérifiez que le serveur qui prétend être celui prévu est vraiment digne de confiance. Pour résoudre ce problème, des certificats signés par une autorité de certification sont utilisés, car ils sont signés par une autorité de certification de confiance, ce qui fournit un niveau d’assurance.

Toutefois, dans le scénario donné, le point de terminaison vProxy n’est pas aveuglément approuvé. Il a déjà été configuré dans NetWorker lors de la configuration initiale. Au cours de cette configuration, NetWorker a stocké le certificat vProxy dans sa configuration. Par conséquent, lors de la connexion à vProxy, NetWorker vérifie si le certificat présenté correspond au certificat stocké dans sa configuration.

Résolution

Ce comportement est normal, il s’agit d’un faux positif. L’avertissement peut être ignoré en toute sécurité.

Il n’est pas possible pour quelqu’un de pirater ou d’usurper l’identité du vProxy sans disposer d’un accès élevé/root au serveur vProxy ou NetWorker. Si une personne dispose déjà d’un tel accès, elle ne doit pas usurper l’identité de vProxy pour voler des données, car elle aurait déjà obtenu un accès non autorisé.

Informations supplémentaires

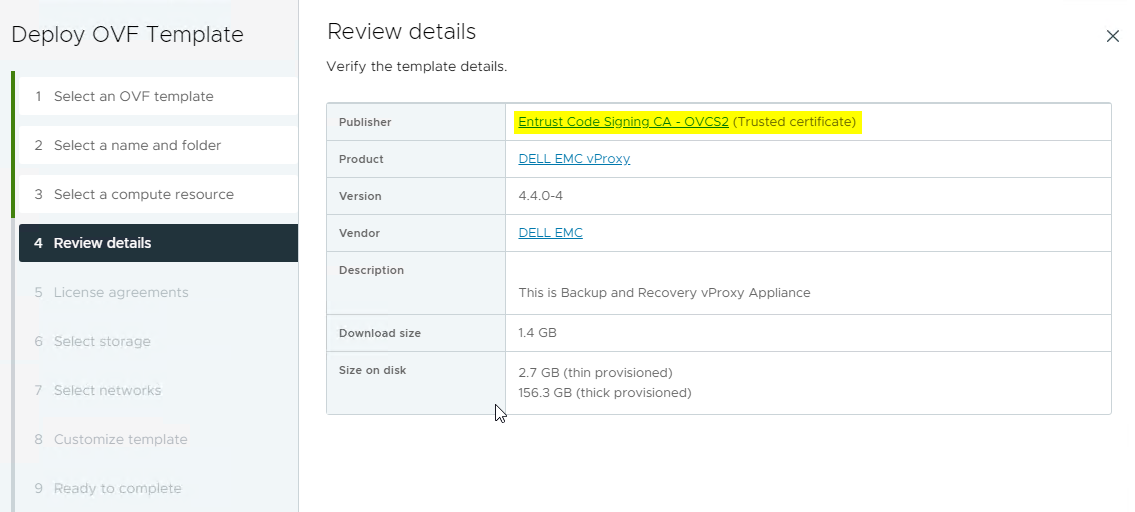

Cet avertissement peut être supprimé du déploiement OVA en important le certificat Entrust Code Signing CA - OVCS2 d’Entrust vers le vCenter Server Certificate Manager :

https://www.entrust.com/knowledgebase/ssl/entrust-certificate-services-subordinate-cas

Le processus d’importation du certificat est détaillé dans l’article VMware suivant : https://kb.vmware.com/s/article/84240

Après l’importation du certificat Entrust Code Signing CA - OVCS2 dans le gestionnaire de certificats vCenter, aucune erreur SSL n’est signalée lors du déploiement de l’OVA :

Pour plus d’informations, consultez la section :