Artikelnummer: 000103639

Troubleshooting und Behebung häufiger Probleme mit Trusted Platform Module (TPM) und BitLocker

Samenvatting: Erfahren Sie mehr darüber, wie Sie häufige Probleme mit dem Trusted Platform Module (TPM) oder BitLocker auf einem Dell Computer identifizieren und beheben können.

Article content

Instructies

Inhaltsverzeichnis

- Was ist Trusted Platform Module (TPM)

- Was ist Intel Platform Trust Technology (PTT)?

- Welche Dell Computer haben ein TPM oder Intel PTT?

- Feststellen, ob das TPM ein separates TPM oder Intel PTT ist

- Zurücksetzen des TPM ohne Datenverlust

- Aktualisieren der TPM-Firmware und Ändern der TPM-Modi

- Was ist BitLocker

- Häufige TPM- und BitLocker-Probleme und deren Lösung

- Fehlerquellen von TPM und Fehlerbehebung

- Fehlerquellen von BitLocker und Fehlerbehebung

- Ergänzende Informationen

Was ist Trusted Platform Module (TPM)

Trusted Platform Module (TPM) ist ein Chip, der sich in einem Computer befindet und mit der Systemplatine auf Dell Computern verlötet ist. Die primäre Funktion eines TPM ist die Erzeugung sicherer kryptografischer Schlüssel, es hat aber auch andere Funktionen. In jeden TPM-Chip wird bei der Herstellung ein eindeutiger separater RSA-Schlüssel integriert.

Wenn ein TPM von Sicherheitsprodukten wie beispielsweise BitLocker oder Dell Data Security (DDS) genutzt wird, muss der entsprechende Schutz vor dem Löschen des TPM oder dem Austauschen der Hauptplatine ausgesetzt werden.

TPM verfügen über zwei Modi, 1.2 und 2.0. TPM 2.0 ist ein neuer Standard mit zusätzlichen Funktionen, z. B. weitere Algorithmen, Unterstützung für mehrere vertrauenswürdige Schlüssel und breitere Unterstützung für Anwendungen. Für TPM 2.0 müssen Sie das BIOS auf UEFI anstatt auf Legacy einstellen. Es ist außerdem eine 64-Bit-Version von Windows erforderlich. Seit März 2017 unterstützen alle Dell Skylake-Plattformen den TPM 2.0-Modus und den TPM 1.2-Modus unter Windows 7, 8 und 10. Windows 7 benötigt das Windows-Update KB2920188, um den TPM 2.0-Modus zu unterstützen. Um die Modi auf einem TPM zu tauschen, müssen Sie die Firmware des TPMs aktualisieren. Download-Links finden Sie auf der Treiberseite für unterstützte Computer auf der Dell Treiber und Downloads-Website.

Die Trusted Computing Group verwaltet die Spezifikationen für TPM. Weitere Informationen, Dokumentation und Referenzen finden Sie unter https://trustedcomputinggroup.org/work-groups/trusted-platform-module/

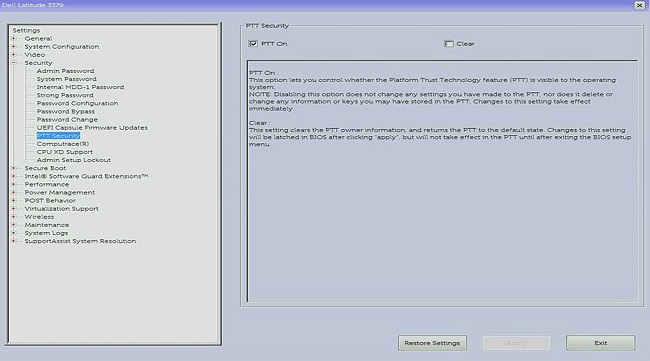

Abbildung 1: TPM 2.0 Sicherheitseinstellung im BIOS

Was ist Intel Platform Trust Technology (PTT)?

Einige Dell Laptops werden mit der Intel Platform Trust Technology (PTT) ausgestattet. Diese Technologie ist Teil von Intel System on Chip (SoC). Es handelt sich um ein Firmware-basiertes TPM der Version 2.0, das in der gleichen Kapazität wie der diskrete TPM 1.2-Chip funktionieren kann. Windows TPM.MSC kann PTT in der gleichen Kapazität wie das separate TPM verwalten.

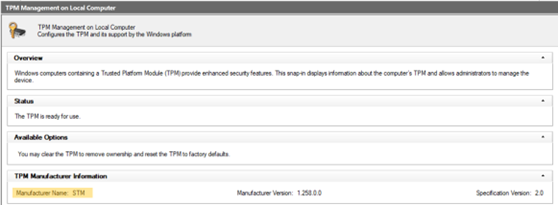

Bei Computern, die mit Intel PTT ausgestattet sind, ist die TPM-Menüoption im BIOS nicht verfügbar. Stattdessen wird im Menü für die Sicherheitseinstellungen im BIOS eine Option für PTT-Sicherheit angezeigt (Abbildung 2). Dies kann zu Verwirrung führen, wenn Sie versuchen, BitLocker auf einem Computer zu aktivieren, auf dem PTT deaktiviert ist.

Abbildung 2: PTT-Sicherheitseinstellung im BIOS

Welche Dell Computer haben ein TPM oder Intel PTT

Laut Intel verfügen alle Computer mit einem Prozessor der 8. Generation oder höher über Intel PTT. (Weitere Informationen zu Intel PTT finden Sie unter Woher weiß ich, ob mein PC bereits über TPM 2.0 verfügt? unter Trusted Platform Module (TPM) – Übersicht

get-tpm , um den TPM-Hersteller zu überprüfen. Weitere Informationen finden Sie unter Feststellen, ob das TPM ein separates TPM oder ein Intel PTT ist.

Feststellen, ob das TPM ein separates TPM oder Intel PTT ist

Aus Sicherheitsgründen möchten Sie möglicherweise die physische Position des TPM auf dem Computer kennen. Das TPM kann entweder separat sein, wenn es sich um einen physischen Chip auf der Hauptplatine handelt, oder es kann Firmware und Teil des Prozessors sein. Grund dafür ist, dass Intel Prozessoren der 8. Generation und höher Intel Platform Trusted Technology (Intel PTT), ein integriertes TPM in der Firmware enthalten. Weitere Informationen finden Sie unter Woher weiß ich, ob mein PC bereits über TPM 2.0 verfügt? unter Trusted Platform Module (TPM) – Übersicht

Wenn der Computer sowohl über ein separates TPM als auch über ein Firmware-TPM verfügt, verwendet der Computer nur das separate TPM.

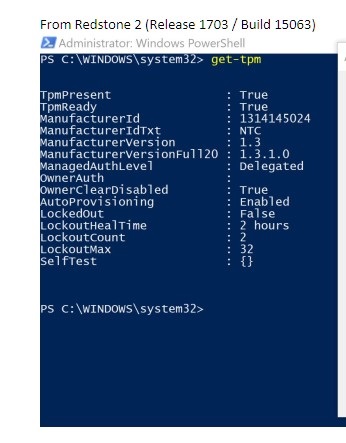

Es gibt zwei Methoden, um festzustellen, welches TPM der Computer verwendet. Unabhängig davon, welche Methode verwendet wird, wird der TPM-Hersteller angezeigt.

- Wenn im Feld TPM-Hersteller STM oder NTC angezeigt wird, verwendet der Computer ein separates TPM von STMicro und Nuvoton.

- Wenn im Feld TPM-Hersteller INTC angezeigt wird, verwendet der Computer ein Firmware-TPM.

Methode 1: tpm.msc

- Öffnen Sie das Startmenü.

- Suchen Sie nach und öffnen Sie sie dann

tpm.msc. - Suchen Sie im daraufhin geöffneten Fenster TPM-Management auf dem lokalen Computer nach dem TPM-Herstellernamen.

Abbildung 3: Herstellername in „TPM-Management auf dem lokalen Computer“

Methode 2: PowerShell-Eingabeaufforderung mit erhöhten Rechten

- Suchen Sie nach

PowerShell, klicken Sie mit der rechten Maustaste darauf und wählen Sie Als Administrator ausführen aus. - Geben Sie

get-tpmein, und drücken Sie anschließend die Eingabetaste. - Der

ManufacturerIdTxtzeigt den TPM-Hersteller an.

Abbildung 4: Feld „ManufacturerIdTxt“ aus dem get-tpm command

Wie Sie ein TPM ohne Datenverlust zurücksetzen

Eine gängige Lösung für ein TPM, das im BIOS oder im Betriebssystem nicht korrekt angezeigt wird, ist das Zurücksetzen des TPMs.

Das Zurücksetzen des TPMs ist nicht dasselbe wie das Löschen des TPMs. Bei einem TPM-Reset versucht der Computer, das TPM neu zu erkennen und die darin gespeicherten Daten zu erhalten. Hier sind die Schritte, um ein TPM-Reset auf Ihrem Dell Computer durchzuführen:

Für Laptops

- Entfernen Sie den Netzadapter, schalten Sie den Computer aus und trennen Sie alle USB-Geräte.

- Schalten Sie den Computer ein und drücken Sie die Taste F2, um das BIOS oder das System-Setup aufzurufen.

- Ist das TPM unter Sicherheit verfügbar? Falls ja, sind keine weiteren Schritte erforderlich.

- Wenn das TPM unter Sicherheit nicht verfügbar ist, führen Sie die folgenden Schritte aus.

- Wenn kein TPM vorhanden ist, schalten Sie den Computer aus und nehmen Sie den Akku heraus (wenn der Akku herausnehmbar ist).

- Entladen Sie die statische Elektrizität, indem Sie den Betriebsschalter länger als 60 Sekunden gedrückt halten.

- Schließen Sie den Akku (wenn der Akku herausnehmbar ist) und den Netzadapter an und schalten Sie den Computer ein.

Für Desktops und All-in-One-Geräte

- Schalten Sie den Computer aus, und ziehen Sie das Netzkabel an der Rückseite ab.

- Entladen Sie die statische Elektrizität, indem Sie den Betriebsschalter länger als 60 Sekunden gedrückt halten.

- Schließen Sie das Stromkabel an den Computer an und schalten Sie ihn ein.

So aktualisieren Sie die TPM-Firmware und ändern die TPM-Modi

Die TPM-Modi 1.2 und 2.0 können nur mit Hilfe einer Firmware geändert werden, die von der Dell Website Treiber und Downloads heruntergeladen werden kann. Ausgewählte Dell Computer unterstützen diese Funktion. Sie können die Methoden verwenden, die unter Feststellen, ob das TPM ein separates TPM oder Intel PTT ist beschrieben sind, um herauszufinden, ob ein Computer diese Funktion unterstützt. Sie können auch auf der Dell Treiber und Downloads-Website überprüfen, ob die Firmware für den Switch zwischen den beiden Modi verfügbar ist. Wenn die Firmware nicht aufgelistet ist, wird diese Funktion nicht vom Computer unterstützt. Außerdem muss das TPM eingeschaltet und aktiviert sein, damit die Firmware aufgespielt werden kann.

Führen Sie die folgenden Schritte aus, um das TPM mit der Firmware Version 1.2 oder 2.0 zu aktualisieren:

- In Windows:

- Halten Sie BitLocker an oder deaktivieren Sie die Systemverschlüsselung oder -Sicherheitsvorkehrung, die auf dem TPM basiert.

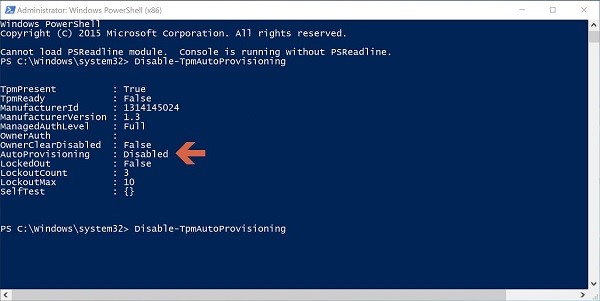

- Deaktivieren Sie Windows Auto-Provisioning (Windows 8 oder 10).

- PowerShell-Befehl:

Disable-TpmAutoProvisioning

- PowerShell-Befehl:

- Führen Sie einen Neustart des Computers durch und wechseln Sie zum BIOS.

- Im BIOS-Bildschirm:

- Navigieren Sie zu Security und dann zur Seite TPM/Intel PTT.

- Aktivieren Sie das Kontrollkästchen TPM löschen und klicken Sie unten auf die Schaltfläche Anwenden.

- Drücken Sie die Schaltfläche Beenden, um einen Neustart in Windows durchzuführen.

- In Windows:

- Führen Sie nun das TPM-Firmwareupdate aus.

- Das Computer wird automatisch neu gestartet und das Update der Firmware startet.

- Schalten Sie den Computer während der Aktualisierung nicht aus.

- Starten Sie Windows auf dem Computer neu und aktivieren Sie Windows Auto-Provisioning, falls zutreffend.

- PowerShell-Befehl:

Enable-TpmAutoProvisioning - Wenn Sie Windows 7 ausführen, verwenden Sie

TPM.msc, um die Verantwortung für das TPM zu übernehmen. - Starten Sie den Computer erneut und aktivieren Sie die Verschlüsselung, die das TPM verwendet.

- Führen Sie nun das TPM-Firmwareupdate aus.

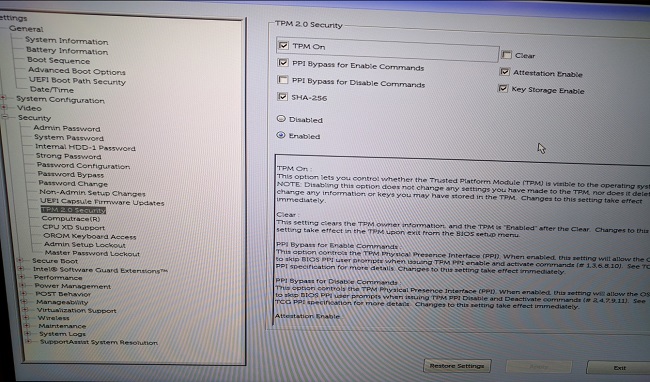

Die TPM-Firmwareversion kann mithilfe von TPM.msc oder dem Befehl get-tpm in Windows PowerShell (nur unter Windows 8 und 10 unterstützt) geprüft werden. Bei Verwendung von get-tpm unter Windows 10 1607 und früheren Versionen werden nur die ersten drei Zeichen der Firmware angezeigt (aufgeführt als ManufacturerVersion) (Abbildung 5). Windows 10 1703 und höher zeigt 20 Zeichen an (aufgeführt als ManufacturerVersionFull20) (Abbildung 6).

Abbildung 5: get-tpm Befehl in Windows 10 Version 1607 und früher

Abbildung 6: get-tpm Befehl in Windows 10 Version 1703 und höher

Was ist BitLocker

BitLocker ist eine Funktion zur vollständigen Datenträgerverschlüsselung, die in den meisten Versionen von Windows 7, 8, 10 und 11 verfügbar ist (eine vollständige Liste der Editionen mit Unterstützung für BitLocker finden Sie unten).

- Windows 7 Enterprise

- Windows 7 Ultimate

- Windows 8 Pro

- Windows 8 Enterprise

- Windows 10 Pro

- Windows 10 Enterprise

- Windows 10 Education

- Windows 11 Pro

- Windows 11 Enterprise

- Windows 11 Education

Schritte zur Aktivierung von BitLocker oder Device Encryption finden Sie im Microsoft Support-Artikel Geräteverschlüsselung in Windows

Häufig auftretende Probleme und Lösungen bei TPM und BitLocker

TPM fehlt

Das Problem „TPM Missing“ hat mehrere Ursachen. Lesen Sie die nachfolgenden Informationen und überprüfen Sie welche Art Ihr Problem ist. Außerdem kann ein fehlendes TPM durch einen allgemeinen TPM-Fehler verursacht werden und erfordert einen Austausch der Systemplatine. Diese Fehler sind äußerst selten und der Austausch der Hauptplatine sollte ein letzter Ausweg beim Troubleshooting eines fehlenden TPM sein.

- Ursprüngliches TPM fehlt auf dem Nuvoton 650 Chip

- Behoben in Firmware 1.3.2.8 für 2.0-Modus und 5.81.2.1 für 1.2-Modus

- Weitere Informationen: TPM-Option fehlt im System-BIOS-Setup bei Latitude, Precision oder XPS.

- Nuvoton 650 Chip fehlt nach Aktualisierung der Firmware 1.3.2.8

- Wird nur bei Precision 5510, Precision 5520, XPS 9550 und XPS 9560 gesehen.

- Behoben mit BIOS-Aktualisierungen für XPS und Precision Systeme von August 2019

- Wenn Sie weitere Unterstützung bei diesem Problem benötigen, wenden Sie sich an den technischen Support von Dell.

- Nuvoton 750 Chip fehlt im BIOS

- Behoben mit Firmware-Aktualisierung 7.2.0.2

- Wenn Sie weitere Unterstützung bei diesem Problem benötigen, wenden Sie sich an den technischen Support von Dell.

- Das System ist nicht mit TPM konfiguriert

- Systeme werden ggf. ohne TPM und stattdessen mit TPM auf Basis der Intel PTT-Firmware ausgeliefert.

- Wenn Sie weitere Unterstützung bei diesem Problem benötigen, wenden Sie sich an den technischen Support von Dell.

TPM-Einrichtung

- Using scripting or automation for TPM firmware updates from Dell (Verwenden von Skripterstellung oder Automatisierung für TPM-Firmware-Aktualisierungen von Dell)

- YouTube-Video - Dell Client Configuration Toolkit (CCTK) - Aktivieren von TPM

- So aktualisieren Sie erfolgreich die TPM-Firmware auf Ihrem Dell Computer

Probleme mit dem BIOS

- BitLocker-Fehler bei Verwendung des TPM im 1.2-Modus nach Aktualisierung des BIOS: BitLocker lässt sich nicht aktivieren und zeigt die Meldung „Das Trusted Platform Module (TPM) auf diesem Computer funktioniert nicht mit dem aktuellen BIOS. Wenden Sie sich an den Hersteller des Computers, um Anweisungen zum BIOS-Upgrade zu erhalten“ im TPM 1.2-Modus nach der Aktualisierung des BIOS.

- Aktualisieren des BIOS auf Dell Systemen mit aktiviertem BitLocker

Probleme mit dem Wiederherstellungsschlüssel

- Automatische Windows-Geräteverschlüsselung oder BitLocker auf Dell Computer

- BitLocker fragt nach einem Recovery-Schlüssel und Sie können den Schlüssel nicht finden

- BitLocker fragt bei jedem Systemstart auf USB-C-/Thunderbolt-Systemen im an- und ausgedockten Zustand nach einem Recovery-Schlüssel

- Entsperren von BitLocker, wenn es keine Recovery-Schlüssel mehr akzeptiert

Probleme mit Windows

Fehlerquellen von TPM und Fehlerbehebung

TPM wird im Geräte-Manager und in der TPM-Managementkonsole angezeigt

Das Trusted Platform Module sollte unter Sicherheitsgeräte im Geräte-Manager angezeigt werden. Sie können außerdem mit den folgenden Schritten in der TPM-Verwaltungskonsole nachsehen:

- Drücken Sie die Tasten Windows + R auf der Tastatur, um die Eingabeaufforderung zu öffnen.

- Geben Sie

tpm.mscein und drücken Sie die Eingabetaste auf der Tastatur. - Überprüfen Sie, ob der Status für das TPM in der Verwaltungskonsole als Bereit angezeigt wird.

Wenn das TPM im Geräte-Manager nicht angezeigt wird oder wenn es in der TPM-Verwaltungskonsole als „bereit“ angezeigt wird, gehen Sie wie folgt vor, um das Problem zu beheben:

- Überprüfen Sie, ob das TPM im BIOS aktiviert ist, indem Sie die folgenden Schritte ausführen, beachten Sie dabei das Beispiel-Image der BIOS-Einstellungen in Abbildung 7:

- Starten Sie den Computer neu und drücken Sie die Taste F2, wenn der Bildschirm mit dem Dell Logo angezeigt wird, um das BIOS oder das System-Setup aufzurufen.

- Klicken Sie im Einstellungen-Menü auf Security.

- Klicken Sie auf die Option TPM 1.2 Security oder TPM 2.0 Security im Menü „Security“.

- Stellen Sie sicher, dass TPM Ein und Aktivieren markiert sind.

- Zudem müssen Sie sicherstellen, dass Attestation Enable und Key Storage Enable ausgewählt sind, damit TPM ordnungsgemäß funktioniert.

Abbildung 7: Beispiel für TPM-BIOS-Einstellungen

Wenn das TPM weiterhin nicht im Geräte-Manager angezeigt wird oder wenn es in der TPM-Verwaltungskonsole den Status „bereit“ hat, löschen Sie das TPM und aktualisieren Sie es auf die neueste TPM-Firmware, sofern möglich. Sie müssen möglicherweise zunächst TPM-Auto-Provisioning deaktivieren und dann TPM mithilfe der folgenden Schritte löschen:

- Drücken Sie die Windows-Taste auf der Tastatur und geben Sie

powershellin das Suchfeld ein. - Klicken Sie mit der rechten Maustaste auf PowerShell (x86) und wählen Sie Als Administrator ausführen.

- Geben Sie folgenden Powershell-Befehl ein:

Disable-TpmAutoProvisioningein und drücken Sie die Eingabetaste. - Bestätigen Sie das Ergebnis AutoProvisioning: Deaktiviert (Abbildung 8).

Abbildung 8: AutoProvisioning: PowerShell-Einstellung deaktiviert - Öffnen Sie die TPM-Verwaltungskonsole. Drücken Sie dazu die Tasten Windows + R auf der Tastatur, um die Eingabeaufforderung zu öffnen. Geben Sie

tpm.mscein und drücken Sie die Eingabetaste. - Klicken Sie rechts im Bereich Aktionen auf TPM löschen.

- Starten Sie den Computer neu und drücken Sie auf der Tastatur F12, wenn Sie dazu aufgefordert werden, um das TPM zu löschen.

Installieren Sie die neueste TPM-Firmware anhand der folgenden Schritte:

- Rufen Sie die Dell Website Treiber und Downloads auf.

- Geben Sie das Service-Tag ein oder suchen Sie nach dem Modell Ihres Computers, um die richtige Support-Seite aufzurufen.

- Klicken Sie auf die Registerkarte Treiber und Downloads und wählen Sie das richtige Betriebssystem aus (klicken Sie auf Betriebssystem, um die verfügbaren Betriebssysteme für Ihren Computer anzuzeigen).

- Wählen Sie die Kategorie Sicherheit aus dem Menü verfügbarer Treiber aus.

- Suchen Sie im Menü Dell TPM 2.0 Firmware Update Utility oder Dell TPM 1.2 Update Utility aus. Klicken Sie auf den Link View Details, um weitere Informationen zur Datei zu erhalten. Außerdem finden Sie dort Installationsanweisungen zum Herunterladen und Installieren des Updates.

Wenn das TPM weiterhin im Geräte-Manager angezeigt wird oder in der TPM-Verwaltungskonsole als „Bereit“ angezeigt wird, wenden Sie sich an den technischen Support von Dell. Es kann notwendig sein, das Betriebssystem neu zu installieren, um das Problem zu beheben.

Folgende Meldung wird angezeigt: „Das TPM ist eingeschaltet und Ownership wurde nicht übernommen.“

- Unter Windows 7: Initialisieren Sie das TPM

.

- Unter Windows 10: Enable-TpmAutoProvisioning

.

„TPM ist mit eingeschränkten Funktionen einsatzbereit“, Meldung in TPM.msc.

- Dieses Problem tritt in den meisten Fällen auf, wenn ein Computer ohne Löschen des TPM aus einem Image wiederhergestellt wird.

- Versuchen Sie, das Problem zu beheben, indem Sie das TPM löschen und die neueste TPM-Firmware installieren (anhand der im Abschnitt oben beschriebenen Schritte).

- Prüfen Sie das BIOS, um sicherzustellen, dass die TPM-Einstellungen korrekt sind.

- Wenn das Problem weiterhin besteht, löschen Sie das TPM und laden Sie Windows erneut.

Überprüfen Sie, ob das TPM in TPM.msc als aktiviert und bereit angezeigt wird.

- Das TPM funktioniert ordnungsgemäß.

Fehlerquellen von BitLocker und jeweiliges Troubleshooting:

Überprüfen Sie, ob Ihr Betriebssystem BitLocker unterstützt.

Sie finden eine Liste der Betriebssysteme, die BitLocker unterstützen, im Abschnitt Was ist BitLocker oben.

Überprüfen Sie, ob das TPM aktiviert und in der TPM-Managementkonsole (tmp.msc) bereit zur Verwendung ist.

- Wenn TPM nicht bereit ist, führen Sie die oben im Abschnitt zur TPM-Fehlerbehebung aufgelisteten Schritte aus.

BitLocker wird beim Systemstart gestartet.

Wenn BitLocker beim Systemstart gestartet wird, befolgen Sie die Anweisungen zur Problembehandlung unten:

- Der Start von BitLocker beim Systemstart bedeutet häufig, dass BitLocker wie vorgesehen funktioniert. Das Problem kann möglicherweise auf eine der folgenden Ursachen eingeschränkt werden:

- Änderungen an den Windows-Kerndateien

- Änderungen am BIOS

- Änderungen am TPM

- Änderungen am verschlüsselten Volume/Boot Record

- Verwenden der falschen Anmeldeinformationen

- Änderungen an der Hardwarekonfiguration

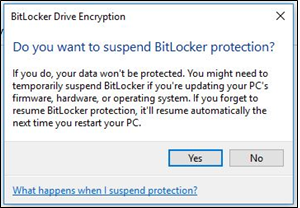

Es wird empfohlen, Bitlocker anzuhalten, bevor Sie eine der oben genannten Änderungen an Ihrem Computer durchführen. Gehen Sie wie folgt vor, um Bitlocker anzuhalten:

- Klicken Sie auf Start, geben Sie

manage bitlockerin das Suchfeld ein und drücken Sie die Eingabetaste, um die BitLocker-Verwaltungskonsole zu öffnen. - Klicken Sie auf Schutz anhalten für die verschlüsselte Festplatte (Abbildung 9):

Abbildung 9: Anhalten von BitLocker in der Verwaltungskonsole - Klicken Sie in der angezeigten Meldung auf Ja, um BitLocker anzuhalten (Abbildung 10):

Abbildung 10: Meldung zum Anhalten von BitLocker - Nachdem die Änderungen auf Ihrem Computer vorgenommen wurden, kehren Sie zur BitLocker-Verwaltungskonsole zurück und wählen Sie Schutz fortsetzen aus, um BitLocker erneut zu aktivieren (Abbildung 11):

Abbildung 11: Fortsetzen von BitLocker in der Verwaltungskonsole

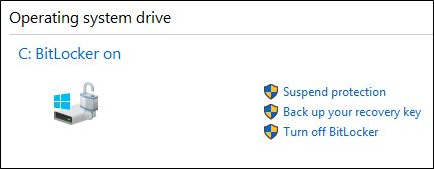

Um zu verhindern, dass BitLocker beim Start ausgelöst wird, nachdem Sie Änderungen an Ihrem Computer vorgenommen haben, müssen Sie möglicherweise die BitLocker-Verschlüsselung vollständig deaktivieren, bevor Sie sie erneut aktivieren. Deaktivieren und aktivieren Sie die BitLocker-Verschlüsselung in der Verwaltungskonsole mit den folgenden Schritten:

- Klicken Sie auf Start und geben Sie

manage bitlockerin das Suchfeld ein und drücken Sie die Eingabetaste, um die BitLocker-Verwaltungskonsole zu öffnen. - Klicken Sie auf BitLocker deaktivieren (Abbildung 12):

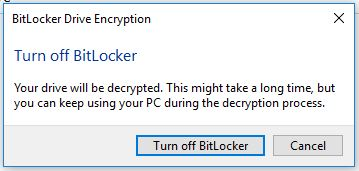

Abbildung 12: Deaktivieren von BitLocker in der Konsole - Klicken Sie auf BitLocker deaktivieren, wenn Sie im Bestätigungsdialog dazu aufgefordert werden (Abbildung 13):

Abbildung 13: BitLocker-Bestätigungsdialog für Deaktivierung - Warten Sie, bis der Computer die Festplatte vollständig entschlüsselt hat (Abbildung 14):

Abbildung 14: Statusbildschirm für die BitLocker-Verschlüsselung - Nachdem Abschluss der Entschlüsselung können Sie bei Bedarf in der BitLocker-VerwaltungskonsoleBitLocker aktivieren, um die Festplatte erneut zu verschlüsseln.

BitLocker kann nicht fortgesetzt oder gestartet werden.

Wenn BitLocker nicht fortgesetzt oder gestartet werden kann, befolgen Sie die unten vorgeschlagenen Schritte zum Troubleshooting:

- Überprüfen Sie, ob Sie vor kurzem Änderungen aus der obigen Liste am Computer vorgenommen haben. Wenn Sie Änderungen vorgenommen haben, setzen Sie den Computer auf einen Zustand zurück, bevor die Änderung vorgenommen wurde, und prüfen Sie, ob BitLocker aktiviert oder fortgesetzt wird.

- Wenn die kürzlich erfolgte Änderung das Problem verursacht, halten Sie Bitlocker in der BitLocker-Verwaltungskonsole an und nehmen Sie die Änderung dann erneut vor.

- Wenn das Problem weiterhin besteht, stellen Sie sicher, dass das BIOS und die TPM-Firmware aktuell sind. Suchen Sie auf der Webseite von Dell Treiber und Downloads nach den neuesten Versionen.

- Wenn BitLocker noch immer nicht startet oder fortgesetzt wird, installieren Sie das Betriebssystem neu.

BitLocker-Wiederherstellungsschlüssel verloren

Der BitLocker-Wiederherstellungsschlüssel ist notwendig, um sicherzustellen, dass nur eine autorisierte Person Ihren persönlichen Computer entsperren und den Zugriff auf Ihre verschlüsselten Daten wiederherstellen kann. Wenn der Wiederherstellungsschlüssel verloren geht oder verlegt wird, kann Dell ihn nicht wiederherstellen oder ersetzen. Es wird empfohlen, dass Sie den Wiederherstellungsschlüssel an einem sicheren und zugänglichen Ort aufbewahren. Beispiele für Orte zum Speichern des Recovery-Schlüssels sind:

- Ein USB-Flash-Laufwerk

- Eine externe Festplatte

- Ein Netzwerkstandort (zugeordnete Laufwerke, ein Active Directory Controller/Domain Controller usw.)

- In Ihrem Microsoft-Konto gespeichert

Wenn Sie Ihr Computer nie verschlüsselt haben, ist es möglich, dass die Verschlüsselung über den automatisierten Windows Prozess durchgeführt wurde. Dies wird im Dell Wissensdatenbank-Artikel Automatische Windows-Geräteverschlüsselung/BitLocker auf Dell Systemen erläutert.

BitLocker funktioniert wie vorgesehen

Wenn BitLocker das Laufwerk aktiviert und verschlüsselt und beim Starten des Computers nicht aktiviert wird, dann funktioniert es wie entwickelt.

Extra informatie

Empfohlene Artikel

Hier sind einige empfohlene Artikel für Sie.

- TPM-Option fehlt im System-BIOS-Setup bei Latitude, Precision oder XPS

- Dell Computer, die von TPM-Version 1.2 auf 2.0 aktualisiert werden können

- Anleitung zum Aktivieren des TPM (Trusted Platform Module)

- Aktivieren der Sicherheitsfunktion des Trusted Platform Module

- Trusted Platform Module (TPM) – Häufig gestellte Fragen zu Windows 11

Verschlüsseln Sie Ihr Laufwerk mit BitLocker

Dauer: 02:57

Untertitel: Nur Englisch

BitLocker Key Troubleshooting

Dauer: 00:30

Untertitel: Nur Englisch

Artikeleigenschappen

Getroffen product

Datum laatst gepubliceerd

14 mrt. 2024

Versie

18

Artikeltype

How To