Artikelnummer: 000103639

Comment dépanner et résoudre les problèmes courants liés au module TPM (Trusted Platform Module) et à BitLocker

Samenvatting: Apprenez à identifier et résoudre des problèmes courants liés au module TPM (Trusted Platform Module) ou à BitLocker sur un ordinateur Dell.

Article content

Instructies

Sommaire

- Qu’est-ce qu’un module TPM (Trusted Platform Module) ?

- Qu’est-ce que l’Intel Platform Trust Technology (PTT) ?

- Quels ordinateurs Dell sont équipés du module TPM ou d’Intel PTT ?

- Comment déterminer si le module TPM est un module TPM séparé ou un module Intel PTT ?

- Comment réinitialiser le module TPM sans perdre de données ?

- Comment flasher le firmware TPM et modifier les modes du module TPM ?

- Qu’est-ce que BitLocker ?

- Solution aux problèmes liés à l’utilisation d’un module TPM et de BitLocker

- Points de défaillance et dépannage d’un module TPM

- Points de défaillance et dépannage de BitLocker

- Informations supplémentaires

Qu’est-ce qu’un module TPM (Trusted Platform Module) ?

Un TPM (Trusted Platform Module) est une puce intégrée à un ordinateur, soudée à la carte système des ordinateurs Dell. Le module TPM, dont l’une des fonctions principales est de générer des clés de chiffrement en toute sécurité, possède également d’autres fonctions. Chaque puce TPM dispose d’une clé RSA, unique et secrète, intégrée lors de sa fabrication.

Si un module TPM est utilisé pour certaines fonctions de sécurité telles que BitLocker ou Dell Data Security (DDS), il est nécessaire d’interrompre cette protection afin de procéder au nettoyage du module TPM ou au remplacement de la carte système.

Le module TPM est disponible en deux versions : 1.2 et 2.0. La version 2.0 du module TPM inclut de nouvelles fonctionnalités telles que des algorithmes supplémentaires, une prise en charge de plusieurs clés sécurisées et un support technique plus large pour les applications. TPM 2.0 vous oblige à définir le BIOS en mode UEFI plutôt qu’en mode Legacy. Il est également compatible uniquement avec une version 64 bits de Windows. À compter de mars 2017, toutes les plates-formes Dell Skylake prendront en charge les modes 2.0 et 1.2 des TPM exécutés sous Windows 7, 8 et 10. Windows 7 nécessite la mise à jour Windows KB2920188 afin de prendre en charge le mode TPM 2.0. Vous devez flasher le firmware d’un module TPM pour changer de mode. Les liens de téléchargement se trouvent sur la page des pilotes d’ordinateurs pris en charge sur le site Web Pilotes et téléchargements de Dell.

Le Trusted Computing Group gère les spécifications du module TPM. Pour plus d’informations et de documentation, voir https://trustedcomputinggroup.org/work-groups/trusted-platform-module/

Figure 1 : Paramètre de sécurité de TPM 2.0 dans le BIOS

Qu’est-ce que l’Intel Platform Trust Technology (PTT) ?

Certains ordinateurs portables Dell sont équipés de l’Intel Platform Trust Technology (PTT). Cette technologie fait partie du système sur une puce (SoC) d’Intel. Il s’agit d’un TPM basé sur le firmware version 2.0 qui peut fonctionner avec la même capacité que la puce TPM 1.2 séparée. Windows TPM.msc peut gérer un Intel PTT ayant la même capacité que le module TPM séparé.

Pour les systèmes équipés d’Intel PTT, l’option de menu TPM n’est pas disponible dans le BIOS. En revanche, une option de sécurité PTT s’affiche dans le menu Security Settings du BIOS (Figure 2). Cela peut entraîner une confusion lorsque vous tentez d’activer BitLocker sur un système sur lequel Intel PTT est désactivé.

Figure 2 : Paramètre de sécurité de PTT dans le BIOS

Quels ordinateurs Dell sont équipés du module TPM ou d’Intel PTT ?

Selon Intel, tous les ordinateurs équipés d’un processeur de 8e génération ou d’une génération ultérieure sont équipés d’Intel PTT. Pour plus d’informations sur Intel PTT, voir Comment savoir si mon PC possède déjà TPM 2.0 ? dans l’article Présentation du module de plateforme sécurisée TPM (Trusted Platform Module)

get-tpm pour vérifier le fabricant du module TPM. Pour plus d’informations, voir Comment déterminer si le module TPM est un module TPM séparé ou un module Intel PTT ?.

Comment déterminer si le module TPM est un module TPM séparé ou un module Intel PTT ?

Il peut être intéressant de connaître l’emplacement physique du module TPM sur votre ordinateur pour des raisons de sécurité. Le module TPM peut être séparé (c’est-à-dire qu’il s’agit d’une puce physique sur la carte mère) ou peut être intégré au firmware et faire partie du processeur. Les processeurs Intel de 8e génération et de génération ultérieure contiennent la technologie Intel Platform Trusted Technology (Intel PTT), qui est un module TPM intégré dans le firmware. Pour plus d’informations, voir Comment savoir si mon PC possède déjà TPM 2.0 ? dans l’article Présentation du module de plateforme sécurisée TPM (Trusted Platform Module)

Si l’ordinateur est équipé à la fois d’un module TPM séparé et d’un module TPM intégré au firmware, l’ordinateur utilise uniquement le module TPM séparé.

Il existe deux façons de savoir quel module TPM l’ordinateur utilise. Quelle que soit la méthode utilisée, le champ TPM Manufacturer s’affiche.

- Si le champ TPM Manufacturer indique STM ou NTC, cela signifie que l’ordinateur utilise un module TPM séparé de STMicro et Nuvoton.

- Si le champ TPM Manufacturer indique INTC, cela signifie que l’ordinateur utilise un module TPM intégré au firmware.

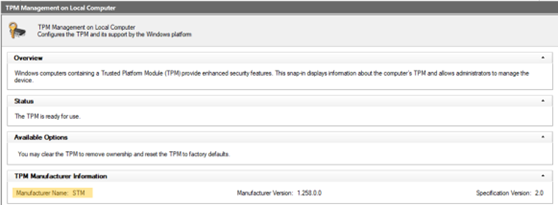

Méthode 1 : utilisation de tpm.msc

- Ouvrez le menu Démarrer.

- Recherchez et ouvrez

tpm.msc. - Dans la fenêtre TPM Management and Local Computer qui s’affiche, recherchez le nom du fabricant dans le champ TPM Manufacturer.

Figure 3 : Nom du fabricant dans TPM Management sur l’ordinateur local

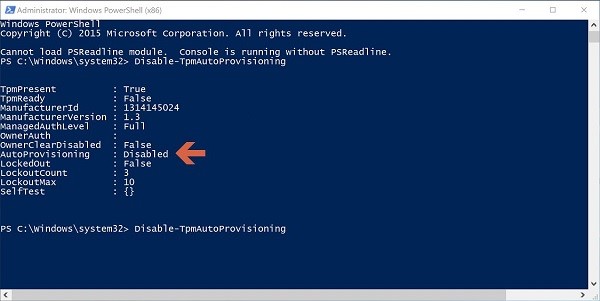

Méthode 2 : utilisation d’une invite PowerShell avec élévation de privilèges

- Recherchez

PowerShellet cliquez dessus avec le bouton droit de la souris, puis sélectionnez Exécuter en tant qu’administrateur. - Saisissez

get-tpmpuis appuyez sur Entrée. - Le

ManufacturerIdTxtindique le fabricant du module TPM.

Figure 4 : Champ ManufacturerIdTxt de get-tpm command

Comment réinitialiser votre module TPM sans perdre de données ?

Une solution courante pour résoudre le problème d’un module TPM qui ne s’affiche pas correctement dans le BIOS ou dans le système d’exploitation est de réinitialiser le module TPM.

La réinitialisation du module TPM et l’effacement du module TPM sont deux choses différentes. Lors d'une réinitialisation du module TPM, l'ordinateur tente de le détecter à nouveau et de conserver les données qu'il contient. Voici les étapes à suivre pour effectuer une réinitialisation du module TPM sur votre ordinateur Dell :

Pour les ordinateurs portables

- Retirez l’adaptateur secteur, mettez l’ordinateur hors tension, puis débranchez tous les appareils USB.

- Allumez l'ordinateur et appuyez sur la touche F2 pour entrer dans le BIOS ou la configuration système.

- Le module TPM s’affiche-t-il sous la section Security ? Si oui, vous n’avez rien d’autre à effectuer.

- Si le module TPM n’est pas disponible sous Security, procédez comme suit.

- Si le module TPM n’est pas présent, mettez l’ordinateur hors tension et débranchez la batterie (si la batterie est amovible).

- Pour décharger l’alimentation statique, maintenez le bouton d’alimentation appuyé pendant plus de 60 secondes.

- Connectez la batterie (si la batterie est amovible) et l’adaptateur secteur, puis allumez l’ordinateur.

Pour ordinateurs de bureau et appareils tout-en-un

- Mettez l’ordinateur hors tension et débranchez le câble d’alimentation à l’arrière de celui-ci.

- Pour décharger l’alimentation statique, maintenez le bouton d’alimentation appuyé pendant plus de 60 secondes.

- Reliez le câble d’alimentation à l’arrière de l’ordinateur et mettez-le sous tension.

Comment flasher le firmware TPM et modifier les modes TPM ?

Vous pouvez passer du mode TPM 1.2 au mode TPM 2.0 uniquement via un firmware téléchargé à partir du site Web Pilotes et téléchargements de Dell. Certains ordinateurs Dell prennent en charge cette fonctionnalité. Vous pouvez utiliser les méthodes décrites dans Comment déterminer si le module TPM est un module TPM séparé ou un module Intel PTT ? pour savoir si un ordinateur prend en charge cette fonctionnalité. Vous pouvez également consulter le site Web Pilotes et téléchargements de Dell pour vérifier si votre firmware permet de basculer d’un mode à l’autre. Si votre firmware n’est pas répertorié, cela signifie que votre ordinateur ne prend pas en charge cette fonctionnalité. En outre, pour flasher le firmware, vous devez avoir activé le module TPM.

Suivez les étapes ci-dessous pour flasher un module TPM avec la version 1.2 ou 2.0 du firmware :

- Sous Windows :

- Suspendez BitLocker ou tout programme de chiffrement ou de sécurité reposant sur le module TPM.

- Désactivez le provisionnement automatique Windows, si nécessaire (Windows 8 ou 10).

- Commande PowerShell :

Disable-TpmAutoProvisioning

- Commande PowerShell :

- Redémarrez l’ordinateur et accédez au BIOS.

- Dans l’écran du BIOS :

- Accédez à Security, puis à la page TPM/Intel PTT.

- Cochez la case Clear TPM et sélectionnez le bouton Apply en bas de la fenêtre.

- Appuyez sur le bouton Exit pour redémarrer Windows.

- Sous Windows :

- Exécutez la mise à jour du firmware TPM.

- L’ordinateur redémarre automatiquement et commence à flasher le firmware.

- NE mettez PAS l’ordinateur hors tension pendant cette mise à jour.

- Redémarrez l’ordinateur sous Windows et activez le provisionnement automatique, le cas échéant.

- Commande PowerShell :

Enable-TpmAutoProvisioning - Si votre ordinateur fonctionne sous Windows 7, utilisez

TPM.mscpour prendre la propriété du module TPM. - Redémarrez à nouveau l’ordinateur et activez tout programme de chiffrement qui utilise le module TPM.

- Exécutez la mise à jour du firmware TPM.

Vous pouvez vérifier la version du firmware TPM à l’aide de la commande TPM.msc ou get-tpm dans Windows PowerShell (pris en charge dans Windows 8 et 10 uniquement). L’utilisation de la commande get-tpm sous Windows 10 1607 et les versions inférieures n’affiche que les trois premiers caractères du firmware (répertorié en tant que ManufacturerVersion) (Figure 5). Windows 10 1703 et versions supérieures affichent 20 caractères (répertorié en tant que ManufacturerVersionFull20) (Figure 6).

Figure 5 : get-tpm dans Windows 10 version 1607 et versions inférieures

Figure 6 : get-tpm dans Windows 10 version 1703 et versions supérieures

Qu’est-ce que BitLocker ?

BitLocker est une fonctionnalité de chiffrement de disques durs disponible sur les versions de Windows 7, 8, 10 et 11 (voir ci-dessous la liste complète des éditions prenant en charge BitLocker).

- Windows 7 Entreprise

- Windows 7 Édition Intégrale

- Windows 8 Professionnel

- Windows 8 Entreprise

- Windows 10 Professionnel

- Windows 10 Entreprise

- Windows 10 Éducation

- Windows 11 Professionnel

- Windows 11 Entreprise

- Windows 11 Éducation

Pour connaître les étapes à suivre pour activer BitLocker ou le chiffrement des appareils, voir l’article du site de support Microsoft Chiffrement d’appareils dans Windows

Solutions aux problèmes liés à l’utilisation d’un module TPM et de BitLocker

TPM non disponible

L’erreur « TPM missing » est associée à plusieurs causes. Consultez les informations ci-dessous et vérifiez quel type de problème vous rencontrez. En outre, l’erreur de TPM non disponible peut être due à une défaillance du TPM et nécessite un remplacement de la carte système. Ce type de panne est rare et, pour dépanner une erreur de TPM non disponible, le remplacement de la carte système ne doit être effectué qu’en dernier recours.

- Problème lié à l’absence du TPM d’origine détecté sur la puce Nuvoton 650

- Corrigé dans le firmware 1.3.2.8 pour le mode 2.0 et le firmware 5.81.2.1 pour le mode 1.2

- Autre référence : Option TPM non disponible dans la configuration du BIOS du système pour Latitude, Precision ou XPS.

- Puce Nuvoton 650 manquante après la mise à jour du firmware 1.3.2.8

- Uniquement sur les systèmes Precision 5510, Precision 5520, XPS 9550 et XPS 9560

- Corrigé dans les mises à jour du BIOS d’août 2019 pour les ordinateurs Precision et XPS

- Si vous avez besoin d’aide pour résoudre ce problème, contactez le support technique Dell.

- Puce Nuvoton 750 manquante dans le BIOS

- Corrigé dans la mise à jour du firmware 7.2.0.2

- Si vous avez besoin d’aide pour résoudre ce problème, contactez le support technique Dell.

- Le système n’est pas configuré avec le TPM.

- Certains systèmes peuvent être livrés sans TPM et comporter à la place des TPM basés sur le firmware Intel PTT.

- Si vous avez besoin d’aide pour résoudre ce problème, contactez le support technique Dell.

Configuration du TPM

- Utilisation de scripts ou de l’automatisation pour exécuter les mises à jour du firmware TPM de Dell (en anglais).

- Vidéo YouTube : Dell Client Configuration Toolkit (CCTK) : activation du TPM (en anglais)

- Comment mettre à jour le firmware TPM sur votre ordinateur Dell ?

Problèmes BIOS

- Erreur BitLocker lors de l’utilisation du module TPM en mode 1.2 après la mise à jour du BIOS : BitLocker ne parvient pas à s’engager et affiche le message « The Trusted Platform Module (TPM) on this computer does not work with the current BIOS. Contact the computer manufacturer for BIOS upgrade instructions » dans le module TPM en version 1.2 après la mise à jour du BIOS.

- Mise à jour du BIOS sur les systèmes Dell avec BitLocker activé

Problèmes de clé de récupération

- Chiffrement automatique des appareils Windows ou BitLocker sur les ordinateurs Dell

- BitLocker vous invite à fournir une clé de récupération, mais vous ne disposez pas de cette clé

- BitLocker demande une clé de récupération à chaque démarrage sur les ordinateurs USB-C ou avec port Thunderbolt lorsqu’ils sont à la station d’accueil ou hors station d’accueil

- Comment déverrouiller BitLocker lorsqu’il cesse d’accepter les clés de récupération

Problèmes Windows

Points de défaillance et dépannage d’un module TPM

Module TPM visible dans le Gestionnaire de périphériques et dans la console de gestion TPM

Le module de plateforme sécurisée (TPM) doit s’afficher sous Security devices (Équipements de sécurité) dans Gestionnaire de périphériques. Vous pouvez également vérifier la console de gestion des TPM en effectuant les étapes suivantes :

- Appuyez sur les touches Windows + R du clavier pour ouvrir une invite de commandes.

- Saisissez

tpm.mscet appuyez sur la touche Entrée du clavier. - Vérifiez que l’état du module est défini sur Ready dans la console de gestion TPM.

Si le TPM n’est pas visible dans le Gestionnaire de périphériques et n’apparaît pas au statut Ready dans la console de gestion TPM, suivez les étapes indiquées ci-dessous pour résoudre le problème :

- Vérifiez que le TPM est activé dans le BIOS en suivant les étapes indiquées ci-dessous et en vous reportant à l’exemple d’image concernant les paramètres du BIOS dans la Figure 7 :

- Redémarrez l’ordinateur et appuyez sur la touche F2 lorsque l’écran du logo Dell s’affiche pour entrer dans le BIOS ou dans le menu System Setup.

- Cliquez sur Security dans le menu Settings.

- Cliquez sur l’option TPM 1.2 Security ou TPM 2.0 Security dans le menu Security.

- Assurez-vous que les cases TPM On et Activate sont cochées.

- Il sera peut-être également nécessaire de vérifier que les options Attestation Enable et Key Storage Enable sont cochées pour garantir le bon fonctionnement du module TPM.

Figure 7 : Paramètres BIOS du module TPM

Si le TPM ne s’affiche toujours pas dans le Gestionnaire de périphériques et que son statut n’apparaît toujours pas comme Ready dans la console de gestion TPM, supprimez le module TPM et effectuez une mise à jour vers la version la plus récente du firmware TPM, si possible. Vous devrez peut-être d’abord désactiver l’attribution automatique des privilèges d’accès TPM, puis supprimer le module TPM en procédant comme suit :

- Appuyez sur la touche Windows du clavier et saisissez

powershelldans la zone de recherche. - Cliquez avec le bouton droit de la souris sur PowerShell (x86), puis sélectionnez Exécuter en tant qu’administrateur.

- Tapez la commande Powershell suivante :

Disable-TpmAutoProvisioninget appuyez sur Entrée. - Confirmez le résultat AutoProvisioning: Disabled (Figure 8).

Figure 8 : AutoProvisioning : désactivé dans les paramètres de PowerShell - Ouvrez la console de gestion TPM en appuyant sur les touches Windows + R du clavier pour ouvrir une invite de commandes. Saisissez

tpm.mscet appuyez sur Entrée. - Dans le volet Actions, sur la droite, cliquez sur Clear TPM.

- Lorsque vous y êtes invité, redémarrez l’ordinateur et appuyez sur la touche F12 du clavier pour procéder à la suppression du TPM.

Installez ensuite la dernière mise à jour du firmware du module TPM en suivant les étapes indiquées ci-dessous :

- Rendez-vous sur le site Web Pilotes et téléchargements de Dell.

- Saisissez votre Étiquette de service ou recherchez le modèle de votre ordinateur pour accéder à la page de support appropriée.

- Cliquez sur l’onglet Pilotes et téléchargements et sélectionnez le système d’exploitation approprié (cliquez sur Système d’exploitation pour afficher les systèmes d’exploitation disponibles pour votre ordinateur).

- Sélectionnez la catégorie Security (Sécurité) disponible à partir du menu.

- Recherchez Dell TPM 2.0 Firmware Update Utility (Utilitaire de mise à jour du micrologiciel du Dell TPM 2.0) ou Dell TPM 1.2 Update Utility (Utilitaire de mise à jour du Dell TPM 1.2) dans le menu. Cliquez sur le lien View Details pour obtenir plus d’informations sur le fichier et sur les instructions d’installation pour le téléchargement et l’installation de la mise à jour.

Si le TPM n’est toujours pas visible dans le Gestionnaire de périphériques et s’il n’est pas à l’état Ready dans la console de gestion TPM, contactez le support technique Dell. Il peut être nécessaire de réinstaller le système d’exploitation afin de résoudre le problème.

Le message suivant s’affiche : « The TPM is on and ownership has not been taken » (Le TPM est activé et la propriété n'a pas été transférée).

- Pour Windows 7 : Suivez la procédure pour Initialiser le TPM (en anglais)

.

- Pour Windows 10 : Enable-TpmAutoProvisioning

.

Le message « TPM is ready for use, with reduced functionality » (Le TPM est activé et la propriété n'a pas été transférée) s'affiche dans la commande tpm.msc.

- Le problème se produit si un ordinateur a été recréé sans que le module TPM ait été supprimé au préalable.

- Tentez de résoudre le problème en supprimant le TPM et en installant la toute dernière version du firmware du module TPM (voir les étapes de la section précédente).

- Vérifiez que les paramètres du TPM sont corrects dans le BIOS.

- Si le problème persiste, supprimez le module TPM et rechargez Windows.

Vérifiez que la commande tpm.msc indique que le TPM est activé et qu’il est prêt à être utilisé.

- Le TPM fonctionne.

Points de défaillance et dépannage de BitLocker :

Vérifiez que votre système d’exploitation prend en charge BitLocker.

Consultez la liste des systèmes d’exploitation prenant en charge BitLocker dans la section précédente Qu’est-ce que BitLocker ?.

Vérifiez que le TPM est activé et prêt à être utilisé dans la console de gestion des TPM (tpm.msc).

- Si le TPM n’est pas prêt à être utilisé, consultez la section précédente concernant le dépannage du TPM.

BitLocker se lance au démarrage.

Si BitLocker se lance au démarrage, suivez les instructions de dépannage présentées ci-dessous :

- Si BitLocker se lance lors du démarrage de l’ordinateur, cela signifie généralement que BitLocker fonctionne correctement. Le problème peut être rapporté à l’une des causes suivantes :

- Modifications des fichiers de base de Windows

- Modifications du BIOS

- Modifications du TPM

- Modifications du volume chiffré ou de l’enregistrement de démarrage

- Échec de l’utilisation des informations d’identification

- Modifications de la configuration matérielle

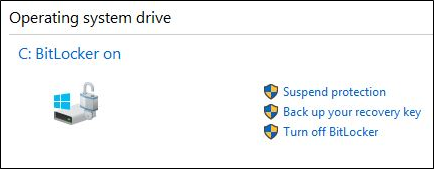

Il est recommandé d’interrompre BitLocker avant d’effectuer les modifications précédemment mentionnées sur votre ordinateur. Pour interrompre BitLocker, effectuez les opérations suivantes :

- Cliquez sur Démarrer, saisissez

manage bitlockerdans la zone de recherche, puis appuyez sur Entrée pour ouvrir la Console de gestion de BitLocker. - Cliquez sur Suspend protection en regard du disque dur chiffré (Figure 9) :

Figure 9 : Interrompre BitLocker à partir de la console de gestion - Cliquez sur Yes sur l’invite qui s’affiche pour interrompre BitLocker (Figure 10) :

Figure 10 : Invite permettant d’interrompre BitLocker - Une fois que les modifications ont été apportées à votre ordinateur, revenez sur la console de gestion de BitLocker et sélectionnez Resume protection pour réactiver BitLocker (Figure 11) :

Figure 11 : Réactiver BitLocker dans la console de gestion

Pour empêcher BitLocker de se déclencher au démarrage une fois que vous avez apporté des modifications à votre ordinateur, vous devrez peut-être désactiver complètement le chiffrement BitLocker puis le réactiver. Vous pouvez activer/désactiver le cryptage BitLocker à partir de la console de gestion en suivant les étapes indiquées ci-dessous :

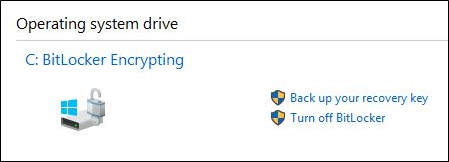

- Cliquez sur Démarrer et saisissez

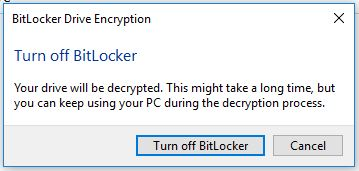

manage bitlockerdans la zone de recherche, puis appuyez sur Entrée pour ouvrir la Console de gestion de BitLocker. - Cliquez sur Turn off BitLocker (Figure 12).

Figure 12 : Désactiver BitLocker à partir de la console - Lorsque vous y êtes invité, cliquez sur Turn off BitLocker pour confirmer la désactivation (Figure 13).

Figure 13 : Désactiver l’invite de confirmation BitLocker - Autorisez l’ordinateur à déchiffrer entièrement le disque dur (Figure 14).

Figure 14 : Écran d’état du chiffrement de BitLocker - Une fois que le déchiffrement est terminé, vous pouvez choisir d’activer BitLocker à partir de sa console de gestion pour chiffrer à nouveau le disque dur.

BitLocker ne se lance pas ou ne reprend pas.

Si BitLocker ne se lance pas ou ne reprend pas, suivez les conseils de dépannage ci-dessous :

- Assurez-vous que vous n’avez récemment apporté à l’ordinateur aucune des modifications de la liste ci-dessus. Si vous avez apporté des modifications, restaurez l’ordinateur à l’état antérieur à la modification et vérifiez si BitLocker se lance ou reprend.

- Si le problème provient de la modification récente, interrompez BitLocker à partir de sa console de gestion et procédez à nouveau à la modification.

- Si le problème persiste, vérifiez que les versions du BIOS et du firmware du module TPM sont les plus récentes. Recherchez les dernières versions sur la page Pilotes et téléchargements du site Web de Dell.

- Si BitLocker ne se lance toujours pas ou ne reprend pas, réinstallez le système d’exploitation.

Clé de récupération BitLocker perdue

La clé de récupération BitLocker permet de garantir que seules les personnes qui y sont autorisées peuvent déverrouiller votre ordinateur personnel et restaurer l’accès à vos données chiffrées. Si la clé de récupération est perdue ou égarée, Dell ne sera pas en mesure de la retrouver ou de la remplacer. Il est recommandé de stocker la clé de récupération dans un endroit sûr et adapté. Voici des exemples d’emplacements de stockage de la clé de récupération :

- Une clé USB

- Un disque dur externe

- Un emplacement réseau (lecteurs mappés, un contrôleur Active Directory ou un contrôleur de domaine, etc.)

- Enregistrée dans votre compte Microsoft

Si vous n’avez jamais chiffré votre ordinateur, il est possible que le chiffrement ait été effectué par le biais du processus Windows automatique. Cela est expliqué dans l’article de la base de connaissances de Dell Chiffrement automatique des appareils Windows ou BitLocker sur les ordinateurs Dell.

BitLocker fonctionne normalement

Si BitLocker se lance et chiffre le disque dur, mais ne s’active pas au démarrage de l’ordinateur, cela signifie qu’il fonctionne normalement.

Extra informatie

Articles recommandés

Voici quelques articles recommandés pour vous.

- Option TPM non disponible dans la configuration du BIOS du système pour Latitude, Precision ou XPS

- Ordinateurs Dell pouvant être mis à niveau de la version TPM 1.2 vers la version 2.0

- Activation du module TPM (Trusted Platform Module)

- Activation de la fonctionnalité de sécurité du TPM

- Questions fréquentes sur le module de plate-forme sécurisée TPM (Trusted Platform Module) pour Windows 11

Chiffrer votre disque avec BitLocker

Durée : 02:57

Sous-titres : En anglais uniquement

Dépannage de la clé BitLocker

Durée : 00:30:21

Sous-titres : En anglais uniquement

Artikeleigenschappen

Getroffen product

Datum laatst gepubliceerd

14 mrt. 2024

Versie

18

Artikeltype

How To