PowerFlex: Povolení vynucení bezpečného spouštění pro výpočetní uzly PowerFlex

Shrnutí: Tento článek obsahuje podrobné pokyny k povolení vynucení bezpečného spouštění UEFI (Unified Extensible Firmware Interface) na výpočetních uzlech Dell PowerFlex se systémem ESXi nebo Linux. ...

Pokyny

Chcete-li povolit zabezpečené spouštění ve výpočetních uzlech Dell PowerFlex, musíte splnit následující požadavky:

-

Režim spouštění musí být v nastavení >systému BIOS nastaven na Unified Extensible Firmware Interface (UEFI).

Poznámka: Pokud hostitel v tomto režimu není, možná jej nebude možné změnit bez přeinstalace operačního systému. - Na serveru musí být nainstalován modul TPM (Trusted Platform Module ) 2.0.

- Systém BIOS by měl mít požadovanou verzi pro konkrétní model serveru PowerEdge, aby podporoval povolení zabezpečeného spouštění. Informace naleznete na stránce podpory společnosti Dell.

- K aktivaci zabezpečeného spouštění je nutné RPQ. Kontaktujte obchodního zástupce společnosti Dell Technologies, aby vyhodnotil a povolil možnost bezpečného spouštění pro uzly PowerFlex prostřednictvím procesu RPQ (Request for Product Qualification).

- Před nasazením pomocí nástroje PowerFlex Manager je nutné v řadiči iDRAC zakázat funkci Secure Boot. Pokud je povolená, nasazení se nezdaří. Zabezpečené spouštění by mělo být povoleno až po nasazení.

Konfigurace zabezpečeného spouštění řadiče Dell PowerEdge iDRAC:

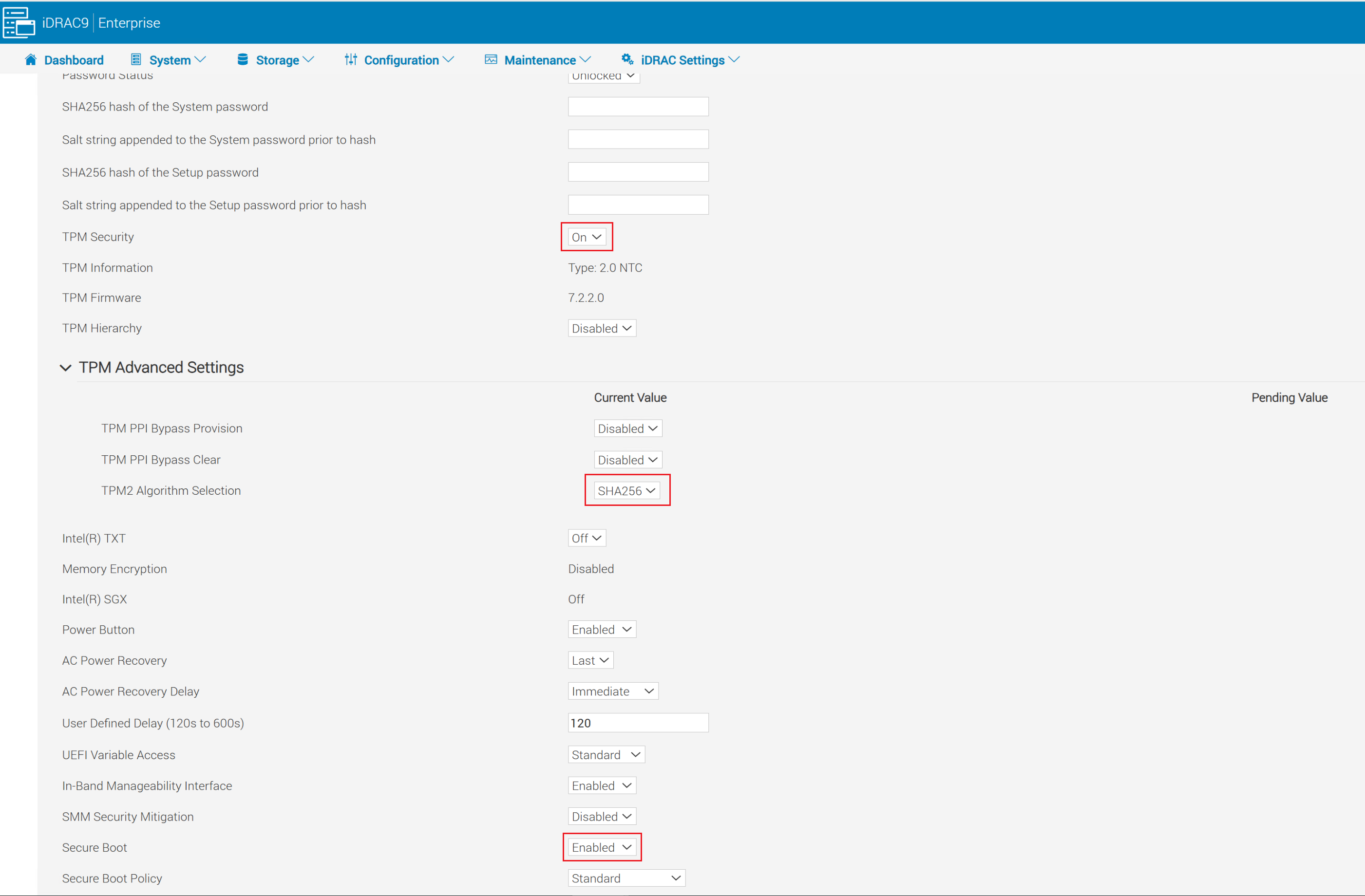

- Přihlaste se k webovému rozhraní řadiče iDRAC a přejděte do části Configuration > BIOS Settings>.

- Nastavte možnost TPM Security na hodnotu On

- Rozbalte nabídku TPM Advanced Settings a nastavte možnost TPM2 Algorithm Selection na hodnotu SHA256.

- Nastavte možnost Secure Boot na hodnotu Enabled.

- Klikněte na tlačítko Apply v dolní části obrazovky System Security Settings .

- Klikněte na tlačítko Použít a restartovat v levém dolním rohu obrazovky.

Enable Secure Boot for ESXi:

Částečná podpora: Důvěryhodné spouštění s atestací.

- Bezpečné spouštění UEFI: Ověřuje zavaděč a moduly jádra při spuštění.

- Měření modulu TPM: Ukládá naměřené hodnoty hash spouštění do TPM PCR (používaných k ověření identity).

- Šifrování zálohované čipem TPM: Výpis virtuálního počítače, sítě vSAN a jádra

- Ověření identity vCenter: Zjistí, zda se hostitel spustil v narušeném nebo nedůvěryhodném stavu

- Podpora vTPM na virtuálních počítačích: Virtuálním počítačům je možné přiřadit virtuální čip TPM pro funkce zabezpečení hostů (vyžaduje také server vCenter KMS).

Plná podpora: Uzamknutí řízení spuštění

- Zahrnuje všechny funkce částečné podpory

- Podepsané vynucení VIB: Zajišťuje, že nedojde k manipulaci se soubory VIB.

- Lze nainstalovat pouze soubory VIB podepsané společností VMware

- Podepsané balíčky VIB lze načíst pouze během spouštění systému ESXi

Povolení částečné podpory v systému ESXi:

U uzlů racku a zařízení PowerFlex musí být po nasazení uzlů nástrojem PowerFlex Manager povoleno zabezpečené spouštění. Pokud je tato možnost povolena předem, nasazení pomocí nástroje PowerFlex Manager se nezdaří.

Částečnou podporu povolte následujícím postupem:

-

Spusťte ověřovací skript:

/usr/lib/vmware/secureboot/bin/secureBoot.py -c- Pokud projde, zobrazí se zpráva "Secure Boot CAN be enabled".

- Pokud selže, zobrazí se seznam nepodepsaných souborů VIB. Než budete pokračovat, je nutné je odebrat, jinak se hostiteli při příštím spuštění zobrazí fialová obrazovka.

- Povolte SSH na hostiteli ESXi a použijte libovolného klienta SSH pro připojení k hostiteli ESXi pomocí uživatele root.

- Ověřte úroveň zabezpečení:

esxcli system settings encryption get-

- Výstup by měl vykazovat:

- Režim: Žádné

- Nainstalované soubory VIB: False

- Vyžadovat bezpečné spouštění: False

- Výstup by měl vykazovat:

- Povolení režimu TPM:

esxcli system settings encryption set --mode=TPM --require-secure-boot=true- Restartujte hostitele.

- Jakmile hostitel opět proběhne online, ověřte úroveň zabezpečení:

esxcli system settings encryption get-

- Výstup by teď měl zobrazovat:

- Režim: TPM

- Nainstalované soubory VIB: False

- Secure Boot: Pravda

- Výstup by teď měl zobrazovat:

- Synchronizujte konfiguraci se spouštěcí bankou:

/bin/backup.sh 0

Povolení plné podpory v systému ESXi:

- Povolte SSH na hostiteli ESXi a použijte libovolného klienta SSH pro připojení k hostiteli ESXi pomocí uživatele root .

- Ověřte úroveň zabezpečení:

- Výstup by měl vykazovat:

- Režim: TPM

- Nainstalované soubory VIB: False

- Vyžadovat bezpečné spouštění: Pravda

- Výstup by měl vykazovat:

- Pokud výstup neodpovídá výše uvedenému, povolte částečnou podporu podle výše uvedených pokynů, než budete pokračovat.

- Aktuální nastavení získáte spuštěním:

esxcli system settings encryption get-

- Povolit jádru přijmout vynucení VIB:

esxcli system settings kernel set -s execInstalledOnly -v TRUE-

- Vypněte hostitele a poté hostitele zapněte (nepoužívejte restart).

- Povolte vynucení VIB spuštěním:

esxcli system settings encryption set --require-exec-installed-only=T-

- Restartujte uzel, aby se vynutily podepsané VIB.

- Jakmile je uzel opět online, ověřte úroveň zabezpečení:

esxcli system settings encryption get - Synchronizujte spuštěnou konfiguraci se spouštěcí bankou:

/bin/backup.sh 0Záložní klíče a konfigurace:

- Přihlaste se k hostiteli ESXi pomocí SSH jako uživatel root.

- Zobrazení záložního klíče a jeho kopie na bezpečné místo mimo uzel

esxcli system settings encryption recovery list-

- Zkopírujte obnovovací klíč (druhý sloupec) a vložte jej do textového souboru, který uložíte pro budoucí obnovení. ID obnovení lze vynechat.

- Vygenerujte balíček záloh na úrovni hostitele:

vim-cmd hostsvc/firmware/backup_config- Zkopírujte poskytnutou webovou adresu URL a stáhněte záložní balíček. Uložte tento balíček do stejného umístění jako textový soubor zálohy obnovovacího klíče.

Povolení zabezpečeného spouštění pro systém Linux:

-

Přihlaste se k linuxovému hostiteli jako uživatel root pomocí SSH a ověřte, zda je na vašem počítači povoleno zabezpečené spouštění:

mokutil --sb-stat-

- Výstup by měl mít

SecureBootenabled

- Výstup by měl mít

- Pokud je SDC již nainstalováno, pokračujte krokem 4.

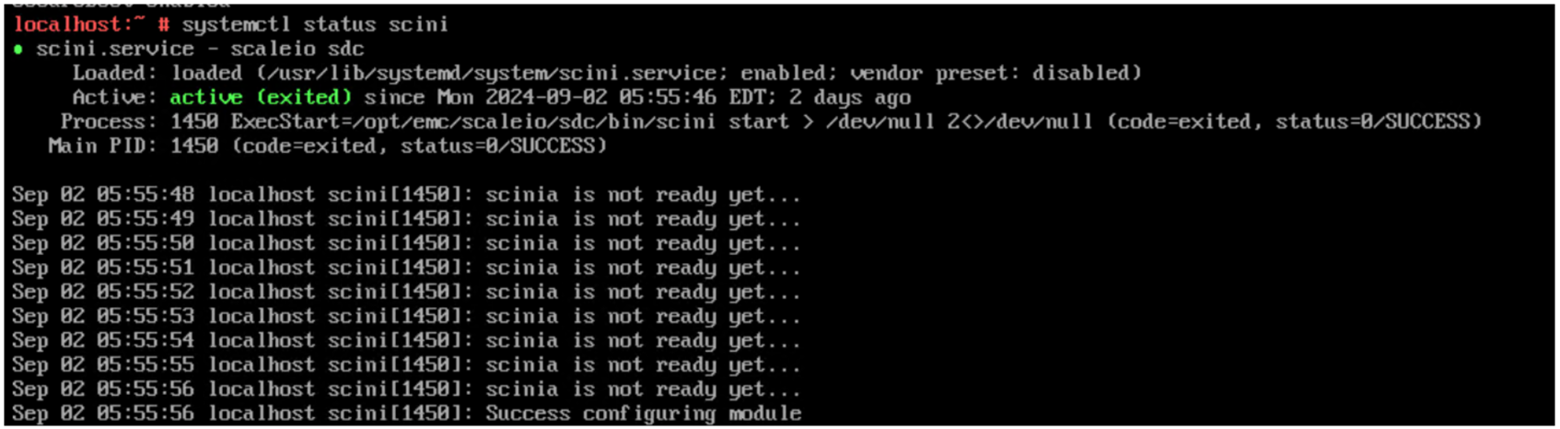

- Pokud není nainstalováno SDC, nainstalujte SDC RPM. Instalace by měla proběhnout úspěšně, ale

sciniOvladač by se neměl načíst. Měla by se zobrazit chybová zpráva"scini service failed because the control process exited with error code".- Chcete-li zkontrolovat podrobnosti o chybě:

- Spustit

- Chcete-li zkontrolovat podrobnosti o chybě:

systemctl status scini.service-

-

- Spustit

-

journalctl -xe-

- Pokud zaškrtnete políčko

dmesg, měli byste vidět: Načtení modulu s nedostupným klíčem je odmítnuto

- Pokud zaškrtnete políčko

- Změňte adresář na

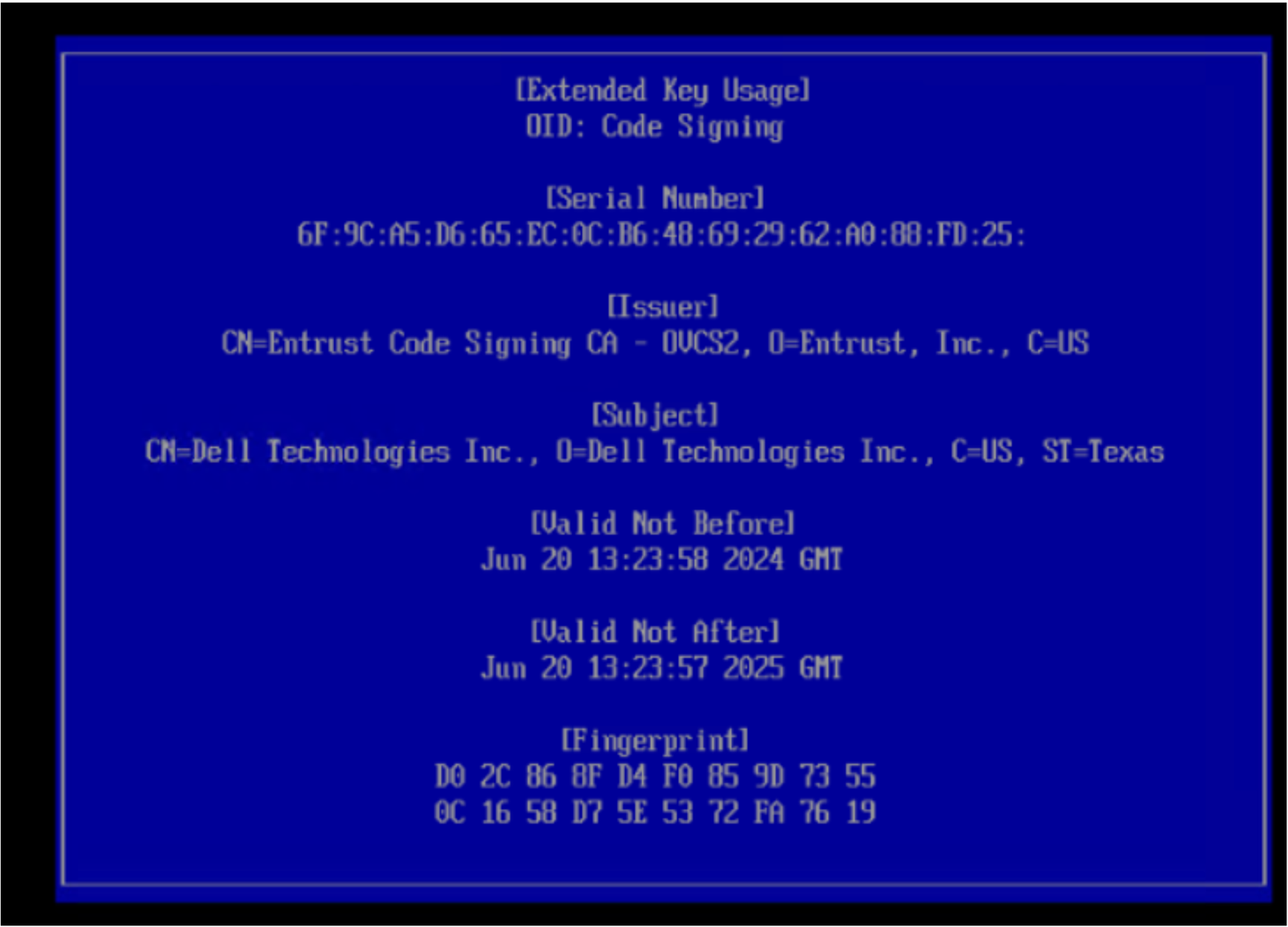

/bin/emc/scaleio/scini_sync/certs/.V tomto adresáři naleznete certifikáty SDC. - Spuštěním následujícího příkazu potvrďte, že jsou platné a nevypršela jejich platnost

openssl x509 -in <.pem file from directory> -noout -enddate | cut -d= -f2

- Pokud je certifikát platný, použijte příkaz

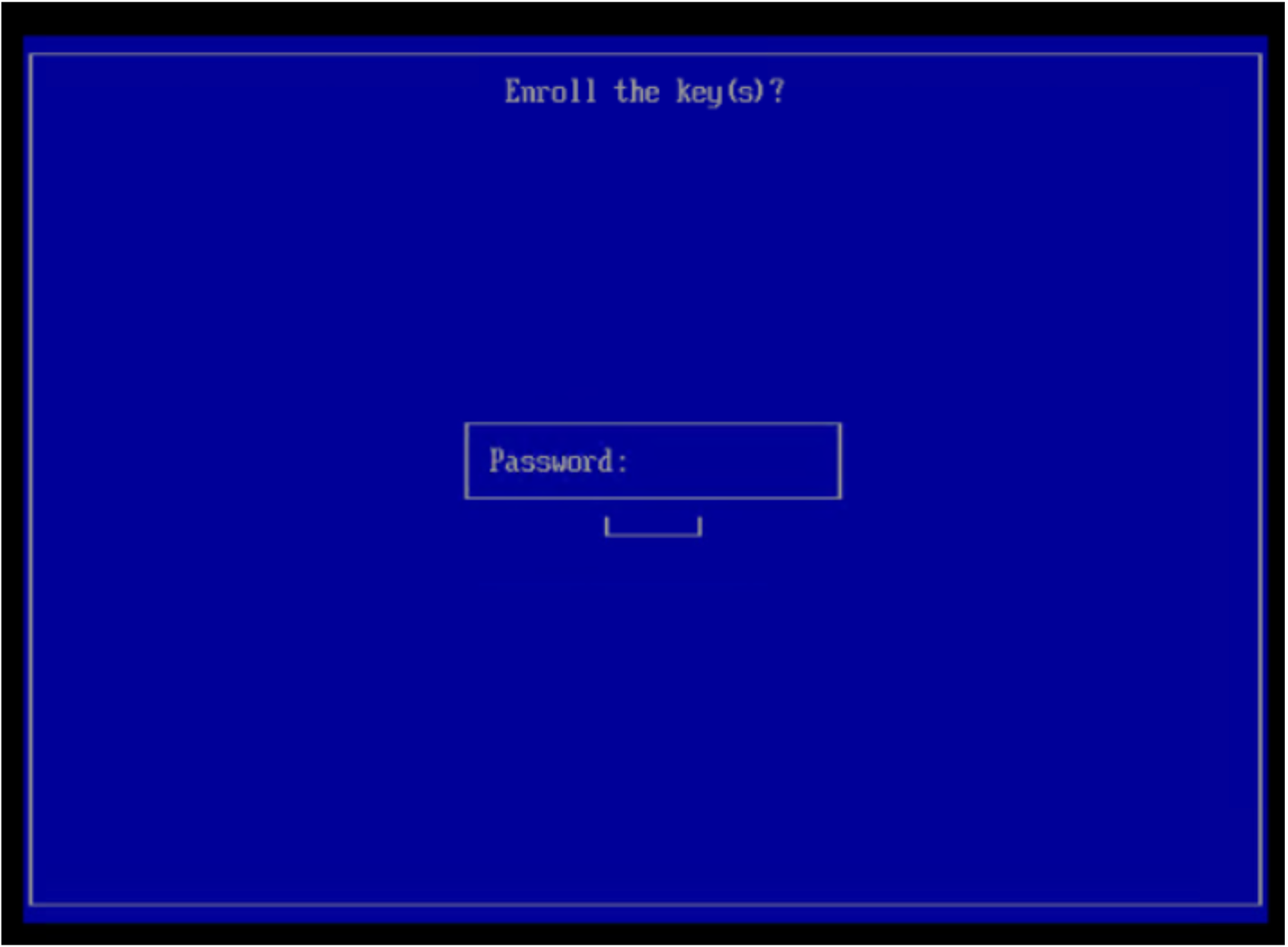

mokutil tookChcete-li importovat.der. Jste povinni vygenerovat heslo

mokutil --import <.der file from directory> (Example: emc_scaleio2026.der)- Jestliže platnost certifikátu dodaného s balíčkem SDC vyprší, může vám být certifikát doručen ve formátu

.pemformát, do kterého musíte převést.derFormátujte pomocí následujícího příkazu:

openssl x509 -in /usr/src/<file.pem> -outform DER -out /usr/src/<file.der>V případě potřeby kontaktujte tým podpory společnosti Dell a získejte nový podepsaný balíček SDC a související certifikáty

- Restartujte hostitele.

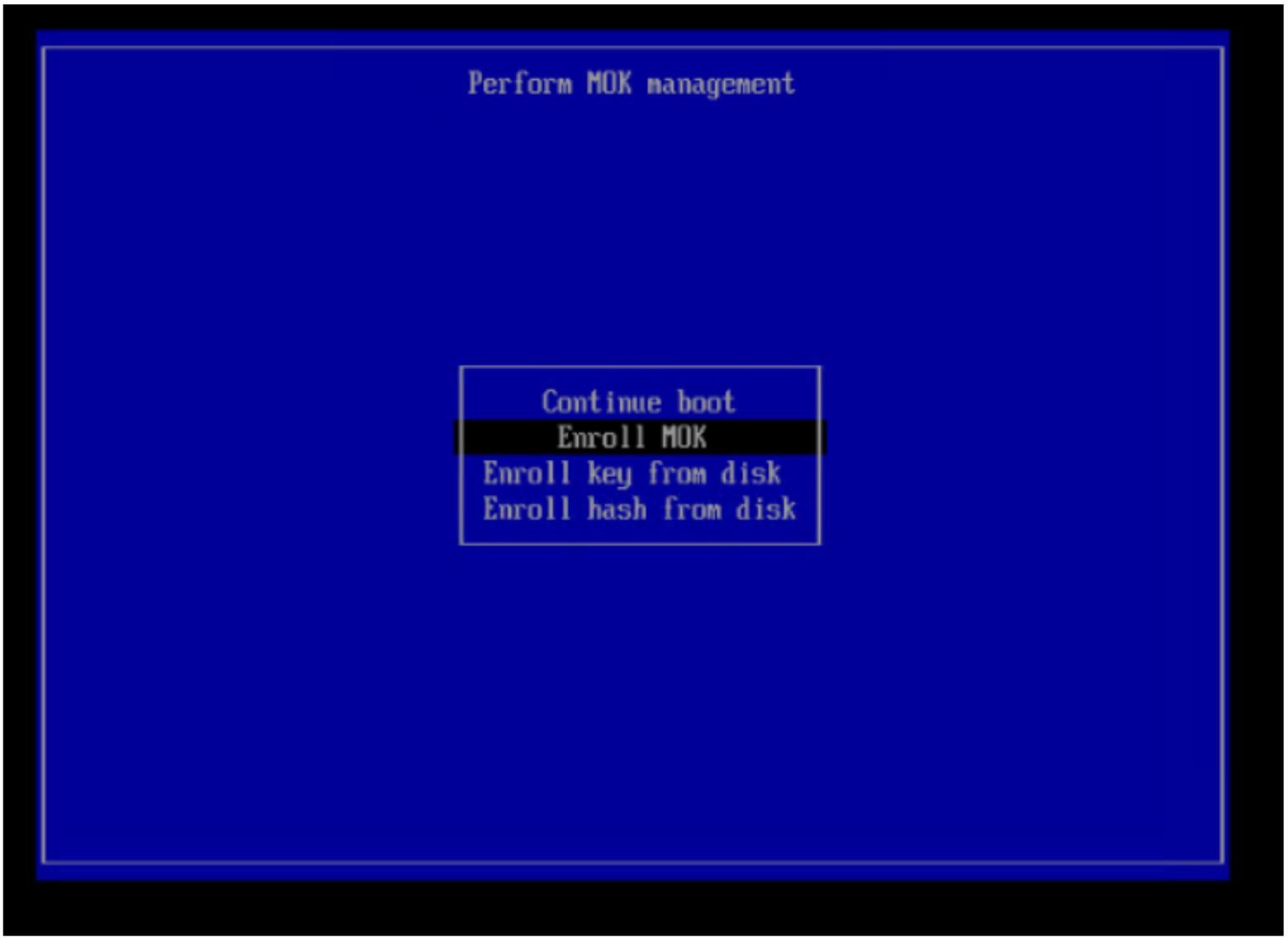

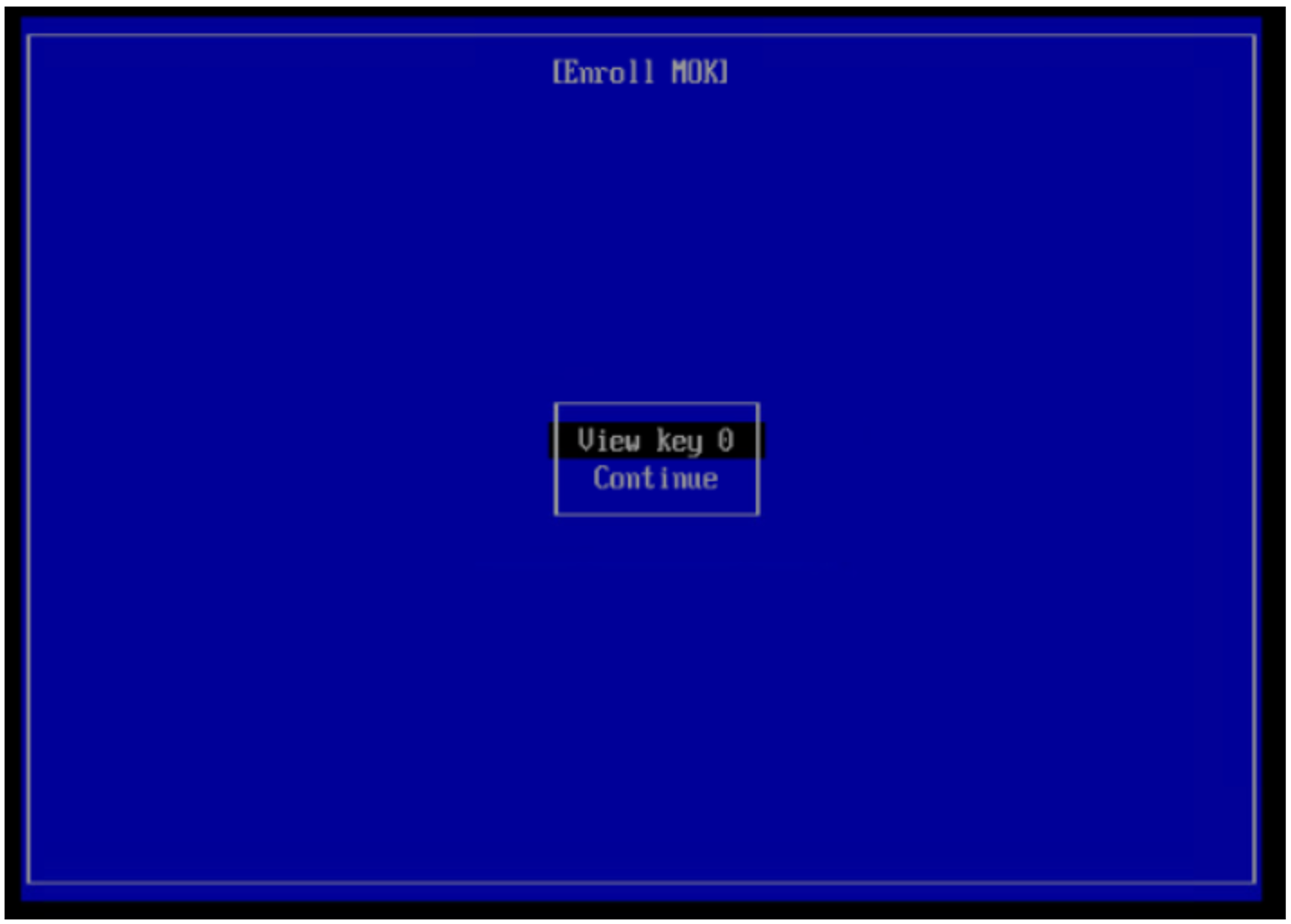

- Před spuštěním operačního systému Linux je nutné otevřít nabídku správy Perform MOK . Přejděte do části Správa MOK a vyberte možnost Zaregistrovat MOK.

- Po restartování se přihlaste k hostiteli a spuštěním tohoto příkazu ověřte, zda je SDC funkční:

systemctl status scini.service