IU da Web de Gerenciamento do NetWorker (NWUI): Guia de triagem e solução de problemas (em inglês)

Summary: IU da Web de Gerenciamento do NetWorker (NWUI): Guia de triagem e solução de problemas (em inglês)

Instructions

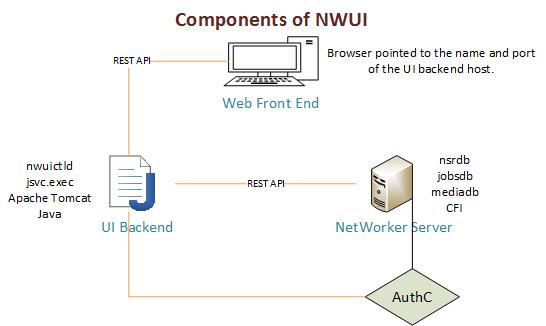

Como o NWUI funciona

Há quatro componentes importantes:

Esses componentes podem estar no mesmo host ou em hosts separados.

- Front-end da Web: Essa é a camada de apresentação escrita em HTML5 e Angular Framework que apresenta as operações do NetWorker ao usuário por meio de um navegador da Web. O navegador da Web está conectado aos processos de back-end da interface do usuário.

- Back-end da interface do usuário: O aplicativo de back-end é escrito no Spring Framework. Ele usa java e Apache Tomcat. A comunicação entre o front-end e o back-end e entre o back-end e o servidor do NetWorker é feita usando chamadas internas da API REST. O processo do NWUI usa a instância existente do Apache Tomcat no servidor NetWorker ou instala sua própria instância do Apache Tomcat, se instalada remotamente a partir do servidor NetWorker.

- Servidor NetWorker: A estrutura REST do servidor NetWorker é responsável por receber as chamadas da API REST do back-end da interface do usuário e conectá-las aos componentes principais do servidor NetWorker. O barramento de mensagens RabbitMQ do servidor NetWorker também é usado para interação com nsrjobd.

- AUTHC: O componente AUTHC do NetWorker é usado para todas as necessidades de autenticação. O processo de solicitação entra em contato com a AuthC para verificar as credenciais; após a verificação, a AuthC emite um token de tempo, baseado, assinado e criptografado. Os componentes do NetWorker usam esse token para verificar o usuário e autorizar ou não uma operação solicitada. Geralmente, isso ocorre no servidor do NetWorker, mas pode ser instalado em um host separado.

a { texto-decoração: nenhum; cor: #464feb; } tr th, tr td { fronteira: #e6e6e6 sólido 1px; } tr th { cor de fundo: #f5f5f5; } Não os confunda com a API REST do NetWorker, que permite operações personalizadas e está documentada no Guia do desenvolvedor da API REST do NetWorker.

Solução de problemas

Definindo o problema

DO PROBLEMAPara gerar uma descrição completa do problema, considere as seguintes perguntas:

- Qual operação está sendo tentada que não está funcionando?

- Essa operação funciona quando iniciada de fora do NWUI (por exemplo: No NetWorker Management Console (NMC)?

- O problema é consistente ou intermitente?

- Se intermitente, há um gatilho conhecido?

- Isso funcionou melhor antes e, em caso afirmativo, há alguma alteração conhecida aplicada antes e depois do problema aparecer?

- Quando o problema ocorreu pela primeira vez (e o que mudou desde que o problema apareceu)?

- O problema acontece somente em momentos de carga pesada no ambiente de backup?

- Qual é o escopo do problema (todas as operações de recuperação ou algumas operações de recuperação, algumas guias não funcionam enquanto outras não são afetadas)?

- O que se tentou até agora corrigir e que conclusões foram tiradas a partir disso?

DETALHES DO AMBIENTE

- Qual é a versão do servidor do NetWorker e a plataforma do sistema operacional?

- O NWUI está instalado no servidor NetWorker ou em um host separado?

- Qual é a versão do NWUI se instalado em um host separado do servidor NetWorker?

- Qual pacote Java está instalado no servidor NWUI; se o NetWorker Runtime Environment (NRE) estiver instalado ou o Oracle Java Runtime Environment (JRE).

nsrlogin . Para problemas de autenticação, primeiro teste a autenticação no servidor NetWorker para determinar se o problema está relacionado ao NWUI ou ao próprio servidor. Se estiver usando o AD ou o LDAP para autenticação, primeiro teste com contas locais do NetWorker para confirmar se o problema afeta apenas a autenticação externa.

Um comando típico usado para testar se o processo de autenticação está funcionando conforme o esperado no servidor NetWorker é:

authc_mgmt -u [user name] -p [password] -e find-all-users.

Ou:

Conta local do NetWorker:

nsrlogin -u ACCOUNT -p PASSWORD

nsrlogout

nsrlogin -t TENANT -d DOMAIN -u USERNAME -p PASSWORD

nsrlogout

Se for necessário um diagnóstico adicional de autenticação, consulte: NetWorker: Como habilitar a depuração AUTHC para fins de solução de problemas

Problemas de instalação

NetWorker Management Web UI (NWUI): Como instalar

Os logs importantes de back-end da interface do usuário são:

| Caminho do Linux | Caminho do Windows (padrão) | Função |

/nsr/authc/logs/catalina.log |

C:\Program Files\EMC NetWorker\nsr\authc-server\tomcat\logs\catalina.log |

Log do servidor Tomcat e log de implementação de aplicativos. |

/nsr/authc/logs/nwui.log |

C:\Program Files\EMC NetWorker\nsr\authc-server\tomcat\logs\nwui.log |

Log do servidor de aplicativos NWUI. |

| /nsr/logs/restapi/restapi.log | C:\Program Files\EMC NetWorker\nsr\restapi\restapi.log |

Log da API REST do NetWorker. O NWUI se comunica com o servidor do NetWorker usando a API REST do NetWorker. Consulte a seção API REST neste artigo para ver como diagnosticar quais funções da API REST estão sendo usadas, juntamente com a resposta correspondente. |

/nsr/logs/daemon.raw |

C:\Program Files\EMC NetWorker\nsr\logs\daemon.raw |

Log do servidor do NetWorker. |

Se o servidor NWUI estiver no próprio servidor NetWorker, ele compartilhará a mesma instância do tomcat com o NetWorker.

Se você estiver fornecendo um

.raw Arquivo de log Para suporte, é aconselhável processar o arquivo de log no sistema do qual ele se origina. Isso garante que os registros de data e hora sejam processados na hora local do servidor: NetWorker: Como usar nsr_render_log

Arquivos de log

Linux:

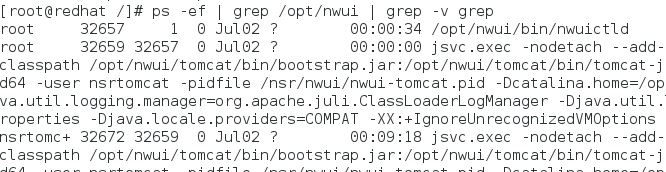

Os processos que são executados para o back-end da interface do usuário são:

/opt/nwui/bin/nwuictld e jsvc.exec Você pode verificar se eles estão sendo executados com o ps comando:

ps -ef | grep nwui

Local para o servidor do NetWorker:

/opt/nwui/logs/nsr/authc/logs//nsr/logs/restapi/restapi.log/nsr/logs/daemon.raw/nsr/nwui/monitoring/app/logs/

/opt/nwui/logs/nsr/nwui/logs

tar cvzfP /tmp/$(hostname)_$(date -I).tgz /opt/nwui/logs /nsr/nwui/logs /nsr/authc/logs /nsr/logs/daemon.raw /nsr/logs/restapi /nsr/nwui/monitoring/app/logs/ ; chmod 777 /tmp/$(hostname)_$(date -I).tgz ; ls -lth /tmp/$(hostname)_$(date -I).tgz

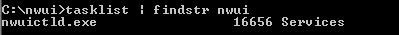

O processo de back-end NWUI do Windows que deve estar em execução é chamado de nwuictld.exe:

services.msc:

Local para o servidor do NetWorker

C:\Program Files\EMC NetWorker\nwui\logs\C:\Program Files\EMC NetWorker\nsr\authc-server\logsC:\Program Files\EMC NetWorker\nsr\restapi\restapi.logC:\Program Files\EMC NetWorker\nsr\logs\daemon.rawC:\Program Files\EMC NetWorker\nwui\monitoring\app\logs\

C:\Program Files\EMC NetWorker\nwui\logs%LOCALAPPDATA%\TempNetWorker_Management_Web_UI_Server_[TIMESTAMP].log%LOCALAPPDATA%\TempNetWorker_Management_Web_UI_Server_[TIMESTAMP]_0_MCUI.log

Execute a ferramenta nsrget no servidor NetWorker para coletar os logs relevantes:

Networker: Como usar a ferramenta NSRGet NetWorker Data Collection

Os registros mais relevantes dependem da tentativa de operação no NWUI. Para obter mais informações sobre logs do NetWorker, consulte:

Networker: Arquivos de log e locais

Depuração

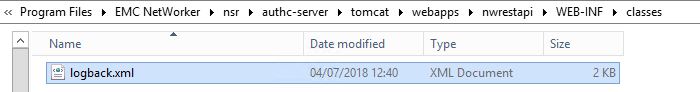

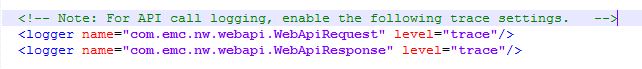

logback.xml no servidor do NetWorker:

Windows (padrão):

C:\Program Files\EMC NetWorker\nsr\authc-server\tomcat\webapps\nwrestapi\WEB-INF\classes

Linux:

/nsr/authc/webapps/nwrestapi/WEB-INF/classes

Consulte: NetWorker: Como habilitar a depuração da API REST

API REST

A NWUI usa a API REST para fazer interface com o NetWorker. Os logs de NWUI E API REST mostram funções de API e respostas do NetWorker, mas essas informações também podem ser verificadas diretamente no navegador. Esse método é útil para localizar discrepâncias entre as interfaces do usuário e a CLI do NetWorker ou quando a interface do usuário não retorna os resultados esperados.

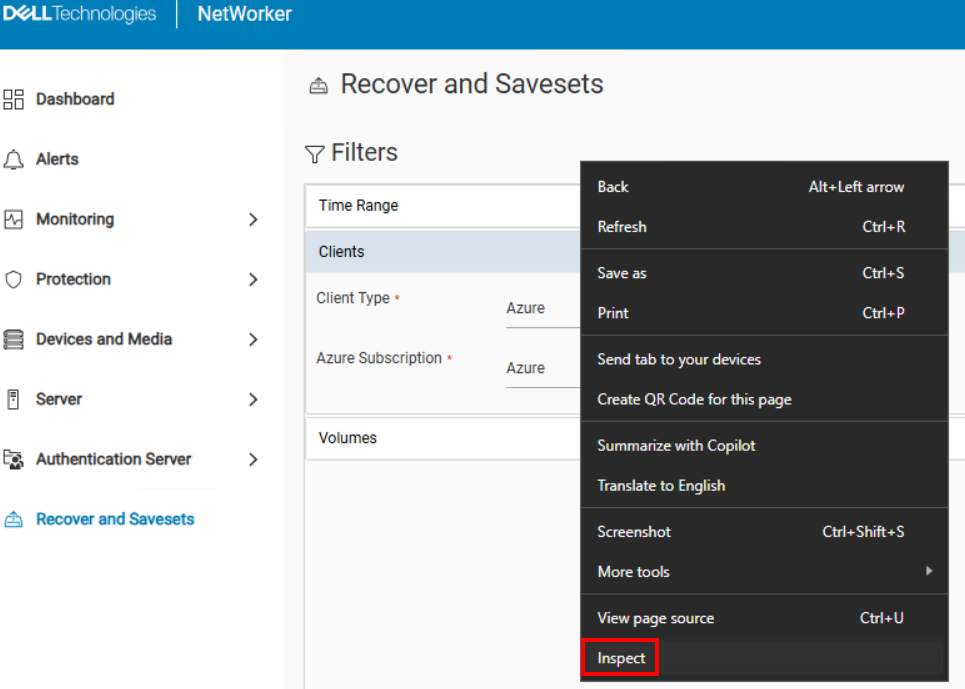

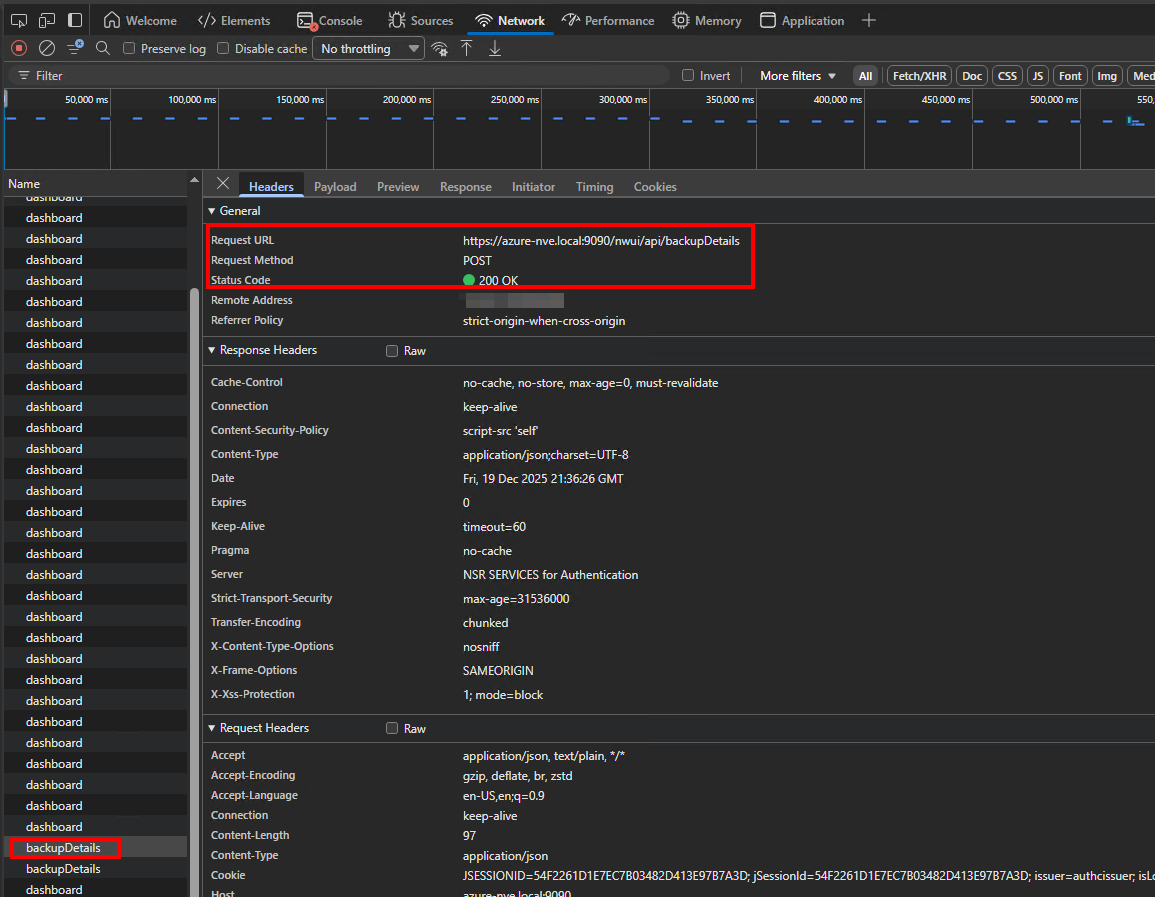

- Ao acessar o NWUI, clique com o botão direito do mouse na janela do navegador e selecione Inspecionar.

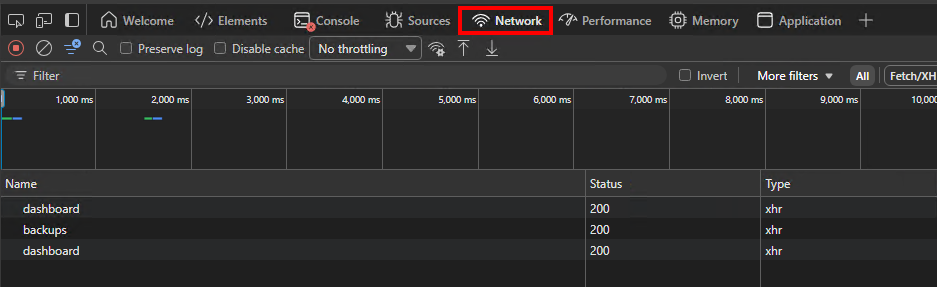

- Na janela "Inspect" do navegador, clique na guia Network :

- Ao executar funções no NWUI, as operações são exibidas em Name. A coluna Status inclui o status de conclusão da API REST: Solicitação e resposta de API

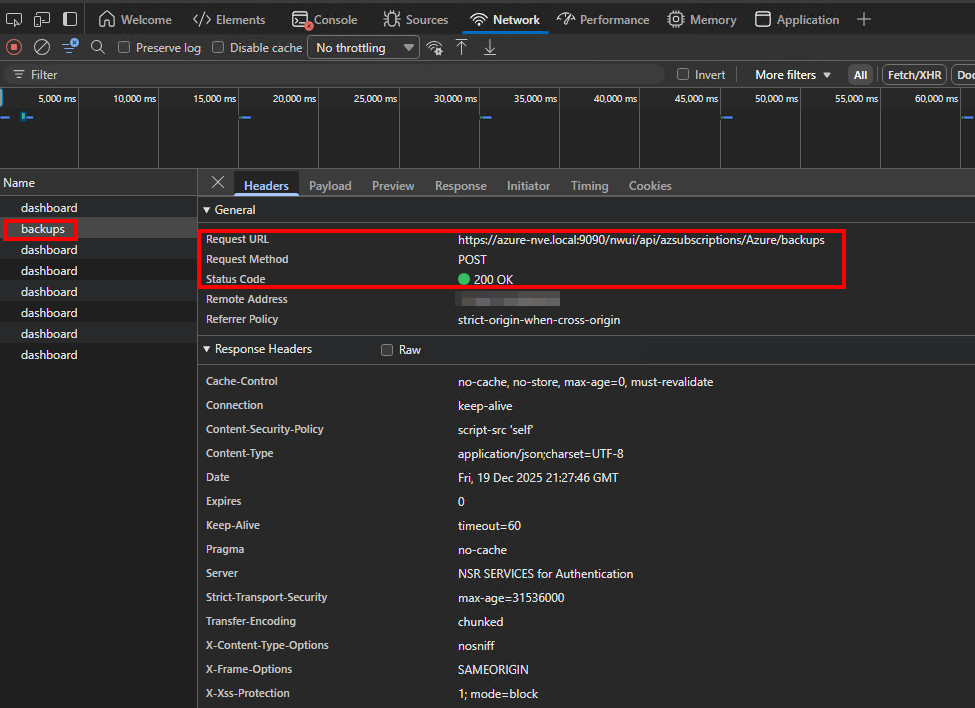

- Clique na operação que deseja investigar mais. Por exemplo, clicando na função de backups mostrada acima, os seguintes detalhes são mostrados na guia Cabeçalhos :

A partir disso, a URL da solicitação, o método da solicitação e o código de status são todos identificáveis.

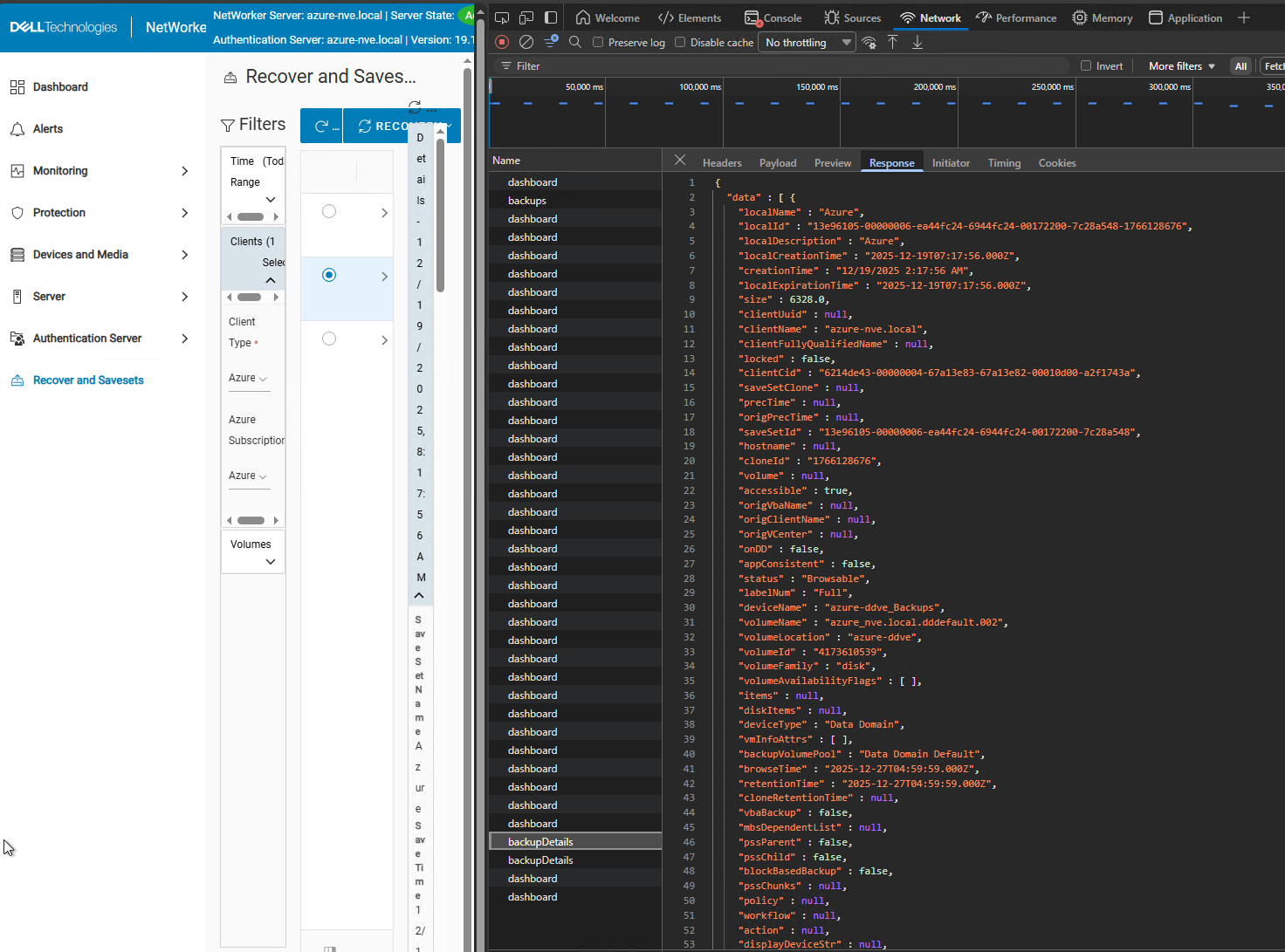

- Para ver a carga útil da resposta, clique na guia Respostas .

Este exemplo mostra a resposta da API REST usada para preencher a guia Recover and Savesets depois de navegar pelos backups do Azure e selecionar um saveset para restauração.

Additional Information

Recursos do NWUI

IU da Web de Gerenciamento do NetWorker (NWUI): Modo de Utilização

NetWorker Management Web UI (NWUI): Como instalar

NetWorker Management Web UI (NWUI): Guia de triagem e solução de problemas (em inglês)