DM5500: Beveiligingslek "SSH Weak Message Authentication Code Algorithms" voor SHA1 in gebruik voor de SSH-server

Summary: In dit artikel wordt beschreven hoe u de aan Secure Hash Algorithm 1 (SHA-1) gerelateerde cijfers op de SSH-server van het DM5500 apparaat kunt uitschakelen. Het uitschakelen van SHA-1-gerelateerde versleutelingen is vereist om het beveiligingslek "SSH Weak Message Authentication Code (MAC) Algorithms" op te lossen dat is geïdentificeerd op PowerProtect Data Manager DM5500-systemen. ...

Symptoms

Een kwetsbaarheidsscanner kan een "SSH Weak Message Authentication Code (MAC) Algorithms" waarschuwing die aangeeft dat op SHA-1 gebaseerde cijfers beschikbaar zijn voor SSH-verbindingen met het DM5500-apparaat.

Cause

Per 1 februari 2026 wordt SHA-1 formeel beschouwd als zwak en ongeschikt voor cryptografisch gebruik vanwege de kwetsbaarheid voor botsingsaanvallen. De huidige DM5500-softwarerelease dateert van vóór deze beëindiging. Daarom zijn SHA-1-gerelateerde algoritmen nog steeds ingeschakeld in de SSH-server.

In de volgende DM5500-softwarerelease wordt de SSH-configuratie versterkt en worden alle SHA-1-gerelateerde cijfers verwijderd.

Totdat die update beschikbaar is, moeten klanten contact opnemen met Dell Support om een tijdelijke oplossing toe te passen die SHA-1-versleuteling op de DM5500 SSH-server uitschakelt.

Resolution

- Meld u aan als "admin" van de DM5500 via SSH en krijg toegang tot de Linux BASH

- Controleer of de SHA-1-cijfers beschikbaar zijn in de volgende SSH-server:

sshd -T |grep -i sha1

Voorbeelduitvoer:

!!!! ppoe YOUR DATA IS IN DANGER !!!! # sshd -T |grep -i sha1 macs hmac-sha2-256-etm@openssh.com,hmac-sha2-512-etm@openssh.com,hmac-sha1-etm@openssh.com,hmac-sha2-256,hmac-sha2-512,hmac-sha1 kexalgorithms ecdh-sha2-nistp256,ecdh-sha2-nistp384,ecdh-sha2-nistp521,diffie-hellman-group-exchange-sha256,diffie-hellman-group14-sha1 !!!! ppoe YOUR DATA IS IN DANGER !!!! # - Maak een kopie van de

/etc/ssh/sshd_configBestand met de volgende opdracht:

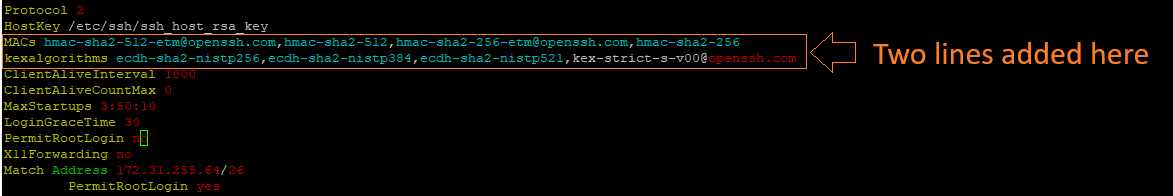

cp -p /etc/ssh/sshd_config /etc/ssh/sshd_config.default - Voeg de volgende twee regels toe aan de

/etc/ssh/sshd_configbestand onder deHostKeyPost:

MACs hmac-sha2-512-etm@openssh.com,hmac-sha2-512,hmac-sha2-256-etm@openssh.com,hmac-sha2-256 kexalgorithms ecdh-sha2-nistp256,ecdh-sha2-nistp384,ecdh-sha2-nistp521,kex-strict-s-v00@openssh.com

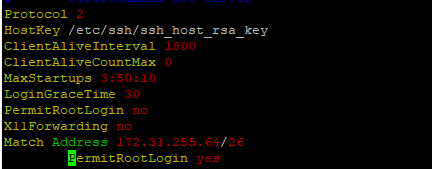

Verwachte verandering van:

naar:

- Start de SSH-server opnieuw op met de volgende opdracht:

systemctl restart sshd - Controleer of de SSH-server actief is en actief is na het opnieuw opstarten:

systemctl status sshd

Verwachte output:

!!!! ppoe YOUR DATA IS IN DANGER !!!! # systemctl status sshd ● sshd.service - OpenSSH Daemon Loaded: loaded (/usr/lib/systemd/system/sshd.service; enabled; vendor preset: disabled) Active: active (running) since Mon 2026-03-09 05:01:09 UTC; 5min ago Process: 54258 ExecStartPre=/usr/sbin/sshd -t $SSHD_OPTS (code=exited, status=0/SUCCESS) Process: 54255 ExecStartPre=/usr/sbin/sshd-gen-keys-start (code=exited, status=0/SUCCESS) Main PID: 54261 (sshd) Tasks: 1 Memory: 1.9M CPU: 2.939s CGroup: /system.slice/sshd.service └─54261 /usr/sbin/sshd -D ... skipped ... !!!! ppoe YOUR DATA IS IN DANGER !!!! # - Controleer of SHA-1-cijfers niet langer in gebruik zijn:

sshd -T |grep -i sha1 - Open een nieuwe SSH-sessie op de DM5500 om te controleren of de gebruiker zich met succes kan aanmelden bij de DM5500.