Dell Networking:OS10 弱 ssh-rsa 算法

Summary: 问题:nmap 在运行固件版本为 10.5.6.6 的戴尔 S4148F-ON 交换机上检测到弱 ssh-rsa 算法。客户报告了此漏洞,并要求提供禁用弱算法的解决方案。安全团队确认 OpenSSH 中仍支持 ssh-rsa 以实现向后兼容性,但建议将其从默认列表中删除。

This article applies to

This article does not apply to

This article is not tied to any specific product.

Not all product versions are identified in this article.

Symptoms

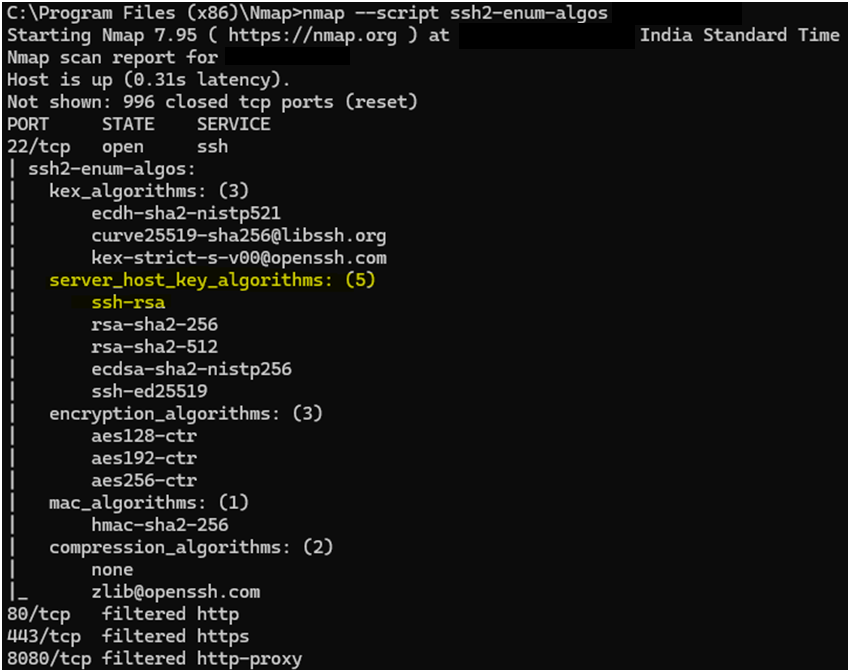

- Nmap 扫描工具检测到正在使用的弱 ssh-rsa 算法

- 客户找不到 OS10 命令来禁用算法。

Cause

根本原因是服务器主机密钥的受支持算法列表中存在 ssh-rsa 算法,该算法被视为弱且易受攻击。

Resolution

修复版本:修复的目标版本是 10.6.0.2。

解决办法:客户可以使用更强大的主机密钥算法,如 rsa-sha2-512 和 ssh-ed25519。

后续步骤:使用 HostKeyAlgorithms 选项扩展 ip ssh 服务器 CLI,以配置默认算法。

示例日志

nmap --script ssh2-enum-algos <switch ip address>

Starting Nmap 7.80 ( https://nmap.org ) at 2024-11-25 11:47 IST

Nmap scan report for 100.104.93.82

Host is up (0.0034s latency).

Not shown: 999 closed ports

PORT STATE SERVICE

22/tcp open ssh

ssh2-enum-algos:

kex_algorithms: (4) curve25519-sha256 curve25519-sha256@libssh.org ecdh-sha2-nistp384 kex-strict-s-v00@openssh.com

server_host_key_algorithms: (5) ssh-rsa rsa-sha2-256 rsa-sha2-512 ecdsa-sha2-nistp256 ssh-ed25519

encryption_algorithms: (2) aes256-ctr aes256-gcm@openssh.com

mac_algorithms: (3) umac-128@openssh.com hmac-sha2-256 hmac-sha2-512

compression_algorithms: (2) none zlib@openssh.com

Nmap done: 1 IP address (1 host up) scanned in 0.47 seconds

针对 OS10 交换机使用时的 NMAP 输出:

Additional Information

相关知识库文章 000242118 — 如何从运行 OS10 固件的戴尔交换机中删除 SSH RSA 主机密钥。

Article Properties

Article Number: 000275289

Article Type: Solution

Last Modified: 17 Sept 2025

Version: 2

Find answers to your questions from other Dell users

Support Services

Check if your device is covered by Support Services.