Avamar: Hvordan administrere øktsikkerhet med Avinstaller Installation Package (AVP)

Summary: Denne artikkelen forklarer hvordan du administrerer sikkerhetsinnstillingene for Avamar-økten ved hjelp av AVP-installasjonspakken (Avinstaller).

Instructions

1. Last ned øktsikkerhet AVP:

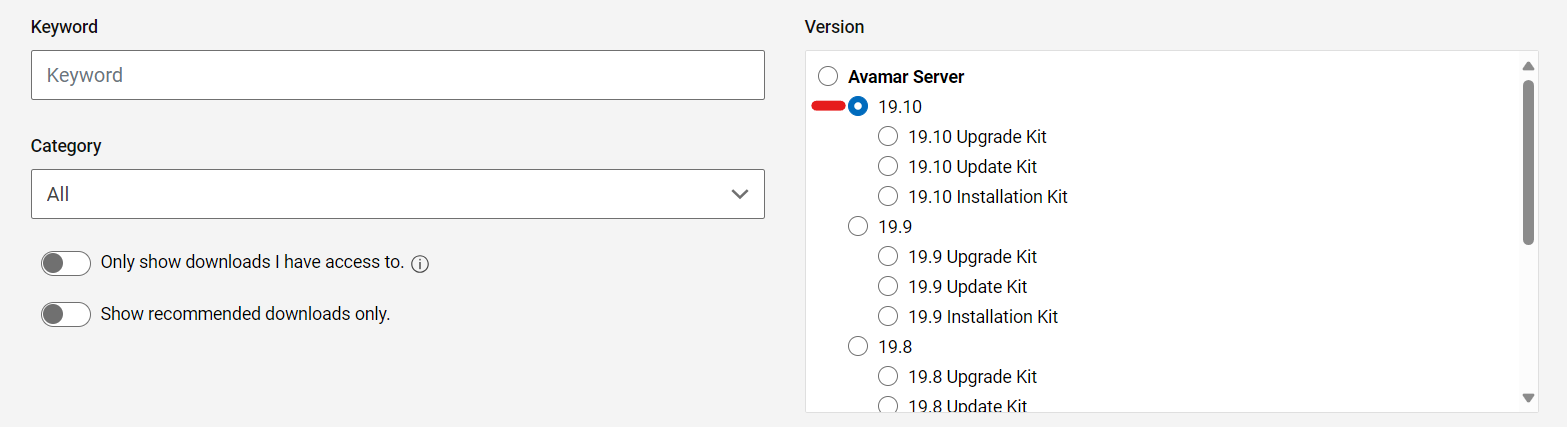

A. Gå til koblingen for Dell-produktstøtte

B. Logg på for å se nedlastingene.

Velg for eksempel riktig Avamar-versjon:

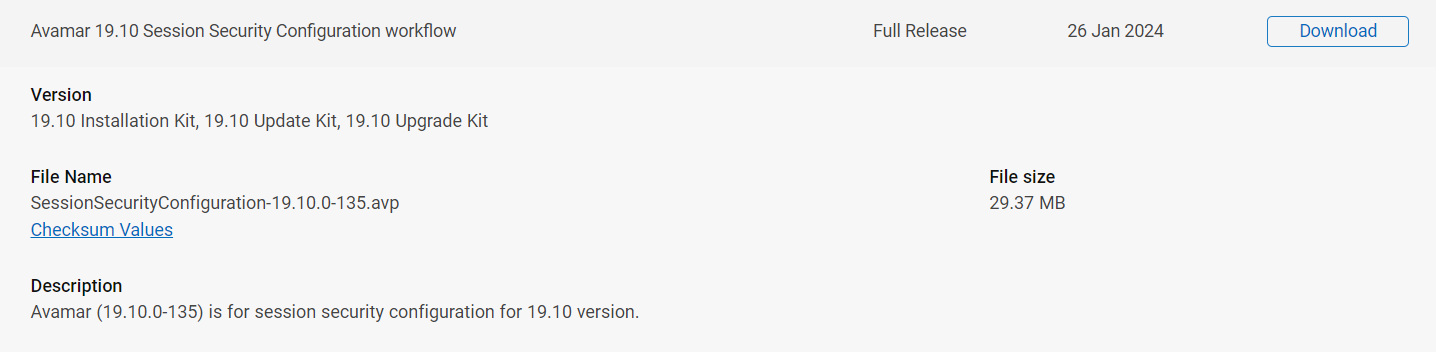

Søk etter arbeidsflytpakken for sikkerhetskonfigurasjon av Avamar-økten:

2. Før installasjonen:

-

Stopp alle sikkerhetskopieringer, replikering, og kontroller at ingen vedlikehold kjører (kontrollpunkt, kontrollpunktvalidering (

hfscheck), og søppelhenting). -

Sjekk at det finnes et gyldig sjekkpunkt.

3. Last opp Session Security AVP til pakkelageret:

Når den riktige konfigurasjonspakken for øktsikkerhet er lastet ned, finnes det to alternativer for installasjon:

Alternativ 1:

A. Last opp pakken til en midlertidig katalog, for eksempel /home/admin på Avamar-verktøynoden.

B. Flytte pakken til katalogen /data01/avamar/repo/packages:

mv <package-name> /data01/avamar/repo/packages/

AVinstaller-tjenesten oppdager endringer i katalogen og starter automatisk lasting av pakken i pakkelageret.

Alternativ 2:

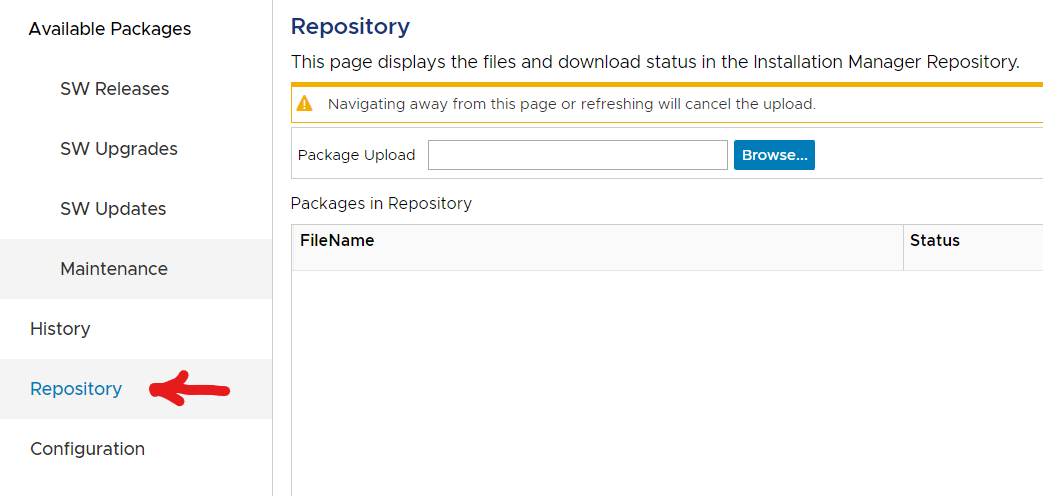

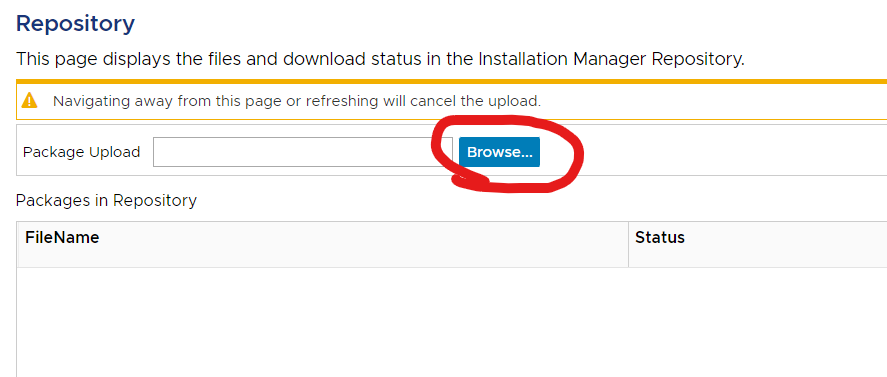

A. Åpne AVinstaller-webtjenestesiden:

https://<avamar_server_ip_or_hostname>/avi

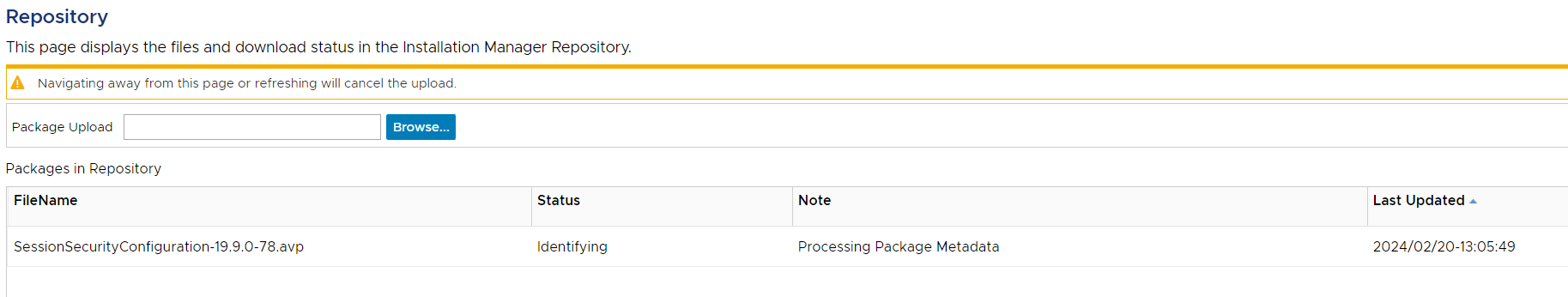

B. Gå til Repository-delen:

Pakken behandler:

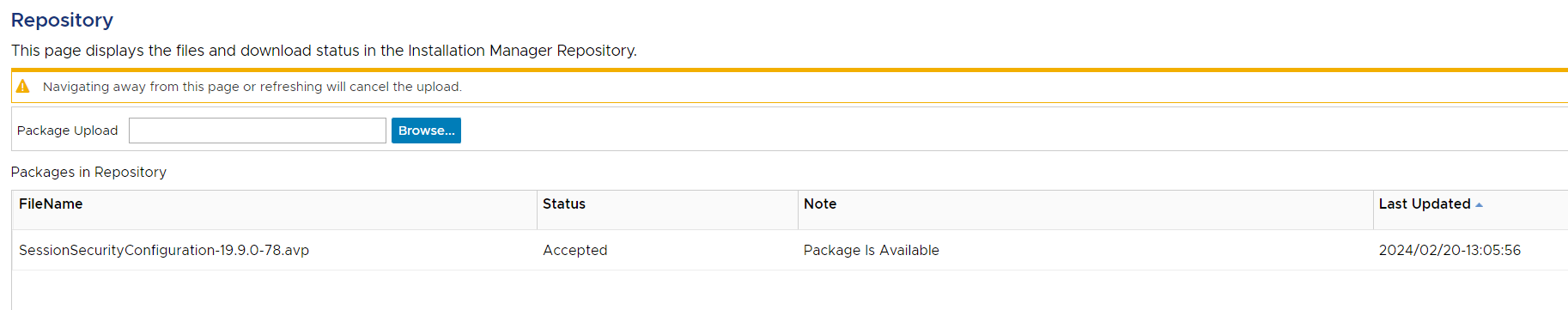

Når den er klar, er statusen "Godkjent":

4. Installer Session Security AVP:

A. Hvis pakken ikke ble lastet opp ved hjelp av AVinstaller, åpner du AVinstaller-webtjenestesiden:

https://<avamar_server_ip_or_hostname>/avi

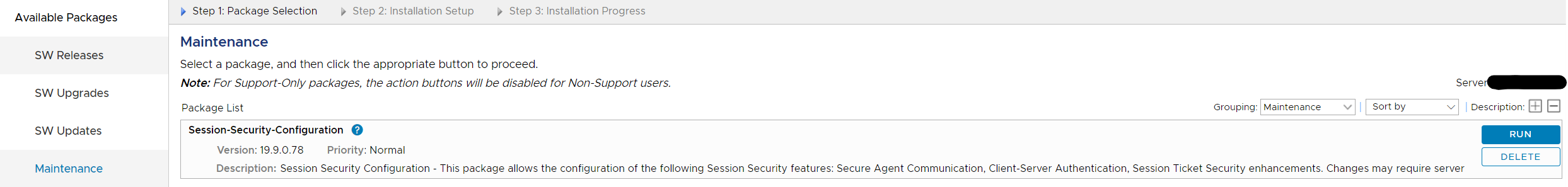

B. Gå til "Maintenance"-fanen for å kjøre pakken.

c. Velg Kjør.

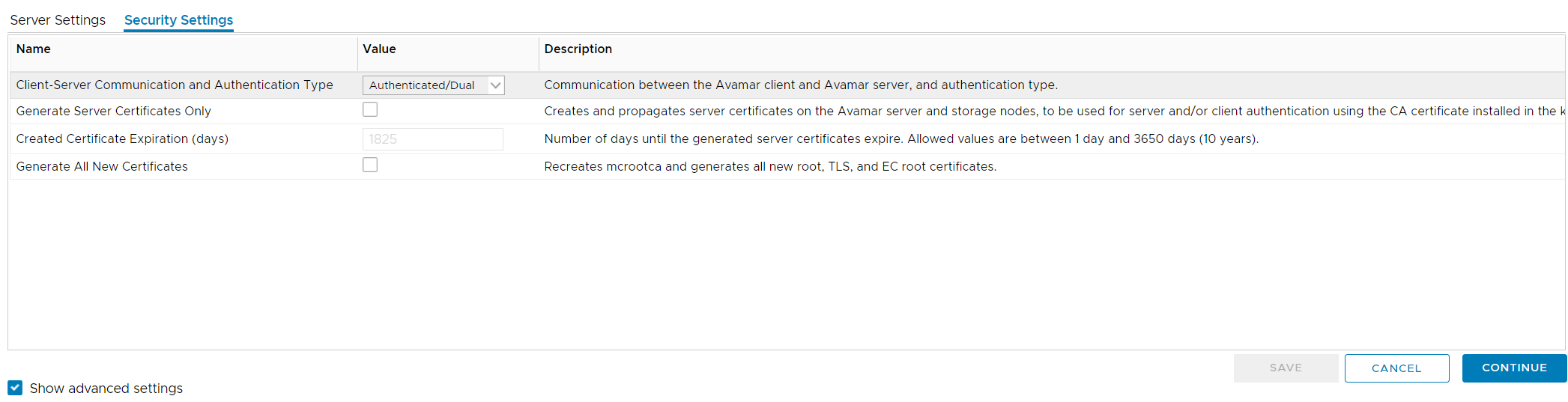

d. På skjermbildet "Installasjonsoppsett" velger du kategorien Sikkerhetsinnstillinger og merker av for "Vis avanserte innstillinger".

Administrer sikkerhetsinnstillinger for økter:

Generer sertifikater:

-

-

- Generer bare serversertifikater:

- Når det velges alene, regenererer bare

GSANServersertifikater.- Beskrivelsen på skjermen sier "Oppretter og overfører serversertifikater på Avamar-server- og lagringsnoder, som skal brukes til server- og/eller klientgodkjenning ved hjelp av

CA certificateinstallert i nøkkellageret."

- Beskrivelsen på skjermen sier "Oppretter og overfører serversertifikater på Avamar-server- og lagringsnoder, som skal brukes til server- og/eller klientgodkjenning ved hjelp av

- Dette utfører følgende handlinger på Avamar-rutenettet:

- Kjører

enable_secure_config.shscript (enable_secure_config.sh --certs), som gjør følgende:- Eksporterer det interne rotsertifikatet for Avamar fra Avamar-nøkkellageret:

- Kjører

- Når det velges alene, regenererer bare

- Generer bare serversertifikater:

-

keytool -export -rfc -keystore /usr/local/avamar/lib/avamar_keystore -alias mcrsaroot

-

-

-

-

-

- Lagrer dette rotsertifikatet på følgende to plasseringer:

-

-

-

-

/home/admin/chain.pem

/usr/local/avamar/etc/chain.pem

-

-

-

-

-

- Rotsertifikatet i avamar_keystore brukes deretter til å signere et nytt sertifikatnøkkelpar for

GSAN, og lagret på følgende plasseringer:

- Rotsertifikatet i avamar_keystore brukes deretter til å signere et nytt sertifikatnøkkelpar for

-

-

-

-

mcrootca rsatls <nodename> <subject_alt_names>

/home/admin/key.pem

/home/admin/cert.pem

/usr/local/avamar/etc/key.pem

/usr/local/avamar/etc/cert.pem

-

-

-

-

-

- Disse sertifikatene overføres deretter til alle lagringsnoder.

- Til slutt er

GSAN SSL socketlastes inn på nytt, slik at nye tilkoblinger til port 29000 skal betjene de regenererte sertifikatene.

-

-

-

-

-

-

- Generer alle nye sertifikater

- Når denne avmerkingsboksen er valgt, merker den automatisk også av

for "Generer bare serversertifikater".Dette er på grunn av prosessen som oppstår når du genererer alle nye sertifikater.- Beskrivelsen på skjermen sier: – Gjenskaper

mcrootcaog genererer all ny rot,TLS, and EC root certificates."

- Beskrivelsen på skjermen sier: – Gjenskaper

- Dette utfører følgende handlinger:

- Generer Avamar intern rotsertifiseringsinstans (CA) på nytt

mcrootca all(Dette erstatter den interne rotsertifiseringsinstansen for Avamar som er lagret i avamar_keystore

/usr/local/avamar/lib/avamar_keystore) - Regenererer

GSANsertifikater som beskrevet i forrige del "Generer bare serversertifikater".

- Når denne avmerkingsboksen er valgt, merker den automatisk også av

- Generer alle nye sertifikater

-

Det interne rotsertifikatet til Avamar kan vises med følgende kommando:

keytool -list -v -keystore /usr/local/avamar/lib/avamar_keystore -alias mcrsaroot

root CA og et signert sertifikat fra Avamar MCS, som muliggjør sikker gjensidig TLS-kommunikasjon med Avamar.

Se følgende hvis du vil ha mer informasjon: Avamar: Installere eller erstatte Avamar Certificate Authority (CA) med brukerlevert sertifiseringsinstans (CA)

E. Når du er klar, fortsetter du å kjøre pakken.

Pakken kan brukes flere ganger for å konfigurere disse innstillingene etter behov.