NetWorker: AD-pålogging mislykkes: "nestet unntak er javax.naming.PartialResultException"

Summary: NetWorker er konfigurert med en ekstern instansressurs: enten Lightweight Directory Access Protocol (LDAP) eller Microsoft Active Directory (AD). Pålogginger for eksterne brukere mislykkes med HTTP 404 "Kontroller at serveren kjører." ...

Symptoms

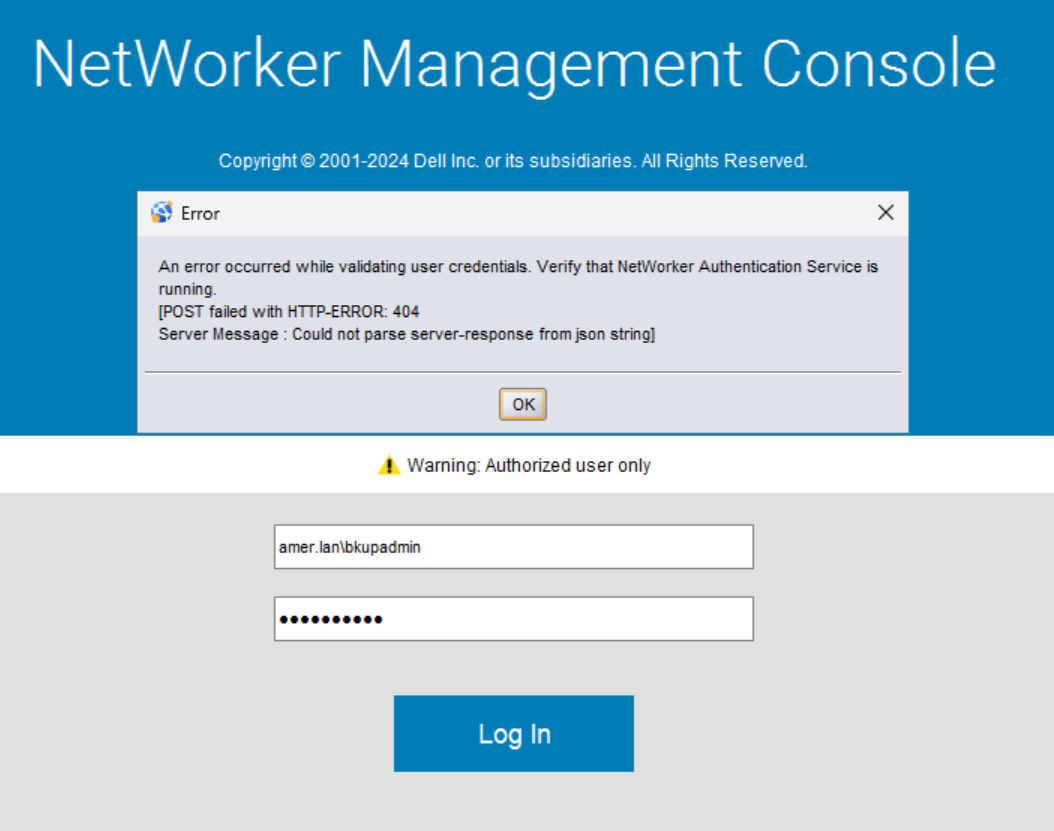

NetWorker Management Console-godkjenning (NMC) for eksterne brukere (LDAP eller AD) mislykkes med HTTP 404:

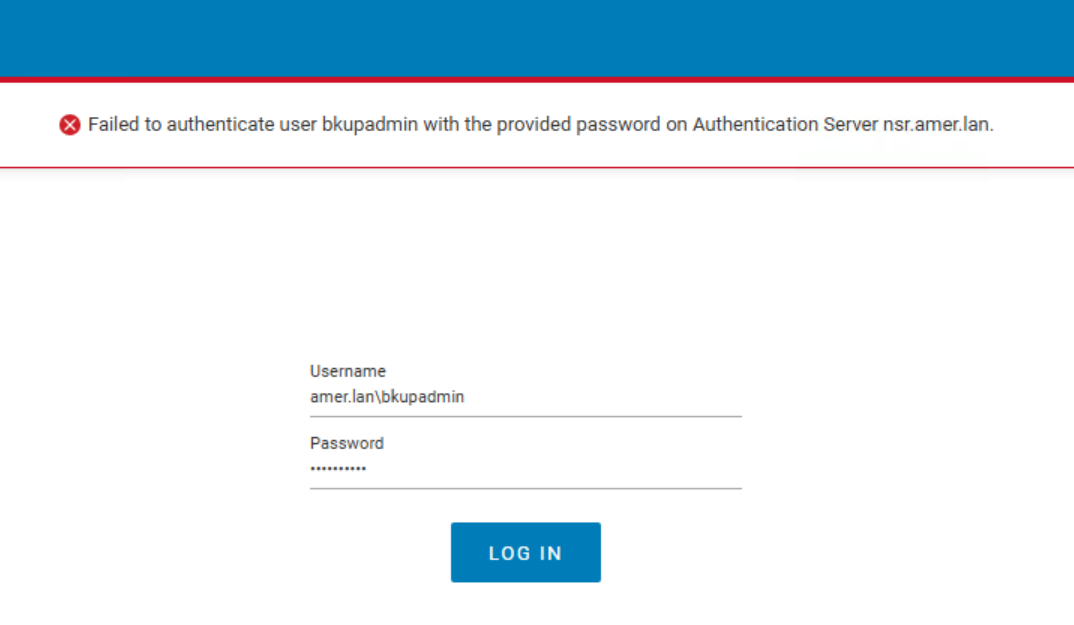

NWUI-godkjenning (NetWorker Web User Interface) mislykkes og sier at brukeren ikke kunne godkjenne:

Dette problemet oppstår bare for eksterne brukere. Lokale NetWorker-brukerkontoer (for eksempel administratorkontoen) kan godkjennes.

NetWorker-godkjenningsserveren logger følgende i catalina.log.0-filen:

Linux: /nsr/authc/logs/catalina.log.0

Windows: C:\Program Files\EMC NetWorker\nsr\authc-server\tomcat\logs\catalina.log.0

May 04, 2025 11:44:37 AM org.apache.catalina.core.StandardWrapperValve invoke SEVERE: Servlet.service() for servlet [api-latest] in context with path [/auth-server] threw exception org.springframework.ldap.PartialResultException: Unprocessed Continuation Reference(s); nested exception is javax.naming.PartialResultException: Unprocessed Continuation Reference(s); remaining name ''

gstd.conf -filen for å bekrefte hvilken server som behandler godkjenning for NMC.

Bestemme authc server:

Åpne ikonet på NMC-serveren gstd.conf fil:

Linux: /opt/lgtonmc/etc/gstd.conf

Windows: C:\Program Files\EMC NetWorker\Management\GST\etc\gstd.conf

Filen inneholder en authsvc_hostname linje som definerer NetWorker-godkjenningsserveren som brukes av NMC.

[root@nsr ~]# cat /opt/lgtonmc/etc/gstd.conf | grep authsvc

string authsvc_hostname = "nsr.amer.lan";

int authsvc_port = 9090;Cause

Feilmeldingen indikerer at det oppstod et problem under en LDAP-søkeoperasjon. Informasjonen i PartialResultException foreslår at LDAP-tjeneren returnerte en henvisning til en annen LDAP-tjener eller -katalog, men henvisningen ikke behandles riktig.

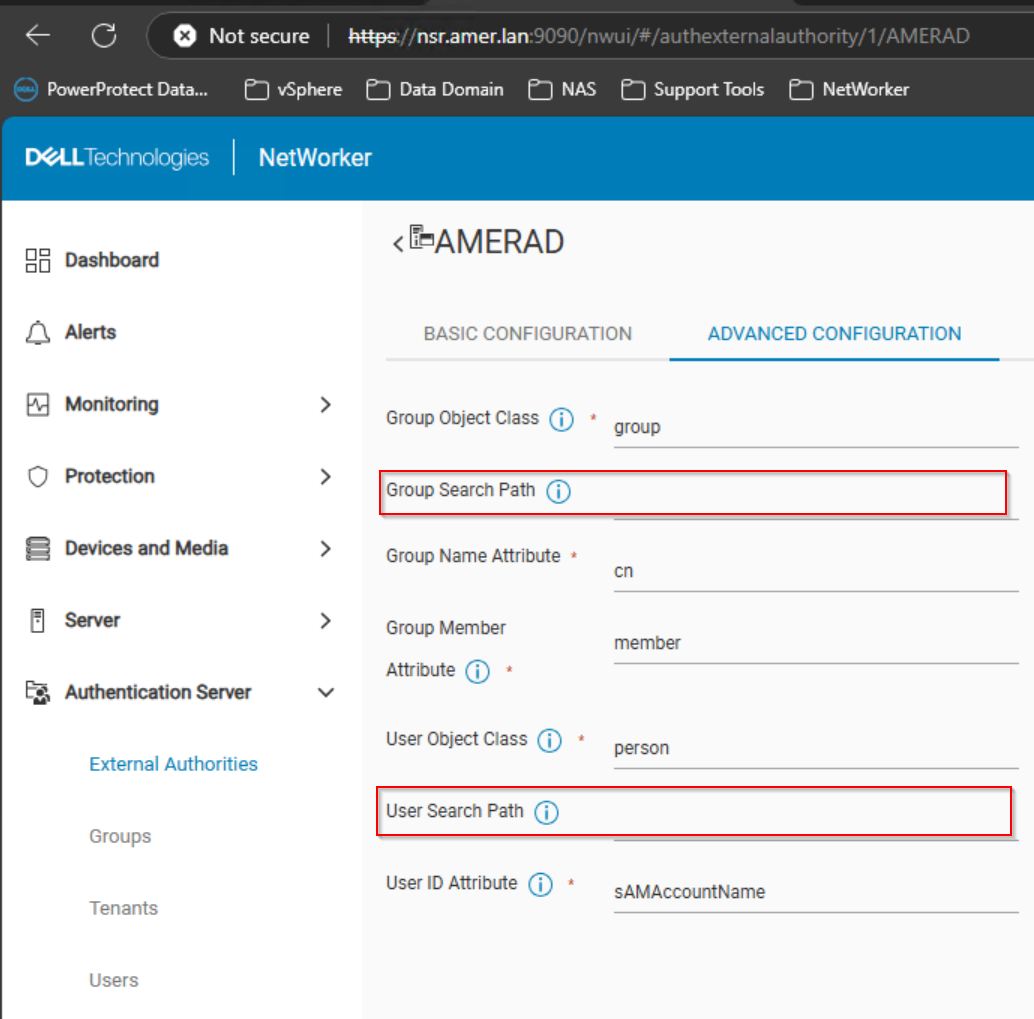

Ressursen for ekstern autoritet konfigureres uten en bruker- eller gruppesøkebane:

NetWorker Web User Interface (NWUI)->Authentication Server-External> Authorities:

Resolution

Bruk ett av følgende alternativer.

Alternativ 1:

Konfigurer den eksterne autoritetsressursen i NetWorker til å bruke søkebaner. Søkebaner brukes til å begrense NetWorker-synligheten til en bestemt plassering og et bestemt undertre i domenehierarkiet. Det betyr at bare brukere og grupper under de angitte banene er synlige for NetWorker. Konteksthenvisninger ignoreres.

Det finnes ingen bestemt verdi som løser dette problemet. Innstillingene er miljøspesifikke og kan kreve at domeneadministratoren fastslår de mest aktuelle verdiene. NetWorker-godkjenningsserverens authc_mgmt -kommandoen kan brukes til å bestemme banene til brukere og grupper som er synlige for NetWorker.

LDAP-brukere som er synlige for NetWorker for spørring:

authc_mgmt -u Administrator -p 'NetWorker_Admin_Password' -e query-ldap-users -D query-tenant=TENTANT_NAME -D query-domain=DOMAIN_NAME

[root@nsr ~]# authc_mgmt -u Administrator -p '!Password1' -e query-ldap-users -D query-tenant=default -D query-domain=amer.lan The query returns 44 records. User Name Full Dn Name Administrator CN=Administrator,CN=Users,dc=amer,dc=lan .... bkupadmin CN=Backup Administrator,CN=Users,dc=amer,dc=lan

LDAP-grupper for spørring som er synlige for NetWorker:

authc_mgmt -u Administrator -p 'NetWorker_Admin_Password' -e query-ldap-groups -D query-tenant=TENTANT_NAME -D query-domain=DOMAIN_NAME

[root@nsr ~]# authc_mgmt -u Administrator -p '!Password1' -e query-ldap-groups -D query-tenant=default -D query-domain=amer.lan The query returns 75 records. Group Name Full Dn Name Administrators CN=Administrators,CN=Builtin,dc=amer,dc=lan ... NetWorker_Admins CN=NetWorker_Admins,CN=Users,dc=amer,dc=lan

Spør LDAP-gruppemedlemskapet til en AD/LDAP-bruker:

authc_mgmt -u Administrator -p 'NetWorker_Admin_Password' -e query-ldap-groups-for-user -D query-tenant=TENTANT_NAME -D query-domain=DOMAIN_NAME -D user-name=EXTERNAL_USERNAME

[root@nsr ~]# authc_mgmt -u Administrator -p '!Password1' -e query-ldap-groups-for-user -D query-tenant=default -D query-domain=amer.lan -D user-name=bkupadmin The query returns 1 records. Group Name Full Dn Name NetWorker_Admins CN=NetWorker_Admins,CN=Users,dc=amer,dc=lan

I eksemplet som vises, AD-gruppen CN=NetWorker_Admins,CN=Users,DC=amer,DC=lan brukes til å gi AD-brukere i denne gruppen administrativ tilgang til NMC- og NetWorker-serveren.

Endring av den eksterne instansens gruppesøkebane til å inkludere CN = Users (unntatt domenekomponentverdier (DC) løste problemet:

Alternativ 2:

Rådfør deg med domeneadministratoren angående konfigurasjoner på domenet/LDAP-serveren. Kontroller at LDAP-tjeneren er riktig konfigurert, og at henvisningene den gir er gyldige og tilgjengelige.