NetWorker:AD 登入失敗「巢狀例外狀況為 javax.naming.PartialResultException」

Summary: NetWorker 設定了外部授權資源:輕量型目錄存取通訊協定 (LDAP) 或 Microsoft Active Directory (AD)。外部使用者登入失敗,並顯示 HTTP 404「確保伺服器正在執行。」

Symptoms

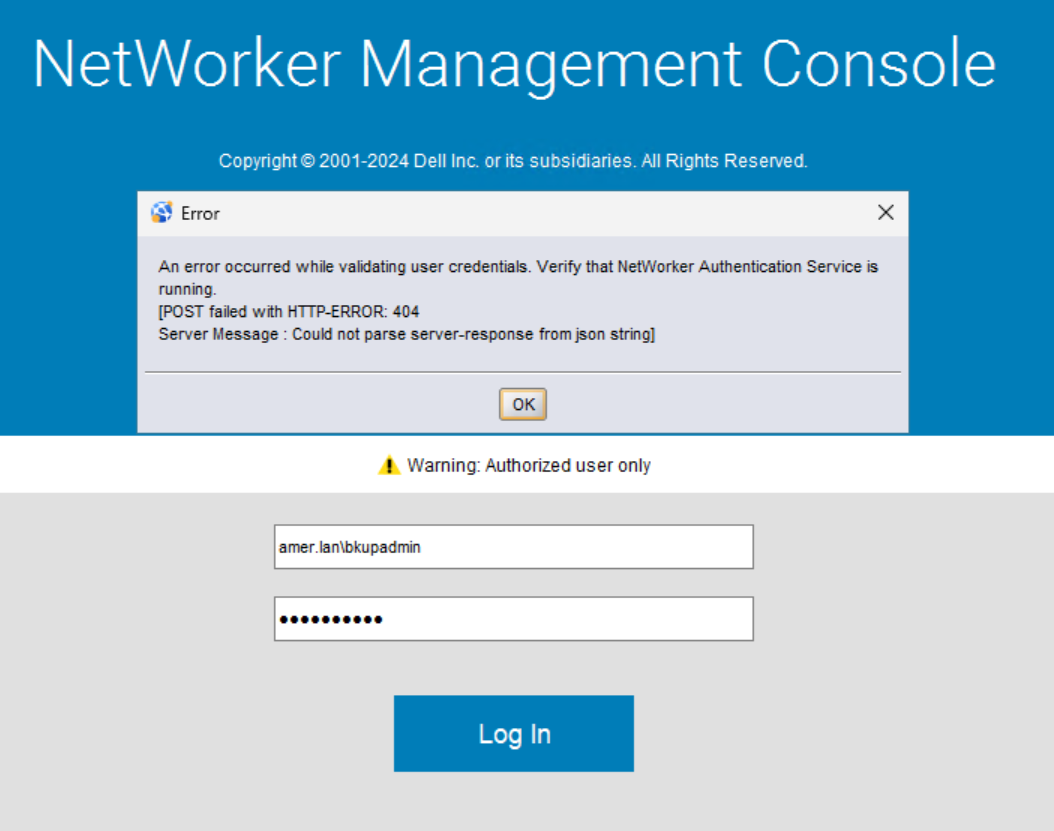

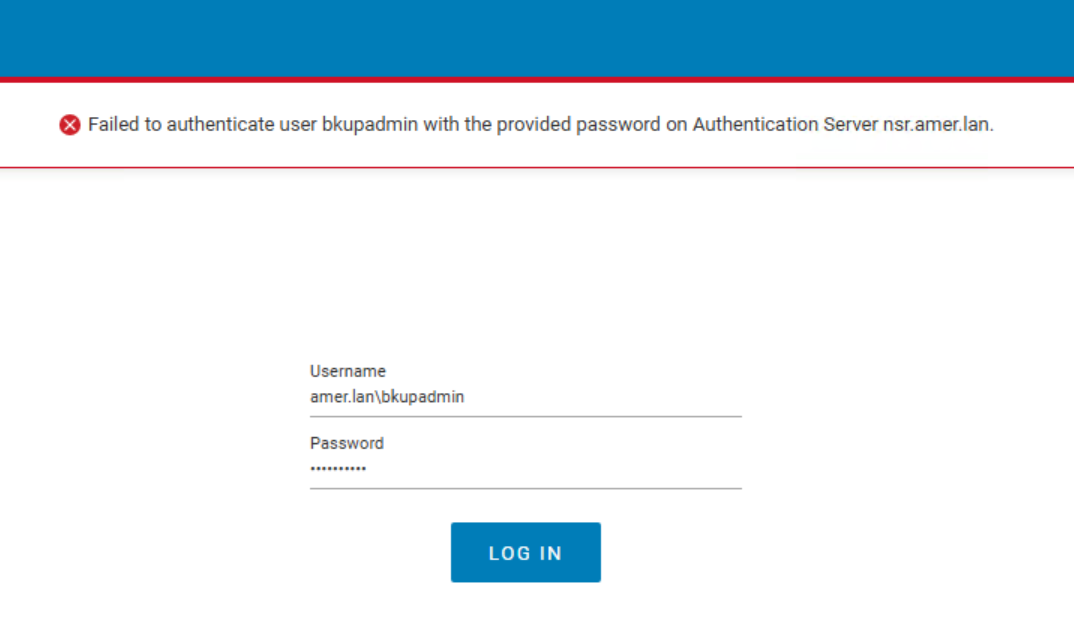

外部 (LDAP 或 AD) 使用者的 NetWorker Management Console (NMC) 驗證失敗,並顯示 HTTP 404:

NetWorker Web 使用者介面 (NWUI) 驗證失敗,表示無法驗證使用者:

只有外部使用者才會出現此問題。本機 NetWorker 使用者帳戶 (例如系統管理員帳戶) 可成功進行驗證。

NetWorker 驗證伺服器會在 catalina.log.0 檔案中記錄下列內容:

Linux:/nsr/authc/logs/catalina.log.0

Windows:C:\Program Files\EMC NetWorker\nsr\authc-server\tomcat\logs\catalina.log.0

May 04, 2025 11:44:37 AM org.apache.catalina.core.StandardWrapperValve invoke SEVERE: Servlet.service() for servlet [api-latest] in context with path [/auth-server] threw exception org.springframework.ldap.PartialResultException: Unprocessed Continuation Reference(s); nested exception is javax.naming.PartialResultException: Unprocessed Continuation Reference(s); remaining name ''

gstd.conf 檔以確認哪個伺服器正在處理 NMC 的身份驗證。

判斷 authc 伺服器:

在 NMC 伺服器上,開啟 gstd.conf 檔案:

Linux:/opt/lgtonmc/etc/gstd.conf

Windows:C:\Program Files\EMC NetWorker\Management\GST\etc\gstd.conf

檔案包含authsvc_hostname行,定義 NMC 所使用的 NetWorker 驗證伺服器。

[root@nsr ~]# cat /opt/lgtonmc/etc/gstd.conf | grep authsvc

string authsvc_hostname = "nsr.amer.lan";

int authsvc_port = 9090;Cause

錯誤消息指示LDAP搜索操作期間發生問題。可使用 PartialResultException 表示LDAP伺服器返回了對另一個LDAP伺服器或目錄的引用,但未正確處理該引用。

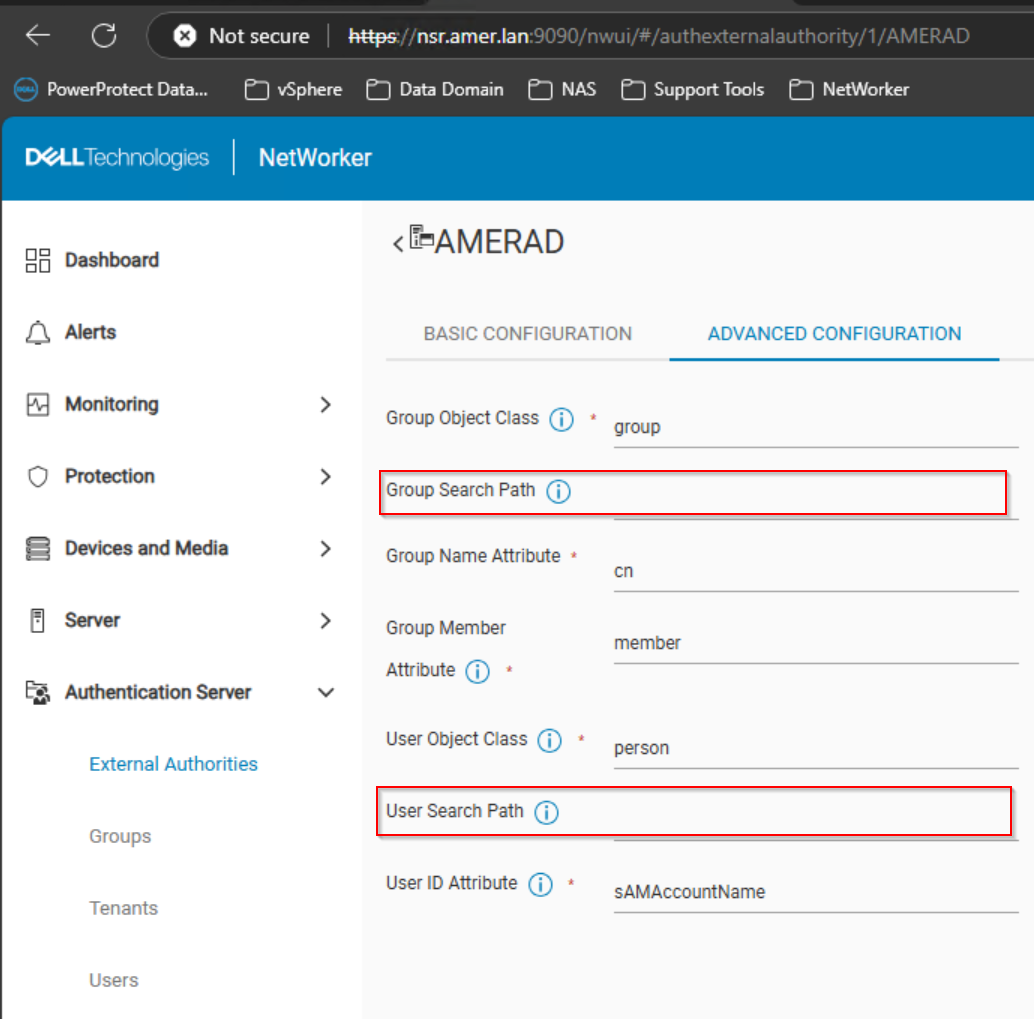

外部授權資源設定時沒有使用者或群組搜尋路徑:

NetWorker Web 使用者介面 (NWUI)->驗證伺服器->外部授權:

Resolution

請使用下列其中一個選項。

選項 1:

設定 NetWorker 中的外部授權資源,以使用搜尋路徑。搜尋路徑可用來將 NetWorker 可見度限制在網域階層中的特定位置和子樹。也就是說,NetWorker 只會顯示指定路徑下的使用者和群組。上下文引用將被忽略。

沒有解決此問題的特定值。設置特定於環境,可能需要域管理員確定最合適的值。NetWorker 驗證伺服器的 authc_mgmt 命令可用來決定 NetWorker 可見的使用者和群組路徑。

NetWorker 可查詢 LDAP 使用者:

authc_mgmt -u Administrator -p 'NetWorker_Admin_Password' -e query-ldap-users -D query-tenant=TENTANT_NAME -D query-domain=DOMAIN_NAME

[root@nsr ~]# authc_mgmt -u Administrator -p '!Password1' -e query-ldap-users -D query-tenant=default -D query-domain=amer.lan The query returns 44 records. User Name Full Dn Name Administrator CN=Administrator,CN=Users,dc=amer,dc=lan .... bkupadmin CN=Backup Administrator,CN=Users,dc=amer,dc=lan

NetWorker 可以看到查詢 LDAP 群組:

authc_mgmt -u Administrator -p 'NetWorker_Admin_Password' -e query-ldap-groups -D query-tenant=TENTANT_NAME -D query-domain=DOMAIN_NAME

[root@nsr ~]# authc_mgmt -u Administrator -p '!Password1' -e query-ldap-groups -D query-tenant=default -D query-domain=amer.lan The query returns 75 records. Group Name Full Dn Name Administrators CN=Administrators,CN=Builtin,dc=amer,dc=lan ... NetWorker_Admins CN=NetWorker_Admins,CN=Users,dc=amer,dc=lan

查詢 AD/LDAP 使用者的 LDAP 群組成員資格:

authc_mgmt -u Administrator -p 'NetWorker_Admin_Password' -e query-ldap-groups-for-user -D query-tenant=TENTANT_NAME -D query-domain=DOMAIN_NAME -D user-name=EXTERNAL_USERNAME

[root@nsr ~]# authc_mgmt -u Administrator -p '!Password1' -e query-ldap-groups-for-user -D query-tenant=default -D query-domain=amer.lan -D user-name=bkupadmin The query returns 1 records. Group Name Full Dn Name NetWorker_Admins CN=NetWorker_Admins,CN=Users,dc=amer,dc=lan

在提供的範例中,AD 群組 CN=NetWorker_Admins,CN=Users,DC=amer,DC=lan 可用來授予此群組中的 AD 使用者 NMC 和 NetWorker 伺服器的管理存取權限。

修改外部授權群組搜尋路徑以包含 CN=Users (不包括網域元件 (DC) 值) 已解決此問題:

選項 2:

請諮詢網域系統管理員,以瞭解網域/LDAP 伺服器上的組態相關事宜。確保LDAP伺服器已正確配置,並且它提供的引用有效且可訪問。