Fehlerbehebung für den geschützten Status von Shield

Summary: Übersicht über die geschützte Berechnung für Shield und wie Sie die Ursache für ein Gerät identifizieren, das ungeschützt anzeigt.

Instructions

Betroffene Produkte:

- Dell Encryption

- Dell Security Management Server

- Dell Security Management Server Virtual

- Dell Data Protection | Encryption

- Dell Data Protection | Enterprise Edition

- Dell Data Protection | Virtual Edition

Um zu ermitteln, warum ein Endpunkt im Dell Security Management Server (ehemals Dell Data Protection | Enterprise Edition) müssen wir feststellen, welche Art von Problem der Endpunkt hat. Im Allgemeinen gibt es drei Arten von Problemen, die dazu führen, dass ein Endpunkt nicht geschützt angezeigt wird:

- Probleme mit der Clientkommunikation – z. B. falsche Shield-Konfiguration, restriktive Firewallregeln und falsch konfiguriertes DNS.

- Serverseitige Probleme bei der Bestandsverarbeitung – z. B. Fehler beim Analysieren der Bestandsaufnahme, Fehler bei Datenbankeinstellungen und Kommunikationsprobleme zwischen Services.

- Probleme bei der Berechnung des geschützten Status – z. B. fehlende oder unvollständige Geräte-Sweep-Zeiten, fehlende oder unvollständige Nutzer-Sweep-Zeiten und aktualisierte oder falsche Richtlinie

Probleme mit der Clientkommunikation

Eine der häufigsten Ursachen dafür, dass ein Endpunkt nicht geschützt angezeigt wird, ist ein Fehler im Shield bei der Kommunikation mit dem Policy Proxy-Service. Dies ist häufig das Ergebnis einer Fehlkonfiguration auf dem Shield oder eines Fehlers im Policy Proxy-Service.

Der schnellste Weg, ein Kommunikationsproblem zu identifizieren, ist über die Remote-Verwaltungskonsole im Abschnitt Status auf der Registerkarte Details und Aktionen auf der Seite mit den Endpunktdetails. So navigieren Sie auf der Anmeldeseite der Remote Management Console zum Abschnitt "Status ":

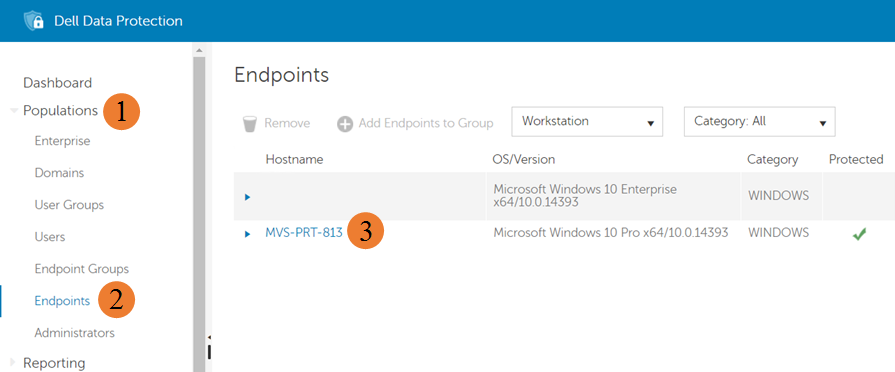

- Klicken Sie auf den Link Populations .

- Klicken Sie auf den Link Endpunkte .

- Klicken Sie im Abschnitt Endpunkte auf den Link für den betreffenden Endpunkt.

Abbildung 1: (Nur Englisch) Endpunktdetails

- Klicken Sie auf der Seite des jeweiligen Endpunkts auf die Registerkarte Details und Aktionen.

- Scrollen Sie auf der Registerkarte "Details und Aktionen " nach unten zum Abschnitt "Status ".

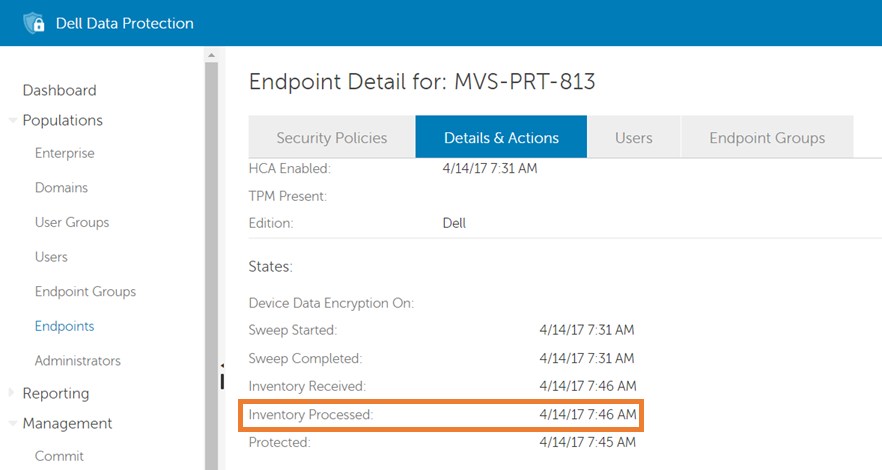

Abbildung 2: (Nur Englisch) Bestand empfangen

Das oben hervorgehobene Feld "Bestand empfangen " gibt den Zeitpunkt an, an dem ein Bestand das letzte Mal vom Client empfangen und zur Verarbeitung in die Datenbankbestandswarteschlangentabelle eingefügt wurde. Wenn kein Datum vorhanden ist oder ein Datum vorhanden und nicht aktuell ist, liegt wahrscheinlich ein Problem mit der Kommunikation zwischen Shield und dem Policy Proxy-Service vor.

Die folgenden Beispiele zeigen eine Teilmenge von Protokollmeldungen für eine erfolgreiche Kommunikation vom Shield zum Policy Proxy-Service und eine erfolglose Kommunikation vom Shield zum Policy Proxy-Service. Diese Beispiele sind nicht umfassend und enthalten, um einen Ausgangspunkt zu bieten, an dem mit der Untersuchung von Kommunikationsproblemen auf Clientseite begonnen werden kann. Standardmäßig befindet sich das Shield-Protokoll unter C:\ProgramData\Dell\dell data protection\Encryption\CMGShield.log.

Erfolgreiche Kommunikation

Die folgenden Meldungen sind Teil des Meldungssatzes, der während einer erfolgreichen Kommunikation mit dem Policy Proxy an das Shield-Protokoll ausgegeben wird.

PolicyGrabber: 680 H] Upload Inventory: Begin PolicyGrabber: 755 H] Upload Inventory: Contacting GK at Host = serverName, IP = serverIP, Port = 8000 CMLNetEx: 118 I] Connect - Connected to host successfully PolicyGrabber: 929 H] Upload Inventory: done (Result = 1).

Erfolglose Kommunikation

Die folgenden Shield-Protokollmeldungen sind Beispiele für fehlgeschlagene Versuche.

PolicyGrabber: 420 I] Policy Poll: Begin PolicyGrabber: 451 H] Policy Poll: Attempt to contact Gatekeeper at Host = serverName, IP = serverIP, Port = 8001 CMLNetEx: 81 E] Connection to the host failed. (error = 10060) PolicyGrabber: 512 I] Policy Poll: Attempt 1 of 3 to connect and retrieve policy FAILED. CMLNetEx: 81 E] Connection to the host failed. (error = 10060) PolicyGrabber: 512 I] Policy Poll: Attempt 2 of 3 to connect and retrieve policy FAILED. CMLNetEx: 81 E] Connection to the host failed. (error = 10060) PolicyGrabber: 512 I] Policy Poll: Attempt 3 of 3 to connect and retrieve policy FAILED.

Die häufigste Ursache für Kommunikationsprobleme zwischen dem Shield- und dem Policy Proxy-Service ist eine Fehlkonfiguration von Shield. Die folgenden Shield-Einstellungen werden bei der Installation konfiguriert und sind die Standardeinstellungen, die den Server und Port steuern, mit denen Shield eine Verbindung herstellt, um Bestandsinformationen zu senden. Diese Einstellungen sind nicht umfassend und ändern je nach Umgebungseinrichtung möglicherweise nicht den Speicherort, an dem Shield versucht, eine Verbindung herzustellen. Wenn die Beispieleinstellungen korrekt sind oder das Problem durch Ändern nicht behoben wird, wenden Sie sich an Dell Data Security ProSupport.

Standardkonfigurationseinstellungen

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\CMGshield] "GK"="serverName" "GKPort"=dword:00001f40

Probleme bei der serverseitigen Bestandsverarbeitung

Eine weitere weniger häufige Ursache dafür, dass ein Endpunkt nicht geschützt angezeigt wird, ist ein Fehler auf dem Dell Security Management Server bei der Verarbeitung der von Shield bereitgestellten Bestandsdaten. Dies kann das Ergebnis einer Beschädigung während der Übertragung, eines unerwarteten Zeichens in den XML-Bestandsdaten oder eines Fehlers bei der Kommunikation mit SQL sein.

Ähnlich wie bei einem Kommunikationsproblem ist die schnellste Möglichkeit, ein Problem mit der Bestandsverarbeitung zu identifizieren, über die Remote-Verwaltungskonsole im Abschnitt Status auf der Registerkarte Details und Aktionen auf der Seite mit den Endpunktdetails.

Abbildung 3: (Nur Englisch) Endpunktdetails

Das oben hervorgehobene Feld "Bestand verarbeitet " gibt an, wann zuletzt eine Bestandsaufnahme vom Client erfolgreich verarbeitet wurde, und die Datenbank, die aktualisiert wird, um den aktuellen Status des Endpunkts widerzuspiegeln. Wenn kein Datum vorhanden ist oder ein Datum vorhanden ist und es nicht aktuell ist und im Feld "Bestand empfangen " ein aktuelles Datum vorhanden ist, liegt wahrscheinlich ein Problem bei der Verarbeitung des Endpunktbestands vor.

Die folgenden Beispiele zeigen eine Teilmenge von Protokollmeldungen aus den Core Server-Serviceprotokollen, die auf Fehler bei der Bestandsverarbeitung hinweisen. Diese Beispiele sind nicht umfassend und enthalten, um einen Ausgangspunkt zu bieten, an dem mit der Untersuchung von Verarbeitungsproblemen von der Serverseite aus begonnen werden kann. Das aktuelle Core Server-Serviceprotokoll wird standardmäßig in C:\Program Files\Dell\Enterprise Edition\Core Server\Logs\output.log geschrieben.

ERROR INVENTORY [75] - Error updating user shield state ERROR INVENTORY [75] - Error updating device shield state ERROR INVENTORY [75] - Error updating device entity data. ERROR INVENTORY [75] - Error updating shield entity data.

Aufgrund der Vielfalt und Komplexität der Probleme, die auftreten können, gibt es keine gängigen Lösungen, die einen großen Prozentsatz der Verarbeitungsprobleme beheben. Wenn ein Problem mit der Bestandsverarbeitung vermutet wird, wenden Sie sich an den Dell Data Security ProSupport.

Probleme bei der Berechnung des geschützten Status

Probleme mit der Berechnung des geschützten Status sind bei weitem die häufigste Ursache dafür, dass sich ein abgeschirmter Endpunkt im ungeschützten Zustand befindet. Dies kann das Ergebnis früherer Probleme sein, die mit Shield-Funktionen kombiniert wurden (z. B. ein Verarbeitungsfehler, der dazu führt, dass eine vollständige Bestandsaufnahme fehlschlägt, nachdem nur optimierte Inventare empfangen wurde), oder ein nicht verwalteter Nutzer, der angemeldet ist, was dazu führt, dass keine Bestandsaufnahme gesendet wird.

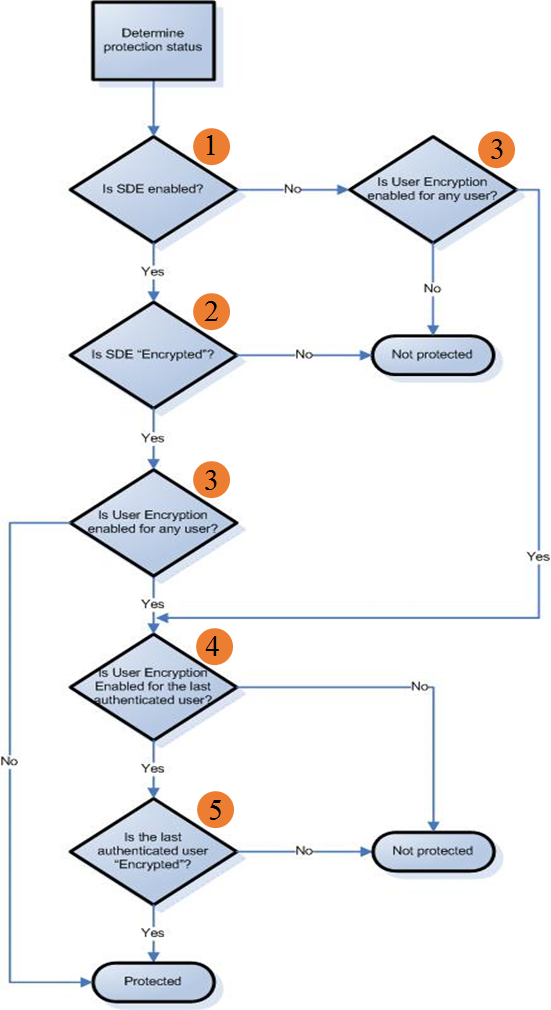

Sobald Probleme mit der Clientkommunikation und der Verarbeitung von Bestandsdaten als Ursache beseitigt wurden, bleibt ein Problem bei der Berechnung des servergeschützten Status. Der Prozess zur Bestimmung, ob ein abgeschirmter Endpunkt geschützt ist oder nicht, ist in der folgenden Abbildung dargestellt.

Abbildung 4: (Nur Englisch) Troubleshooting-Workflow

Die folgenden Abbildungen zeigen den Speicherort in der Konsole, an dem Sie die Informationen finden, die zur Beantwortung der Fragen im obigen Prozessablauf erforderlich sind:

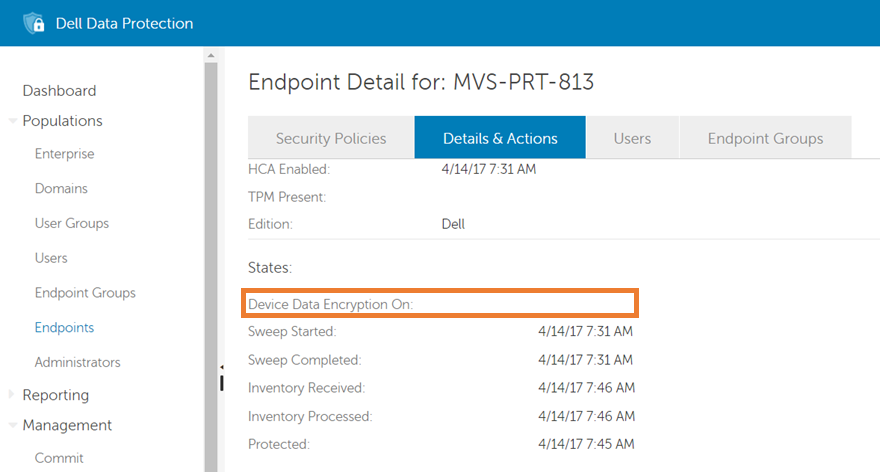

- Ist SDE aktiviert? - Der erste Schritt bei der Bestimmung, ob ein Gerät geschützt ist, besteht darin, ob SDE oder Geräteverschlüsselung aktiviert ist. Um festzustellen, ob sie aktiviert ist, öffnen Sie die Remote Management Console, melden Sie sich an und gehen Sie zum Abschnitt Status der Registerkarte Details und Aktionen auf der Seite mit den Endpunktdetails für den betreffenden Endpunkt.

Abbildung 5: (Nur Englisch) Gerätedatenverschlüsselung ein

Das oben hervorgehobene Feld Device Data Encryption On zeigt den Zeitpunkt an, zu dem die SDE-Richtlinie aktiviert wurde. Ist SDE aktiviert, wenn das Feld ein Datum und eine Uhrzeit hat? lautet Ja. Wenn das Feld kein Datum und keine Uhrzeit hat, wie in der obigen Abbildung dargestellt, lautet die Antwort "Nein".

- Ist SDE verschlüsselt? - Wenn SDE- oder Geräteverschlüsselung aktiviert ist, besteht der nächste Schritt in der geschützten Berechnung darin, festzustellen, ob SDE verschlüsselt ist. Dies kann anhand von Informationen aus dem Abschnitt "Status " der Registerkarte "Details und Aktionen " der Seite "Endpunktdetails" für den betreffenden Endpunkt ermittelt werden.

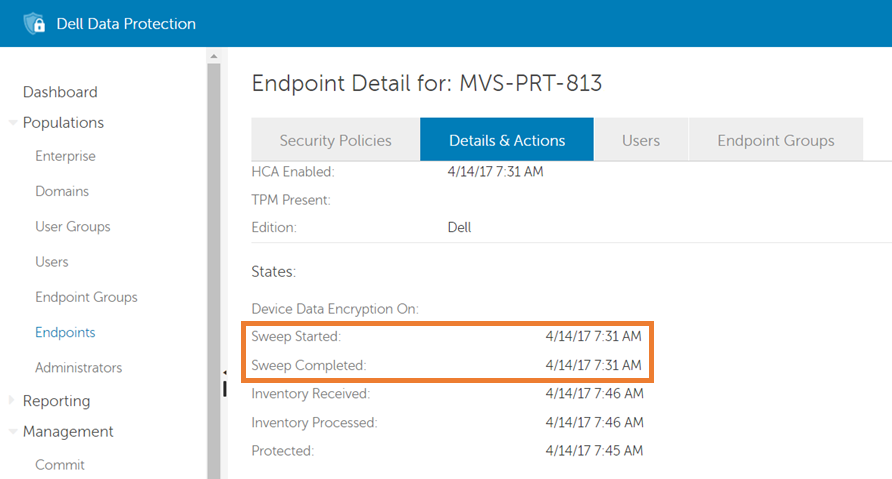

Abbildung 6: (Nur Englisch) Suche gestartet und Suche abgeschlossen

Die Felder Sweep Started und Sweep Completed, die oben mit einem orangefarbenen Feld markiert sind, zeigen die Zeiten an, zu denen die SDE-/Gerätesuche begonnen bzw. beendet wurde. Wenn beide Felder ein Datum und eine Uhrzeit haben und die Startzeit des Aufräumens vor oder zur gleichen Zeit wie die abgeschlossene Aufräumzeit liegt, lautet "Ist SDE aktiviert?" "Ja". Andernfalls lautet die Antwort "Nein" und das Gerät befindet sich im nicht geschützten Zustand.

- Ist die Nutzerverschlüsselung für einen Nutzer aktiviert? - Wenn die SDE-Verschlüsselung deaktiviert oder aktiviert und verschlüsselt ist, besteht der nächste Schritt darin, festzustellen, ob die Benutzerverschlüsselung für jeden Benutzer aktiviert ist, der auf dem Endpunkt aktiviert wurde. Dies kann anhand von Informationen auf der Registerkarte "Nutzer" der Seite "Endpunktdetails" für den betreffenden Endpunkt ermittelt werden.

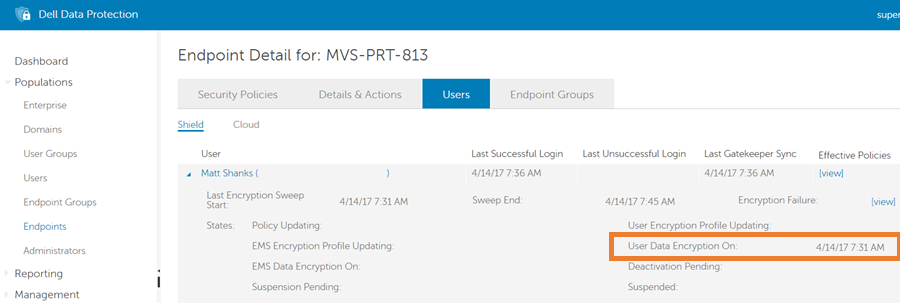

Abbildung 7: (Nur Englisch) Nutzerdatenverschlüsselung ein

Auf der Registerkarte Nutzer werden alle Nutzer angezeigt, die auf dem Endpunkt aktiviert wurden. Das Feld Nutzerdatenverschlüsselung aktiviert , das oben mit einem orangefarbenen Feld hervorgehoben ist, zeigt den Zeitpunkt an, zu dem die Nutzerverschlüsselungs-Policy für jeden einzelnen Nutzer aktiviert wurde. Wenn das Feld ein Datum und eine Uhrzeit für einen aktivierten Nutzer hat, wie in der obigen Abbildung dargestellt, lautet die Antwort auf die Frage "Ist die Nutzerverschlüsselung für einen Nutzer aktiviert?" "Ja". Wenn das Feld kein Datum und keine Uhrzeit für einen aktivierten Nutzer hat, lautet die Antwort "Nein " und der Endpunkt befindet sich im geschützten Zustand.

- Ist die Nutzerverschlüsselung für den zuletzt authentifizierten Nutzer aktiviert? - Wenn die Benutzerverschlüsselung für einen aktivierten Benutzer auf dem Endpunkt aktiviert ist, besteht der nächste Teil der geschützten Berechnung darin, festzustellen, ob für den zuletzt authentifizierten Benutzer die Benutzerverschlüsselung aktiviert ist. Dies kann anhand der Informationen ermittelt werden, die auf der Registerkarte "Nutzer" der Seite "Endpunktdetails" für den betreffenden Endpunkt vorhanden sind.

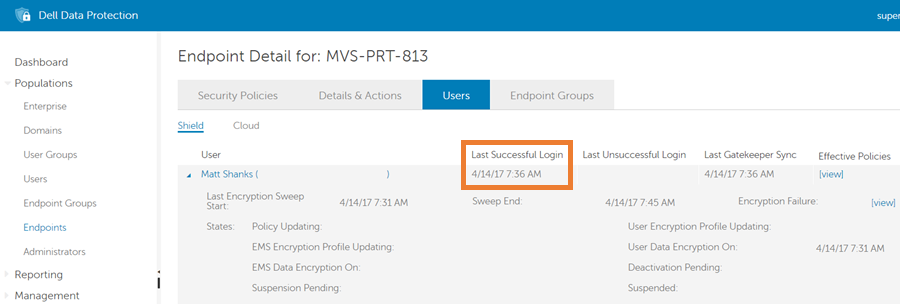

Abbildung 8: (Nur Englisch) Letzte erfolgreiche Anmeldung

Auf der Registerkarte Nutzer werden alle Nutzer angezeigt, die auf dem Endpunkt aktiviert wurden. Das Feld Last Successful Login , das oben mit einem orangefarbenen Feld markiert ist, zeigt den Zeitpunkt an, zu dem sich der bestimmte Nutzer das letzte Mal erfolgreich bei Shield angemeldet hat. Wenn der Nutzer mit der letzten "Last Successful Login" auch eine Uhrzeit im Feld "User Data EncryptionOn " hat, wie in der Abbildung oben, lautet die Antwort auf die Frage " Ist die Nutzerverschlüsselung für den zuletzt authentifizierten Nutzer aktiviert?" " Ja". Wenn der Nutzer mit der letzten letzten erfolgreichen Anmeldung keine Zeit im Feld Nutzerdatenverschlüsselung ein hat, lautet die Antwort Nein.

- Ist der zuletzt authentifizierte Nutzer verschlüsselt? - Wenn für den zuletzt authentifizierten Benutzer die Verschlüsselung aktiviert war, wird der Prozess zum letzten Schritt verschoben und überprüft, ob dieser Benutzer verschlüsselt ist. Dies kann anhand der Informationen ermittelt werden, die für den zuletzt authentifizierten Nutzer auf der Registerkarte "Nutzer" der Seite " Endpunktdetails " für den betreffenden Endpunkt vorhanden sind.

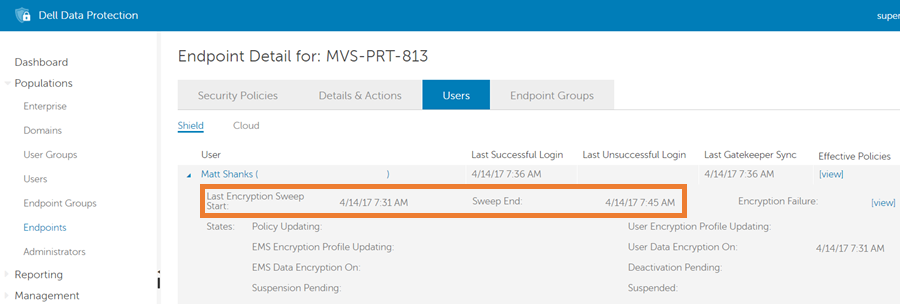

Abbildung 9: (Nur Englisch) Letzter Start der Verschlüsselungssuche

Die Felder Last Encryption Sweep Start und Sweep End , die oben mit einem orangefarbenen Feld markiert sind, zeigen die Zeiten an, zu denen die Nutzersuche begonnen bzw. beendet wurde. Wenn beide Felder ein Datum und eine Uhrzeit haben und die Startzeit der letzten Verschlüsselungssuche vor oder zur gleichen Zeit wie die abgeschlossene Zeit der Suche liegt, lautet die Antwort auf die Frage Ist der letzte authentifizierte Nutzer verschlüsselt?Ja und das Gerät befindet sich im geschützten Zustand. Andernfalls lautet die Antwort "Nein" und das Gerät befindet sich im nicht geschützten Zustand.

Es gibt keine Protokollmeldungen, mit denen festgestellt werden kann, welcher Schritt innerhalb des geschützten Workflows dazu führt, dass das Gerät in den nicht geschützten Zustand versetzt wird. Lesen Sie den Abschnitt Identifizieren eines Problems mit der Berechnung des geschützten Status, um festzustellen, welcher Schritt des Workflows dazu geführt hat, dass der Endpunkt als nicht geschützt angezeigt wurde.

Die folgende Tabelle enthält verschiedene Lösungen für häufige Probleme bei der Berechnung des geschützten Status.

- Sichern Sie die Registrierung, bevor Sie fortfahren. Weitere Informationen finden Sie unter Sichern und Wiederherstellen der Registrierung in Windows

.

- Das Bearbeiten der Registrierung kann dazu führen, dass der Computer beim nächsten Neustart nicht mehr reagiert.

- Wenden Sie sich an die Telefonnummern des internationalen Supports von Dell Data Security, um Unterstützung zu erhalten, wenn Sie Bedenken hinsichtlich der Durchführung dieses Schritts haben.

| Problem | Lösung |

|---|---|

| Das Feld Gerätedatenverschlüsselung ein wird ausgefüllt, aber es ist keine Zeit für die Zeit "Suche gestartet" oder "Suche abgeschlossen" vorhanden | Wenn die Gerätedatenverschlüsselung aktiviert ist, aber keine Aufräumzeiten vorhanden sind, ist dies oft ein Hinweis darauf, dass ein selbstverschlüsselndes Laufwerk (Self-Encrypting Drive, SED) auf dem abgeschirmten Endpunkt installiert ist. Standardmäßig wendet Shield keine SDE-Regeln an, wenn ein SED vorhanden ist. Die folgenden Meldungen sind in den Shield-Protokollen vorhanden, wenn dieses Problem auftritt: "Blockieren/Deaktivieren von SDE-Richtlinien, da entweder die FVE aktiviert/in Bearbeitung ist oder eine SED auf dem Computer vorhanden ist." Damit Shield SDE auch dann anwenden kann, wenn eine SED vorhanden ist, fügen Sie den folgenden Registrierungswert hinzu und starten Sie den Endpunkt neu. Sobald die Einstellung vom Shield aufgenommen wurde, wird der SDE-Suchvorgang gestartet. Konfigurationseinstellungen |

| Die Zeit für den Abschluss der Geräte-/SDE-Suche ist leer und die Startzeit des Aufräumens wird ständig aktualisiert. | Die Startzeit der ständig aktualisierten Geräte-/SDE-Suche weist in der Regel auf eines von zwei Dingen hin:

|

| Eine Geräte-/SDE- oder Nutzersuche ist in der Remote-Verwaltungskonsole nicht abgeschlossen, aber die lokale Konsole zeigt an, dass die Suche abgeschlossen ist, wenn der Nutzer am Endpunkt angemeldet ist. | Wenn ein Aufräumvorgang auf dem Server nicht abgeschlossen ist und der Endpunkt keinen laufenden Aufräumvorgang anzeigt, kann das Problem in der Regel durch Ausführen eines oder mehrerer der folgenden Schritte behoben werden:

Konfigurationseinstellungen

|

Nutzen Sie zur Kontaktaufnahme mit dem Support die internationalen Support-Telefonnummern von Dell Data Security.

Gehen Sie zu TechDirect, um online eine Anfrage an den technischen Support zu erstellen.

Zusätzliche Einblicke und Ressourcen erhalten Sie im Dell Security Community Forum.