Bestimmen des Verschlüsselungsstatus eines von Dell Encryption gemanagten Geräts

Summary: In diesem Artikel werden die Methoden zur Bestimmung des Verschlüsselungsstatus von Dell Data Security-Produkten (ehemals Dell Data Protection) beschrieben, die von Dell Encryption gemanagt werden. ...

Symptoms

Betroffene Produkte:

- Dell Encryption

- Dell Data Protection | Encryption

Cause

Nicht zutreffend

Resolution

Im Folgenden werden Registrierungsspeicherorte und Befehle beschrieben, mit denen Administratoren den Schutzstatus von Geräten bestimmen können, die von Dell Encryption über den Endpunkt selbst verwaltet werden. Diese Informationen können verwendet werden, um den Status des Geräts zu validieren und Probleme mit dem geschützten Status auf einem Endpunkt zu ermitteln.

Die Berechnung des geschützten Status für die Policy-basierte Verschlüsselung von Dell basiert auf dem „Sweep Status“ des Geräts und aller Nutzer auf dem Computer. Weitere Informationen zur Berechnung des geschützten Status finden Sie unter: Troubleshooting für den geschützten Status des Shield.

Daten für den Verschlüsselungsstatus des Geräts werden lokal auf dem Endpunkt in erster Linie in der Registrierung gespeichert. Der primäre Speicherort, der für Policy-basierte Verschlüsselungsdaten verwendet wird, ist HKLM\Software\Microsoft\Windows NT\CurrentVersion\Winlogon\CMGShield. Hier sind die primären Schlüssel zur Identifizierung des Status:

- DCID (dies ist auch die Recovery-ID): Schlüssel, der anzeigt, dass das Gerät aktiviert wurde.

- GKPort (Standard 8000): Schlüssel zur Steuerung des Ports, der für Policy-Updates verwendet wird.

- GK: Schlüssel zur Steuerung des Check-in-Servers.

- Server: Schlüssel für den ursprünglichen Aktivierungsserver.

Um den Aktivierungsstatus des Geräts zu validieren, können wir das Gerät abfragen, um den Inhalt von HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\CMGShield\RSST zu überprüfen. In diesem Registrierungsschlüssel beschreiben mehrere Schlüssel den Status des Geräts detailliert:

- _DEVICE_: Dies ist der Aktivierungsstatus für das Gerät. Jede positive Ganzzahl ist ein aktiviertes Gerät.

- _INVALID_: Wenn dies vorhanden ist, ist der angemeldete Nutzer nicht aktiviert.

- <RandomCharacters> : Die UCID (User Credant Identifier) befindet sich an diesem Speicherort. Wenn dieser Wert vorhanden und auf 1 festgelegt ist, ist dieser bestimmte Nutzer aktiviert und befindet sich innerhalb des Geräteleasingzeitraums. Der Geräteleasingzeitraum ist eine Richtlinie, die den Dell Security Management Server definiert und der Standardwert ist 30 Tage.

Informationen zum aktuellen „Sweep Status“ der Verschlüsselung des Geräts befinden sich im Registrierungsschlüssel HKLM\Software\Microsoft\Windows NT\CurrentVersion\Winlogon\CMGshield\SweepTimes. Die Werte in diesem Schlüssel können variieren und ein eindeutiger benutzerbasierter Bezeichner wird verwendet, um den Aufräumstatus für jeden Benutzer zu bestimmen. Im Folgenden finden Sie ein Beispiel für ein Gerät:

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\CMGShield\SweepTimes] "_SDENCR_SweepStop"=dword:00000001 "9P18NZD1SweepStop"=dword:00000001 "AllSweepsCompleted"=dword:00000001 "AllSweepsCompletedInXDays"=dword:00000001 "LastUpdate"="20180409 162157"

Eine Aufschlüsselung dieser Schlüssel und ihrer Bedeutung und Verwendung:

- _SDENCR_SweepStop

- Der Wert 0 zeigt an, dass ein Verschlüsselungssuche durchgeführt wird, die sich auf den Verschlüsselungsschlüssel der Systemdaten auswirkt.

- Der Wert 1 gibt an, dass alle Systemdatenverschlüsselungssuchen abgeschlossen sind.

- 9P18NZD1SweepStop

- Die acht zufällig generierten Zeichen sind Kennungen für bestimmte Nutzer.

- Wenn dieser Schlüssel auf 0 festgelegt ist, wird ein Suchvorgang für den Nutzer durchgeführt, mit dem die Kennung korreliert.

- Wenn die Option auf 1 gesetzt ist, werden Suchvorgänge, die mit allgemeinen oder Nutzerverschlüsselungsschlüsseln korrelieren, auf diesem Endpunkt abgeschlossen.

- AllSweepsCompleted

- Wenn die Option auf 0 festgelegt ist, bedeutet dies, dass eine aktive Verschlüsselungssuche mit Auswirkungen auf allgemeine oder Nutzerverschlüsselungsschlüssel vorhanden ist.

- Wenn die Option auf 1 gesetzt ist, werden Suchvorgänge, die mit allgemeinen oder Nutzerverschlüsselungsschlüsseln korrelieren, auf diesem Endpunkt abgeschlossen.

- AllSweepsCompletedinXDays

- Bei der Einstellung 0 wurde die Verschlüsselungssuche nicht für alle Nutzer abgeschlossen, die sich innerhalb des von Dell Security Management Server (DSMS) definierten Geräteleasingzeitraums angemeldet haben.

- Wenn die Option auf 1 festgelegt ist, werden Verschlüsselungssuche für alle Nutzer durchgeführt, die sich innerhalb des definierten Geräte-Leasingzeitraums angemeldet haben.

- LastUpdate: Dies ist das letzte Mal, dass die interne Datenbank nach Updates des Geräte-Suchstatus in diesem Registrierungseintrag abgefragt wurde.

Dell Encryption Self-Encrypting Drive Manager und Dell Full Disk Encryption Management erfassen Informationen, die auf dem Verschlüsselungsprozentsatz der Festplatte und der Validierung der PBA-Umgebung (Pre-Boot Authentication) basieren, die auf der Festplatte vorhanden ist. Diese Werte sind in der Registrierung gespeichert und befinden sich in den folgenden Pfaden : HKLM\SYSTEM\CurrentControlSet\Services\DellMgmtAgent\Parameters" und "HKLM\Software\Dell\Dell Data Protection\".

Der geschützte Status des Geräts wird anhand des Verschlüsselungsprozentsatzes der Festplatte bestimmt. Diese Verarbeitung erfolgt vollständig lokal und wird dem Server in regelmäßigen Abfrageintervallen bereitgestellt.

Um den Aktivierungsstatus des Agent zu bestimmen, überprüfen Sie den Registrierungsschlüssel für die Agent-ID. Wenn ein Schlüssel angegeben ist, wurde das Gerät erfolgreich registriert:

HKLM\Software\Dell\Dell Data Protection\ REG_SZ: AgentID Value: <populated>

Um festzustellen, ob die Pre-Boot-Authentication-Umgebung (PBA) auf dem Endpunkt aktiviert ist, überprüfen Sie den IsPBAActive-Registrierungsschlüssel:

HKLM\SYSTEM\CurrentControlSet\Services\DellMgmtAgent\Parameters DWORD: IsPBAActive Value: 1 (1 is enabled, 0 or not present means no PBA)

Um die installierte Produktversion zu ermitteln, überprüfen Sie den Registrierungsschlüssel:

HKLM\Software\Dell\Dell Data Protection\Branding REG_SZ: EE Value: <version #>

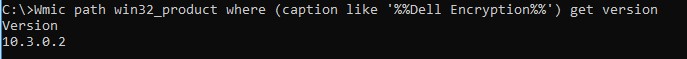

Informationen zur Agent-Version können auch über Folgendes erfasst werden: wmic Aufrufe mit dem Befehl:

Wmic path win32_product where (caption like '%%Dell Encryption%%') get version

Die Ergebnisse sollten wie folgt angezeigt werden:

Abbildung 1: (Nur Englisch) Typ Wmic path win32_product where (caption like '%%Dell Encryption%%') get version

Die Informationen zum Verschlüsselungsprozentsatz für Dell Full Disk Encryption können nicht über die Registrierung abgefragt werden. Diese Informationen finden Sie in DellAgent.log (gespeichert in C:\ProgramData\Dell\Dell Data Protection\, wenn die Debug-Protokollierung aktiviert ist. Informationen zum Aktivieren der Debug-Protokollierung für Dell Full Disk Encryption finden Sie unter Ausweiten der Protokollierung in Dell Encryption Enterprise und Dell Encryption Personal.

Beispielprotokollzeile:

YYYY.MM.DD HH:MM:SS.MMM [ProcessID] (ThreadID) T FDE : SetEncryptionInfo - Set EncryptionPercentage to <Percentage>

Dell BitLocker Manager erfasst Informationen, die auf dem Verschlüsselungsprozentsatz der Festplatte und der Validierung der Key Protectors basieren, die für jedes gemanagte Volume vorhanden sind. Diese Daten werden von der Befehlszeile mithilfe der manage-bde oder den PowerShell-Befehl get-bitlockervolume.

Der geschützte Status des Geräts wird anhand des Verschlüsselungsprozentsatzes der Festplatte bestimmt. Diese Verarbeitung ist lokal für den Endpunkt und wird dem Server in regelmäßigen Abfrageintervallen bereitgestellt.

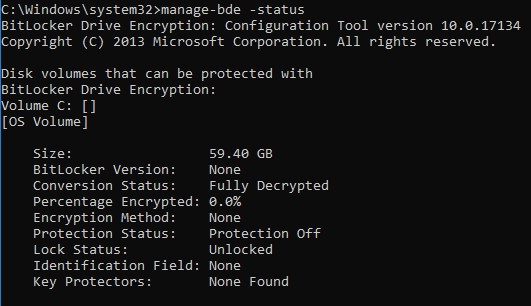

Der Befehl manage-bde -status Zeigt den Status der BitLocker-Verschlüsselung für alle Volumes auf der Festplatte an.

Die Ausgabe enthält mehrere Werte:

- Size: Die Größe des Speicherplatzes auf dem Volume.

- BitLocker-Version – Verwendete BitLocker-Version

- Der „Kompatibilitätsmodus“ für BitLocker hat die Version 1.0.

- Der „Neue Verschlüsselungsmodus“ für BitLocker (eingeführt in Windows 10 Version 1511, auch bekannt als Threshold 2) hat die Version 2.0.

- Konvertierungsstatus: Status des Volumes für die Verschlüsselung

- Percentage Encrypted: Prozentsatz des Volumes, für den die Verschlüsselung abgeschlossen wurde.

- Encryption Method: Algorithmus, der zum Verschlüsseln des Volumes verwendet wird.

- Schutzstatus: Gibt an, ob BitLocker aktiviert, deaktiviert oder angehalten ist.

- Lock Status: Gibt an, ob das Volume gesperrt oder entsperrt ist.

- Identifizierungsfeld – Gibt alle benutzerdefinierten Identifikationsinformationen für die Organisation aus.

- Schlüsselschutzvorrichtung: Der Mechanismus, der zum Schutz des Volumes verwendet wird, dies kann TPM, Kennwort, PIN,USB oder eine Kombination dieser Elemente sein.

Weitere Informationen zum manage-bde Befehl finden Sie hier: https://docs.microsoft.com/en-us/windows-server/administration/windows-commands/manage-bde

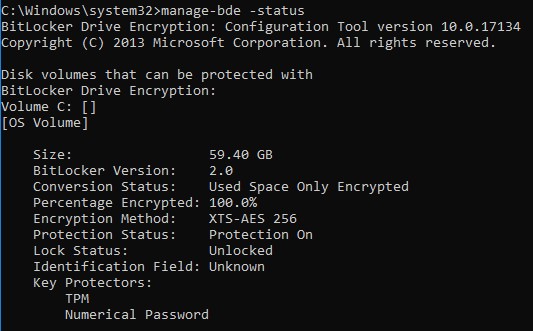

Hier sind einige Beispielausgaben aus der Ausführung von manage-bde -status Befehl in bestimmten Intervallen während der Verschlüsselung:

Disk volumes that can be protected with BitLocker Drive Encryption: Volume C: [] [OS Volume] Size: 59.40 GB BitLocker Version: None Conversion Status: Fully Decrypted Percentage Encrypted: 0.0% Encryption Method: None Protection Status: Protection Off Lock Status: Unlocked Identification Field: None Key Protectors: None Found

Abbildung 2: (Nur Englisch) Typ manage-bde -status

Disk volumes that can be protected with BitLocker Drive Encryption: Volume C: [] [OS Volume] Size: 59.40 GB BitLocker Version: 2.0 Conversion Status: Used Space Only Encrypted Percentage Encrypted: 100.0% Encryption Method: XTS-AES 256 Protection Status: Protection On Lock Status: Unlocked Identification Field: Unknown Key Protectors: TPM, Numerical Password

Abbildung 3: (Nur Englisch) Typ manage-bde -status

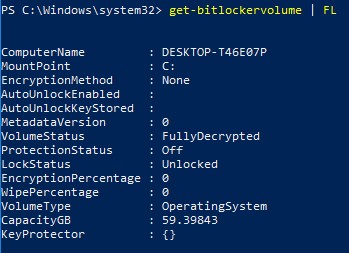

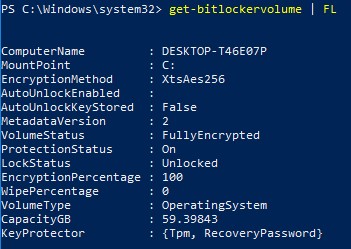

Der Befehl von get-bitlockervolume | FL kann verwendet werden, um Daten über den Status von BitLocker auf dem Gerät zu sammeln.

Die Ausgabe enthält mehrere Werte:

- ComputerName: Name des zu schützenden Geräts.

- MountPoint: Laufwerksbuchstabe oder Speicherort auf der Festplatte des Volumes, das gemanagt wird.

- EncryptionMethod: Algorithmus, der zum Schutz der Daten auf dem Volume verwendet wird.

- AutoUnlockEnabled: Gibt an, ob die Option "AutoUnlock " aktiviert ist.

- AutoUnlockKeyStored: Gibt an, ob AutoUnlockKey auf dem lokalen Computer zwischengespeichert wurde oder sich an einem separaten Speicherort befindet.

- MetadataVersion: Gibt die Version von BitLocker an, die auf diesem Volume verwendet wird.

- Der „Kompatibilitätsmodus“ für BitLocker hat die Version 1.

- Der „Neue Verschlüsselungsmodus“ für BitLocker (eingeführt in Windows 10 Version 1511, auch bekannt als Threshold2) hat die Version 2.

- VolumeStatus: Status des Volumes (entschlüsselt, verschlüsselnd, vollständig verschlüsselt)

- ProtectionStatus: Gibt an, ob BitLocker aktiviert, deaktiviert oder angehalten ist.

- LockStatus: Gibt an, ob das Volume gesperrt oder entsperrt ist.

- EncryptionPercentage: Status der Verschlüsselung des Volumes in Prozent.

- WipePercentage: Status in Prozent des leeren Speicherplatzes auf dem Laufwerk, der überschrieben wurde.

- VolumeType: Der Typ des Volumes, in der Regel OperatingSystemDrive oderFixedVolume

- CapacityGB: Größe des verwalteten Volumes

- KeyProtector: Der Mechanismus, der zum Schutz des Volumes verwendet wird. Dies kann TPM, Kennwort, PIN,USB oder eine Kombination dieser Elemente sein.

Weitere Informationen zum get-bitlockervolume Befehl finden Sie hier: https://docs.microsoft.com/en-us/powershell/module/bitlocker/?view=win10-ps

Hier sind einige Beispielausgaben aus der Ausführung von get-bitlockervolume | FL Befehl in bestimmten Intervallen während der Verschlüsselung:

ComputerName: DESKTOP-T46E07P

MountPoint: C:

EncryptionMethod: None

AutoUnlockEnabled:

AutoUnlockKeyStored:

MetadataVersion: 0

VolumeStatus: FullyDecrypted

ProtectionStatus: Off

LockStatus: Unlocked

EncryptionPercentage: 0

WipePercentage: 0

VolumeType: OperatingSystem

CapacityGB: 59.39843

KeyProtector: {}

Abbildung 4: (Nur Englisch) Typ get-bitlockervolume | FL

ComputerName: DESKTOP-T46E07P

MountPoint: C:

EncryptionMethod: XtsAes256

AutoUnlockEnabled:

AutoUnlockKeyStored: False

MetadataVersion: 2

VolumeStatus: FullyEncrypted

ProtectionStatus: On

LockStatus: Unlocked

EncryptionPercentage: 100

WipePercentage: 0

VolumeType: OperatingSystem

CapacityGB: 59.39843

KeyProtector: {Tpm, RecoveryPassword}

Abbildung 5: (Nur Englisch) Typ get-bitlockervolume | FL

Nutzen Sie zur Kontaktaufnahme mit dem Support die internationalen Support-Telefonnummern von Dell Data Security.

Gehen Sie zu TechDirect, um online eine Anfrage an den technischen Support zu erstellen.

Zusätzliche Einblicke und Ressourcen erhalten Sie im Dell Security Community Forum.