CloudLink: Помилка ERR_SSL_KEY_USAGE_INCOMPATIBLE при відкритті веб-інтерфейсу CloudLink

Summary: Відкриття веб-інтерфейсу CloudLink за допомогою Chrome або Edge отримує помилку «ERR_SSL_KEY_USAGE_INCOMPATIBLE», Mozilla та Firefox відкривають інтерфейс CloudLink Web без жодних проблем. ...

This article applies to

This article does not apply to

This article is not tied to any specific product.

Not all product versions are identified in this article.

Symptoms

Відкриття веб-інтерфейсу CloudLink у Chrome або Edge отримує наступну помилку:

Error ERR_SSL_KEY_USAGE_INCOMPATIBLE

Cause

Проблема пов'язана з налаштуваннями безпеки браузера Chrome або Edge.

Проблема виявлена у версії Chrome 119.0.6045.160 (офіційна збірка).

Причина в тому, що самопідписаний сертифікат CloudLink 7.1.x не має цифрового підпису у розділі використання ключів.

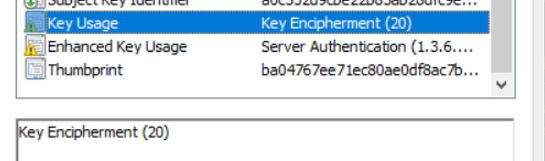

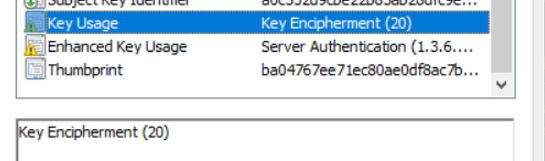

Сертифікат CloudLink 7.x:

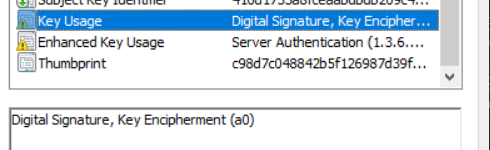

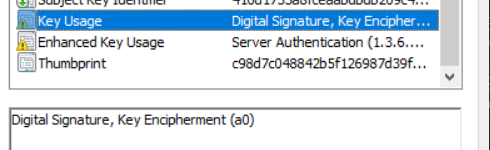

Сертифікат CloudLink 8:

Проблема виявлена у версії Chrome 119.0.6045.160 (офіційна збірка).

Причина в тому, що самопідписаний сертифікат CloudLink 7.1.x не має цифрового підпису у розділі використання ключів.

Сертифікат CloudLink 7.x:

Сертифікат CloudLink 8:

Resolution

У Chrome можна застосувати обхідний шлях, додавши наведене нижче в regedit.

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Google\Chrome] "RSAKeyUsageForLocalAnchorsEnabled"=dword:00000000

Щоб зміни набули чинності, потрібно перезапустити браузер. Однак це знижує безпеку в Chrome і не є рекомендованим рішенням.

Бажані обхідні шляхи:

- Використовуйте інший браузер для доступу до інтерфейсу CloudLink 7.1.x. Firefox і Internet Explorer, здається, все ще працюють з CloudLink 7.1.x, хоча Internet Explorer не підтримується, і деякі функції можуть бути відсутні. Хоча Internet Explorer, здається, не встановлений на комп'ютері з Windows, ви все одно можете відкрити вкладку, зайшовши в розділ Інтернет-опції > програм > Керувати доповненнями > Дізнайтеся більше про панелі інструментів і розширення.

- Створіть власний сертифікат веб-SSL з підписаним CA, який включає цифровий підпис у розділі Key Useage.

- Оновлення до CloudLink 8.1 або вище

Ось інструкції щодо використання OpenSSL для створення самопідписаного сертифіката, призначеного для заміни WebSSL сертифікатів CloudLink 7.x, що працюють з Chrome та Edge.

- На сервері Linux із встановленим OpenSSL cперезавантажуйте файл template.cfg, виконавши команду vitemplate.cfg, і вставляйте інформацію у поле нижче.

- Змініть сині записи та замініть відповідною інформацією.

[req] default_bits = 2048 distinguished_name = req_distinguished_name req_extensions = v3_req [req_distinguished_name] C =Country(2 letter code) ST =State L =Locality(city) O =Organization OU =OrgUnit CN =CommonName C_default =US ST_default =utah L_default =salt lake city O_default =dell OU_default =dell CN_default =cloudlinknode1 [ v3_req ] subjectAltName = @alt_names keyUsage = keyEncipherment, digitalSignature extendedKeyUsage = serverAuth, clientAuth [alt_names] IP = 192.XXX.XX.XXX DNS.1 = cloudlinknode1

- Виконайте команду:

openssl req -newkey 2048 -keyout cloudlinknode1.key -config template.cfg -x509 -days 730 -out cloudlinknode1.crt -extensions v3_req -nodes

Це виводить два файли: cloudlinknode1.crt та cloudlinknode1.key. Ви завантажите ці файли в інтерфейс CloudLink у Server >TLS. Також збережіть ці файли і зберігайте їх у безпечному місці. Я поставив -days to 730 Це 2 роки, але можна коригувати за потреби.

- Це потрібно робити окремо для кожного вузла CloudLink.

Affected Products

CloudLink SecureVM, PowerFlex rack, ScaleIOArticle Properties

Article Number: 000219861

Article Type: Solution

Last Modified: 01 Apr 2026

Version: 7

Find answers to your questions from other Dell users

Support Services

Check if your device is covered by Support Services.