NetWorker: En el escáner de seguridad, se informa una vulnerabilidad en los puertos 5432 y 5671 para NetWorker basado en Windows, servidor de NetWorker Management Console

Summary: Vulnerabilidad en “Protocolo TLS versión 1.1 obsoleto” y “Detección del protocolo TLS versión 1.0” para el puerto 5432 y el puerto 5671 en el servidor de NetWorker con NetWorker versión 19.7.0.1 instalado en Windows Server 2016 ...

This article applies to

This article does not apply to

This article is not tied to any specific product.

Not all product versions are identified in this article.

Symptoms

El servidor de NetWorker y el servidor de NetWorker Management Console (NMC) se implementan en un sistema operativo basado en Windows.

Un escáner de seguridad marca el puerto 5671 y el puerto 5432 como negociadores con TLS 1.0 y TLS 1.1.

Un escáner de seguridad marca el puerto 5671 y el puerto 5432 como negociadores con TLS 1.0 y TLS 1.1.

Cause

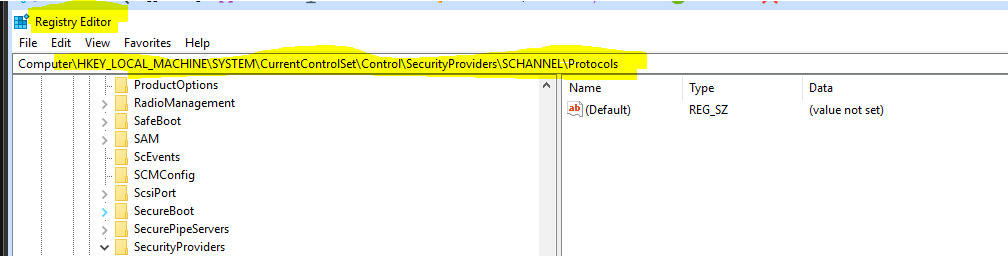

La ruta de registro del sistema operativo Windows Computer\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols está vacío, lo que indica que todas las versiones de TLS están habilitadas.

Figura 1: Captura de pantalla del registro del sistema operativo Windows

Dado que las versiones anteriores de TLS están habilitadas, los puertos 5671 y 5432 las utilizaron durante la negociación.

Resolution

Mitigue esta vulnerabilidad mediante los siguientes cambios en las configuraciones de RabbitMQ y Postgres.

Para el puerto 5671 de RabbitMQ:

- En el servidor de NetWorker, edite el archivo "

C:\Program Files\EMC NetWorker\nsr\rabbitmq-server-#.#.#\etc\rabbitmq.conf" con la siguiente línea.

NOTA: La versión de RabbitMQ varía según la versión de NetWorker Server.

From:

% disable TLS 1.0, remove tlsv1.1 if it is not needed

{versions, ['tlsv1.2', 'tlsv1.1']},

To:

% disable TLS 1.0, remove tlsv1.1 if it is not needed

{versions, ['tlsv1.2']},

- Guarde los cambios en el archivo.

NOTA: Los servicios de NetWorker se deben reiniciar para que los cambios surtan efecto. Sin embargo, esto se puede hacer después de que se modifiquen los cifrados para el puerto 5432 según los pasos que se indican a continuación.

Para el puerto 5432 de Postgres:

- En el servidor de NMC, edite "

C:\Program Files\EMC NetWorker\Management\nmcdb\pgdata\postgresql.conf" con la siguiente línea.

From: ssl_ciphers = 'TLSv1.2:HIGH:!SSLv3:!NULL:!ADH:!MEDIUM:!LOW:!EXP:!MD5:!RC4:!3DES:@STRENGTH' #allowed SSL ciphers To: ssl_ciphers = 'TLSv1.2:!TLSv1.1:!TLSv1.0:HIGH:!SSLv3:!NULL:!ADH:!MEDIUM:!LOW:!EXP:!MD5:!RC4:!3DES:@STRENGTH' #allowed SSL ciphers

- Guarde los cambios en el archivo.

Reinicio de los servicios:

Reinicie el servidor de NetWorker y los servicios del servidor de NMC con el siguiente comando:

net stop nsrexecd /y

NOTA: Este comando detiene todos los servicios de NetWorker y NMC.

Si el sistema es un servidor de NetWorker y un servidor de NMC, ejecute los siguientes comandos:

net start nsrd net start gstd

Si el sistema es solo un servidor de NMC, ejecute los siguientes comandos:

net start nsrexecd net start gstd

Additional Information

Otras referencias:

Affected Products

NetWorker, NetWorker Management ConsoleProducts

NetWorker Family, NetWorker SeriesArticle Properties

Article Number: 000213153

Article Type: Solution

Last Modified: 28 Apr 2026

Version: 6

Find answers to your questions from other Dell users

Support Services

Check if your device is covered by Support Services.