NetWorker : l’analyseur de sécurité signale une faille au niveau des ports 5432 et 5671 sur les serveurs NetWorker Server et NetWorker Management Console fonctionnant sous Windows

Summary: Faille « Protocole TLS version 1.1 obsolète » et « Détection du protocole TLS version 1.0 » pour le port 5432 et le port 5671 sur le NetWorker Server avec la version 19.7.0.1 de NetWorker installée sur Windows Server 2016 ...

This article applies to

This article does not apply to

This article is not tied to any specific product.

Not all product versions are identified in this article.

Symptoms

Le serveur NetWorker et le serveur NetWorker Management Console (NMC) sont déployés sur un système d’exploitation Windows.

Un scanner de sécurité signale le port 5671 et le port 5432 comme étant en négociation avec TLS 1.0 et TLS 1.1.

Un scanner de sécurité signale le port 5671 et le port 5432 comme étant en négociation avec TLS 1.0 et TLS 1.1.

Cause

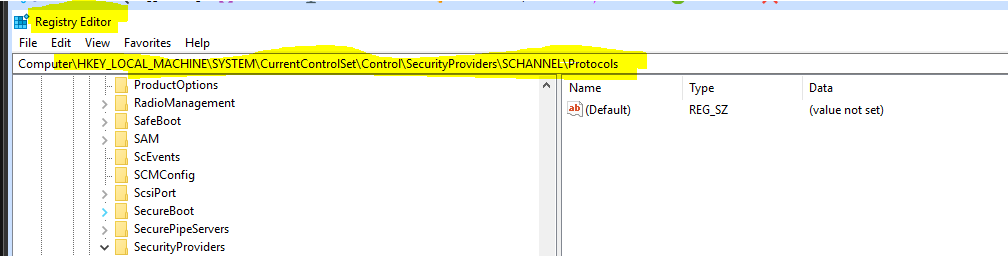

Chemin d’accès au registre du système d’exploitation Windows Computer\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols est vide, ce qui indique que toutes les versions de TLS sont activées.

Figure 1 : Capture d’écran du registre du système d’exploitation Windows

Puisque les anciennes versions de TLS sont activées, les ports 5671 et 5432 les ont utilisées pendant la négociation.

Resolution

Limitez cette vulnérabilité en apportant les modifications suivantes aux configurations RabbitMQ et Postgres.

Pour le port 5671 de RabbitMQ :

- Sur le NetWorker Server, modifiez le paramètre «

C:\Program Files\EMC NetWorker\nsr\rabbitmq-server-#.#.#\etc\rabbitmq.conf" avec la ligne suivante.

Remarque : La version de RabbitMQ varie en fonction de la version du serveur NetWorker.

From:

% disable TLS 1.0, remove tlsv1.1 if it is not needed

{versions, ['tlsv1.2', 'tlsv1.1']},

To:

% disable TLS 1.0, remove tlsv1.1 if it is not needed

{versions, ['tlsv1.2']},

- Enregistrez les changements apportés au fichier.

Remarque : les services NetWorker doivent être redémarrés pour que les modifications prennent effet. Toutefois, cette opération peut être effectuée après la modification des chiffrements du port 5432 conformément aux étapes ci-dessous.

Pour le port 5432 de Postgres :

- Sur le serveur NMC, modifiez «

C:\Program Files\EMC NetWorker\Management\nmcdb\pgdata\postgresql.conf" avec la ligne suivante.

From: ssl_ciphers = 'TLSv1.2:HIGH:!SSLv3:!NULL:!ADH:!MEDIUM:!LOW:!EXP:!MD5:!RC4:!3DES:@STRENGTH' #allowed SSL ciphers To: ssl_ciphers = 'TLSv1.2:!TLSv1.1:!TLSv1.0:HIGH:!SSLv3:!NULL:!ADH:!MEDIUM:!LOW:!EXP:!MD5:!RC4:!3DES:@STRENGTH' #allowed SSL ciphers

- Enregistrez les changements apportés au fichier.

Redémarrer les services :

Redémarrez les services du NetWorker Server et du serveur NMC à l’aide de la commande suivante :

net stop nsrexecd /y

Remarque : cette commande arrête tous les services NetWorker et NMC.

Si le système est à la fois un NetWorker Server et un serveur NMC, exécutez les commandes suivantes :

net start nsrd net start gstd

Si le système est uniquement un serveur NMC, exécutez les commandes suivantes :

net start nsrexecd net start gstd

Additional Information

Autres références :

Affected Products

NetWorker, NetWorker Management ConsoleProducts

NetWorker Family, NetWorker SeriesArticle Properties

Article Number: 000213153

Article Type: Solution

Last Modified: 17 May 2026

Version: 7

Find answers to your questions from other Dell users

Support Services

Check if your device is covered by Support Services.