Dell Threat Defenseコンソールの管理方法

Summary: Dell Threat Defenseの管理方法に関する詳細な手順について説明します。

Instructions

- 2019年12月をもって、Dell Threat Defenseは販売終了となりました。この製品およびこの製品に関する記事は、Dellでは今後アップデートされません。詳細については、「Dell Data Securityの製品ライフサイクル(サポート終了およびライフサイクル終了)」を参照してください。その他の記事に関する質問がある場合は、担当のセールス チームに連絡するか、またはendpointsecurity@dell.comにお問い合わせください。

- 現在の製品に関する追加情報については、エンドポイント セキュリティページを参照してください。

Dell Threat Defenseコンソールは、環境内でDell Threat Defenseを導入する際のポリシー、脅威、ビルド、組織の管理を担います。

環境にアクセスするには、アクティブなサブスクリプションが必要です。サブスクリプションを取得する方法の詳細については、Dell Threat Defenseの製品ページを参照してください。

Dell Threat Defenseを購入すると、Threat Defenseコンソールへのログイン情報を含むEメールが購入者に送信されます。Dell Threat Defenseコンソールのサイトは次のとおりです。

- 北アメリカ:https://dellthreatdefense.cylance.com/Login

- 欧州:https://dellthreatdefense-eu.cylance.com

- アジア太平洋地域:https://dellthreatdefense-au.cylance.com

対象製品:

- Dell Threat Defense

Threat Defenseコンソールは6つのセクションに分かれています。

詳細については、各セクションをクリックしてください。

ダッシュボード

ダッシュボードは、Dell Threat Defenseコンソールへのログイン時に表示されます。ダッシュボードには、環境内の脅威の概要が表示され、1つのページからさまざまなコンソール情報にアクセスできます。

脅威の統計情報

[Threat Statistics]は、 過去24時間以内に 検出された脅威の数と 組織の合計数 を示します。[Threat Statistics]をクリックすると、[ Protection ]ページに移動し、その統計に関連する脅威のリストが表示されます。

- [Running Threats]:組織内のデバイス上で現在実行されている脅威として特定されたファイル。

- [Auto-Run Threats]:自動的に実行されるように設定された脅威。

- [Quarantined Threats]:過去24時間以内に隔離された脅威と合計数。

- [Unique to Cylance]:Cylanceによって識別されるが、他のウイルス対策ソースによって識別されない脅威。

保護率

[保護率]には、[脅威保護]および[デバイス保護]の概要が表示されます。

- [Threat Protection]:処置を行った脅威の割合(隔離、グローバル隔離、免除、安全リスト)。

![[Device Protection]](https://supportkb.dell.com/img/ka06P000000QTn3QAG/ka06P000000QTn3QAG_ja_4.jpeg)

- [Device Protection]:自動隔離が有効になっているポリシーに関連付けられているデバイスの割合。

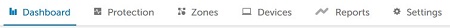

優先度別の脅威

優先度別の脅威 には、アクション(隔離、 グローバル隔離、 免除、 安全リスト)を必要とする脅威の合計数が表示されます。脅威は、優先度(高、 中、 低)でグループ化されます。

脅威は、次の属性の数に基づいて、低、中、高として分類されます。

- ファイルのCylanceスコアが80を超えている。

- ファイルが現在実行されている。

- ファイルが以前に実行されている。

- ファイルが自動実行に設定されている。

- 脅威が検出されたゾーンの優先度。

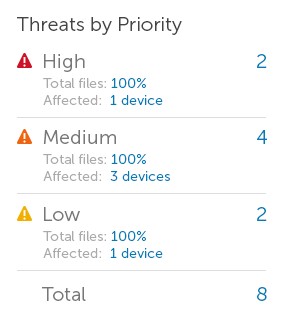

脅威イベント

[Threat Events]は、過去30日間に検出された脅威の数を示す折れ線グラフを表示します。線は、危険、異常、隔離、免除、クリアされたファイルに対して色分けされています。

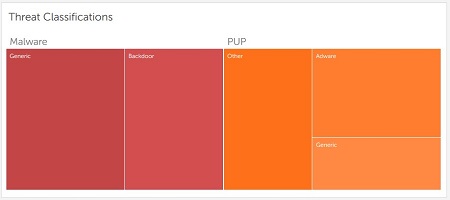

脅威の分類

[Threat Classifications]には、環境内で検出された脅威タイプのヒート マップが表示されます。アイテムをクリックすると、管理者は[保護]セクションにジャンプし、そのタイプの脅威のリストが表示されます。

トップ5リスト

[Top Five Lists]には、環境内で検出された未処理の危険な脅威が表示されます。これらのリストは、ほとんど常に空である必要があります。

データプロテクション

[ 保護 ]セクションは、Dell Threat Defenseを使用してデバイスに影響する脅威を評価および管理するために使用されます。詳細については、以下の該当するステップを選択してください。

脅威の評価

Dell Threat Defenseコンソールは、管理者が自分の環境における脅威を適切に軽減するのに役立つ、「危険」または「異常」なファイルについての詳細な評価を提供します。

次の手順では、ファイルを評価する方法について説明します。

- コンソールで、[ Protection ]タブをクリックします。

- [保護]で、脅威をクリックして詳細情報を取得します。

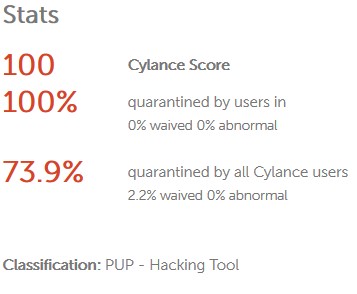

- [Cylance Score]:1(制限)~100(高)のスコアが、脅威の属性に基づいてCylanceにより割り当てられます。

- [Quarantined by users in [Tenant]]:環境(テナント)内のユーザーがファイルに対して実行したアクション。

- [Quarantined by all Cylance users]:ファイルに対するアクションは、すべてのCylance環境内のユーザーによって実行されています。

- [Classification]:ファイル(脅威)の一般的な識別。

- [First Found]:ファイルが環境内で最初に見つかった日時

- [Last Found]:ファイルが環境内で最後に見つかった日時

- [Global Quarantine]:環境のグローバル隔離リストにファイルを追加します。ファイルがデバイスに表示されるたびに、自動的に隔離されます。

\qフォルダーに含まれます。 - [Safe]:環境の安全リストにファイルを追加します。ファイルが現在隔離されている場合は、自動的に元の場所に戻されます。

- [SHA256]:ファイル(脅威)を識別するために使用される256の暗号ハッシュ。管理者は、ハッシュをクリックして、既知の発生のGoogle検索を実行できます。

- MD5: ファイル(脅威)を識別するために使用される128の暗号ハッシュ。管理者は、ハッシュをクリックして、既知の発生のGoogle検索を実行できます。

- [Download File]:管理者は、詳細な評価およびテストのためにファイルをダウンロードすることができます。

- [Cylance Score]:1(制限)~100(高)のスコアが、脅威の属性に基づいてCylanceにより割り当てられます。

- [AV Industry]:サードパーティー製のウイルス対策エンジンがファイルを脅威として特定するかどうかを、virustotal.comのインデックスをチェックして確認します。

- [Search Google]:ファイル(脅威)の詳細については、ハッシュとファイル名をGoogleで検索します。

安全リスト

環境内で脅威として誤って特定されたファイルが存在する可能性があります。管理者は、それらをグローバル安全リストに追加して、隔離されないようにすることができます。安全リストに追加される前に隔離されたファイルは、元の場所に戻ります。

次の手順では、ファイルをセーフリストに追加する方法について説明します。

- コンソールで、[ Protection ]タブをクリックします。

- [保護]で、安全リストに追加する脅威を確認し、[安全]をクリックします。

![[Safe]](https://supportkb.dell.com/img/ka06P000000QTn3QAG/ka06P000000QTn3QAG_ja_17.jpeg)

- [アクションの確認]ポップアップで、ドロップダウン メニューからファイルの[カテゴリー]を選択します。これは、ファイル(脅威)の分類に役立ちます。

![[Action Confirmation]](https://supportkb.dell.com/img/ka06P000000QTn3QAG/ka06P000000QTn3QAG_ja_18.jpeg)

- 安全リストに追加する[理由]を入力します。これは、環境全体に表示されます。

- はいをクリックして、ファイルを安全リストに追加することを確認します。

注:

- 以前に安全リストに追加したアイテムは、Dell Threat Defenseコンソールの [設定]セクション、[グローバル リスト ]セクションでいつでも確認および変更できます。

- ファイルは、グローバル、ポリシー、デバイス レベルで安全リストに追加できます。この例では、グローバル レベルで安全リストに追加されています。

グローバル隔離ファイル

管理者は、グローバル隔離リストにファイル追加することにより、デバイスをターゲットとするファイルをプロアクティブに隔離することができます。

次の手順では、ファイルをグローバルに隔離する方法について説明します。

- コンソールで、[ Protection ]タブをクリックします。

- [Protection]で、安全リストに追加する脅威を確認し、[Global Quarantine]をクリックします。

![[Global Quarantine]](https://supportkb.dell.com/img/ka06P000000QTn3QAG/ka06P000000QTn3QAG_ja_20.jpeg)

- [Action Confirmation]プロンプトで、隔離の理由を入力します。これは、他の管理者およびゾーン マネージャーにも表示されます。

- はいをクリックして、グローバル隔離を確認します。

注:

- 以前の隔離アイテムは、Dell Threat Defenseコンソールの[設定]>[グローバル リスト]セクションでいつでも確認および変更できます。

- ファイルは、グローバル レベルまたはデバイス レベルで安全リストに追加できます。この例は、グローバル レベルで隔離されています。

ゾーン

ゾーンは、デバイスの管理と構成を担当するコンテナーを作成するために使用されます。詳細については、「Dell Threat Defenseでゾーンを管理する方法(英語)」を参照してください。

デバイス

[デバイス]セクションは、Dell Threat Defenseを使用して環境内のデバイス(エージェント)の追加、管理、レポート作成を行うために使用されます。このセクションにおける最も一般的なアクションは、インストーラーのダウンロード、インストール トークンの取得、冗長ログの有効化、デバイスの削除です。詳細については、適切なステップをクリックしてください。

インストーラーのダウンロード

Dell Threat Defenseインストーラーは、テナント内で直接ダウンロードできます。Dell Threat Defenseをダウンロードする手順については、「Dell Threat Defenseのダウンロード方法(英語)」を参照してください。

インストール トークンの取得

Dell Threat Defenseをデバイスにインストールするには、有効なインストール トークンをテナントから取得する必要があります。インストール トークンを取得する手順については、「Dell Threat Defenseのインストール トークンを入手する方法(英語)」を参照してください。

冗長ログの有効化

デフォルトでは、デバイスにはDell Threat Defenseのログに制限があります。トラブルシューティングやDell Data Security ProSupportへの問い合わせを行う前に、デバイスで冗長ログを有効にすることを強くお勧めします。詳細については、「デル データ セキュリティのインターナショナル サポート電話番号」を参照してください。冗長ログを有効にする方法の詳細については、「Dell Threat Defenseにおける詳細ログ有効化手順」を参照してください。

デバイスの削除

アンインストール中に、デバイスがDell Threat Defenseコンソールから自動的に削除されることはありません。管理者は、テナント コンソールからデバイスを手動で削除する必要があります。詳細については、「Dell Threat Defense管理コンソールからデバイスを削除する方法」を参照してください。

レポート

[Reports]には、組織内のデバイスと脅威に関する概要と詳細を記載したサマリーおよび詳細レポートが提供されます。

[レポート]には、イベント ベースで脅威が表示されます。イベントは、脅威の個別のインスタンスを示します。たとえば、特定のファイル(特定のハッシュ)が同じデバイス上の3つの異なるフォルダーの場所にある場合、脅威イベント数は3になります。[脅威保護]ページなど、コンソールの他の領域では、特定のデバイスに存在するファイルのインスタンス数にかかわらず、そのファイルが見つかったデバイスの数に基づいて、ファイルの脅威数が表示されることがあります。たとえば、特定のファイル(特定のハッシュ)が同じデバイス上の 3 つの異なるフォルダーの場所にある場合、脅威の数は 1 になります。

レポート データは、およそ3分ごとに更新されます。詳細については、[ Threat Defense Overview]、[ Threat Event Summary]、[ Device Summary]、[ Threat Events]、または [Devices ] をクリックします。

脅威防御の概要

ゾーンとデバイスの数から、[自動隔離]、[脅威イベント]、[エージェント バージョン]、デバイスの[オフライン日数]に対応するデバイスの割合まで、組織におけるDell Threat Defenseの使用率の概要を提供します。

- [Zones]:組織内のゾーンの数を表示します。

- [Devices]:組織内のデバイスの数を表示します。デバイスは、登録されたThreat Defenseエージェントのエンドポイントです。

- [Policies]:組織内に作成されたポリシーの数を表示します。

- [Files Analyzed]:組織内(組織内の全デバイス)で分析されたファイルの数を表示します。

- [Threat Events]:過去30日間における、危険、異常、隔離された脅威イベントを日単位でグループ化した棒グラフを表示します。グラフの棒にカーソルを合わせると、その日に報告された脅威イベントの合計数が表示されます。

- 脅威は 報告日 でグループ化されます。報告日は、コンソールが脅威に関する情報をデバイスから受信した日付です。イベント発生時にデバイスがオンラインではなかった場合、 報告日は 実際のイベント日とは異なる場合があります。

![[Devices – Dell Threat Defense Agent Versions]](https://supportkb.dell.com/img/ka06P000000QTn3QAG/ka06P000000QTn3QAG_ja_26.jpeg)

- [Devices – Dell Threat Defense Agent Versions]:Threat Defense Agentバージョンを実行しているデバイスの数を表す棒グラフを表示します。グラフの棒の上にカーソルを置くと、その特定のThreat Defenseエージェント バージョンを実行しているデバイスの数が表示されます。

![[Offline Days]](https://supportkb.dell.com/img/ka06P000000QTn3QAG/ka06P000000QTn3QAG_ja_27.jpeg)

- [Offline Days]:範囲の日数(0〜15日、最大61+日)オフラインになっているデバイスの数を表示します。また、棒グラフは各日数ごとに色分けされます。

![[Auto-quarantine Coverage]](https://supportkb.dell.com/img/ka06P000000QTn3QAG/ka06P000000QTn3QAG_ja_28.jpeg)

- [Devices – Dell Threat Defense Agent Versions]:Threat Defense Agentバージョンを実行しているデバイスの数を表す棒グラフを表示します。グラフの棒の上にカーソルを置くと、その特定のThreat Defenseエージェント バージョンを実行しているデバイスの数が表示されます。

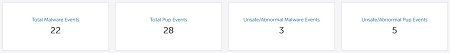

脅威イベントの概要

[Threat Event Summary]レポートには、Cylanceの脅威分類のうち、マルウェアと不審なプログラム(PUP)の2つで特定されたファイルの数が表示されます。また、各ファミリーの特定のサブカテゴリー分類の内訳も表示されます。また、[最も脅威イベントが多い上位10ファイル所有者]のリストには、マルウェア、PUP、デュアル ユースの脅威ファミリーの脅威イベント数が表示されます。

- [Total Malware Events]:組織内で特定されたマルウェア イベントの合計数を表示します。

- [Total PUPs Events]:組織内で識別されたPUPイベントの合計数を表示します。

- [Unsafe/Abnormal Malware Events]:組織内で検出された危険および異常なマルウェア イベントの合計数を表示します。

- [Unsafe/Abnormal PUP Events]:組織内で検出された危険および異常なPUPイベントの合計数を表示します。

![[Malware Event Classifications]](https://supportkb.dell.com/img/ka06P000000QTn3QAG/ka06P000000QTn3QAG_ja_30.jpeg)

- [Malware Event Classifications]:組織内のデバイスで検出された脅威イベントについて、各タイプのマルウェア分類を棒グラフで表示します。グラフの棒の上にカーソルを置くと、その分類で見つかったマルウェア イベントの合計数が表示されます。

![[PUP Event Classifications]](https://supportkb.dell.com/img/ka06P000000QTn3QAG/ka06P000000QTn3QAG_ja_31.jpeg)

- [PUP Event Classifications]:組織内のデバイスで検出された脅威イベントについて、各タイプのPUP分類を棒グラフで表示します。グラフの棒の上にカーソルを置くと、その分類で見つかったPUPイベントの合計数が表示されます。

![[Top 10 File Owners with the Most Threat Events]](https://supportkb.dell.com/img/ka06P000000QTn3QAG/ka06P000000QTn3QAG_ja_32.jpeg)

- [Top 10 File Owners with the Most Threat Events]:脅威イベントが最も多い上位10人のファイル所有者のリストを表示します。このウィジェットには、マルウェアやPUPイベントだけでなく、すべてのCylanceファイルベースの脅威ファミリーからのイベントが表示されます。

![[Top 10 Devices with the Most Threat Events]](https://supportkb.dell.com/img/ka06P000000QTn3QAG/ka06P000000QTn3QAG_ja_33.jpeg)

- [Top 10 Devices with the Most Threat Events]:最も脅威イベントが多い上位10台のデバイスのリストを表示します。このウィジェットには、マルウェアやPUPイベントだけでなく、すべてのCylanceファイルベースの脅威ファミリーからのイベントが表示されます。

デバイスの概要

[デバイスの概要レポート]は、デバイスに関する複数の重要な情報を示します。[Auto-Quarantine Coverage ]は、脅威防御の対象を明らかにし、進行状況を示すために使用できます。デバイス - Threat Defenseバージョンの 統計情報により、古いThreat Defenseエージェントを識別できます。[オフライン日数 ]は、Threat Defenseコンソールにチェックインしなくなったデバイスを示す場合があり、削除の候補となります。

![[Total Devices]](https://supportkb.dell.com/img/ka06P000000QTn3QAG/ka06P000000QTn3QAG_ja_34.jpeg)

- [Total Devices]:組織内のデバイスの数を表示します。デバイスは、登録されたThreat Defenseエージェントのエンドポイントです。

![[Auto-quarantine Coverage]](https://supportkb.dell.com/img/ka06P000000QTn3QAG/ka06P000000QTn3QAG_ja_35.jpeg)

- [Auto-Quarantine Coverage]:自動隔離に対して危険と異常の両方が選択されているポリシーを持つデバイスの数を表示します。これらのデバイスは有効と見なされます。無効化されたデバイスは、これらのオプションのいずれかまたは両方が無効になっているポリシーに割り当てられます。円グラフには、危険、異常、またはその両方に対して自動隔離が無効になっているポリシーに割り当てられたデバイスの割合が表示されます。

![[Devices – Dell Threat Defense Agent Versions]](https://supportkb.dell.com/img/ka06P000000QTn3QAG/ka06P000000QTn3QAG_ja_36.jpeg)

- [Devices – Dell Threat Defense Agent Versions]:Threat Defense Agentバージョンを実行しているデバイスの数を表す棒グラフを表示します。グラフの棒の上にカーソルを置くと、その特定のThreat Defenseエージェント バージョンを実行しているデバイスの数が表示されます。

![[Offline Days]](https://supportkb.dell.com/img/ka06P000000QTn3QAG/ka06P000000QTn3QAG_ja_37.jpeg)

- [Offline Days]:オフラインになっているデバイスの数を、指定した日数(0~15日、最大61日)で表示します。また、棒グラフは各日数ごとに色分けされます。

脅威イベント

脅威イベント レポートは、組織内で検出された脅威イベントのデータを提供します。脅威は 報告日 でグループ化されます。報告日は、コンソールが脅威に関する情報をデバイスから受信した日付です。イベント発生時にデバイスがオンラインではなかった場合、 報告日は 実際のイベント日とは異なる場合があります。

![[# of Threat Events]](https://supportkb.dell.com/img/ka06P000000QTn3QAG/ka06P000000QTn3QAG_ja_38.jpeg)

- [# of Threat Events]:組織で報告された脅威イベントを表示する棒グラフを表示します。グラフの棒にカーソルを合わせると、その日に報告された脅威イベントの合計数が表示されます。棒グラフには、過去30日分が表示されます。

- [Threat Events Table]:脅威イベント情報を表示します。

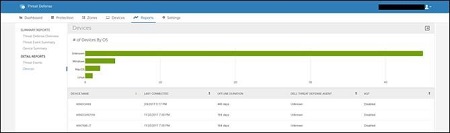

デバイス

デバイス レポートには、オペレーティング システム ファミリー(WindowsおよびmacOS)のデバイスの数が表示されます。

- [# of Devices by OS]:主要なオペレーティング システム グループ(WindowsおよびmacOS)別に整理されたデバイスの棒グラフを表示します。グラフの棒の上にカーソルを置くと、そのオペレーティング システム グループ内のデバイスの合計数が表示されます。

- [Devices Table]:組織内のデバイスのデバイス名およびデバイス情報のリストを表示します。

設定

[設定]セクションは、デバイス ポリシーの管理、コンソールへのアクセス、アップデートの設定、監査レポートの生成に使用されます。このセクションの最も一般的なアクションは、アンインストール パスワードの追加、コンソール ユーザーの追加、デバイス ポリシーの追加、レポートの生成、アップデートの設定です。詳細については、適切なステップをクリックしてください。

アンインストール パスワードの追加

セキュリティの追加レイヤーとして、Dell Threat Defense管理者は、Threat Defenseデバイスにアプリケーションのアンインストール時にパスワードを要求するように強制できます。詳細については、「Dell Threat Defenseでアンインストール パスワードを追加または削除する方法」を参照してください。

コンソール ユーザーの追加

基本設定では、Dell Threat Defenseコンソールに初期購入者が管理者として登録されています。詳細については、「Dell Threat Defenseコンソールにユーザーを追加する方法(英語)」を参照してください。

デバイス ポリシーの追加

デバイス ポリシーは、Dell Threat Defenseの機能に不可欠です。基本設定では、「デフォルト」ポリシーで高度な脅威防御機能がオフになっています。Threat Defenseを導入する前に、「デフォルト」ポリシーを変更するか、新しいポリシーを作成することが重要です。詳細については、「Dell Threat Defenseでポリシーを変更する方法(英語)」を参照してください。

レポートの生成

Dell Threat Defenseコンソールは、環境内の脅威のステータスに関するレポートを生成する方法を提供します。詳細については、「Dell Threat Defenseでレポートを生成する方法(英語)」を参照してください。

アップデートの設定

Dell Threat Defenseコンソールの基本設定では、デバイスを最新のビルドに自動的にアップデートします。Threat Defenseの管理者は、必要に応じて、本番前にビルドをテストおよびパイロット ゾーンに導入することができます。詳細については、「Dell Threat Defenseでアップデートを設定する方法(英語)」を参照してください。

サポートに問い合わせるには、「Dell Data Securityのインターナショナル サポート電話番号」を参照してください。

TechDirectにアクセスして、テクニカル サポート リクエストをオンラインで生成します。

さらに詳しい情報やリソースについては、「デル セキュリティ コミュニティー フォーラム」に参加してください。