Cómo instalar Dell Threat Defense

Summary: Obtenga información paso a paso sobre cómo instalar Dell Threat Defense en Windows o Mac.

Instructions

- Desde mayo de 2022, Dell Threat Defense alcanzó el final de su período de mantenimiento. Dell ya no actualizará este producto y sus artículos. Para obtener más información, consulte Política de ciclo de vida (Fin de soporte y Final del ciclo de vida útil) de producto para Dell Data Security. Si tiene preguntas sobre artículos alternativos, comuníquese con el equipo de ventas o al correo endpointsecurity@dell.com.

- Consulte Endpoint Security para obtener información adicional acerca de los productos actuales.

En este artículo, se describe el proceso de instalación de Dell Threat Defense en entornos Windows y Mac.

Productos afectados:

- Dell Threat Defense

Versiones afectadas:

- v1372 y posterior

Sistemas operativos afectados:

- Windows

- Mac

El proceso de instalación difiere entre Windows y Mac. Haga clic en la plataforma del sistema operativo correspondiente para el proceso de instalación.

Windows

Dell Threat Defense se puede instalar en Windows de las siguientes maneras:

IU

- Haga doble clic en DellThreatDefenseSetup.exe para iniciar la instalación.

Nota: Para obtener información sobre cómo obtener el archivo DellThreatDefenseSetup.exe, consulte Cómo descargar Dell Threat Defense.

Nota: Para obtener información sobre cómo obtener el archivo DellThreatDefenseSetup.exe, consulte Cómo descargar Dell Threat Defense. - En la interfaz de usuario de configuración de Dell Threat Defense, haga clic en Install (Instalar).

- Ingrese el token de instalación del grupo de usuarios de Dell Threat Defense y, luego, haga clic en Next (Siguiente).

Nota: Si no tiene acceso al token de instalación, comuníquese con el administrador de Dell Threat Defense o consulte Cómo obtener un token de instalación de Dell Threat Defense.

Nota: Si no tiene acceso al token de instalación, comuníquese con el administrador de Dell Threat Defense o consulte Cómo obtener un token de instalación de Dell Threat Defense. - De manera opcional, cambie el nombre de la carpeta y, a continuación, haga clic en Aceptar.

- Haga clic en Finalizar para completar la instalación.

Nota: Si la instalación falla, consulte Cómo recopilar registros para Dell Threat Defense.

Nota: Si la instalación falla, consulte Cómo recopilar registros para Dell Threat Defense.

CLI

Dell Threat Defense permite tener flexibilidad en las opciones de instalación por línea de comandos mediante el uso de switches, opciones y parámetros.

| Switch | Significado |

|---|---|

/V |

Pase las variables a .msi dentro del archivo ejecutable. El contenido siempre debe estar entre comillas de texto sin formato. |

/I |

Configura el paquete para la instalación |

/S |

Modo silencioso |

/X |

Modo de desinstalación |

/L*V |

Modifica el nombre del registro de instalación y la ubicación de salida con detalles activados. |

/QB |

Interfaz de usuario con botón Cancelar . Solicita el reinicio del dispositivo cuando finaliza la instalación. |

/QB- |

Interfaz de usuario de instalación con botón Cancelar . Reinicia automáticamente el dispositivo cuando finaliza la instalación. |

/QB! |

Interfaz de usuario sin botón Cancelar . Solicita el reinicio del dispositivo cuando finaliza la instalación. |

/QB!- |

Interfaz de usuario de instalación sin el botón Cancelar . Reinicia automáticamente el dispositivo cuando finaliza la instalación. |

/QN |

No existe interfaz de usuario. |

Los parámetros admitidos difieren según si utiliza v1522 y versiones posteriores o v1512 y versiones anteriores. Haga clic en la versión de Dell Threat Defense para conocer los parámetros compatibles. Para obtener más información, consulte Cómo identificar la versión de Dell Threat Defense.

v1522 y posterior

| Parámetros | Valores | Requisito | Propósito: |

|---|---|---|---|

PIDKEY= |

Consulte los siguientes ejemplos | Sí | Conecta el terminal a Dell Threat Defense mediante un token de instalación1. |

LAUNCHAPP= |

0 |

No | El icono de la bandeja del sistema y la carpeta del menú Inicio se ocultan en tiempo de ejecución. |

LAUNCHAPP= |

1 (valor predeterminado) |

No | El icono de la bandeja del sistema y la carpeta del menú Inicio no se ocultan en el tiempo de ejecución. |

SELFPROTECTIONLEVEL= |

1 |

No | Solo los administradores locales pueden realizar cambios en el registro y los servicios. |

SELFPROTECTIONLEVEL= |

2 (valor predeterminado) |

No | Solo los administradores del sistema pueden realizar cambios en el registro y los servicios. |

APPFOLDER= |

Consulte los siguientes ejemplos | No | Modifica el directorio de instalación predeterminado (C:\Program Files\Cylance\Desktop). |

VENUEZONE= |

Consulte los siguientes ejemplos | No | Requiere v1382 o posterior. Agrega un dispositivo a una zona específica. Si no existe una zona, se crea una zona con el nombre proporcionado. Si no se especifica un nombre, entonces el nombre predeterminado es UNZONED. |

VDI |

X |

No | Instala Dell Threat Defense en un entorno no persistente de VDI (infraestructura de escritorio virtual). X = Contador para la cantidad total de implementaciones antes de que se cree una huella digital única para la estación de trabajo. |

AD |

0 (valor predeterminado) |

No | El nombre de host se usa para la huella digital de la estación de trabajo. |

AD |

1 |

No | Se usa en la implementación de Dell Threat Defense en una imagen principal. Vincula la huella digital de la estación de trabajo al SID de la computadora en lugar de vincularla al nombre de host. El valor tiene prioridad por sobre la marca del parámetro VDI. |

1 Para obtener más información, consulte Cómo obtener un token de instalación para Dell Threat Defense.

Ejemplos de instalación con CLI:

Ejemplo 1:

msiexec /I DellThreatDefenseSetup_x64.msi /QN SELFPROTECTIONLEVEL=1 PIDKEY= 50UiRIN8ON5tznNaw213dM3 /S

El primer ejemplo contiene lo siguiente:

- Instalador =

DellThreatDefenseSetup_x64.msi - Instalación silenciosa = Sí

- Interfaz del usuario durante la instalación = No

- Grupo de usuarios de Dell Threat Defense =

50UiRIN8ON5tznNaw213dM3 - Nivel de protección = Administrador local

- Ícono y carpeta de aplicación son visibles = Sí

- El valor predeterminado es undefined.

- Nombre de zona =

UNZONED- Valor predeterminado, ya que no está definido.

- Huella digital de VDI = No

- Valor predeterminado, ya que no está definido.

- Huella digital de AD = No

- Valor predeterminado, ya que no está definido

- Directorio de instalación =

C:\Program Files\Cylance\Desktop- Valor predeterminado, ya que no está definido.

- Registro de instalación =

C:\Program Files\Cylance\Desktop\log- Valor predeterminado, ya que no está definido.

Ejemplo 2:

msiexec /I DellThreatDefenseSetup_x64.msi APPFOLDER="D:\Program Files\ATP" VENUEZONE=HelpDesk PIDKEY= Dh6312AwdhaJ29Y /L*V C:\Temp\TD_Install.log

El segundo ejemplo contiene lo siguiente:

- Instalador =

DellThreatDefenseSetup_x64.msi - Instalación silenciosa = Sí

- Interfaz del usuario durante la instalación = No

- Grupo de usuarios de Dell Threat Defense =

50UiRIN8ON5tznNaw213dM3 - Nivel de protección = Administrador local

- Ícono y carpeta de aplicación son visibles = Sí

- El valor predeterminado es undefined.

- Nombre de zona =

HelpDesk - Huella digital de VDI = Sí

- Las estaciones de trabajo implementadas después de la imagen principal crean una huella digital única, ya que contador de VDI = 2 o superior (>1 da como resultado una huella digital única).

- Huella digital de AD = No

- Valor predeterminado, ya que no está definido.

- Directorio de instalación =

D:\Program Files\ATP - Registro de instalación =

C:\Program Files\Cylance\Desktop\log- Valor predeterminado, ya que no está definido.

Ejemplo 3:

msiexec /I DellThreatDefenseSetup_x64.msi LAUNCHAPP=1 VENUEZONE=Accounting PIDKEY= Dh6312AwdhaJ29Y AD=1 /L*V C:\Temp\TD_Install.log

El tercer ejemplo contiene lo siguiente:

- Instalador =

DellThreatDefenseSetup_x64.msi - Instalación silenciosa = No

- Interfaz del usuario durante la instalación = Sí

- Grupo de usuarios de Dell Threat Defense =

Dh6312AwdhaJ29Y - Nivel de protección = Administrador del sistema

- Ícono y carpeta de aplicación son visibles = No

- Nombre de zona = Contabilidad

- Huella digital de VDI = No

- Valor predeterminado, ya que no está definido

- Huella digital de AD = Sí

- Directorio de instalación =

D:\Program Files\Cylance\Desktop- Valor predeterminado, ya que no está definido

- Registro de instalación =

C:\Program Files\Cylance\Desktop\log- Valor predeterminado, ya que no está definido.

v1512 y versiones anteriores

| Parámetros | Valores | Requisito | Propósito: |

|---|---|---|---|

PIDKEY= |

Consulte los siguientes ejemplos | Sí | Conecta el terminal a Dell Threat Defense mediante un token de instalación1. |

LAUNCHAPP= |

0 |

No | El icono de la bandeja del sistema y la carpeta del menú Inicio se ocultan en tiempo de ejecución. |

LAUNCHAPP= |

1 (valor predeterminado) |

No | El icono de la bandeja del sistema y la carpeta del menú Inicio no se ocultan en el tiempo de ejecución. |

SELFPROTECTIONLEVEL= |

1 |

No | Solo los administradores locales pueden realizar cambios en el registro y los servicios. |

SELFPROTECTIONLEVEL= |

2 (valor predeterminado) |

No | Solo los administradores del sistema pueden realizar cambios en el registro y los servicios. |

APPFOLDER= |

Consulte los siguientes ejemplos | No | Modifica el directorio de instalación predeterminado (C:\Program Files\Cylance\Desktop). |

VENUEZONE= |

Consulte los siguientes ejemplos | No | Requiere v1382 o posterior. Agrega un dispositivo a una zona específica. Si no existe una zona, se crea una zona con el nombre proporcionado. Si no se especifica un nombre, entonces el nombre predeterminado es UNZONED. |

VDI |

X |

No | Instala Dell Threat Defense en un entorno no persistente de VDI (infraestructura de escritorio virtual). X = Contador para la cantidad total de implementaciones antes de que se cree una huella digital única para la estación de trabajo. |

Ejemplos de instalación con CLI:

Ejemplo 1:

msiexec /I DellThreatDefenseSetup_x64.msi /QN SELFPROTECTIONLEVEL=1 PIDKEY= 50UiRIN8ON5tznNaw213dM3 /S

El primer ejemplo contiene lo siguiente:

- Instalador =

DellThreatDefenseSetup_x64.msi - Instalación silenciosa = Sí

- Interfaz del usuario durante la instalación = No

- Grupo de usuarios de Dell Threat Defense =

50UiRIN8ON5tznNaw213dM3 - Nivel de protección = Administrador local

- Ícono y carpeta de aplicación son visibles = Sí

- El valor predeterminado es undefined.

- Nombre de zona =

UNZONED- Valor predeterminado, ya que no está definido.

- Implementación de VDI = No

- Valor predeterminado, ya que no está definido.

- Directorio de instalación =

C:\Program Files\Cylance\Desktop- Valor predeterminado, ya que no está definido.

- Registro de instalación =

C:\Program Files\Cylance\Desktop\log- Valor predeterminado, ya que no está definido.

Ejemplo 2:

msiexec /I DellThreatDefenseSetup_x64.msi APPFOLDER="D:\Program Files\ATP" VENUEZONE=HelpDesk PIDKEY= Dh6312AwdhaJ29Y VDI=1 /L*V C:\Temp\TD_Install.log

El segundo ejemplo contiene lo siguiente:

- Instalador =

DellThreatDefenseSetup_x64.msi - Instalación silenciosa = Sí

- Interfaz del usuario durante la instalación = No

- Grupo de usuarios de Dell Threat Defense =

50UiRIN8ON5tznNaw213dM3 - Nivel de protección = Administrador local

- Ícono y carpeta de aplicación son visibles = Sí

- El valor predeterminado es undefined.

- Nombre de zona =

HelpDesk - Implementación de VDI = Sí

- Las estaciones de trabajo implementadas después de la imagen principal crean una huella digital única, ya que contador de VDI = 2 o superior (>1 da como resultado una huella digital única).

- Directorio de instalación =

D:\Program Files\ATP - Registro de instalación =

C:\Program Files\Cylance\Desktop\log- Valor predeterminado, ya que no está definido.

Mac

El proceso de instalación en Mac difiere entre v1382 y posterior y v3172. Haga clic en la versión de Dell Threat Defense para conocer los pasos de instalación adecuados. Para obtener más información, consulte Cómo identificar la versión de Dell Threat Defense.

v1382 y posterior

- Haga doble clic en DellThreatDefense.dmg para montar el instalador.

Nota: Para descargar DellThreatDefense.dmg, consulte Cómo descargar Dell Threat Defense.

- Haga doble clic en el ícono Threat Defense para iniciar la instalación.

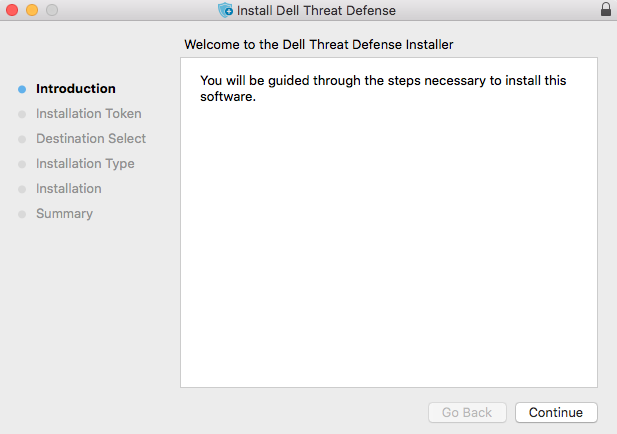

- Haga clic en Continue para verificar que el sistema operativo y el hardware cumplan con los requisitos del producto.

Nota: Para obtener más información acerca de los requisitos del producto, consulte Requisitos del sistema para Dell Threat Defense.

Nota: Para obtener más información acerca de los requisitos del producto, consulte Requisitos del sistema para Dell Threat Defense. - Haga clic en Continue (Continuar) para comenzar con la configuración para la instalación.

- Ingrese el token de instalación del grupo de usuarios de Dell Threat Defense y, luego, haga clic en Continue.

Nota: Para obtener más información sobre cómo obtener un token de instalación, consulte Cómo obtener un token de instalación para Dell Threat Defense.

Nota: Para obtener más información sobre cómo obtener un token de instalación, consulte Cómo obtener un token de instalación para Dell Threat Defense. - De forma opcional, seleccione Change Install Location y haga clic en Install.

- Complete con el nombre de usuario y la contraseña de un administrador. Una vez que complete la información, haga clic en Install Software (Instalar software).

- Haga clic en Close (Cerrar) cuando finalice correctamente la instalación.

Nota: Si la instalación falla, consulte Cómo recopilar registros para Dell Threat Defense.

Nota: Si la instalación falla, consulte Cómo recopilar registros para Dell Threat Defense.

V3172

- Haga doble clic en CylanceProtect.dmg para montar el instalador.

Nota: Para descargar CylanceProtect.dmg, consulte Cómo descargar Dell Threat Defense.

- Haga doble clic en el icono Protect para iniciar la instalación.

- Haga clic en Continue para verificar que el sistema operativo y el hardware cumplan con los requisitos del sistema.

Nota: Para obtener más información acerca de los requisitos del producto, consulte Requisitos del sistema para Dell Threat Defense.

Nota: Para obtener más información acerca de los requisitos del producto, consulte Requisitos del sistema para Dell Threat Defense. - Haga clic en Continue (Continuar) para continuar con la instalación.

- Ingrese el token de instalación del grupo de usuarios de Dell Threat Defense y, luego, haga clic en Continue (Continuar).

Nota: Para obtener más información sobre cómo obtener un token de instalación, consulte Cómo obtener un token de instalación para Dell Threat Defense.

Nota: Para obtener más información sobre cómo obtener un token de instalación, consulte Cómo obtener un token de instalación para Dell Threat Defense. - De forma opcional, seleccione Change Install Location y haga clic en Install.

- Complete con el nombre de usuario y la contraseña de un administrador. Una vez que complete la información, haga clic en Install Software (Instalar software).

- Haga clic en Close (Cerrar) cuando finalice correctamente la instalación.

Nota: Si la instalación falla, consulte Cómo recopilar registros para Dell Threat Defense.

Nota: Si la instalación falla, consulte Cómo recopilar registros para Dell Threat Defense.

Para comunicarse con el equipo de soporte, consulte los números de teléfono de soporte internacionales de Dell Data Security.

Vaya a TechDirect para generar una solicitud de soporte técnico en línea.

Para obtener información y recursos adicionales, únase al foro de la comunidad de seguridad de Dell.