Домен даних: Веб-інтерфейс недоступний через прострочений сертифікат https

Summary: Коли сертифікат https або "ca trusted-ca" закінчується в домені даних, це створює проблеми при спробі отримати доступ до веб-інтерфейсу. Створення нового сертифіката вирішує проблему.

Symptoms

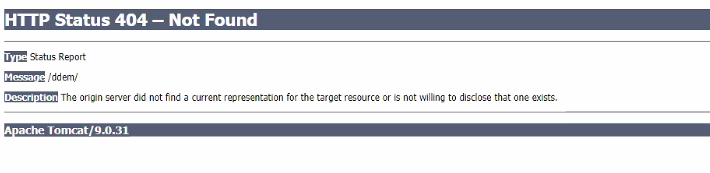

- Ви можете побачити

404 HTTPпомилки або інші веб-сервіси Apache, коли сертифікат закінчується:

- Можуть бути й інші помилки, наприклад, відсутність ресурсів.

- Загалом, інтерфейс недоступний.

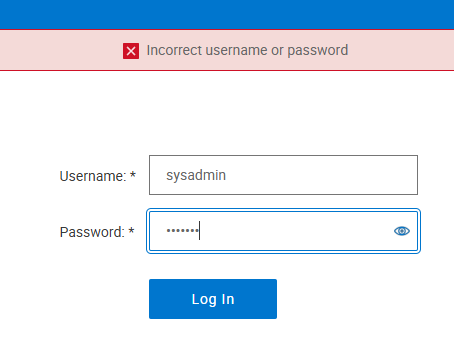

- Проблема також проявляється у вигляді помилки входу користувача в інтерфейсі.

Cause

Коли HTTPS або сертифікат CA закінчується на домені даних, це спричиняє проблеми з веб-сервером Apache. Це знижує інтерфейс і робить його недоступним.

Resolution

Якщо цей домен даних знаходиться в конфігурації інтегрованого пристрою захисту даних або сховища кібервідновлення, розгляньте, як ці системи моніторять домен даних за допомогою сертифікатів. Підтримка може знадобитися, коли сертифікат закінчується, а потім додається

новий.Це не є проблемою для доменів даних у DLm-рішеннях, оскільки DLm не потребує і не використовує HTTP or HTTPS доступ для спілкування з доменом даних. Оновлення сертифікатів у домені даних можуть здійснюватися без переривання обробки монтажу стрічки DLm.

- Перевірте, чи

HTTPSабо CA, або обидва сертифікати прострочені:

sysadmin@DD6400# adminaccess certificate show

Subject Type Application Valid From Valid Until Fingerprint

-------------------------------------------------- ------------- ----------- ------------------------ ------------------------ -----------------------------------------------------------

DD6400.ddsupport host https Thu Sep 11 22:30:27 2025 Sun Oct 11 22:30:27 2026 30:89:8A:9D:BD:67:75:DC:D8:98:84:C6:CD:8F:9F:21:34:24:1B:87

DD6400.ddsupport ca trusted-ca Tue Oct 08 07:42:22 2024 Mon Oct 07 07:42:22 2030 81:5B:70:A8:36:02:02:FD:55:13:DA:7C:38:BC:FF:1B:EA:92:3E:96

Сертифікат https-хоста буде дійсним 1 рік, а сертифікат CA — 6 років.

-

Якщо вони не прострочені, інтерфейс може бути знищений через наступні проблеми:

- Якщо сертифікат достатньо старий, він не відповідатиме новим стандартам безпеки сертифікату, і графічний інтерфейс не з'явиться. Нам потрібно створити новий сертифікат, тобто наступні кроки.

- Домен даних: Після оновлення до DDOS або DDMC 6.2.1.90, 7.2.0.95 або 7.7.2.x або новіших версій до інтерфейсу неможливо отримати доступ

- Якщо сертифікат CA прострочений, перевірте трасти, які встановлені:

sysadmin@DD6400# adminaccess trust show

Subject Type Valid From Valid Until Fingerprint

----------------------- ---------- ------------------------ ------------------------ -----------------------------------------------------------

DD6400.ddsupport trusted-ca Tue Oct 08 07:42:22 2024 Mon Oct 07 07:42:22 2030 81:5B:70:A8:36:02:02:FD:55:13:DA:7C:38:BC:FF:1B:EA:92:3E:96

DDMCLAB-2.201 trusted-ca Mon Jul 08 03:02:34 2024 Sun Jul 07 03:02:34 2030 E8:C1:79:5B:B4:2A:02:3A:55:4A:9A:52:AB:FC:D2:01:E7:7A:6C:CA

CorkDDMC.localdomain trusted-ca Tue Aug 06 04:29:41 2024 Mon Aug 05 04:29:41 2030 4B:29:2B:D3:DB:3E:62:16:98:D1:6C:36:4C:DF:2F:94:3C:A1:A8:27

DD6900-2.ddsupport.emea trusted-ca Sat Feb 03 20:49:25 2024 Fri Feb 01 20:49:25 2030 DC:95:CC:4A:F4:AC:58:58:5E:19:2D:05:F3:99:D9:86:14:32:7F:88

DD9900-HA-P0.ddsupport trusted-ca Sat Oct 05 05:08:35 2024 Fri Oct 04 05:08:35 2030 38:FD:E8:B6:C6:2F:30:42:17:93:73:F5:AE:25:3D:53:3E:F5:5C:C4

----------------------- ---------- ------------------------ ------------------------ -----------------------------------------------------------

Ви бачите сертифікат для поточного домену даних (за його ім'ям хоста) та сертифікати інших доменів даних або PowerProtect DD Management Center. Якщо ці трасти потрібно відновити, користувач повинен використовувати паролі системного адміністратора для будь-яких доменів даних або центрів управління доменами даних у парі довіри для відновлення після створення нового сертифікату CA. Деякі трасти можуть бути застарілими через старі контексти реплікації і не потребують повторного додавання.

- Перевірте, чи

HTTPSсертифікат — це самопідписаний сертифікат або, якщо користувач підписує його у Центрі сертифікації (CA):

# adminaccess certificate show imported-host application https

Якщо ця команда щось повертає, користувач підписує сертифікат зовні за допомогою CA. Інакше, якщо імпортованого сертифіката хоста немає, сертифікат підписується самостійно.

Навіть якщо імпортований сертифікат дійсний і не прострочений, якщо самопідписаний сертифікат вже прострочений, ви повинні поновити його, як і на наступних кроках. Власнопідписаний сертифікат хоста також використовується внутрішньо для внутрішньої комунікації DD UI з SMS-сервісом.

- Якщо

HTTPSсертифікат підписується зовні, генеруйте новий запит на підписання сертифіката (CSR). Користувач передає це своєму CA для підписання та імпортує підписаний сертифікат назад у домен даних. Слідкуйте за статтею «Домен даних»: Як згенерувати запит на підписання сертифіката та використовувати зовнішні підписані сертифікати.-

DDOS підтримує один сертифікат хоста для

HTTPS. Якщо система використовує сертифікат хоста, включаючи самопідписаний, і користувач хоче використати інший сертифікат, видаліть поточний сертифікат перед додаванням нового сертифіката.Кроки:

- Вийдіть із сесії браузера перед видаленням

HTTPSСертифікат господаря. - Запустіть команду CLI, щоб видалити сертифікат

adminaccess certificate delete imported-host-application https

- Вийдіть із сесії браузера перед видаленням

-

- Якщо сертифікат CA прострочений і це система HA, потрібно залучити підтримку для виправлення сертифікатів. Інакше відновіть новий

HTTPSта сертифікат CA з такою командою:

# adminaccess certificate generate self-signed-cert regenerate-ca

Зверніть увагу, що після генерації дійсна дата початку HTTPS Сертифікат був на місяць у минулому, а сертифікат CA — на рік тому, і це зроблено навмисно.

- Якщо сертифікат самопідписаний і лише

HTTPSсертифікат прострочений, і це система HA, дотримуйтесь цієї KB:

Data Domain: Система HA, що працює у деградованому стані, самопідписаний сертифікат хоста закінчується

Інакше відновіть новийHTTPSСертифікат з:

# adminaccess certificate generate self-signed-cert

Зверніть увагу, що після генерації дійсна дата початку HTTPS Сертифікат подається на місяць тому, і він дійсний протягом 1 року, що зроблено навмисно.

- Якщо сертифікат CA було відновлено, користувач повинен відновити будь-яку необхідну довіру. Центр управління PowerProtect DD потребує довіри для моніторингу та налаштування реплікації за допомогою інтерфейсу. Якщо так, користувач повинен створити траст, щоб це працювало.

- Для будь-яких доменів даних або центрів управління доменами даних, які потребують довіри, виконайте цю команду для видалення старого довіри, а потім відновіть довіру, використовуючи новий сертифікат на поточному домені даних (це запитує пароль системного адміністратора на інших доменах даних або центрах управління доменом даних. Переконайтеся, що користувач має всі домени даних або центри управління доменами даних, або видаліть довіру до будь-яких доменів даних або центрів управління доменами даних, які були виведені з експлуатації без їх повернення. Використайте команду без

type mutualКоли це роблять.

# adminaccess trust del host <hostname of other DD/DDMC> type mutual

Потім виконайте цю команду, щоб встановити нову довіру:

# adminaccess trust add host <hostname of other DD/DDMC> type mutual

Для наведеного вище прикладу запустимо add та del для ВСІХ інших доменів даних або центрів управління доменами даних по черзі.

# adminaccess trust del host sc-dd2500-2.lss.emc.com type mutual # adminaccess trust add host sc-dd2500-2.lss.emc.com type mutual

Якщо користувач не повинен додати траст назад, оскільки домен даних виведений з експлуатації:

# adminaccess trust del host dd690.dssupport.emea

- Після відновлення трасту за потреби перезапустіть UI-сервіси:

# adminaccess disable http # adminaccess disable https # adminaccess enable https # adminaccess enable http

Примітка. Починаючи з версії 8.3 і вище, HTTP вимкнена за замовчуванням. Він не зобов'язаний увімкнути його, якщо він не використовується.HTTPS є бажаним і безпечним способом доступу до інтерфейсу.

- Інтерфейс користувача тепер має бути доступним.

Як перезапустити HTTP або HTTPS сервісів, коли інтерфейс недоступний — домен даних Dell.

Тривалість: 00:03:17 (hh:mm:ss)

Коли доступно, мовні налаштування субтитрів (субтитри) можна вибрати за допомогою іконки CC на цьому відеоплеєрі.

Ви також можете переглянути це відео на YouTube.