Data Domain : Interface utilisateur Web inaccessible en raison d’un certificat https expiré

Summary: Lorsque le certificat https ou « ca trusted-ca » expire sur un système Data Domain, cela entraîne des problèmes lors des tentatives d’accès à l’interface utilisateur Web. La génération d’un nouveau certificat résout le problème. ...

Symptoms

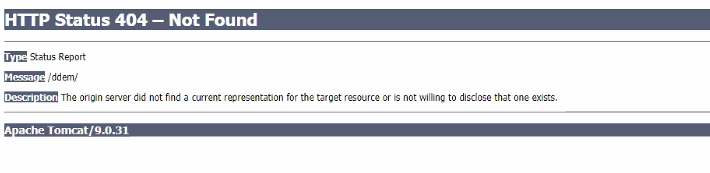

- Vous verrez peut-être

404 HTTPerreurs ou d’autres services Web Apache lorsque le certificat expire :

- D’autres erreurs peuvent se produire, telles que l’indisponibilité des ressources.

- En général, l’interface utilisateur est inaccessible.

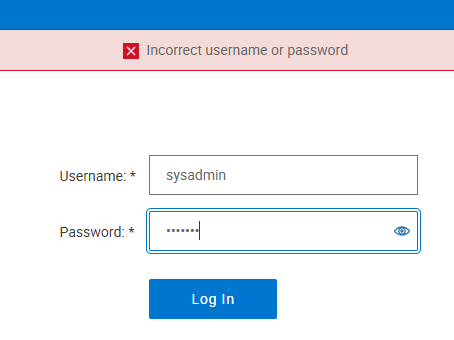

- Le problème se présente également sous la forme d’un échec de connexion utilisateur sur l’interface utilisateur.

Cause

lorsque la propriété HTTPS ou si le certificat CA expire sur un Data Domain, cela entraîne des problèmes avec le serveur Web Apache. Cela arrête l’interface utilisateur et la rend inaccessible.

Resolution

Si ce système Data Domain se trouve dans une configuration Integrated Data Protection Appliance ou Cyber Recovery Vault, réfléchissez à la façon dont ces systèmes surveillent le système Data Domain à l’aide de certificats. Un support peut être nécessaire lorsqu’un certificat expire, puis qu’un nouveau certificat est ajouté.

Ce n’est pas un problème pour les systèmes Data Domain dans une solution DLm, car DLm ne nécessite pas ou n’utilise pas HTTP or HTTPS pour communiquer avec le système Data Domain. Les mises à jour de certificat sur le Data Domain peuvent être effectuées sans interruption de l'opération de montage de bande DLm.

- Vérifiez si l’option

HTTPSou CA, ou les deux certificats ont expiré :

sysadmin@DD6400# adminaccess certificate show

Subject Type Application Valid From Valid Until Fingerprint

-------------------------------------------------- ------------- ----------- ------------------------ ------------------------ -----------------------------------------------------------

DD6400.ddsupport host https Thu Sep 11 22:30:27 2025 Sun Oct 11 22:30:27 2026 30:89:8A:9D:BD:67:75:DC:D8:98:84:C6:CD:8F:9F:21:34:24:1B:87

DD6400.ddsupport ca trusted-ca Tue Oct 08 07:42:22 2024 Mon Oct 07 07:42:22 2030 81:5B:70:A8:36:02:02:FD:55:13:DA:7C:38:BC:FF:1B:EA:92:3E:96

Le certificat d’hôte https sera valide pendant 1 an et le certificat CA sera valide pendant 6 ans.

-

S’ils n’ont pas expiré, l’interface utilisateur peut être arrêtée en raison des problèmes ci-dessous :

- Si le certificat est assez ancien, il ne répondra pas aux nouvelles normes de sécurité du certificat et l’interface graphique ne s’affichera pas. Nous devons générer un nouveau certificat comme dans les étapes suivantes.

- Data Domain : Après la mise à niveau vers DDOS ou DDMC 6.2.1.90, 7.2.0.95 ou 7.7.2.x ou une version ultérieure, l’interface utilisateur n’est plus accessible

- Si le certificat CA a expiré, vérifiez les approbations établies :

sysadmin@DD6400# adminaccess trust show

Subject Type Valid From Valid Until Fingerprint

----------------------- ---------- ------------------------ ------------------------ -----------------------------------------------------------

DD6400.ddsupport trusted-ca Tue Oct 08 07:42:22 2024 Mon Oct 07 07:42:22 2030 81:5B:70:A8:36:02:02:FD:55:13:DA:7C:38:BC:FF:1B:EA:92:3E:96

DDMCLAB-2.201 trusted-ca Mon Jul 08 03:02:34 2024 Sun Jul 07 03:02:34 2030 E8:C1:79:5B:B4:2A:02:3A:55:4A:9A:52:AB:FC:D2:01:E7:7A:6C:CA

CorkDDMC.localdomain trusted-ca Tue Aug 06 04:29:41 2024 Mon Aug 05 04:29:41 2030 4B:29:2B:D3:DB:3E:62:16:98:D1:6C:36:4C:DF:2F:94:3C:A1:A8:27

DD6900-2.ddsupport.emea trusted-ca Sat Feb 03 20:49:25 2024 Fri Feb 01 20:49:25 2030 DC:95:CC:4A:F4:AC:58:58:5E:19:2D:05:F3:99:D9:86:14:32:7F:88

DD9900-HA-P0.ddsupport trusted-ca Sat Oct 05 05:08:35 2024 Fri Oct 04 05:08:35 2030 38:FD:E8:B6:C6:2F:30:42:17:93:73:F5:AE:25:3D:53:3E:F5:5C:C4

----------------------- ---------- ------------------------ ------------------------ -----------------------------------------------------------

Le certificat du Data Domain actif (par son nom d’hôte) et les certificats des autres Data Domains ou PowerProtect DD Management Center s’affichent. Si ces approbations doivent être rétablies, un utilisateur a besoin des mots de passe sysadmin pour tous les systèmes Data Domain ou centres de gestion Data Domain de la paire de confiance à rétablir après la génération d’un nouveau certificat d’autorité de certification. Certaines approbations peuvent être obsolètes dans d’anciens contextes de réplication et n’ont pas besoin d’être ajoutées à nouveau.

- Vérifiez si l’option

HTTPScert est un certificat auto-signé ou, si l’utilisateur le signe avec une autorité de certification (AC) :

# adminaccess certificate show imported-host application https

Si cette commande renvoie quelque chose, l’utilisateur signe le certificat en externe avec une autorité de certification. Dans le cas contraire, s’il n’existe aucun certificat hôte importé, le certificat est auto-signé.

Même si le certificat importé est valide et n’a pas expiré, si le certificat auto-signé a expiré, vous devez le renouveler comme indiqué dans les deux étapes suivantes. Un certificat d’hôte auto-signé est également utilisé en interne pour que l’interface utilisateur DD communique avec le service SMS en interne.

- Si la capacité

HTTPSLe certificat est signé en externe, générez une nouvelle demande de signature de certificat (CSR). L’utilisateur le transmet à son autorité de certification pour signature, puis réimporte le certificat signé dans Data Domain. Suivez l’article Data Domain : Comment générer une demande de signature de certificat et utiliser des certificats signés en externe.-

DDOS prend en charge un seul certificat d’hôte pour

HTTPS. Si le système utilise un certificat d’hôte, y compris un certificat auto-signé, et que l’utilisateur souhaite utiliser un certificat d’hôte différent, supprimez le certificat actuel avant d’ajouter le nouveau certificat.Étapes :

- Déconnectez-vous de la session de navigateur avant de supprimer un

HTTPSCertificat de l’hôte. - Exécutez la commande CLI pour supprimer le certificat

adminaccess certificate delete imported-host-application https

- Déconnectez-vous de la session de navigateur avant de supprimer un

-

- Si le certificat CA a expiré et qu’il s’agit d’un système HA, le support technique doit être engagé pour corriger les certificats. Sinon, régénérez un nouveau fichier

HTTPSet CA cert avec cette commande :

# adminaccess certificate generate self-signed-cert regenerate-ca

Notez qu’après la génération, la date de début valide pour le HTTPS Le certificat est antérieur d’un mois et le certificat CA est antérieur d’un an, c’est par conception.

- Si le certificat est auto-signé et que seul le

HTTPSLe certificat a expiré et il s’agit d’un système HA, suivez les instructions de cet article de la base de connaissances :

Data Domain : Système haute disponibilité exécuté dans un état dégradé, le certificat d’hôte auto-signé a expiré

Sinon, régénérez un nouveau fichierHTTPSCertificat avec :

# adminaccess certificate generate self-signed-cert

Notez qu’après la génération, la date de début valide pour le HTTPS Le certificat date d’un mois et est valide pendant 1 an, ce qui est normal.

- Si le certificat de l’autorité de certification a été régénéré, un utilisateur doit rétablir toute relation de confiance requise. PowerProtect DD Management Center nécessite une confiance pour la surveillance et lorsque la réplication est configurée à l’aide de l’interface utilisateur. Si c’est le cas, un utilisateur doit établir une relation de confiance pour que cela fonctionne.

- Pour tous les systèmes Data Domain ou centres de gestion Data Domain nécessitant une approbation, exécutez cette commande pour supprimer l’ancienne approbation, puis rétablissez la confiance avec à l’aide du nouveau certificat sur le système Data Domain actuel (cela demande le mot de passe sysadmin sur les autres systèmes Data Domain ou Data Domain Management Center. Assurez-vous qu’un utilisateur dispose de tous les systèmes Data Domain ou centres de gestion Data Domain, ou supprimez la relation de confiance pour tous les systèmes Data Domain ou centres de gestion Data Domain qui sont mis hors service sans les ajouter à nouveau. Utilisez la commande sans l’attribut

type mutualen faisant cela.

# adminaccess trust del host <hostname of other DD/DDMC> type mutual

Exécutez ensuite cette commande pour établir une nouvelle relation de confiance :

# adminaccess trust add host <hostname of other DD/DDMC> type mutual

Pour l’exemple ci-dessus, exécutez la commande add et del pour TOUS les autres Data Domain ou Data Domain Management Center à tour de rôle.

# adminaccess trust del host sc-dd2500-2.lss.emc.com type mutual # adminaccess trust add host sc-dd2500-2.lss.emc.com type mutual

Si un utilisateur ne doit pas rajouter la relation de confiance, car le système Data Domain est désactivé :

# adminaccess trust del host dd690.dssupport.emea

- Une fois la relation de confiance rétablie, si nécessaire, redémarrez les services de l’interface utilisateur :

# adminaccess disable http # adminaccess disable https # adminaccess enable https # adminaccess enable http

Remarque : À partir de la version 8.3 et des versions ultérieures, HTTP Cette option est désactivée par défaut. Il n’est pas obligatoire de l’activer s’il n’est pas utilisé.

HTTPS est la méthode préférée et sécurisée pour accéder à l’interface utilisateur.

- L’interface utilisateur devrait être accessible maintenant.

Comment redémarrer HTTP ou HTTPS lorsque l’interface utilisateur n’est pas disponible - Dell Data Domain.

Durée : 00:03:17 (hh :mm :ss)

Lorsqu’ils sont disponibles, les paramètres de langue des sous-titres peuvent être choisis à l’aide de l’icône CC de ce lecteur vidéo.

Vous pouvez également visionner cette vidéo sur YouTube.