Поиск и устранение неисправностей состояния защиты Shield

Summary: Обзор расчета защиты для Shield и определение причины отображения устройства как незащищенного.

Instructions

Затронутые продукты:

- Dell Encryption

- Dell Security Management Server

- Dell Security Management Server Virtual

- Dell Data Protection | Encryption

- Dell Data Protection | Enterprise Edition

- Dell Data Protection | Virtual Edition

Чтобы определить, почему конечная точка не отображается как защищенная в Dell Security Management Server (ранее Dell Data Protection | Enterprise Edition), необходимо определить, тип проблемы возник на конечной точке. Как правило, существует три типа проблем, которые приводят к тому, что конечная точка не отображается как защищенная.

- Проблемы связи с клиентом — например, неправильная конфигурация Shield, ограничительные правила межсетевого экрана и неправильно настроенный DNS.

- Проблемы обработки инвентаризации на стороне сервера — например, ошибки анализа инвентаризации, ошибки настроек базы данных и проблемы связи между службами.

- Проблемы с расчетом состояния защиты — например, отсутствующее или неполное время очистки устройства, отсутствующее или неполное время очистки пользователя, а также обновленная или неправильная политика.

Проблемы связи с клиентом

Одной из наиболее распространенных причин отсутствия защиты конечной точки является ошибка Shield при обмене данными со службой прокси-сервера политик. Это часто является результатом неправильной настройки Shield или ошибки в службе прокси-сервера политик.

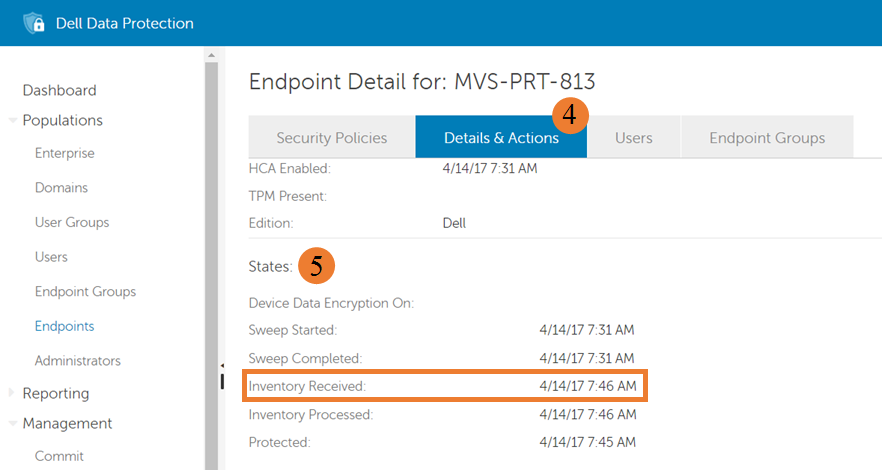

Самый быстрый способ определить проблему связи — с помощью консоли удаленного управления из раздела States на вкладке Details & Actions на странице сведений о конечной точке. Чтобы перейти в раздел States со страницы входа в консоль удаленного управления, выполните следующие действия.

- Нажмите на ссылку Populations.

- Нажмите на ссылку Endpoints.

- В разделе «Endpoints» нажмите на ссылку для конкретной конечной точки.

Рис. 1. (Только на английском языке) Сведения о конечной точке

- На странице конкретной конечной точки перейдите на вкладку «Details & Actions».

- Прокрутите вниз на вкладке Details & Actions до раздела States.

Рис. 2. (Только на английском языке) Inventory Received

Поле Inventory Received, выделенное выше, указывает время последнего получения инвентаризации от клиента и вставки в таблицу очереди инвентаризации базы данных для обработки. Если дата отсутствует или устарела, вероятно, возникла проблема с обменом данными между Shield и службой прокси-сервера политик.

В следующих примерах показан ограниченный набор сообщений журнала об успешном обмене данными между Shield и службой прокси-сервера политик и о неудачном обмене данными между Shield и службой прокси-сервера политик. Эти примеры не являются исчерпывающими и включены для того, чтобы помочь вам начать изучение проблем связи на стороне клиента. По умолчанию журнал Shield находится в папке C:\ProgramData\Dell\dell data protection\Encryption\CMGShield.log.

Успешная связь

Следующие сообщения являются частью набора сообщений, выводимых в журнал Shield во время успешной связи с прокси-сервером политик.

PolicyGrabber: 680 H] Upload Inventory: Begin PolicyGrabber: 755 H] Upload Inventory: Contacting GK at Host = serverName, IP = serverIP, Port = 8000 CMLNetEx: 118 I] Connect - Connected to host successfully PolicyGrabber: 929 H] Upload Inventory: done (Result = 1).

Неудачная связь

Примеры неудачных попыток приведены в следующих сообщениях журнала Shield.

PolicyGrabber: 420 I] Policy Poll: Begin PolicyGrabber: 451 H] Policy Poll: Attempt to contact Gatekeeper at Host = serverName, IP = serverIP, Port = 8001 CMLNetEx: 81 E] Connection to the host failed. (error = 10060) PolicyGrabber: 512 I] Policy Poll: Attempt 1 of 3 to connect and retrieve policy FAILED. CMLNetEx: 81 E] Connection to the host failed. (error = 10060) PolicyGrabber: 512 I] Policy Poll: Attempt 2 of 3 to connect and retrieve policy FAILED. CMLNetEx: 81 E] Connection to the host failed. (error = 10060) PolicyGrabber: 512 I] Policy Poll: Attempt 3 of 3 to connect and retrieve policy FAILED.

Наиболее распространенной причиной проблем связи между службой Shield и прокси-сервером политик является неправильная настройка Shield. Следующие параметры Shield настраиваются при установке и являются настройками по умолчанию для управления сервером и портом, к которому Shield подключается для отправки информации об инвентаризации. Эти настройки не являются исчерпывающими и, в зависимости от конфигурации среды, могут не изменять местоположение, к которому Shield пытается подключиться. Если примеры настроек верны или их изменение не устранило проблему, обратитесь в Dell Data Security ProSupport.

Конфигурация настроек по умолчанию

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\CMGshield] "GK"="serverName" "GKPort"=dword:00001f40

Проблемы обработки инвентаризации на стороне сервера

Еще одной менее распространенной причиной отсутствия защиты конечной точки является ошибка в Dell Security Management Server при обработке данных инвентаризации, предоставленных Shield. Это может быть вызвано повреждением при передаче, неожиданным символом в данных инвентаризации XML или ошибкой связи с SQL.

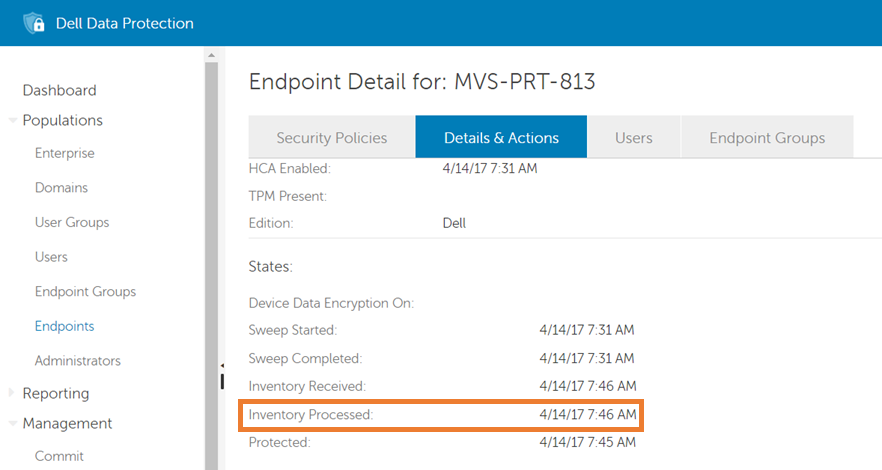

Как и в случае с проблемой связи, самый быстрый способ определить проблему обработки инвентаризации — с помощью консоли удаленного управления из раздела States на вкладке Details & Actions на странице сведений о конечной точке.

Рис. 3. (Только на английском языке) Сведения о конечной точке

В поле Inventory Processed, выделенном выше, указано время последней успешной обработки инвентаризации от клиента и база данных, которая обновляется для отображения текущего состояния конечной точки. Если дата отсутствует или устарела, и в поле Inventory Received указана актуальная дата, то, вероятно, возникла проблема с обработкой инвентаризации конечной точки.

В следующих примерах показано подмножество сообщений журнала из журналов службы основного сервера, которые указывают на ошибки обработки инвентаризации. Эти примеры не являются исчерпывающими и включены для того, чтобы помочь вам начать изучение проблем обработки на стороне сервера Текущий журнал службы основного сервера по умолчанию записывается в папку C:\Program Files\Dell\Enterprise Edition\Core Server\Logs\output.log.

ERROR INVENTORY [75] - Error updating user shield state ERROR INVENTORY [75] - Error updating device shield state ERROR INVENTORY [75] - Error updating device entity data. ERROR INVENTORY [75] - Error updating shield entity data.

Из-за разнообразия и сложности возникающих проблем не существует общих решений, которые устраняют большую часть проблем обработки. При подозрении на проблему обработки инвентаризации обратитесь в Dell Data Security ProSupport.

Проблемы с расчетом состояния защиты

Проблемы, связанные с расчетом состояния защиты, являются наиболее частой причиной незащищенного состояния экранированной конечной точки. Это может быть вызвано предыдущими проблемами, которые сочетаются с функциями Shield (то есть ошибкой обработки, которая приводит к сбою полной инвентаризации, а затем к получению только оптимизированных инвентаризаций) или входом в систему неуправляемого пользователя, что приводит к отсутствию отправки инвентаризации.

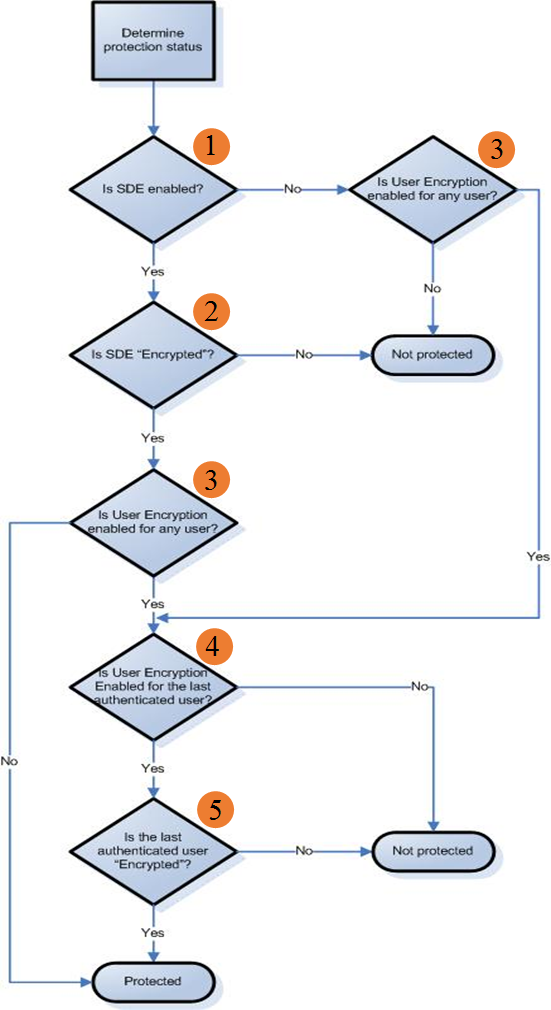

После устранения проблем связи с клиентом и обработки данных инвентаризации остается проблема с расчетом состояния защиты сервера. Как узнать, защищена ли экранированная конечная точка, показано на следующем рисунке.

Рис. 4. (Только на английском языке) Процесс поиска и устранения неисправностей

На следующих рисунках показано расположение консоли для поиска информации, необходимой для ответа на вопросы в приведенном выше процессе.

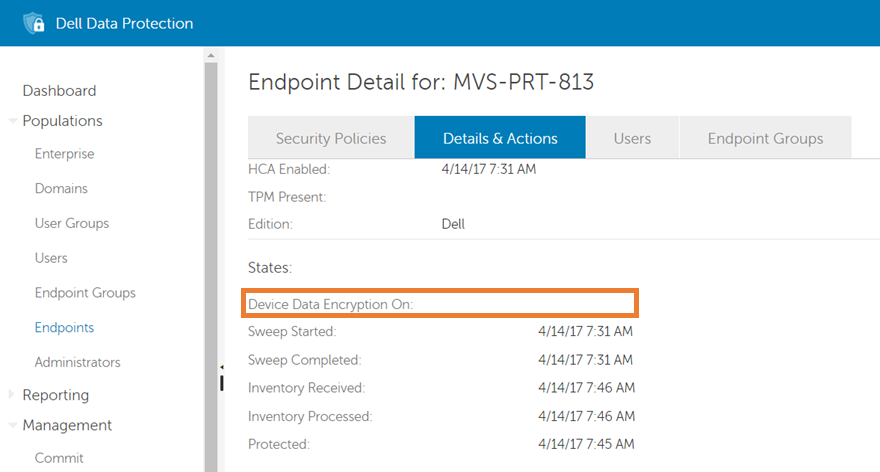

- Включено ли SDE? - Первым шагом в определении защиты устройства является то, включено ли SDE или шифрование устройства. Чтобы определить, включена ли эта функция, откройте консоль удаленного управления, войдите в систему и перейдите в раздел States на вкладке Details & Actions на странице сведений об исследуемой конечной точке.

Рис. 5. (Только на английском языке) Шифрование данных устройства включено

В поле Device Data Encryption On, выделенном выше, указано время, когда была включена политика SDE. Если в поле указаны дата и время, включено ли SDE? — Да. Если в поле не указаны дата и время, как на рисунке выше, ответ «Нет».

- Шифруется ли SDE? - Если включено SDE или шифрование устройства, следующим шагом в расчете защиты является определение того, шифруется ли SDE. Это можно определить с помощью информации в разделе States на вкладке Details & Actions страницы сведений об исследуемой конечной точке.

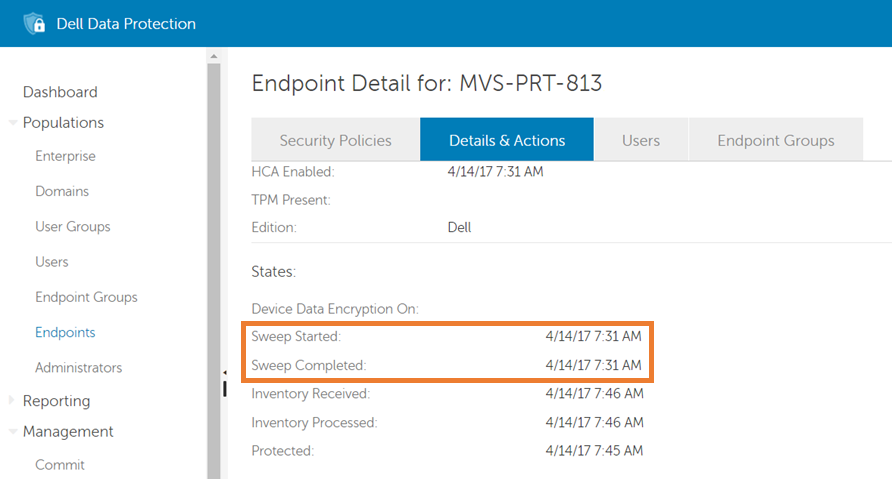

Рис. 6. (Только на английском языке) «Sweep Started» и «Sweep Completed»

В полях Sweep Started и «Sweep Completed», выделенных оранжевым выше, указано время начала и окончания SDE/очистки устройства соответственно. Если в обоих полях указана дата и время, и время Sweep Started предшествует или совпадает со временем «Sweep Completed», то на вопрос «Включено ли SDE?» ответ «Да». В противном случае ответ «Нет», и устройство находится в незащищенном состоянии.

- Включено ли шифрование пользователя для какого-либо пользователя? - Если шифрование SDE отключено или включено и зашифровано, следующим шагом является определение того, включено ли шифрование пользователя для любого пользователя, который активирован на конечной точке. Это можно определить с помощью информации на вкладке «Users» страницы сведений об исследуемой конечной точке.

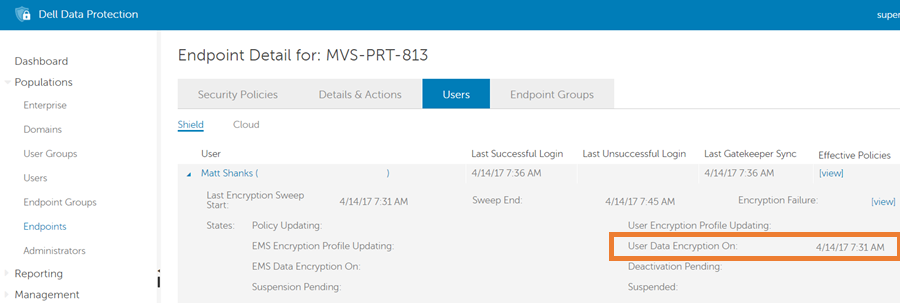

Рис. 7. (Только на английском языке) User Data Encryption On

На вкладке Users отображаются все пользователи, активированные на конечной точке. В поле User Data Encryption On, выделенном оранжевым выше, указано время, когда политика шифрования пользователя была включена для каждого конкретного пользователя. Если в поле указаны дата и время для любого активированного пользователя, как показано на рисунке выше, то ответ на вопрос «Включено ли шифрование пользователя для какого-либо пользователя?» — «Да». Если в поле не указана дата и время для какого-либо активированного пользователя, ответ « Нет», и конечная точка определяется как защищенная.

- Включено ли шифрование пользователя для последнего аутентифицированного пользователя? - Если для какого-либо активированного пользователя на конечной точке включено шифрование пользователя, следующая часть расчета защиты заключается в определении, включено ли шифрование пользователя для последнего аутентифицированного пользователя. Это можно определить с помощью информации на вкладке «Users» страницы сведений об исследуемой конечной точке.

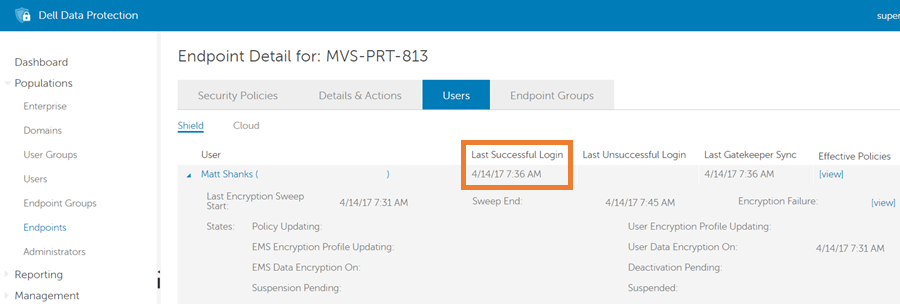

Рис. 8. (Только на английском языке) Last Successful Login

На вкладке Users отображаются все пользователи, активированные на конечной точке. В поле Last Successful Login, выделенном оранжевым выше, отображается время последнего входа конкретного пользователя в Shield. Если у пользователя с последним временем «Last Successful Login» также указано время в поле «User Data EncryptionOn », как показано на рисунке выше, то ответ на вопрос «Включено ли шифрование пользователя для последнего аутентифицированного пользователя?» — «Да». Если у пользователя с последним временем «Last Successful Login» нет времени в поле «User Data Encryption On», то ответ « Нет».

- Шифруется ли последний аутентифицированный пользователь? - Если у последнего аутентифицированного пользователя было включено шифрование, процесс переходит к последнему шагу, проверяя, зашифрован ли этот пользователь. Это можно определить с помощью информации, представленной для последнего аутентифицированного пользователя на вкладке Users на странице сведений об исследуемой конечной точке.

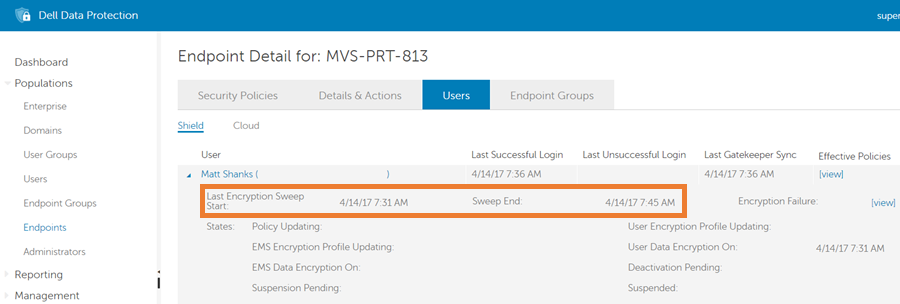

Рис. 9. (Только на английском языке) Last Encryption Sweep Start

В полях Last Encryption Sweep Start и Sweep End, выделенных оранжевым выше, указано время начала и окончания очистки пользователей соответственно. Если в обоих полях указана дата и время, а Last Encryption Sweep Start предшествует или совпадает со временем Sweep Completed , то ответ на вопрос «Шифруется ли последний аутентифицированный пользователь?» — «Да », и устройство находится в защищенном состоянии. В противном случае ответ «Нет», и устройство находится в незащищенном состоянии.

Нет сообщений журнала, которые помогают определить, какой этап защищенного рабочего процесса приводит к тому, что устройство переходит в незащищенное состояние. Просмотрите раздел «Определение проблемы расчета состояния защиты», чтобы определить, какой этап рабочего процесса вызвал отображение конечной точки как незащищенной.

В следующей таблице приведено несколько решений распространенных проблем расчета состояния защиты.

- Прежде чем продолжить, создайте резервную копию реестра, см. раздел Резервное копирование и восстановление реестра в Windows

.

- Редактирование реестра может привести к тому, что компьютер перестанет отвечать при следующей перезагрузке.

- Если у вас возникли вопросы относительно выполнения этого шага, обратитесь за помощью по телефону международной службы поддержки Dell Data Security.

| Проблема | Решение |

|---|---|

| Поле «Device Data Encryption On» заполнено, но не заполнено время «Sweep Started» или «Sweep Completed» | Если шифрование данных на устройстве включено, но не выполняется, то это часто указывает на то, что в экранированной конечной точке установлен самошифруемый диск (SED). По умолчанию Shield не применяет правила SDE при наличии SED. При возникновении этой проблемы в журналах Shield появляются следующие сообщения: «Blocking/Disabling SDE policies, because either FVE is enabled/in progress or there is an SED on the computer.» Чтобы разрешить Shield применять SDE даже при наличии SED, добавьте следующее значение реестра и перезагрузите конечную точку. После того как Shield применит настройку, начнется очистка SDE. Параметры конфигурации |

| Время завершения очистки устройства/SDE пусто, и время начала очистки постоянно обновляется. | Постоянное обновление времени запуска очистки устройства/SDE, как правило, указывает на одно из двух событий:

|

| Очистка устройства/SDE или пользователя в консоли удаленного управления не завершена, но на локальной консоли отображается, что очистка завершается, когда пользователь входит в систему конечной точки. | Если очистка не завершена на сервере и на конечной точке не отображается ход выполнения очистки, проблему можно решить, выполнив одно или несколько из следующих действий.

Параметры конфигурации

|

Чтобы связаться со службой поддержки, см. Номера телефонов международной службы поддержки Dell Data Security.

Перейдите в TechDirect, чтобы создать запрос на техническую поддержку в режиме онлайн.

Для получения дополнительной информации и ресурсов зарегистрируйтесь на форуме сообщества Dell Security.