Risoluzione dei problemi di stato protetto nello Shield

Summary: Panoramica del calcolo di stato protetto per lo Shield e come identificare la causa di un dispositivo che risulta non protetto.

Instructions

Prodotti interessati:

- Dell Encryption

- Dell Security Management Server

- Dell Security Management Server Virtual

- Dell Data Protection | Encryption

- Dell Data Protection | Enterprise Edition

- Dell Data Protection | Virtual Edition

Per identificare il motivo per cui un endpoint non viene visualizzato come protetto in Dell Security Management Server (in precedenza Dell Data Protection | Enterprise Edition), è necessario determinare il tipo di problema riscontrato nell'endpoint. In generale, esistono tre tipi di problemi che fanno sì che un endpoint non risulti protetto:

- Problemi di comunicazione del client, ad esempio configurazione errata dello Shield, regole del firewall restrittive e DNS configurato non correttamente.

- Problemi di elaborazione dell'inventario lato server, ad esempio errori di analisi dell'inventario, errori delle impostazioni del database e problemi di comunicazione tra i servizi.

- Problemi di calcolo dello stato protetto, ad esempio data e ora di scansione dispositivo mancanti o incomplete, data e ora di scansione utente mancanti o incomplete e presenza di una policy aggiornata o non corretta.

Problemi di comunicazione del client

Una delle cause più comuni di un endpoint che non risulta protetto è un errore nello Shield durante la comunicazione con il servizio Policy Proxy. Spesso si tratta del risultato di una configurazione errata nello Shield o di un errore nel servizio Policy Proxy.

Il modo più rapido per identificare un problema di comunicazione è tramite la Remote Management Console nella sezione States della scheda Details & Actions nella pagina dei dettagli dell'endpoint. Per passare alla sezione States nella pagina di accesso della Remote Management Console:

- Cliccare sul link Populations.

- Cliccare sul link Endpoints.

- Nella sezione Endpoints, cliccare sul link dell'endpoint specifico in questione.

Figura 1. (Solo in inglese) Dettagli dell'endpoint

- Nella pagina dell'endpoint specifico, cliccare sulla scheda Details & Actions.

- Scorrere verso il basso all'interno della scheda Details & Actions fino alla sezione States.

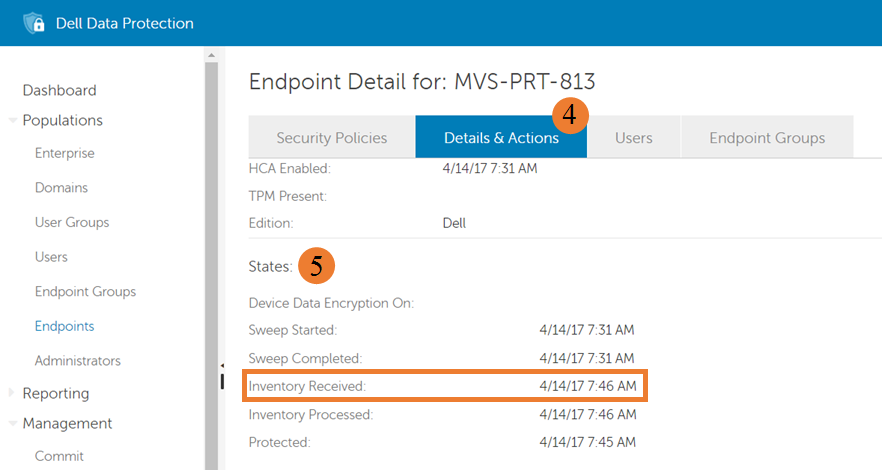

Figura 2. (solo in inglese) Inventory Received

Il campo Inventory Received, evidenziato sopra, indica l'ultima volta in cui un inventario è stato ricevuto dal client e inserito nella tabella delle code di inventario del database per l'elaborazione. Se non sono presenti data e ora o se sono presenti ma non sono correnti, è probabile che si sia verificato un problema di comunicazione tra lo Shield e il servizio Policy Proxy.

Gli esempi seguenti mostrano un sottoinsieme di messaggi del registro relativi a una comunicazione con esito positivo dallo Shield al servizio Policy Proxy e una comunicazione con esito negativo dallo Shield al servizio Policy Proxy. Questi esempi non sono completi e sono riportati per fornire un punto di partenza da cui iniziare la ricerca dei problemi di comunicazione dal lato client. Per impostazione predefinita, il registro dello Shield si trova in C:\ProgramData\Dell\dell data protection\Encryption\CMGShield.log.

Comunicazione con esito positivo

I seguenti messaggi fanno parte del set di messaggi inviati al registro dello Shield durante una comunicazione con esito positivo con il servizio Policy Proxy.

PolicyGrabber: 680 H] Upload Inventory: Begin PolicyGrabber: 755 H] Upload Inventory: Contacting GK at Host = serverName, IP = serverIP, Port = 8000 CMLNetEx: 118 I] Connect - Connected to host successfully PolicyGrabber: 929 H] Upload Inventory: done (Result = 1).

Comunicazione con esito negativo

I seguenti messaggi del registro dello Shield sono esempi di tentativi non riusciti.

PolicyGrabber: 420 I] Policy Poll: Begin PolicyGrabber: 451 H] Policy Poll: Attempt to contact Gatekeeper at Host = serverName, IP = serverIP, Port = 8001 CMLNetEx: 81 E] Connection to the host failed. (error = 10060) PolicyGrabber: 512 I] Policy Poll: Attempt 1 of 3 to connect and retrieve policy FAILED. CMLNetEx: 81 E] Connection to the host failed. (error = 10060) PolicyGrabber: 512 I] Policy Poll: Attempt 2 of 3 to connect and retrieve policy FAILED. CMLNetEx: 81 E] Connection to the host failed. (error = 10060) PolicyGrabber: 512 I] Policy Poll: Attempt 3 of 3 to connect and retrieve policy FAILED.

La causa più comune dei problemi di comunicazione tra lo Shield e il servizio Policy Proxy è una configurazione errata dello Shield. Le seguenti impostazioni dello Shield vengono configurate al momento dell'installazione e sono le impostazioni predefinite che controllano il server e la porta a cui lo Shield si connette per inviare le informazioni di inventario. Queste impostazioni non sono complete e, a seconda della configurazione dell'ambiente, potrebbero non modificare la posizione a cui lo Shield tenta di connettersi. Se le impostazioni di esempio sono corrette o se la loro modifica non risolve il problema, contattare Dell Data Security ProSupport.

Impostazioni di configurazione predefinite

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\CMGshield] "GK"="serverName" "GKPort"=dword:00001f40

Problemi di elaborazione dell'inventario lato server

Un'altra causa meno comune di un endpoint che non risulta protetto è un errore in Dell Security Management Server durante l'elaborazione dei dati di inventario forniti dallo Shield. Può trattarsi del risultato di un danneggiamento in transito, di un carattere imprevisto nei dati XML dell'inventario o di un errore di comunicazione con SQL.

Analogamente a un problema di comunicazione, il modo più rapido per identificare un problema di elaborazione dell'inventario è tramite la Remote Management Console dalla sezione States della scheda Details & Actions nella pagina dei dettagli dell'endpoint.

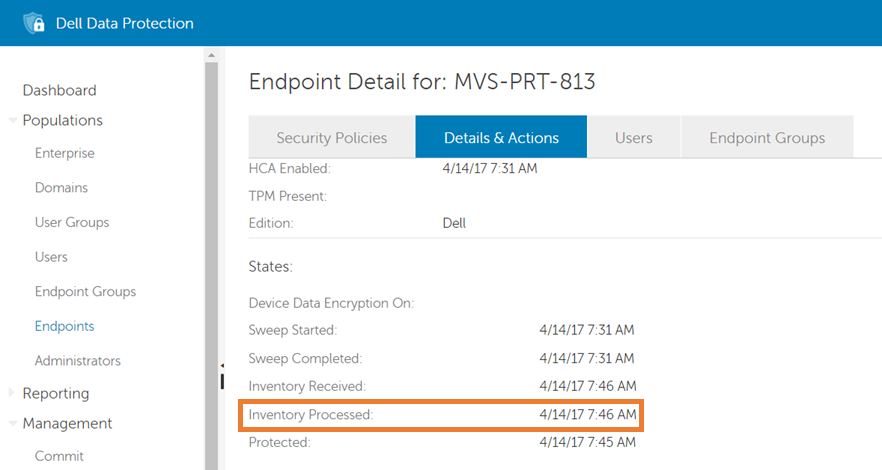

Figura 3. (Solo in inglese) Dettagli dell'endpoint

Il campo Inventory Processed, evidenziato sopra, indica l'ultima volta in cui un inventario del client è stato elaborato correttamente e il database aggiornato in modo da riflettere lo stato corrente dell'endpoint. Se non sono presenti data e ora o se sono presenti ma non sono correnti, e sono presenti una data e un'ora correnti nel campo Inventory Received, è probabile che si sia verificato un problema di elaborazione dell'inventario dell'endpoint.

Gli esempi seguenti mostrano un sottoinsieme di messaggi dei registri del servizio Core Server che indicano la presenza di errori di elaborazione dell'inventario. Questi esempi non sono completi e sono riportati per fornire un punto di partenza da cui iniziare la ricerca dei problemi di elaborazione dal lato server. Per impostazione predefinita, il registro del servizio Core Server corrente viene scritto in C:\Program Files\Dell\Enterprise Edition\Core Server\Logs\output.log.

ERROR INVENTORY [75] - Error updating user shield state ERROR INVENTORY [75] - Error updating device shield state ERROR INVENTORY [75] - Error updating device entity data. ERROR INVENTORY [75] - Error updating shield entity data.

A causa della varietà e della complessità dei problemi che possono verificarsi, non esistono soluzioni comuni per un'ampia percentuale di problemi di elaborazione. Se si sospetta un problema di elaborazione dell'inventario, contattare Dell Data Security ProSupport.

Problemi di calcolo dello stato protetto

I problemi di calcolo dello stato protetto sono di gran lunga la causa più comune di un endpoint protetto dallo Shield che risulta in stato non protetto. Può trattarsi del risultato di problemi precedenti che si combinano con le funzionalità dello Shield (ovvero un errore di elaborazione che causa l'esito negativo di un inventario completo a seguito della ricezione dei soli inventari ottimizzati) o dell'accesso di un utente non gestito con conseguente assenza di inventario inviato.

Una volta eliminati come cause i problemi di comunicazione del client e di elaborazione dei dati dell'inventario, resta un problema con il calcolo dello stato protetto del server. Il processo per determinare se un endpoint protetto dallo Shield è protetto o meno è riportato nell'immagine seguente.

Figura 4. (Solo in inglese) Flusso di lavoro di risoluzione dei problemi

Le immagini seguenti mostrano la posizione nella console per trovare le informazioni necessarie per rispondere alle domande nel flusso di processo precedente:

- Is SDE enabled? - Il primo passo per determinare se un dispositivo è protetto è se è abilitata la crittografia SDE o del dispositivo. Per determinare se è abilitata, aprire la Remote Management Console, accedere e passare alla sezione States della scheda Details & Actions nella pagina dei dettagli dell'endpoint in questione.

Figura 5. (solo in inglese) Crittografia dati dispositivo attivata

Il campo Device Data Encryption On, evidenziato sopra, mostra la data e ora in cui la policy SDE è stata abilitata. Se il campo presenta una data e ora, la funzione SDE è abilitata? è impostata su Yes. Se il campo non presenta data e ora, come nell'immagine sopra, la risposta è No.

- SDE è crittografato? - Se la crittografia SDE o del dispositivo è abilitata, il passaggio successivo nel calcolo protetto consiste nel determinare se SDE è crittografato. A tale scopo è possibile utilizzare le informazioni contenute nella sezione States della scheda Details & Actions nella pagina dei dettagli dell'endpoint in questione.

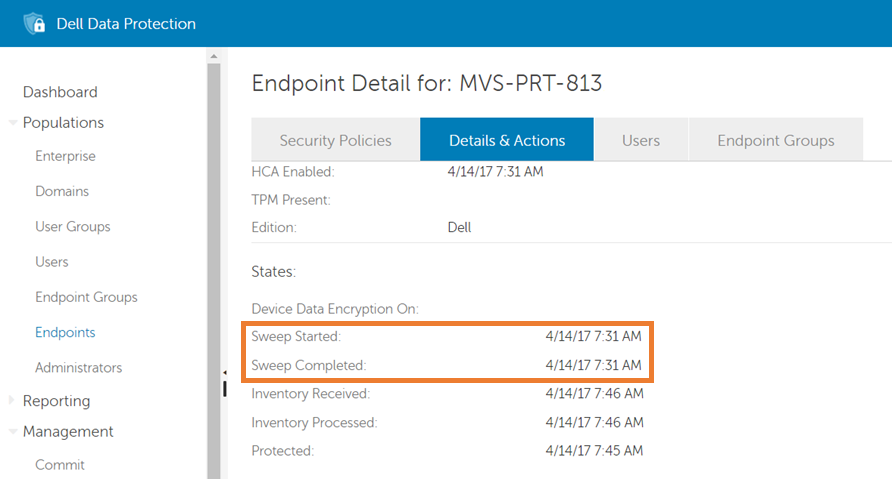

Figura 6. (Solo in inglese) Sweep Started e Sweep Completed

I campi Sweep Started e Sweep Completed, evidenziati sopra con un riquadro arancione, mostrano rispettivamente la data e ora in cui è iniziato e terminato la scansione SDE/dispositivo. Se entrambi i campi presentano data e ora e la data e ora di Sweep Started sono precedenti o uguali alla data e ora di Sweep Completed, la risposta alla domanda "Is SDE encrypted" è "Yes". In caso contrario, la risposta è "No" e il dispositivo viene considerato in stato non protetto.

- Is User Encryption enabled for any user? - Se la crittografia SDE è disabilitata o se è abilitata e crittografata, il passaggio successivo consiste nel determinare se la crittografia utente è abilitata per qualsiasi utente attivato sull'endpoint. A tale scopo è possibile utilizzare le informazioni disponibili nella scheda Users della pagina dei dettagli dell'endpoint in questione.

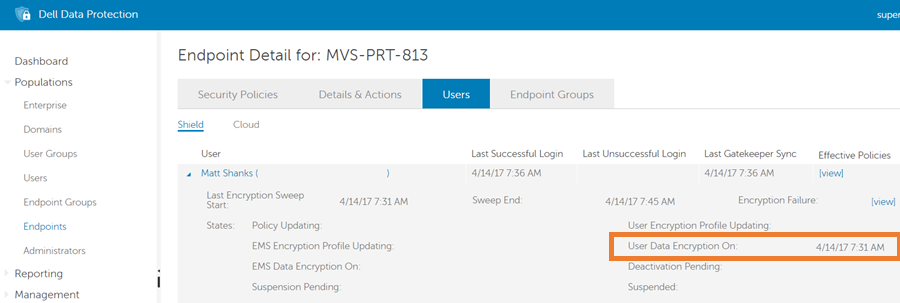

Figura 7. (Solo in inglese) User Data Encryption On

La scheda Users mostra tutti gli utenti attivati sull'endpoint. Il campo User Data Encryption On, evidenziato sopra con un riquadro arancione, mostra la data e ora in cui la policy User Encryption è stata abilitata per ogni utente specifico. Se il campo presenta data e ora per un utente attivato, come nell'immagine sopra riportata, la risposta alla domanda "Is User Encryption enabled for any user?" è "Yes". Se il campo non presenta una data e ora per un utente attivato, la risposta è No e l'endpoint viene considerato in stato protetto.

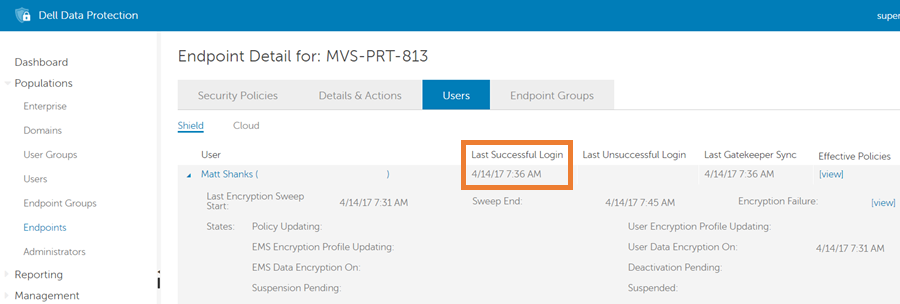

- Is User Encryption enabled for the last authenticated User? - Se la crittografia utente è abilitata per qualsiasi utente attivato sull'endpoint, la parte successiva del calcolo dello stato protetto consiste nel determinare se per l'utente autenticato più recente è abilitata la crittografia utente. A tale scopo è possibile utilizzare le informazioni presenti nella scheda Users della pagina dei dettagli dell'endpoint in questione.

Figura 8. (Solo in inglese) Last Successful Login

La scheda Users mostra tutti gli utenti attivati sull'endpoint. Il campo Last Successful Login, evidenziato sopra con un riquadro arancione, mostra l'ultima volta in cui l'utente specifico ha effettuato l'accesso allo Shield. Se l'utente con la data e ora di Last Successful Login più recente presenta anche una data e ora nel campo User Data EncryptionOn , come nell'immagine sopra riportata, la risposta alla domanda Is User Encryption enabled for the last authenticated User User è Yes. Se l'utente con la data e ora di Last Successful Login più recente non presenta una data e ora nel campo User Data Encryption On, la risposta è "No".

- L'ultimo utente autenticato è crittografato? - Se l'ultimo utente autenticato aveva la crittografia abilitata, il processo passa all'ultimo passaggio, verificando se l'utente è crittografato. A tale scopo è possibile utilizzare le informazioni relative all'ultimo utente autenticato nella scheda Users della pagina dei dettagli dell'endpoint in questione.

Figura 9. (Solo in inglese) Last Encryption Sweep Start

I campi Last Encryption Sweep Start e Sweep End, evidenziati sopra con un riquadro arancione, mostrano rispettivamente la data e ora in cui è iniziata e terminata la scansione utente. Se entrambi i campi presentano una data e ora e la data e ora di Last Encryption Sweep Start sono precedenti o uguali alla data e ora di Sweep Completed , la risposta alla domanda Is the last authenticated user Encrypted? è " Yes " e il dispositivo viene considerato in stato protetto. In caso contrario, la risposta è "No" e il dispositivo viene considerato in stato non protetto.

Non esistono messaggi di registro che aiutino a determinare quale passaggio all'interno del flusso di lavoro dello stato protetto causi lo stato non protetto del dispositivo. Esaminare la sezione Identificazione di un problema di calcolo dello stato protetto per determinare quale fase del flusso di lavoro sia stata la causa per cui l'endpoint risulta non protetto.

La tabella seguente contiene diverse soluzioni ai problemi di calcolo dello stato protetto più comuni.

- Eseguire il backup del Registro di sistema prima di procedere, consultare Come eseguire il backup e il ripristino del Registro di sistema in Windows

.

- Quando si modifica il Registro di sistema, il computer potrebbe smettere di rispondere al riavvio successivo.

- Contattare i numeri di telefono internazionali del supporto di Dell Data Security per assistenza in caso di dubbi sull'esecuzione di questa procedura.

| Problema | Soluzione |

|---|---|

| Il campo Device Data Encryption On è popolato, ma non sono presenti data e ora per Sweep Started o Sweep Completed | Se la crittografia dei dati del dispositivo è abilitata, ma non sono presenti date e ore di scansione, spesso ciò indica che sull'endpoint protetto è installata un'unità SED (Self-Encrypting Drive). Per impostazione predefinita, lo Shield non applica le regole SDE quando è presente un'unità SED. Quando si verifica questo problema, nei registri dello Shield sono presenti i seguenti messaggi: "Blocking/Disabling SDE policies, because either FVE is enabled/in progress or there is an SED on the computer." Per consentire allo Shield di applicare la crittografia SDE anche quando è presente un'unità SED, aggiungere il seguente valore di registro e riavviare l'endpoint. Una volta acquisita l'impostazione dallo Shield, viene avviata la scansione SDE. Impostazioni di configurazione |

| Il campo della data e ora di completamento della scansione è vuoto e quello della data e ora di inizio della scansione viene costantemente aggiornato. | L'aggiornamento costante del campo della data e ora di inizio della scansione indica in genere una delle due condizioni seguenti:

|

| Una scansione dispositivo/SDE o utente non è completa sulla Remote Management Console, ma la console locale mostra che la scansione è stata completata quando l'utente ha effettuato l'accesso all'endpoint. | Quando una scansione non è completata sul server e l'endpoint non mostra una scansione in corso, il problema può in genere essere risolto eseguendo una o più delle seguenti operazioni:

Impostazioni di configurazione

|

Per contattare il supporto, consultare l'articolo Numeri di telefono internazionali del supporto di Dell Data Security.

Accedere a TechDirect per generare una richiesta di supporto tecnico online.

Per ulteriori approfondimenti e risorse accedere al forum della community Dell Security.