Solução de problemas de status protegido do Shield

Summary: Visão geral do cálculo protegido no Shield e como identificar a causa de um dispositivo estar sendo exibido como desprotegido.

Instructions

Produtos afetados:

- Dell Encryption

- Dell Security Management Server

- Dell Security Management Server Virtual

- Dell Data Protection | Encryption

- Dell Data Protection | Enterprise Edition

- Dell Data Protection | Virtual Edition

Para identificar por que um endpoint não é exibido como protegido no Dell Security Management Server (antigo Dell Data Protection | Enterprise Edition), é necessário determinar o tipo de problema do endpoint. Em geral, há três tipos de problemas que fazem com que um endpoint não seja exibido como protegido:

- Problemas de comunicação com o client: como configuração incorreta do Shield, regras restritivas de firewall e DNS configurado incorretamente.

- Problemas de processamento de inventário no lado do servidor: como erros de análise de inventário, erros de configuração do banco de dados e problemas de comunicação entre os serviços.

- Problemas de cálculo do status protegido: como horários ausentes ou incompletos da verificação de dispositivos, horários ausentes ou incompletos da verificação de usuários e política atualizada ou incorreta

Problemas de comunicação com o client

Uma das causas mais comuns para um endpoint não ser exibido como protegido é um erro de comunicação entre o Shield e o serviço do Proxy de política. Geralmente, isso é resultado de configuração incorreta no Shield ou de um erro no serviço de proxy de política.

A maneira mais rápida de identificar um problema de comunicação é por meio do Console de gerenciamento remoto na seção States, guia Details & Actions da página de detalhes do endpoint. Para acessar a seção States na página de login do Console de gerenciamento remoto:

- Clique no link Populations.

- Clique no link Endpoints.

- Na seção Endpoints, clique no link do endpoint específico em questão.

Figura 1: (Somente em inglês) Detalhes do endpoint

- Na página do endpoint específico, clique na guia Details & Actions.

- Role para baixo na guia Details & Actions até a seção States.

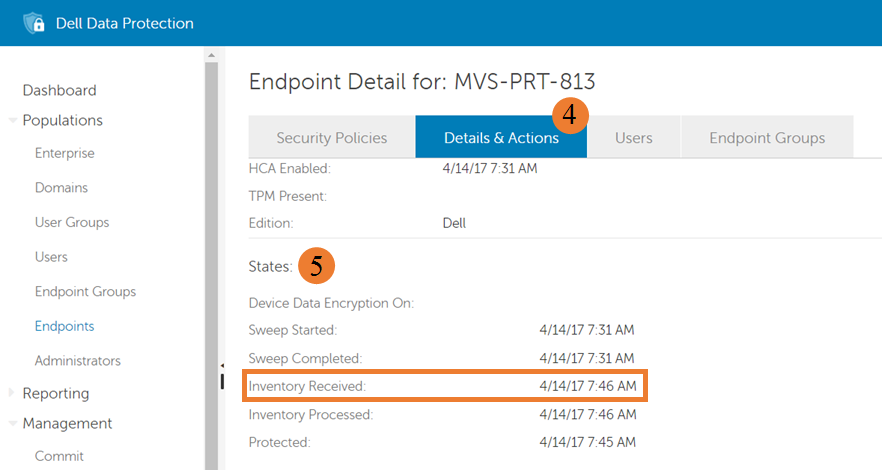

Figura 2: (Somente em inglês) Inventário recebido

O campo Inventory Received, destacado acima, indica a última vez que um inventário foi recebido do client e inserido na tabela da fila de inventário do banco de dados para processamento. Se não houver uma data presente ou se uma data estiver presente e ela não for atual, é provável que haja um problema com as comunicações entre o Shield e o serviço de proxy de política.

Os exemplos a seguir mostram um subconjunto de mensagens de registro de uma comunicação bem-sucedida do Shield com o serviço de proxy de política e uma comunicação malsucedida do Shield com o serviço de proxy de política. Esses exemplos não são abrangentes e estão incluídos para ajudar a fornecer um ponto de partida para começar a pesquisar problemas de comunicação do lado do client. Por padrão, o registro do Shield fica em C:\ProgramData\Dell\dell data protection\Encryption\CMGShield.log.

Comunicação bem-sucedida

As mensagens a seguir fazem parte do conjunto de mensagens exibidas no registro do Shield durante uma comunicação bem-sucedida com o Proxy de política.

PolicyGrabber: 680 H] Upload Inventory: Begin PolicyGrabber: 755 H] Upload Inventory: Contacting GK at Host = serverName, IP = serverIP, Port = 8000 CMLNetEx: 118 I] Connect - Connected to host successfully PolicyGrabber: 929 H] Upload Inventory: done (Result = 1).

Comunicação malsucedida

As seguintes mensagens de registro do Shield são exemplos de tentativas malsucedidas.

PolicyGrabber: 420 I] Policy Poll: Begin PolicyGrabber: 451 H] Policy Poll: Attempt to contact Gatekeeper at Host = serverName, IP = serverIP, Port = 8001 CMLNetEx: 81 E] Connection to the host failed. (error = 10060) PolicyGrabber: 512 I] Policy Poll: Attempt 1 of 3 to connect and retrieve policy FAILED. CMLNetEx: 81 E] Connection to the host failed. (error = 10060) PolicyGrabber: 512 I] Policy Poll: Attempt 2 of 3 to connect and retrieve policy FAILED. CMLNetEx: 81 E] Connection to the host failed. (error = 10060) PolicyGrabber: 512 I] Policy Poll: Attempt 3 of 3 to connect and retrieve policy FAILED.

A causa mais comum de problemas de comunicação entre o Shield e o serviço do Proxy de política é a configuração incorreta do Shield. As seguintes configurações do Shield são definidas na instalação e são as configurações padrão que controlam o servidor e a porta à qual o Shield se conecta para enviar informações de inventário. Essas configurações não são abrangentes e, dependendo da configuração do ambiente, podem não alterar o local ao qual o Shield tenta se conectar. Se as configurações de exemplo estiverem corretas ou se a modificação delas não resolver o problema, entre em contato com o Dell Data Security ProSupport.

Definições de configuração padrão

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\CMGshield] "GK"="serverName" "GKPort"=dword:00001f40

Problemas de processamento de inventário no lado do servidor

Outra causa menos comum para um endpoint não ser exibido como protegido é um erro no Dell Security Management Server ao processar os dados de inventário fornecidos pelo Shield. Isso pode ocorrer devido a um corrompimento em trânsito, um caractere inesperado nos dados XML do inventário ou um erro de comunicação com o SQL.

Semelhante a um problema de comunicação, a maneira mais rápida de identificar um problema de processamento de inventário é por meio do Remote Management Console na seção States da guia Details & Actions da página de detalhes do endpoint.

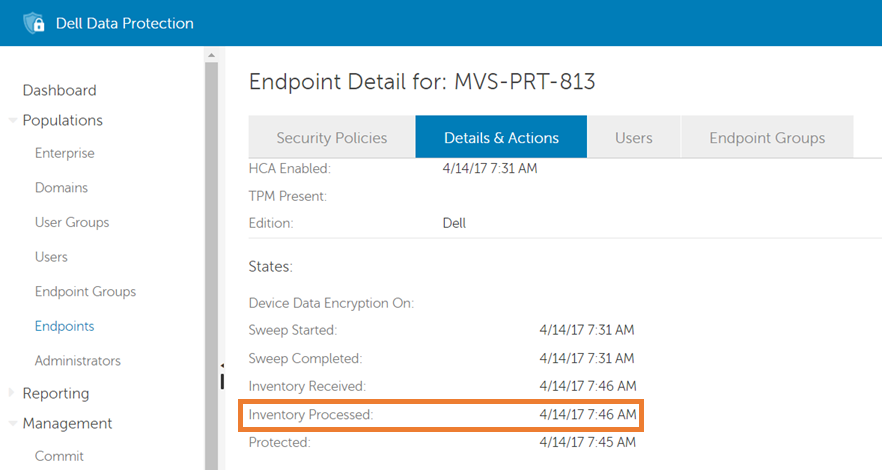

Figura 3: (Somente em inglês) Detalhes do endpoint

O campo Inventory Processed, destacado acima, indica a última vez que um inventário do client foi processado com sucesso e o banco de dados foi atualizado para refletir o estado atual do endpoint. Se não houver uma data presente ou se a data presente não estiver atual e houver uma data atual no campo Inventory Received, provavelmente há um problema com o processamento do inventário do endpoint.

Os exemplos a seguir mostram um subconjunto de mensagens dos registros de serviço do Core Server que indicam erros de processamento de inventário. Esses exemplos não são abrangentes e estão incluídos para ajudar a fornecer um ponto de partida para começar a pesquisar problemas de processamento do lado do servidor. O registro de serviço atual do Core Server está gravado em C:\Program Files\Dell\Enterprise Edition\Core Server\Logs\output.log por padrão.

ERROR INVENTORY [75] - Error updating user shield state ERROR INVENTORY [75] - Error updating device shield state ERROR INVENTORY [75] - Error updating device entity data. ERROR INVENTORY [75] - Error updating shield entity data.

Devido à variedade e à complexidade dos problemas que podem ocorrer, não há soluções comuns que atendam a uma grande parte dos problemas de processamento. Se você suspeitar de um problema de processamento de inventário, entre em contato com o Dell Data Security ProSupport.

Problemas de cálculo de status protegido

Problemas com o cálculo do status protegido são, de longe, a causa mais comum para um endpoint do Shield estar no estado desprotegido. Isso pode ser o resultado de problemas anteriores que são combinados com os recursos do Shield (ou seja, um erro de processamento que causa a falha de um inventário completo depois de receber apenas inventários otimizados), ou de um usuário não gerenciado estar conectado, fazendo com que nenhum inventário seja enviado.

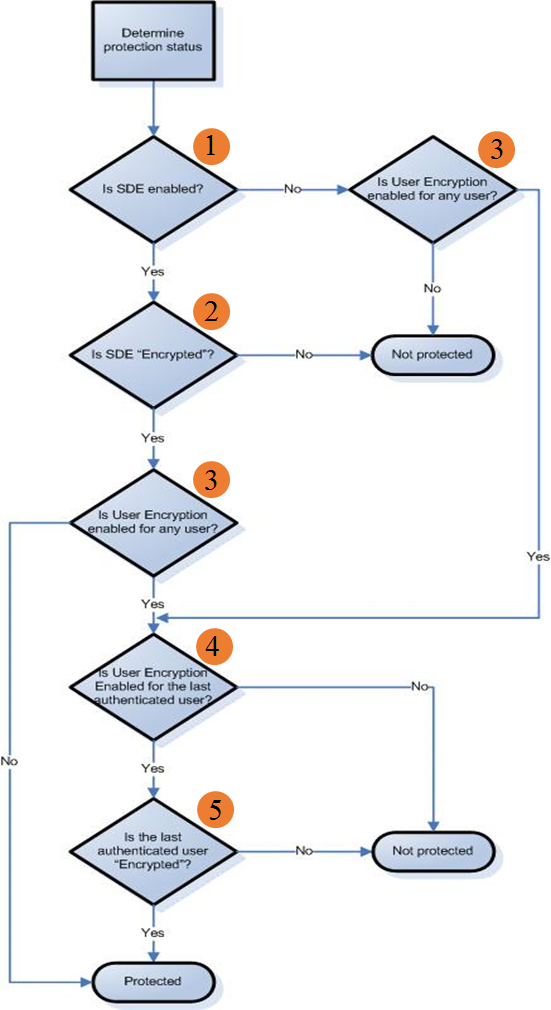

Depois que os problemas de comunicação do client e de processamento de dados de inventário forem eliminados como causas, resta um problema com o cálculo do status protegido do servidor. O processo para determinar se um endpoint do Shield está protegido ou não é mostrado na imagem a seguir.

Figura 4: (Somente em inglês) Fluxo de trabalho da solução de problemas

As imagens a seguir mostram o local no console para encontrar as informações necessárias para responder às perguntas no fluxo de processo acima:

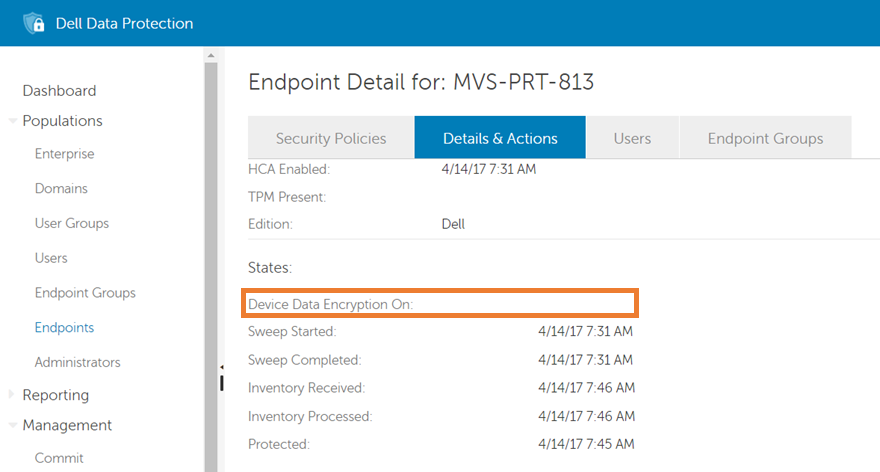

- A SDE está ativada? - O primeiro passo para determinar se um dispositivo está protegido é se a criptografia de dispositivo ou SDE está ativada. Para determinar se ela está ativada, abra o Console de gerenciamento remoto, faça login e vá para a seção States da guia Details & Actions na página de detalhes do endpoint em questão.

Figura 5: (Somente em inglês) Criptografia de dados do dispositivo ativada

O campo Device Data Encryption On, destacado acima, mostra o horário em que a política de SDE foi ativada. Se o campo tiver uma data e hora, a SDE está ativada? é Sim. Se o campo não tiver uma data e hora, como na imagem acima, a resposta será Não.

- A SDE é criptografada? - Se a criptografia de dispositivo ou SDE estiver ativada, a próxima etapa no cálculo protegido é determinar se a SDE está criptografada. Isso pode ser determinado usando as informações da seção States da guia Details & Actions da página de detalhes do endpoint em questão.

Figura 6: (Somente em inglês) Verificação iniciada e verificação concluída

Os campos Sweep Started e Sweep Completed, destacados com uma caixa laranja acima, mostram as horas em que a verificação de dispositivo/SDE começou e terminou respectivamente. Se ambos os campos tiverem uma data e hora e a hora em Sweep Started for anterior ou igual à hora em Sweep Completed, "Is SDE enabled", será "Yes". Caso contrário, a resposta será "No" e o dispositivo será determinado como fora do estado protegido.

- A criptografia de usuário está ativada para qualquer usuário? - Se a criptografia SDE estiver desativada ou se estiver ativada e criptografada, a próxima etapa será determinar se a criptografia do usuário está ativada para qualquer usuário que tenha ativado o endpoint. Isso pode ser determinado usando informações da guia Users da página de detalhes do endpoint em questão.

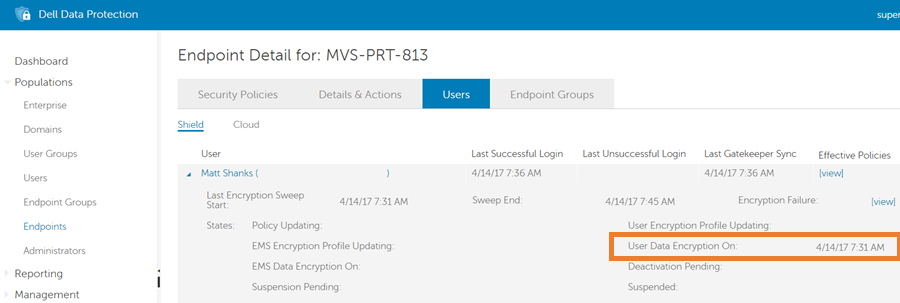

Figura 7: (Somente em inglês) Criptografia de dados do usuário ativada

A guia Users mostra todos os usuários que foram ativados no endpoint. O campo User Data Encryption On, destacado com uma caixa laranja acima, mostra o horário em que a política de criptografia do usuário foi ativada para cada usuário específico. Se o campo tiver uma data e hora para qualquer usuário ativado, como na imagem acima, a resposta para a pergunta "A criptografia de usuário está ativada para qualquer usuário?" será "Sim". Se o campo não tiver uma data e hora para qualquer usuário ativado, a resposta será Não e o endpoint será determinado como dentro do estado protegido.

- A criptografia de usuário está ativada para o último usuário autenticado? - Se a criptografia do usuário estiver ativada para qualquer usuário ativado no endpoint, a próxima parte do cálculo protegido será determinar se o usuário autenticado mais recente está com a criptografia de usuário ativada. Isso pode ser determinado usando as informações presentes na guia Users da página de detalhes do endpoint em questão.

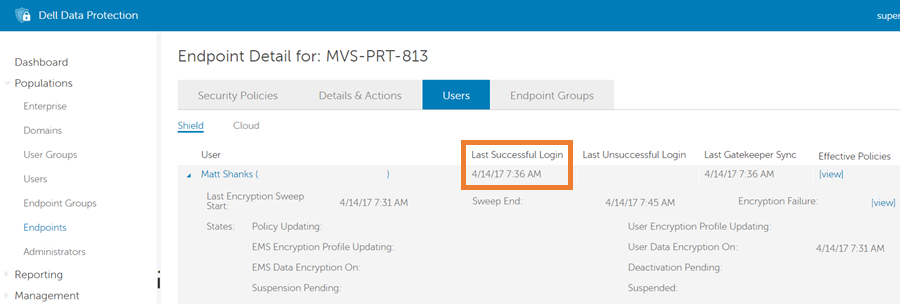

Figura 8: (Somente em inglês) Último login bem-sucedido

A guia Users mostra todos os usuários que foram ativados no endpoint. O campo Last Successful Login, realçado com uma caixa laranja acima, mostra a última vez em que o usuário específico fez login com sucesso no Shield. Se o usuário com o horário do último login bem-sucedido mais recente também tiver um horário no campo User Data EncryptionOn , como na imagem acima, a resposta para a pergunta "A criptografia de usuário está ativada para o último usuário autenticado?" será "Sim". Se o usuário com o horário do último login bem-sucedido mais recente não tiver um horário no campo User Data Encryption On, a resposta será "Não".

- O último usuário autenticado está criptografado? - Se o último usuário autenticado tiver a criptografia habilitada, o processo passa para a última etapa, verificando se esse usuário está criptografado. Isso pode ser determinado usando as informações presentes para o último usuário autenticado na guia Users da página de detalhes do endpoint em questão.

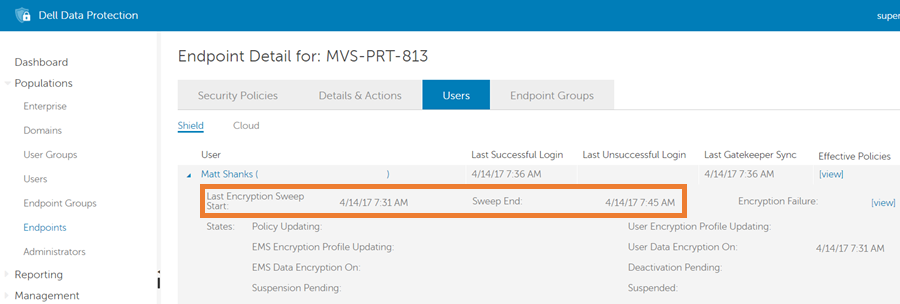

Figura 9: (Somente em inglês) Hora inicial em Last Encryption Sweep

Os campos Last Encryption Sweep Start e Sweep End, destacados com uma caixa laranja acima, mostram as horas em que a verificação do usuário começou e terminou, respectivamente. Se ambos os campos tiverem uma data e hora e a hora em Last Encryption Sweep Start for anterior ou igual à hora em Sweep Completed , a resposta para a pergunta O último usuário autenticado está criptografado? será Sim e o dispositivo for determinado como dentro do estado protegido. Caso contrário a resposta será "Não" e o dispositivo será determinado como fora do estado protegido.

Não há mensagens de registro que ajudem a determinar qual etapa do fluxo de trabalho protegido faz com que o dispositivo seja determinado como fora do estado protegido. Consulte a seção Como identificar um problema de cálculo de status protegido para determinar qual etapa do fluxo de trabalho fez com que o endpoint fosse exibido como não protegido.

A tabela a seguir contém várias soluções para problemas comuns de cálculo do status protegido.

- Faça backup do Registro antes de continuar, consulte Como fazer backup e restaurar o Registro no Windows

.

- Editar o Registro pode fazer com que o computador não responda na próxima reinicialização.

- Se você tiver dúvidas sobre como realizar essa etapa, entre em contato por meio dos números de telefone do suporte internacional do Dell Data Security para obter assistência.

| Problema | Solução |

|---|---|

| O campo Device Data Encryption On está preenchido, mas os campos Sweep Started e Sweep Completed não têm uma hora | Se a criptografia de dados do dispositivo estiver ativada, mas não houver horários de verificação, isso geralmente indica que uma unidade com criptografia automática (SED) está instalada no endpoint do Shield. Por padrão, o Shield não aplica regras de SDE quando uma SED está presente. As seguintes mensagens são exibidas nos registros do Shield quando esse problema ocorre: "Blocking/Disabling SDE policies, because either FVE is enabled/in progress or there is an SED on the computer." Para permitir que o Shield aplique a SDE mesmo quando uma SED estiver presente, adicione o seguinte valor de registro e reinicialize o endpoint. Depois que a configuração for coletada pelo Shield, a verificação da SDE será iniciada. Definições de configuração |

| A hora de conclusão da verificação de dispositivo/SDE está em branco e a hora de início da verificação é atualizada constantemente. | A atualização constante da hora de início da verificação de dispositivo/SDE indica uma das duas coisas:

|

| Uma verificação de dispositivo/SDE ou usuário não é concluída no Console de gerenciamento remoto, mas o console local mostra que a verificação é concluída quando o usuário está conectado ao endpoint. | Quando uma verificação não é concluída no servidor e o endpoint não mostra uma verificação em andamento, o problema geralmente pode ser resolvido com uma ou mais das seguintes etapas:

Definições de configuração

|

Para entrar em contato com o suporte, consulte Números de telefone do suporte internacional do Dell Data Security.

Acesse o TechDirect para gerar uma solicitação de suporte técnico on-line.

Para obter insights e recursos adicionais, participe do Fórum da comunidade de segurança da Dell.