Dépannage de l’état protégé du bouclier de protection

Summary: Présentation du calcul de l’état protégé du bouclier de protection et comment identifier la cause faisant qu’un appareil apparaît comme non protégé.

Instructions

Produits concernés :

- Dell Encryption

- Dell Security Management Server

- Dell Security Management Server Virtual

- Dell Data Protection | Encryption

- Dell Data Protection | Enterprise Edition

- Dell Data Protection | Virtual Edition

Pour identifier la raison pour laquelle un point de terminaison n’apparaît pas comme protégé dans Dell Security Management Server (anciennement Dell Data Protection | Enterprise Edition), nous devons déterminer le type de problème du point de terminaison. En règle générale, il y a trois types de problèmes qui peuvent faire qu’un point de terminaison n’est pas protégé :

- Problèmes de communication avec le client : tels qu’une configuration incorrecte du bouclier de protection, des règles de pare-feu restrictives et une mauvaise configuration du DNS.

- Problèmes de traitement de l’inventaire côté serveur : tels que les erreurs d’analyse syntaxique de l’inventaire, les erreurs de paramétrage de la base de données et les problèmes de communication entre les services.

- Problèmes de calcul de l’état protégé : tels que des temps de balayage d’appareils manquants ou incomplets, des temps de balayage d’utilisateur manquants ou incomplets, et une politique mise à jour ou incorrecte.

Problèmes de communication avec le client

L’une des causes les plus courantes faisant qu’un point de terminaison n’est pas protégé est une erreur du bouclier de protection lors de la communication avec le service proxy de règles. Ceci est souvent dû à une mauvaise configuration du bouclier de protection ou à une erreur dans le service proxy de règles.

Le moyen le plus rapide d’identifier un problème de communication est de passer par la console de gestion à distance à partir de la section States dans l’onglet Details & Actions de la page de détails du point de terminaison. Pour accéder à la section States à partir de la page de connexion de la console de gestion à distance, procédez comme suit :

- Cliquez sur le lien Populations.

- Cliquez sur le lien Endpoints.

- Dans la section Endpoints, cliquez sur le lien correspondant au point de terminaison en question.

Figure 1 : Détails du point de terminaison (anglais uniquement)

- Sur la page du point de terminaison sélectionné, cliquez sur l’onglet Details & Actions.

- Faites défiler l’onglet Details & Actions jusqu’à atteindre la section States.

Figure 2 : Inventaire reçu (anglais uniquement)

Le champ Inventory Received mis en évidence ci-dessus indique la dernière fois qu’un inventaire a été reçu du client et inséré dans le tableau de la file d’attente d’inventaire de la base de données pour traitement. Si aucune date n’est indiquée, ou si une date est indiquée, mais qu’elle n’est pas récente, il y a probablement un problème de communication entre le bouclier de protection et le service proxy de règles.

Les exemples suivants montrent un sous-ensemble de messages de journal en cas de communication réussie entre le bouclier de protection et le service proxy de règles et en cas d’échec de communication entre le bouclier de protection et le service proxy de règles. Ces exemples ne sont pas exhaustifs et sont fournis pour servir de point de départ à la recherche des problèmes de communication du côté du client. Par défaut, le journal du bouclier de protection se trouve ici : C:\ProgramData\Dell\dell data protection\Encryption\CMGShield.log.

Communication réussie

Les messages suivants font partie de l’ensemble des messages produits dans le journal du bouclier de protection en cas de communication réussie avec le proxy de règles.

PolicyGrabber: 680 H] Upload Inventory: Begin PolicyGrabber: 755 H] Upload Inventory: Contacting GK at Host = serverName, IP = serverIP, Port = 8000 CMLNetEx: 118 I] Connect - Connected to host successfully PolicyGrabber: 929 H] Upload Inventory: done (Result = 1).

Échec de communication

Les messages suivants du journal du bouclier de protection sont des exemples de tentatives infructueuses.

PolicyGrabber: 420 I] Policy Poll: Begin PolicyGrabber: 451 H] Policy Poll: Attempt to contact Gatekeeper at Host = serverName, IP = serverIP, Port = 8001 CMLNetEx: 81 E] Connection to the host failed. (error = 10060) PolicyGrabber: 512 I] Policy Poll: Attempt 1 of 3 to connect and retrieve policy FAILED. CMLNetEx: 81 E] Connection to the host failed. (error = 10060) PolicyGrabber: 512 I] Policy Poll: Attempt 2 of 3 to connect and retrieve policy FAILED. CMLNetEx: 81 E] Connection to the host failed. (error = 10060) PolicyGrabber: 512 I] Policy Poll: Attempt 3 of 3 to connect and retrieve policy FAILED.

La cause la plus fréquente des problèmes de communication entre le bouclier de protection et le service proxy de règles est une mauvaise configuration du bouclier de protection. Les paramètres suivants du bouclier de protection sont configurés lors de l’installation et constituent les paramètres par défaut qui contrôlent le serveur et le port auxquels le bouclier de protection se connecte pour envoyer les informations d’inventaire. Ces paramètres ne sont pas exhaustifs et, selon la configuration de l’environnement, ils peuvent ne pas modifier l’emplacement auquel le bouclier de protection tente de se connecter. Si les paramètres en exemple sont corrects ou si leur modification ne résout pas le problème, contactez le Dell Data Security ProSupport.

Paramètres de configuration par défaut

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\CMGshield] "GK"="serverName" "GKPort"=dword:00001f40

Problèmes de traitement des inventaires côté serveur

Une autre cause moins courante faisant qu’un point de terminaison apparaît comme non protégé est une erreur sur Dell Security Management Server lors du traitement des données d’inventaire fournies par le bouclier de protection. Cela peut être dû à une corruption pendant le transfert, un caractère inattendu dans les données XML de l’inventaire, ou à une erreur de communication avec SQL.

Comme pour un problème de communication, le moyen le plus rapide d’identifier un problème de traitement de l’inventaire est de passer par la console de gestion à distance à partir de la section States dans l’onglet Details & Actions de la page de détails du point de terminaison.

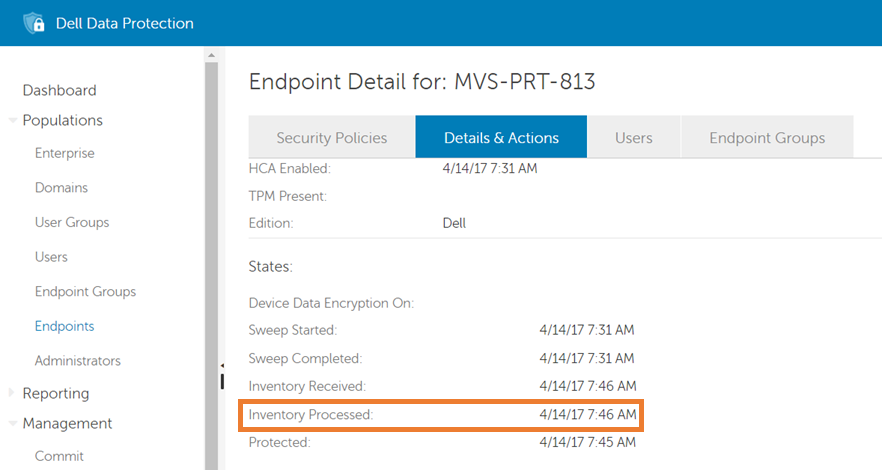

Figure 3 : Détails du point de terminaison (anglais uniquement)

Le champ Inventory Processed mis en évidence ci-dessus indique la dernière fois qu’un inventaire du client a été traité avec succès, ainsi que la base de données mise à jour pour refléter l’état actuel du point de terminaison. Si aucune date n’est indiquée, ou si une date est indiquée, mais qu’elle n’est pas récente, et qu’une date récente figure dans le champ Inventory Received, il y a probablement un problème avec le traitement de l’inventaire du point de terminaison.

Les exemples suivants montrent un sous-ensemble de messages de journal, en provenance des journaux du service Core Server, qui indiquent des erreurs de traitement de l’inventaire. Ces exemples ne sont pas exhaustifs et sont fournis pour servir de point de départ à la recherche des problèmes de traitement du côté du serveur. Le journal actuel du service Core Server se trouve par défaut ici : C:\Program Files\Dell\Enterprise Edition\Core Server\Logs\output.log.

ERROR INVENTORY [75] - Error updating user shield state ERROR INVENTORY [75] - Error updating device shield state ERROR INVENTORY [75] - Error updating device entity data. ERROR INVENTORY [75] - Error updating shield entity data.

En raison de la variété et de la complexité des problèmes qui peuvent survenir, il n’existe pas de solutions communes permettant de résoudre un grand pourcentage des problèmes de traitement. Si vous soupçonnez un problème de traitement de l’inventaire, contactez le Dell Data Security ProSupport.

Problèmes de calcul de l’état protégé

Les problèmes de calcul de l’état protégé sont de loin la cause la plus fréquente pour laquelle un point de terminaison se trouve à l’état non protégé. Cela peut être dû à des problèmes antérieurs qui s’amalgament aux fonctionnalités du bouclier de protection (c’est-à-dire une erreur de traitement entraînant l’échec d’un inventaire complet après n’avoir reçu que des inventaires optimisés) ou à un utilisateur non géré qui se connecte, ce qui fait qu’aucun inventaire n’est envoyé.

Une fois que les problèmes de communication avec le client et de traitement des données d’inventaire ont été éliminés, il ne reste plus qu’un problème avec le calcul de l’état protégé du serveur. Le processus permettant de déterminer si un point de terminaison sous protection est effectivement protégé ou non est illustré ci-après.

Figure 4 : Workflow de dépannage (anglais uniquement)

Les images suivantes montrent où trouver dans la console les informations nécessaires pour répondre aux questions du flux de processus ci-dessus :

- Le SDE est-il activé ? - La première étape pour déterminer si un appareil est protégé est de savoir si le SDE ou le chiffrement de l’appareil est activé. Pour cela, ouvrez la console de gestion à distance, connectez-vous et allez dans la section States de l’onglet Details & Actions sur la page des détails du point de terminaison concerné.

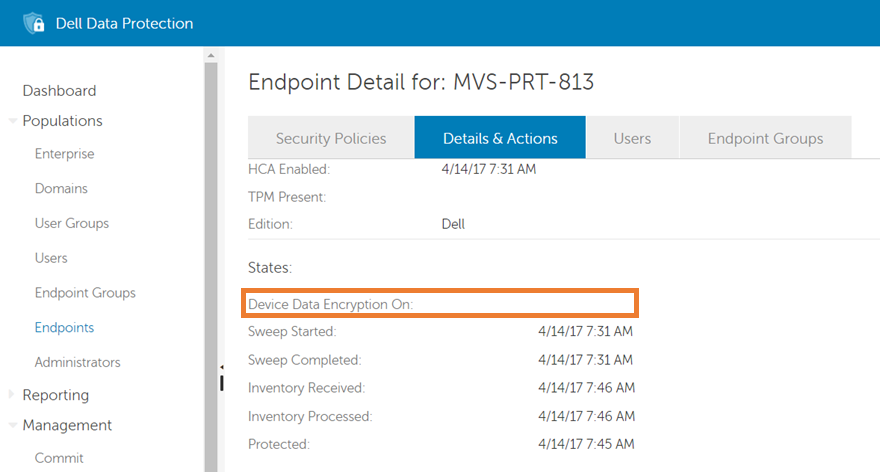

Figure 5 : (En anglais uniquement) Chiffrement des données de l’appareil activé

Le champ Device Data Encryption On mis en évidence ci-dessus montre les date et heure auxquelles la politique SDE a été activée. Si le champ comporte une date et une heure, le SDE est-il activé ? est défini sur Oui. Si le champ ne comporte ni date ni heure, comme illustré ci-dessus, la réponse est « non ».

- Le SDE est-il chiffré ? - Si le SDE ou le chiffrement de l’appareil est activé, l’étape suivante du calcul de la protection consiste à déterminer si le SDE est chiffré. Pour cela, utilisez les informations de la section States de l’onglet Details & Actions de la page des détails du point de terminaison concerné.

Figure 6 : Début de balayage et fin de balayage (anglais uniquement)

Les champs Sweep Started et Sweep Completed mis en évidence ci-dessus montrent les dates et heures auxquelles le balayage du SDE/appareil a commencé et terminé, respectivement. Si les deux champs comportent une date et une heure et que l’heure Sweep Started est antérieure ou identique à l’heure de Sweep Completed, la réponse à la question « Le SDE est-il activé ? » est « oui ». Si la réponse est « non », l’appareil est considéré comme étant à l’état non protégé.

- Le chiffrement utilisateur est-il activé pour tout utilisateur ? - Si le chiffrement SDE est désactivé, ou s’il est activé et chiffré, l’étape suivante consiste à déterminer si le chiffrement utilisateur est activé pour tout utilisateur activé sur le point de terminaison. Pour cela, utilisez les informations de l’onglet Users de la page des détails du point de terminaison concerné.

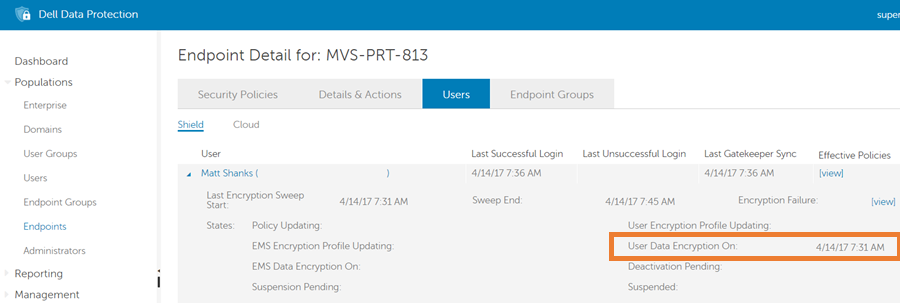

Figure 7 : Chiffrement des données de l’utilisateur activé (anglais uniquement)

L’onglet Users montre chaque utilisateur qui a été activé sur le point de terminaison. Le champ User Data Encryption On mis en évidence ci-dessus indique les date et heure auxquelles la politique de chiffrement utilisateur a été activée pour chacun des utilisateurs. Si le champ comporte une date et une heure pour tout utilisateur activé, comme illustré ci-dessus, la réponse à la question « Le chiffrement utilisateur est-il activé pour tout utilisateur ? » est « oui ». Si le champ ne comporte pas de date et d’heure pour un utilisateur activé, la réponse est « non » et le point de terminaison est considéré comme étant à l’état protégé.

- Le chiffrement utilisateur est-il activé pour le dernier utilisateur authentifié ? - Si le chiffrement utilisateur est activé pour tout utilisateur activé sur le point de terminaison, la partie suivante du calcul de l’état protégé consiste à déterminer si le chiffrement est activé pour le dernier utilisateur authentifié. Pour cela, utilisez les informations de l’onglet Users de la page des détails du point de terminaison concerné.

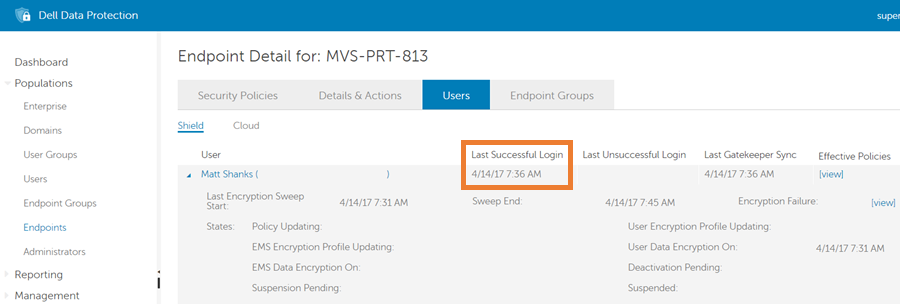

Figure 8 : Dernière connexion réussie (anglais uniquement)

L’onglet Users montre chaque utilisateur qui a été activé sur le point de terminaison. Le champ Last Successful Login mis en évidence ci-dessus montre les dernières date et heure auxquelles l’utilisateur concerné a réussi à se connecter au bouclier de protection. Si l’utilisateur ayant l’heure de la dernière connexion réussie la plus récente dispose également d’une heure dans le champ User Data EncryptionOn , comme illustré ci-dessus, la réponse à la question User Encryption est-il activé pour le dernier utilisateur authentifié ? est Yes. Si l’utilisateur disposant de l’heure la plus récente de la dernière connexion réussie ne dispose pas d’heure dans le champ User Data Encryption On, la réponse est alors No.

- Le dernier utilisateur authentifié est-il chiffré ? - Si le chiffrement du dernier utilisateur authentifié était activé, le processus passe à la dernière étape, en vérifiant si cet utilisateur est chiffré. Pour cela, utilisez les informations du dernier utilisateur authentifié que vous trouvez dans l’onglet Users de la page des détails du point de terminaison concerné.

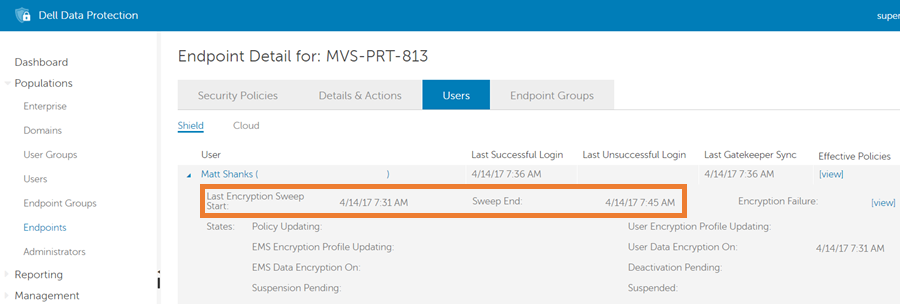

Figure 9 : Début du balayage dernier chiffrement (anglais uniquement)

Les champs Last Encryption Sweep Start et Sweep End mis en évidence ci-dessus montrent les dates et heures auxquelles le balayage de l’utilisateur a débuté et terminé, respectivement. Si les deux champs comportent une date et une heure et que l’heure de début du dernier balayage de chiffrement est antérieure ou identique à l’heure de fin du balayage , la réponse à la question Le dernier utilisateur authentifié est-il chiffré ? est Oui et que l’appareil est considéré comme étant à l’état Protégé. Sinon, la réponse est « non » et l’appareil est considéré comme étant à l’état non protégé.

Aucun message de journal n’aide à déterminer quelle étape du workflow de protection a fait passer l’appareil à l’état non protégé. Passez en revue la section Identification d’un problème de calcul de l’état protégé pour déterminer cette étape.

Le tableau suivant reprend plusieurs solutions aux problèmes courants de calcul de l’état protégé.

- Sauvegardez le Registre avant de continuer, voir l’article Sauvegarde et restauration du Registre dans Windows

.

- La modification du registre peut entraîner l’absence de réponse de l’ordinateur lors du prochain redémarrage.

- Appelez le support international Dell Data Security pour obtenir de l’aide si vous avez des inquiétudes concernant l’exécution de cette étape.

| Problème | Solution |

|---|---|

| Le champ Device Data Encryption On est renseigné, mais aucune date/heure Sweep Started ni Sweep Completed n’est indiquée | Si le chiffrement des données de l’appareil est activé, mais qu’aucune date/heure de balayage n’est affichée, cela indique souvent qu’un disque à autochiffrement (SED) est installé sur le point de terminaison protégé. Par défaut, le bouclier de protection n’applique pas les règles de SDE lorsqu’un SED est présent. Les messages suivants sont présents dans les journaux du bouclier de protection lorsque ce problème se produit : « Blocking/Disabling SDE policies, because either FVE is enabled/in progress or there is an SED on the computer. » Pour permettre au bouclier de protection d’appliquer les politiques de SDE même lorsqu’un SED est présent, ajoutez la valeur de registre suivante et redémarrez le point de terminaison. Une fois que le paramètre est pris en compte par le bouclier de protection, le balayage du SDE débute. Paramètres de configuration |

| La date et heure de fin de balayage du SDE/appareil sont vides, et la date et heure de début de balayage sont constamment mises à jour. | La mise à jour constante de la date/heure de début du balayage du SDE/appareil indique généralement l’une des deux choses suivantes :

|

| Un balayage du SDE/appareil ou d’un utilisateur n’est pas terminé dans la console de gestion à distance, mais la console locale indique que le balayage se termine lorsque l’utilisateur est connecté au point de terminaison. | Lorsqu’un balayage n’est pas terminé sur le serveur et que le point de terminaison n’affiche pas de balayage en cours, le problème peut généralement être résolu en effectuant une ou plusieurs des étapes suivantes :

Paramètres de configuration

|

Pour contacter le support technique, consultez l’article Numéros de téléphone du support international Dell Data Security.

Accédez à TechDirect pour générer une demande de support technique en ligne.

Pour plus d’informations et de ressources, rejoignez le Forum de la communauté Dell Security.