PowerProtect Data Protection Appliance: IDPA: Postup upgradu komponenty vyhledávání

Summary: Postup pro nezávislý upgrade součásti vyhledávání. Tento postup lze použít k upgradu komponenty Search na verzi 19.6.6.5331 v zařízení IDPA s verzí 2.7.8.

Instructions

Postup upgradu vyhledávání na verzi 19.6.6.

Tento postup je třeba dodržet pouze u zařízení IDPA, které je již ve verzi 2.7.8 nebo novější. Nepoužívejte tento postup k upgradu vyhledávání na IDPA na jakoukoli jinou verzi, protože by mohlo dojít k narušení kompatibility.

Pokud je zařízení IDPA ve verzi nižší než 2.7.8, před pokračováním proveďte upgrade IDPA.

Postup

- Z níže uvedeného odkazu si stáhněte soubor pro upgrade hledání na verzi 19.6.6:

POZNÁMKA: Před stažením souboru se přihlaste k portálu podpory společnosti Dell .

V uzlu Index ovládacího prvku vyhledávání:

POZNÁMKA: Řada IDPA 8X00 má tři indexové uzly, spusťte Search upgrade z

Control Index Node

- Jako root zkopírujte soubor aktualizace

search-upgrade-19.6.6.5331.zipna/tmpNa kartěSearch Master Indexpomocí vašeho SCP softwaru. - Pomocí SSH přejděte do uzlu indexu ovládacího prvku vyhledávání a spuštěním následujících příkazů resetujte bezpečnostní modul:

ruby /usr/local/search/cis/Tools/update_passphrase.rb /home/search/passphrase

LD_LIBRARY_PATH=/usr/local/search/cis/CST/lib ruby usr/local/search/cis/Tools/reset_lockbox.rb- Pokud je model DP8x00, přejděte pomocí SSH do druhého a třetího uzlu indexu vyhledávání a také spusťte příkaz:

LD_LIBRARY_PATH=/usr/local/search/cis/CST/lib ruby /usr/local/search/cis/Tools/reset_lockbox.rb-

V uzlu indexu ovládacího prvku vyhledávání (všechny modely) spusťte následující příkazy:

service puppetmaster stop

service puppet stop

rm -rf /etc/puppet/status/*-

Přesuňte binární soubor upgradu do

/etc/puppet/repository/, udělte příslušná oprávnění a spusťte loutkové služby.

mv /tmp/search-upgrade-19.6.6.5331.zip /etc/puppet/repository/ chmod 777 /etc/puppet/repository/search-upgrade-19.6.6.5331.zip service puppetmaster start service puppet start

- Dejte tomu nějaký čas a upgrade by se měl spustit, může trvat 5 minut nebo déle.

Potvrďte soubor, abyste ověřili, zda byl upgrade zahájen search-upgrade-19.6.6.5331.zip-running existuje v /etc/puppet/status .

- Měl by

/etc/puppet/status/search-upgrade-19.6.6.5331.zip-runningse po 15 minutách nezobrazí, další informace o tom, proč není spuštěn, naleznete v následujícím protokolu:/etc/puppet/log/puppet_agent.log - Nechte ho běžet, uzly vyhledávání se během pracovního postupu upgradu několikrát restartují.

POZNÁMKA: U zařízení Integrated Data Protection Appliance řady 8X00 nejprve provede uzel Search Control Index a poté jej restartuje. Pak se přesune na první uzel indexu, restartuje se a ukončí se druhým uzlem indexu.

- Upgrade se dokončí, jakmile se tyto soubory zobrazí

/etc/puppet/status.

search-upgrade-19.6.6.5331.zip-allcompleted search-upgrade-19.6.6.5331.zip-completed

Pokud se stav změní na:

search-upgrade-19.6.6.5331.zip-failed

Znamená to, že se upgrade nezdařil. Kontaktujte podporu společnosti Dell /etc/puppet/log/puppet_agent.log.

- Když

.zip-failedfile se nezobrazuje, ověřte, zda upgrade proběhl úspěšně, spuštěním tohoto příkazu:

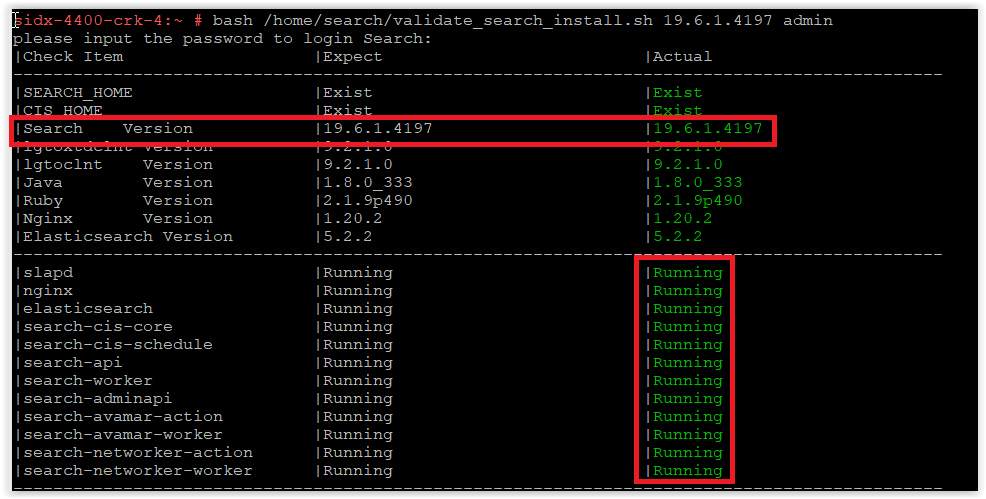

bash /home/search/validate_search_install.sh 19.6.6.5331 admin

Ověřte, že je vyhledávání upgradováno na verzi 19.6.6.5331 jako na tomto snímku obrazovky:

search-cis-core service , spusťte následující dva příkazy:

ruby /usr/local/search/cis/Tools/update_passphrase.rb /home/search/passphrase

LD_LIBRARY_PATH=/usr/local/search/cis/CST/lib ruby /usr/local/search/cis/Tools/reset_lockbox.rb

Pokud je IDPA model DP8x00, přejděte pomocí SSH do druhého a třetího uzlu indexu vyhledávání a spusťte následující příkaz:

LD_LIBRARY_PATH=/usr/local/search/cis/CST/lib ruby /usr/local/search/cis/Tools/reset_lockbox.rb

service search-cis-core start

bash /home/search/validate_search_install.sh 19.6.6.5331 admin

search-cis-core , obraťte se na podporu společnosti Dell.

- Jakmile potvrdíte, že upgrade proběhl úspěšně, odeberte aktualizační balíček:

rm /etc/puppet/repository/search-upgrade-19.6.6.5331.zip

- Tímto je ukončen upgrade komponenty Search v rámci zařízení PowerProtect řady Data Protection a IDPA.

Additional Information

Součásti |

ID problému |

Název problému |

|---|---|---|

| Search | 751600 | Aktualizace zabezpečení systému SUSE Enterprise Linux pro jádro Linux (SUSE-SU-2022:0068-1) |

| Search | 751683 | Aktualizace zabezpečení SUSE Enterprise Linux pro sambu samba (SUSE-SU-2022:0323-1) |

| Search | 751696 | Aktualizace zabezpečení systému SUSE Enterprise Linux pro jádro Linux (SUSE-SU-2022:0364-1) |

| Search | 751712 | Aktualizace zabezpečení SUSE Enterprise Linux pro glibc (SUSE-SU-2022:0441-1) – nově zjištěná |

| Search | 751721 | Aktualizace zabezpečení systému SUSE Enterprise Linux pro soubor tiff (SUSE-SU-2022:0496-1) – nově zjištěná |

| Komponenta třetí strany | CVE | Více informací |

|---|---|---|

| Oracle JRE | CVE-2022-32215 CVE-2022-21634, CVE-2022-21597, CVE-2022-21628, CVE-2022-21626, CVE-2022-21618, CVE-2022-39399, CVE-2022-21624, CVE-2022-21619 |

https://www.oracle.com/security-alerts/cpuoct2022.html #AppendixJAVA  |

| Nginx | CVE-2022-41742 | http://nginx.org/en/security_advisories.html |

| Apache log4j | CVE-2021-44228 CVE-2021-45046 CVE-2021-45105 CVE-2021-44832 |

Vzdálené spouštění kódu Apache Log4j |

| Samba | CVE-2022-32746 CVE-2022-32745 CVE-2022-1615 |

https://www.suse.com/security/cve/CVE-2022-32746.html |

| Jádro | CVE-2022-33981 | https://www.suse.com/security/cve/CVE-2022-33981.html |

| Python | CVE-2021-28861 | https://www.suse.com/security/cve/CVE-2021-28861.html |

| Openssl | CVE-2022-1292 CVE-2022-2068 |

https://www.suse.com/security/cve/CVE-2022-1292.html  https://www.suse.com/security/cve/CVE-2022-2068.html https://www.suse.com/security/cve/CVE-2022-2068.html |