PowerProtect Data Protection-enhed: IDPA: Procedure for opgradering af søgekomponent

Summary: Procedure til uafhængig opgradering af søgekomponenten. Denne procedure kan bruges til at opgradere søgekomponenten til version 19.6.6.5331 på IDPA, der kører version 2.7.8.

Instructions

Fremgangsmåde til opgradering af søgning til 19.6.6.

Denne procedure skal kun følges for IDPA, der allerede er på version 2.7.8 eller nyere. Brug ikke denne procedure til at opgradere Søg på IDPA til eller fra en anden version, da det kan ødelægge kompatibiliteten.

Hvis IDPA har en lavere version end 2.7.8, skal du opgradere IDPA, før du fortsætter.

Procedure

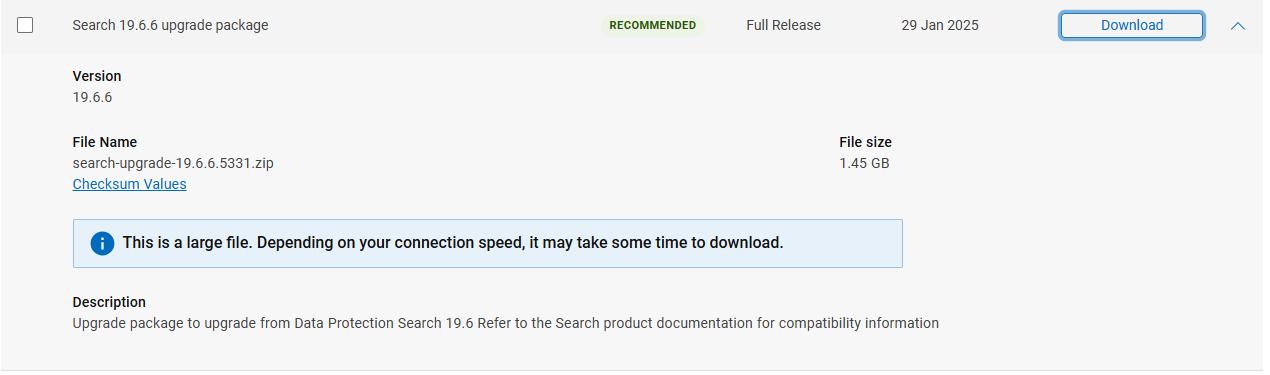

- Download opgraderingsfilen Søg 19.6.6 fra nedenstående link:

BEMÆRK: Log på Dells supportportal , før du downloader filen.

På noden Søgekontrolindeks:

BEMÆRK: IDPA 8X00-serien har tre indeksnoder. Kør søgeopgradering fra

Control Index Node

- Som root skal du kopiere opgraderingsfilen

search-upgrade-19.6.6.5331.ziptil/tmppåSearch Master Indexnode ved hjælp af din SCP-software. - SSH til søgekontrolindeksnoden, og kør følgende kommandoer for at nulstille nøgleboksen:

ruby /usr/local/search/cis/Tools/update_passphrase.rb /home/search/passphrase

LD_LIBRARY_PATH=/usr/local/search/cis/CST/lib ruby usr/local/search/cis/Tools/reset_lockbox.rb- Hvis modellen er DP8x00, skal du SSH til den anden og tredje søgeindeksnode og også køre kommandoen:

LD_LIBRARY_PATH=/usr/local/search/cis/CST/lib ruby /usr/local/search/cis/Tools/reset_lockbox.rb-

På søgekontrolindeksnoden (alle modeller) skal du køre følgende kommandoer:

service puppetmaster stop

service puppet stop

rm -rf /etc/puppet/status/*-

Flyt den binære opgraderingsfil til

/etc/puppet/repository/, give de rette tilladelser og starte marionettjenester.

mv /tmp/search-upgrade-19.6.6.5331.zip /etc/puppet/repository/ chmod 777 /etc/puppet/repository/search-upgrade-19.6.6.5331.zip service puppetmaster start service puppet start

- Giv det lidt tid, og opgraderingen skal starte. Det kan være 5 minutter eller mere.

Bekræft filen for at kontrollere, om opgraderingen er startet search-upgrade-19.6.6.5331.zip-running findes i /etc/puppet/status mappe.

- Skulle

/etc/puppet/status/search-upgrade-19.6.6.5331.zip-runningikke vises efter 15 minutter, skal du kontrollere følgende log for at få flere oplysninger om, hvorfor den ikke kører:/etc/puppet/log/puppet_agent.log - Lad det køre, søgenoder genstarter flere gange under opgraderingsprocessen.

BEMÆRK: På en Integrated Data Protection Appliance 8X00-serie udfører den Search Control Index Node først og genstarter den. Flyt derefter til den første indeksnode, genstarter og afsluttes derefter med den anden indeksnode.

- Opgraderingen er fuldført, når disse filer vises i

/etc/puppet/statusmappe.

search-upgrade-19.6.6.5331.zip-allcompleted search-upgrade-19.6.6.5331.zip-completed

Hvis status ændres til:

search-upgrade-19.6.6.5331.zip-failed

Det betyder, at opgraderingen mislykkedes. Kontakt Dell Support for at levere /etc/puppet/log/puppet_agent.log.

- Hvis

.zip-failedfilen ikke viser, skal du validere, at opgraderingen er fuldført ved at køre denne kommando:

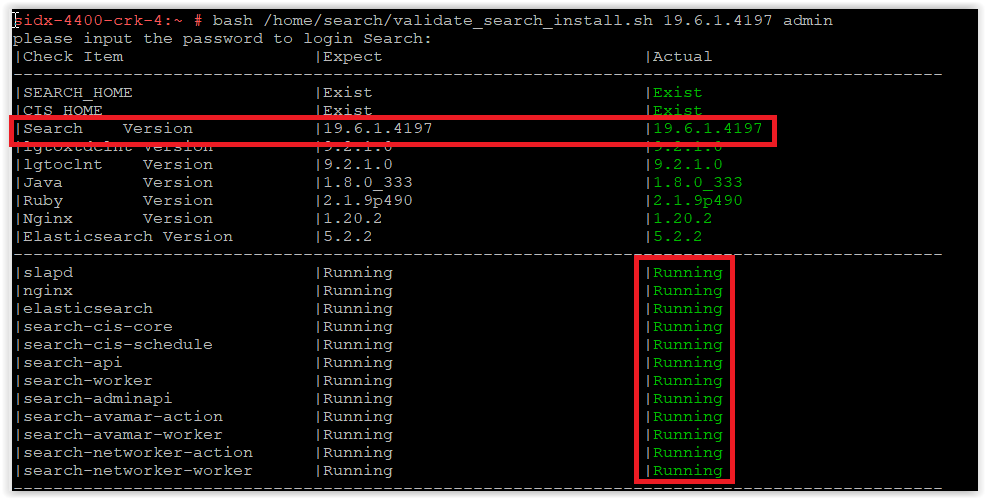

bash /home/search/validate_search_install.sh 19.6.6.5331 admin

Bekræft, at søgning er opgraderet til 19.6.6.5331 som på dette skærmbillede:

search-cis-core service ikke kører, skal du køre følgende to kommandoer:

ruby /usr/local/search/cis/Tools/update_passphrase.rb /home/search/passphrase

LD_LIBRARY_PATH=/usr/local/search/cis/CST/lib ruby /usr/local/search/cis/Tools/reset_lockbox.rb

Hvis IDPA er DP8x00-modellen, skal du sende SSH til den anden og tredje søgeindeksnode og køre følgende kommando:

LD_LIBRARY_PATH=/usr/local/search/cis/CST/lib ruby /usr/local/search/cis/Tools/reset_lockbox.rb

service search-cis-core start

bash /home/search/validate_search_install.sh 19.6.6.5331 admin

search-cis-core stadig ikke kører, skal du kontakte Dell Support.

- Når du har bekræftet, at opgraderingen er gennemført, skal du fjerne opgraderingspakken:

rm /etc/puppet/repository/search-upgrade-19.6.6.5331.zip

- Dette afslutter opgraderingen af søgekomponenten i PowerProtect Data Protection Series-enheder og IDPA.

Additional Information

Komponenter |

Problem-id |

Problemtitel |

|---|---|---|

| Søg | 751600 | SUSE Enterprise Linux-sikkerhedsopdatering til Linux-kernen (SUSE-SU-2022:0068-1) |

| Søg | 751683 | SUSE Enterprise Linux-sikkerhedsopdatering til samba (SUSE-SU-2022:0323-1) |

| Søg | 751696 | SUSE Enterprise Linux-sikkerhedsopdatering til Linux-kernen (SUSE-SU-2022:0364-1) |

| Søg | 751712 | SUSE Enterprise Linux-sikkerhedsopdatering til glibc (SUSE-SU-2022:0441-1) – nyligt opdaget |

| Søg | 751721 | SUSE Enterprise Linux-sikkerhedsopdatering til tiff (SUSE-SU-2022:0496-1) – nyligt registreret |

| Tredjepartskomponent | CVE'er | Flere oplysninger |

|---|---|---|

| Oracle JRE | CVE-2022-32215 CVE-2022-21634 CVE-2022-21597 CVE-2022-21628 CVE-2022-21626 CVE-2022-21618 CVE-2022-39399 CVE-2022-21624 CVE-2022-21619 |

https://www.oracle.com/security-alerts/cpuoct2022.html #AppendixJAVA  |

| Nginx | CVE-2022-41742 | http://nginx.org/en/security_advisories.html |

| Apache log4j | CVE-2021-44228 CVE-2021-45046 CVE-2021-45105 CVE-2021-44832 |

Apache Log4j, fjernudførelse af kode |

| Samba | CVE-2022-32746 CVE-2022-32745 CVE-2022-1615 |

https://www.suse.com/security/cve/CVE-2022-32746.html |

| Kerne | CVE-2022-33981 | https://www.suse.com/security/cve/CVE-2022-33981.html |

| Python | CVE-2021-28861 | https://www.suse.com/security/cve/CVE-2021-28861.html |

| Openssl | CVE-2022-1292 CVE-2022-2068 |

https://www.suse.com/security/cve/CVE-2022-1292.html  https://www.suse.com/security/cve/CVE-2022-2068.html https://www.suse.com/security/cve/CVE-2022-2068.html |