PowerProtect Data Protection Appliance: IDPA: Procedure voor het upgraden van zoekcomponent

Summary: Procedure voor het onafhankelijk upgraden van de zoekcomponent. Deze procedure kan worden gebruikt om de zoekcomponent te upgraden naar versie 19.6.6.5331 op IDPA met versie 2.7.8.

Instructions

Procedure voor het upgraden van Search naar 19.6.6.

Deze procedure mag alleen worden gevolgd voor IDPA die al op versie 2.7.8 of hoger is. Gebruik deze procedure niet om Search on IDPA te upgraden van of naar een andere versie, omdat dit de compatibiliteit kan verbreken.

Als de IDPA een lagere versie dan 2.7.8 heeft, upgrade IDPA dan voordat u verder gaat.

Procedure

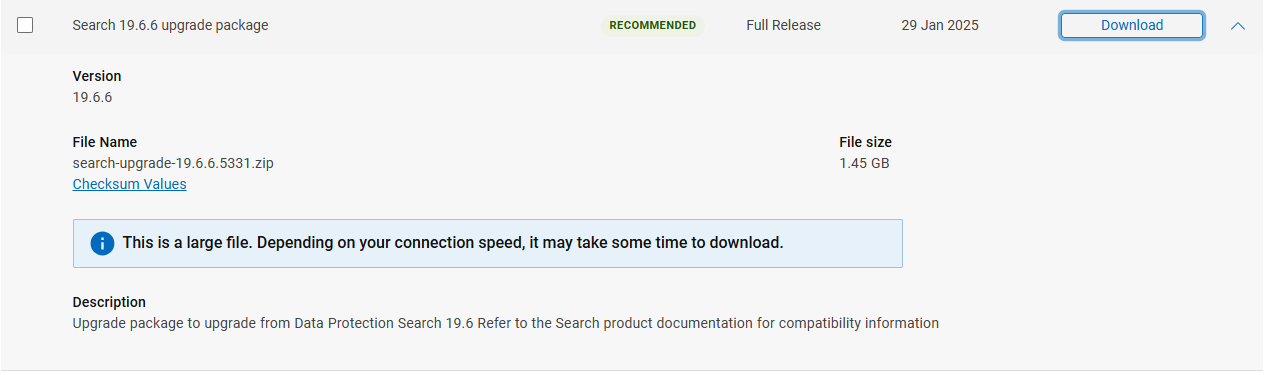

- Download het Search 19.6.6 upgradebestand via de onderstaande koppeling:

OPMERKING: Meld u aan bij de Dell Support portal voordat u het bestand downloadt.

Op het knooppunt Search Control Index:

OPMERKING: De IDPA 8X00 serie heeft drie indexknooppunten. Voer de zoekupgrade uit vanuit de

Control Index Node

- Kopieer het upgradebestand als root

search-upgrade-19.6.6.5331.zipAan/tmpop deSearch Master Indexknooppunt met behulp van uw SCP-software. - Ga met SSH naar het zoekcontrole-indexknooppunt en voer de volgende opdrachten uit om de lockbox opnieuw in te stellen:

ruby /usr/local/search/cis/Tools/update_passphrase.rb /home/search/passphrase

LD_LIBRARY_PATH=/usr/local/search/cis/CST/lib ruby usr/local/search/cis/Tools/reset_lockbox.rb- Als het model DP8x00 is, gaat u met SSH naar de tweede en derde zoekindexknooppunten en voert u ook de volgende opdracht uit:

LD_LIBRARY_PATH=/usr/local/search/cis/CST/lib ruby /usr/local/search/cis/Tools/reset_lockbox.rb-

Voer op het Search Control Index Node (alle modellen) de volgende opdrachten uit:

service puppetmaster stop

service puppet stop

rm -rf /etc/puppet/status/*-

Verplaats het binaire upgradebestand naar

/etc/puppet/repository/, geef de juiste toestemmingen en start marionettendiensten.

mv /tmp/search-upgrade-19.6.6.5331.zip /etc/puppet/repository/ chmod 777 /etc/puppet/repository/search-upgrade-19.6.6.5331.zip service puppetmaster start service puppet start

- Geef het wat tijd en de upgrade zou moeten beginnen, het kan 5 minuten of langer duren.

Als u wilt controleren of de upgrade is gestart, bevestigt u het bestand search-upgrade-19.6.6.5331.zip-running bestaat in de /etc/puppet/status map.

- Horen

/etc/puppet/status/search-upgrade-19.6.6.5331.zip-runningniet na 15 minuten verschijnt, controleer het volgende logboek voor meer informatie over waarom het niet wordt uitgevoerd:/etc/puppet/log/puppet_agent.log - Laat het uitvoeren, zoekknooppunten worden meerdere keren opnieuw opgestart tijdens de upgradeworkflow.

OPMERKING: Op een Integrated Data Protection Appliance 8X00 serie voert het eerst het Search Control Index Node uit en start het opnieuw op. Ga vervolgens naar het eerste indexknooppunt, start opnieuw op en sluit vervolgens af met het tweede indexknooppunt.

- De upgrade is voltooid wanneer deze bestanden worden weergegeven in

/etc/puppet/statusmap.

search-upgrade-19.6.6.5331.zip-allcompleted search-upgrade-19.6.6.5331.zip-completed

Als de status verandert in:

search-upgrade-19.6.6.5331.zip-failed

Dit betekent dat de upgrade is mislukt. Neem contact op met Dell Support via /etc/puppet/log/puppet_agent.log.

- Als

.zip-failedbestand wordt niet weergegeven, controleert u of de upgrade is geslaagd door deze opdracht uit te voeren:

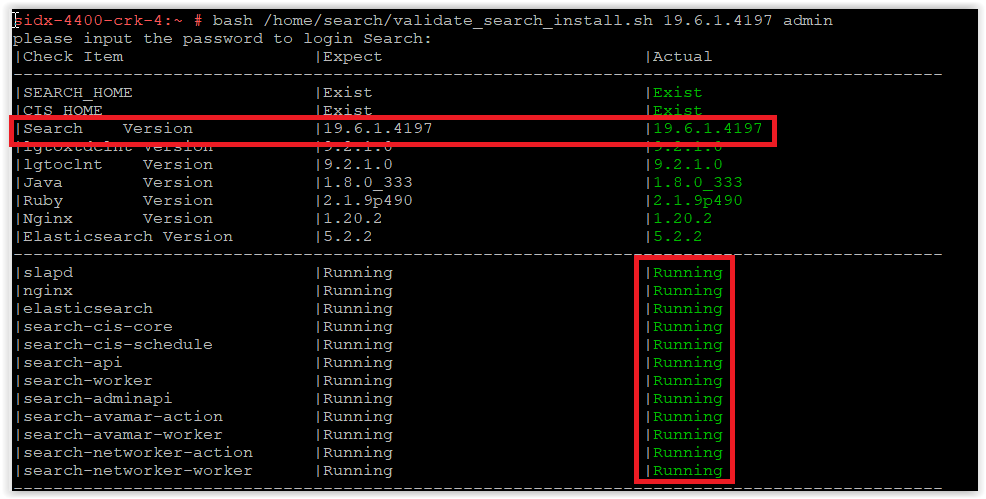

bash /home/search/validate_search_install.sh 19.6.6.5331 admin

Controleer of de zoekfunctie is geüpgraded naar 19.6.6.5331 zoals in deze schermafbeelding:

search-cis-core service niet actief is, voert u de volgende twee opdrachten uit:

ruby /usr/local/search/cis/Tools/update_passphrase.rb /home/search/passphrase

LD_LIBRARY_PATH=/usr/local/search/cis/CST/lib ruby /usr/local/search/cis/Tools/reset_lockbox.rb

Als IDPA het DP8x00 model is, gaat u met SSH naar de tweede en derde zoekindexknooppunten en voert u de volgende opdracht uit:

LD_LIBRARY_PATH=/usr/local/search/cis/CST/lib ruby /usr/local/search/cis/Tools/reset_lockbox.rb

service search-cis-core start

bash /home/search/validate_search_install.sh 19.6.6.5331 admin

search-cis-core wordt nog steeds niet uitgevoerd, neem contact op met Dell Support.

- Zodra bevestigd is dat de upgrade is geslaagd, verwijdert u het upgradepakket:

rm /etc/puppet/repository/search-upgrade-19.6.6.5331.zip

- Hiermee is de upgrade van de zoekcomponent in PowerProtect Data Protection serie apparaten en IDPA voltooid.

Additional Information

Onderdelen |

Probleem-ID |

Titel van het probleem |

|---|---|---|

| Zoeken | 751600 | SUSE Enterprise Linux beveiligingsupdate voor de Linux-kernel (SUSE-SU-2022:0068-1) |

| Zoeken | 751683 | SUSE Enterprise Linux beveiligingsupdate voor Samba (SUSE-SU-2022:0323-1) |

| Zoeken | 751696 | SUSE Enterprise Linux beveiligingsupdate voor de Linux kernel (SUSE-SU-2022:0364-1) |

| Zoeken | 751712 | SUSE Enterprise Linux beveiligingsupdate voor glibc (SUSE-SU-2022:0441-1) - nieuw gedetecteerd |

| Zoeken | 751721 | SUSE Enterprise Linux beveiligingsupdate voor tiff (SUSE-SU-2022:0496-1) - nieuw gedetecteerd |

| Component van derden | CVE's | Voor meer informatie |

|---|---|---|

| Oracle JRE | CVE-2022-32215 CVE-2022-21634 CVE-2022-21597 CVE-2022-21628 CVE-2022-21626 CVE-2022-21618 CVE-2022-39399 CVE-2022-21624 CVE-2022-21619 |

https://www.oracle.com/security-alerts/cpuoct2022.html #AppendixJAVA  |

| Nginx | CVE-2022-41742 | http://nginx.org/en/security_advisories.html |

| Apache log4j | CVE-2021-44228 CVE-2021-45046 CVE-2021-45105 CVE-2021-44832 |

Apache Log4j Remote Code Execution |

| Samba | CVE-2022-32746 CVE-2022-32745 CVE-2022-1615 |

https://www.suse.com/security/cve/CVE-2022-32746.html |

| Kern | CVE-2022-33981 | https://www.suse.com/security/cve/CVE-2022-33981.html |

| Python | CVE-2021-28861 | https://www.suse.com/security/cve/CVE-2021-28861.html |

| Openssl | CVE-2022-1292 CVE-2022-2068 |

https://www.suse.com/security/cve/CVE-2022-1292.html  https://www.suse.com/security/cve/CVE-2022-2068.html https://www.suse.com/security/cve/CVE-2022-2068.html |