Устройство PowerProtect Data Protection: IDPA. Процедура модернизации компонента Search

Summary: Процедура самостоятельного обновления компонента Search. Эту процедуру можно использовать для обновления компонента Search до версии 19.6.6.5331 в IDPA под управлением версии 2.7.8.

Instructions

Процедура обновления Search до версии 19.6.6.

Эта процедура должна выполняться только для IDPA с версией 2.7.8 или более поздней. Не используйте эту процедуру для обновления Search on IDPA до любой другой версии или с любой другой версии, так как это может нарушить совместимость.

Если у IDPA более ранняя версия, чем 2.7.8, обновите IDPA, прежде чем продолжить.

Последовательность действий.

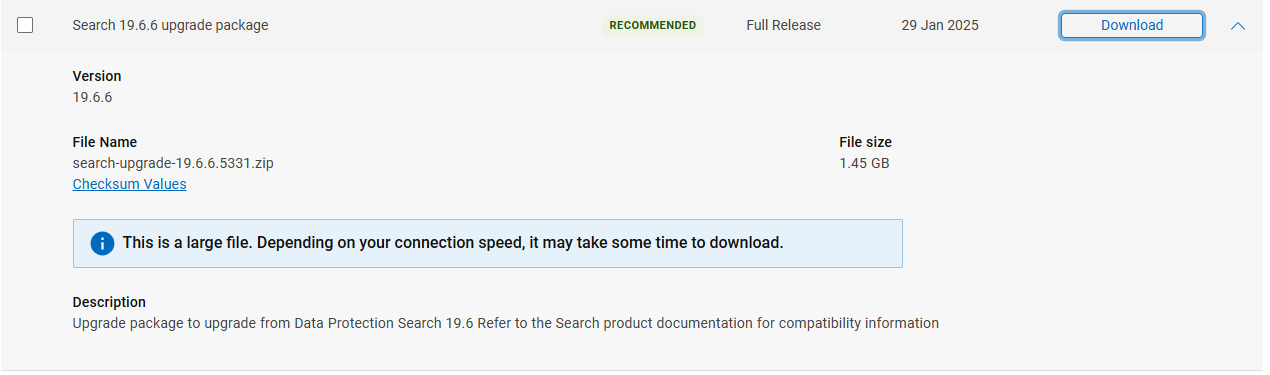

- Скачайте файл модернизации Search 19.6.6 по ссылке ниже:

ПРИМЕЧАНИЕ. Перед скачиванием файла необходимо войти на портал поддержки Dell .

В узле Индекс управления поиском:

ПРИМЕЧАНИЕ. В серии IDPA 8X00 имеется три индексных узла, запустите обновление поиска из меню

Control Index Node

- Скопируйте файл модернизации в качестве пользователя root

search-upgrade-19.6.6.5331.zipна/tmpС одной стороны,Search Master Indexс помощью программного обеспечения SCP. - Подключитесь по SSH к узлу индекса управления поиском и выполните следующие команды для сброса защищенного хранилища:

ruby /usr/local/search/cis/Tools/update_passphrase.rb /home/search/passphrase

LD_LIBRARY_PATH=/usr/local/search/cis/CST/lib ruby usr/local/search/cis/Tools/reset_lockbox.rb- Если используется модель DP8x00, подключитесь по SSH ко второму и третьему узлам индекса поиска, а также выполните команду:

LD_LIBRARY_PATH=/usr/local/search/cis/CST/lib ruby /usr/local/search/cis/Tools/reset_lockbox.rb-

В узле индекса управления поиском (все модели) выполните следующие команды:

service puppetmaster stop

service puppet stop

rm -rf /etc/puppet/status/*-

Переместите двоичный файл обновления в

/etc/puppet/repository/, предоставьте соответствующие разрешения и запустите службы puppet.

mv /tmp/search-upgrade-19.6.6.5331.zip /etc/puppet/repository/ chmod 777 /etc/puppet/repository/search-upgrade-19.6.6.5331.zip service puppetmaster start service puppet start

- Подождите немного, и начнется обновление, оно может занять 5 минут или больше.

Чтобы проверить, началось ли обновление, подтвердите файл search-upgrade-19.6.6.5331.zip-running существует в /etc/puppet/status .

- Следует

/etc/puppet/status/search-upgrade-19.6.6.5331.zip-runningЕсли приложение не появляется через 15 минут, дополнительные сведения о том, почему оно не выполняется, см. в следующем журнале:/etc/puppet/log/puppet_agent.log - Дайте ему запуститься, узлы Search перезагружаются несколько раз в течение процесса обновления.

ПРИМЕЧАНИЕ. В Integrated Data Protection Appliance серии 8X00 сначала производится обработка узла индекса управления поиском, а затем его перезагрузка. Затем перейдите к первому индексному узлу, выполните перезагрузку и завершите работу со вторым индексным узлом.

- Модернизация будет завершена, когда эти файлы появятся в

/etc/puppet/status.

search-upgrade-19.6.6.5331.zip-allcompleted search-upgrade-19.6.6.5331.zip-completed

Если состояние меняется на:

search-upgrade-19.6.6.5331.zip-failed

Если обновление завершилось сбоем, обратитесь в службу поддержки Dell, предоставив /etc/puppet/log/puppet_agent.log.

- Если

.zip-failedФайл не отображается, проверьте успешное обновление, выполнив эту команду:

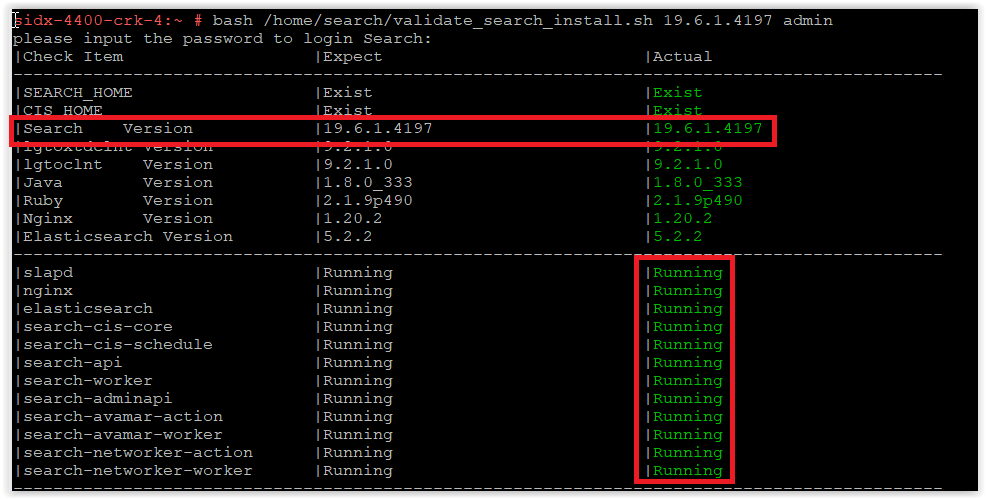

bash /home/search/validate_search_install.sh 19.6.6.5331 admin

Убедитесь, что Search обновлен до версии 19.6.6.5331, как показано на этом снимке экрана:

search-cis-core service не выполняется, выполните следующие две команды:

ruby /usr/local/search/cis/Tools/update_passphrase.rb /home/search/passphrase

LD_LIBRARY_PATH=/usr/local/search/cis/CST/lib ruby /usr/local/search/cis/Tools/reset_lockbox.rb

Если IDPA — это модель DP8x00, подключитесь по SSH ко второму и третьему узлам индекса поиска и выполните следующую команду:

LD_LIBRARY_PATH=/usr/local/search/cis/CST/lib ruby /usr/local/search/cis/Tools/reset_lockbox.rb

service search-cis-core start

bash /home/search/validate_search_install.sh 19.6.6.5331 admin

search-cis-core По-прежнему не запускается, обратитесь в службу поддержки Dell.

- После подтверждения успешного обновления удалите пакет обновления:

rm /etc/puppet/repository/search-upgrade-19.6.6.5331.zip

- На этом обновление компонента Search в устройствах PowerProtect Data Protection Series и IDPA завершено.

Additional Information

Компоненты |

Идентификатор проблемы |

Название выпуска |

|---|---|---|

| Поиск | 751600 | Обновление системы безопасности SUSE Enterprise Linux для ядра Linux (SUSE-SU-2022:0068-1) |

| Поиск | 751683 | Обновление системы безопасности SUSE Enterprise Linux для samba (SUSE-SU-2022:0323-1) |

| Поиск | 751696 | Обновление системы безопасности SUSE Enterprise Linux для ядра Linux (SUSE-SU-2022:0364-1) |

| Поиск | 751712 | Обновление системы безопасности SUSE Enterprise Linux для glibc (SUSE-SU-2022:0441-1) — обнаружено |

| Поиск | 751721 | Обновление системы безопасности SUSE Enterprise Linux для tiff (SUSE-SU-2022:0496-1) — новое обнаружение |

| Компонент стороннего производителя | CVE | Дополнительная информация |

|---|---|---|

| Oracle JRE | CVE-2022-32215 CVE-2022-21634, CVE-2022-21597, CVE-2022-21628, CVE-2022-21626, CVE-2022-21618, CVE-2022-39399, CVE-2022-21624, CVE-2022-21619 |

https://www.oracle.com/security-alerts/cpuoct2022.html #AppendixJAVA  |

| Nginx | CVE-2022-41742 | http://nginx.org/en/security_advisories.html |

| Apache log4j | CVE-2021-44228 CVE-2021-45046 CVE-2021-45105 CVE-2021-44832 |

уязвимость Apache Log4j, делающая возможным удаленное выполнение кода |

| Samba | CVE-2022-32746 CVE-2022-32745 CVE-2022-1615 |

https://www.suse.com/security/cve/CVE-2022-32746.html |

| Ядро | CVE-2022-33981 | https://www.suse.com/security/cve/CVE-2022-33981.html |

| Python | CVE-2021-28861 | https://www.suse.com/security/cve/CVE-2021-28861.html |

| Openssl | CVE-2022-1292 CVE-2022-2068 |

https://www.suse.com/security/cve/CVE-2022-1292.html  https://www.suse.com/security/cve/CVE-2022-2068.html https://www.suse.com/security/cve/CVE-2022-2068.html |