PowerProtect Data Protection Appliance: IDPA: Procedur för att uppgradera sökkomponent

Summary: Procedur för oberoende uppgradering av sökkomponenten. Den här proceduren kan användas för att uppgradera sökkomponenten till version 19.6.6.5331 på IDPA som kör version 2.7.8.

Instructions

Procedur för att uppgradera Search till 19.6.6.

Den här proceduren ska endast följas för IDPA som redan finns i version 2.7.8 eller senare. Använd inte den här proceduren för att uppgradera sökning på IDPA till eller från någon annan version eftersom det kan bryta kompatibiliteten.

Om IDPA är på en lägre version än 2.7.8 uppgraderar du IDPA innan du fortsätter.

Procedur

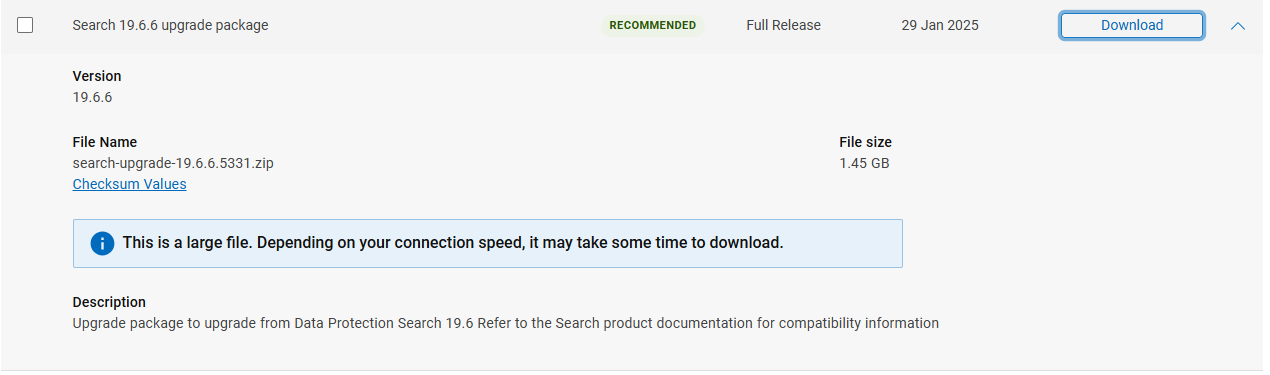

- Ladda ner uppgraderingsfilen Sök 19.6.6 från länken nedan:

Obs! Logga in på Dells supportportal innan du behöver ladda ner filen.

På noden Sök kontrollindex:

Obs! IDPA 8X00-serien har tre indexnoder. Kör sökuppgraderingen från

Control Index Node

- Kopiera uppgraderingsfilen som root

search-upgrade-19.6.6.5331.ziptill/tmppåSearch Master Indexnoden med hjälp av SCP-programvaran. - SSH till Search Control Index-noden och kör följande kommandon för att återställa lockboxen:

ruby /usr/local/search/cis/Tools/update_passphrase.rb /home/search/passphrase

LD_LIBRARY_PATH=/usr/local/search/cis/CST/lib ruby usr/local/search/cis/Tools/reset_lockbox.rb- Om modellen är DP8x00 SSH-ansluter du till den andra och tredje sökindexnoderna och kör även kommandot:

LD_LIBRARY_PATH=/usr/local/search/cis/CST/lib ruby /usr/local/search/cis/Tools/reset_lockbox.rb-

Kör följande kommandon på sökkontrollindexnoden (alla modeller):

service puppetmaster stop

service puppet stop

rm -rf /etc/puppet/status/*-

Flytta den binära uppgraderingen till

/etc/puppet/repository/, ge korrekta behörigheter, och starta marionetttjänster.

mv /tmp/search-upgrade-19.6.6.5331.zip /etc/puppet/repository/ chmod 777 /etc/puppet/repository/search-upgrade-19.6.6.5331.zip service puppetmaster start service puppet start

- Ge det lite tid och uppgraderingen bör starta, det kan ta 5 minuter eller mer.

Kontrollera om uppgraderingen har startat genom att bekräfta filen search-upgrade-19.6.6.5331.zip-running finns i /etc/puppet/status mapp.

- Borde

/etc/puppet/status/search-upgrade-19.6.6.5331.zip-runningvisas inte efter 15 minuter läser du följande logg för mer information om varför den inte körs:/etc/puppet/log/puppet_agent.log - När den körs startas söknoderna om flera gånger under uppgraderingsarbetsflödet.

Obs! På en Integrated Data Protection Appliance 8X00-serie gör den först Search Control Index-noden och startar om den. Flytta sedan till den första indexnoden, starta om och avsluta sedan med den andra indexnoden.

- Uppgraderingen är slutförd när dessa filer visas i

/etc/puppet/statusmapp.

search-upgrade-19.6.6.5331.zip-allcompleted search-upgrade-19.6.6.5331.zip-completed

Om statusen ändras till:

search-upgrade-19.6.6.5331.zip-failed

Det betyder att uppgraderingen har misslyckats. Kontakta Dells support och tillhandahåll /etc/puppet/log/puppet_agent.log.

- Om

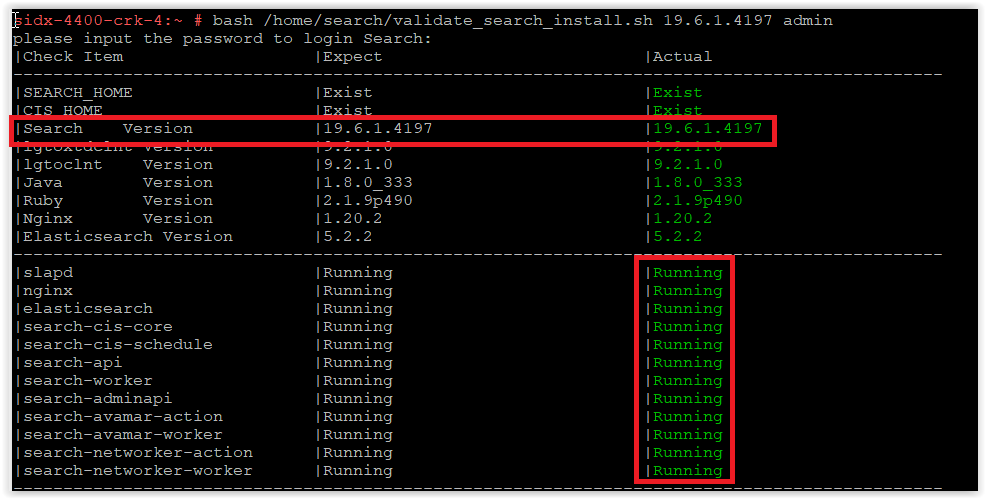

.zip-failedfilen visas inte, validera att uppgraderingen lyckades genom att köra det här kommandot:

bash /home/search/validate_search_install.sh 19.6.6.5331 admin

Bekräfta att Sök har uppgraderats till 19.6.6.5331 som på den här skärmbilden:

search-cis-core service inte körs kör du följande två kommandon:

ruby /usr/local/search/cis/Tools/update_passphrase.rb /home/search/passphrase

LD_LIBRARY_PATH=/usr/local/search/cis/CST/lib ruby /usr/local/search/cis/Tools/reset_lockbox.rb

Om IDPA är DP8x00-modellen SSH-ansluter du till den andra och tredje sökindexnoderna och kör följande kommando:

LD_LIBRARY_PATH=/usr/local/search/cis/CST/lib ruby /usr/local/search/cis/Tools/reset_lockbox.rb

service search-cis-core start

bash /home/search/validate_search_install.sh 19.6.6.5331 admin

search-cis-core fortfarande inte körs, kontakta Dells support.

- När du har bekräftat att uppgraderingen är klar tar du bort uppgraderingspaketet:

rm /etc/puppet/repository/search-upgrade-19.6.6.5331.zip

- Detta avslutar uppgraderingen av sökkomponenten i PowerProtect Data Protection-seriens enheter och IDPA.

Additional Information

Komponenter |

Problem-ID |

Problemrubrik |

|---|---|---|

| Sök | 751600 | SUSE Enterprise Linux-säkerhetsuppdatering för Linux-kärnan (SUSE-SU-2022:0068-1) |

| Sök | 751683 | SUSE Enterprise Linux-säkerhetsuppdatering för samba (SUSE-SU-2022:0323-1) |

| Sök | 751696 | SUSE Enterprise Linux-säkerhetsuppdatering för Linux-kärnan (SUSE-SU-2022:0364-1) |

| Sök | 751712 | SUSE Enterprise Linux-säkerhetsuppdatering för glibc (SUSE-SU-2022:0441-1) – nyligen identifierad |

| Sök | 751721 | SUSE Enterprise Linux-säkerhetsuppdatering för TIFF (SUSE-SU-2022:0496-1) – nyligen identifierad |

| Tredjepartskomponent | CVE:er | Mer information |

|---|---|---|

| Oracle JRE | CVE-2022-32215 CVE-2022-21634 CVE-2022-21597 CVE-2022-21628 CVE-2022-21626 CVE-2022-21618 CVE-2022-39399 CVE-2022-21624 CVE-2022-21619 |

https://www.oracle.com/security-alerts/cpuoct2022.html #AppendixJAVA  |

| Nginx | CVE-2022-41742 | http://nginx.org/en/security_advisories.html |

| Apache log4j | CVE-2021-44228 CVE-2021-45046 CVE-2021-45105 CVE-2021-44832 |

Fjärrkörning av kod i Apache Log4j |

| Samba | CVE-2022-32746 CVE-2022-32745 CVE-2022-1615 |

https://www.suse.com/security/cve/CVE-2022-32746.html |

| Kärna | CVE-2022-33981 | https://www.suse.com/security/cve/CVE-2022-33981.html |

| Python | CVE-2021-28861 | https://www.suse.com/security/cve/CVE-2021-28861.html |

| Openssl | CVE-2022-1292 CVE-2022-2068 |

https://www.suse.com/security/cve/CVE-2022-1292.html  https://www.suse.com/security/cve/CVE-2022-2068.html https://www.suse.com/security/cve/CVE-2022-2068.html |