VxRail: ESXi-knooppunten handmatig patchen

Summary: Dit artikel beschrijft de procedure voor het beheren van klantenserviceverzoeken (SR) om beveiligingsproblemen (VMSA) in een VxRail- of VCF On VxRail-omgeving op te lossen door middel van handmatige patching. ...

Symptoms

VMware by Broadcom geeft periodiek adviezen om beveiligingsproblemen op te lossen. De volgende stappen beschrijven de handmatige patchopties om beveiligingsrisico's in de VMware-infrastructuur te beperken voor het geval er een vertraging is in de release van de VxRail/VCF-upgrade of als de klant door omstandigheden geen volledige upgrade kan uitvoeren.

Cause

In het geval er een vertraging is in de release van de VxRail/VCF-upgrade of als de klant door omstandigheden geen volledige upgrade kan uitvoeren.

Resolution

Dell VXRAIL RAADT KLANTEN TEN ZEERSTE AAN TE WACHTEN OP DE VXRAIL- OF VCF-ON-VxRail-VERSIES DIE DE OPGELOSTE PROBLEMEN BEVATTEN

Procedures voor het upgraden van ESXi op hosts buiten een VxRail- of VCF-on-VxRail-upgrade.

Handmatig patchen kan leiden tot waarschuwingen voor niet-naleving van VxRail Manager in vCenter. De ESXi-versie komt niet overeen met de versie die is afgestemd op de build van VxRail die het alarm activeert. Dit kan van invloed zijn op toekomstige upgrades die supportinteractie vereisen om te herstellen.

- Upload de ESXi-patch naar de servicedatastore op elke host.

- Plaats het knooppunt in de onderhoudsmodus met de optie "Toegankelijkheid garanderen"

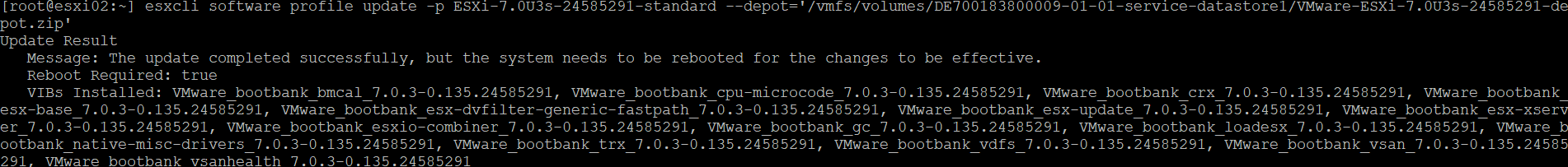

- Voer de volgende opdrachten uit -

Houd er rekening mee dat de onderstaande versie wordt gebruikt ter referentie in de Knowledge Base (KB). De oorspronkelijke versie kan afwijken van de versie die in het voorbeeld van de opdracht wordt gebruikt.

# esxcli software sources profile list --depot='/<patch_location>/VMware-ESXi-7.0U3s-24585291-depot.zip' # esxcli software profile update -p ESXi-7.0U3s-24585291-standard --depot='/<patch_location>/VMware-ESXi-7.0U3s-24585291-depot.zip'

Gebruik a.u.b.--no-hardware-warningargument in opdracht, om hardwarecontrole te omzeilen, indien nodig.esxcli software profile update -d /vmfs/volumes/*-datastore-name*/VMware-ESXi-8.0U2d-24585300-depot.zip -p ESXi-8.0U2d-24585300-standard --no-hardware-warning

- Start de node opnieuw op en haal deze uit de onderhoudsmodus.

- Herhaal de stappen voor de overige knooppunten één voor één.

Vergelijkbare stappen kunnen worden gevolgd voor het handmatig patchen van het witness-apparaat, gevolgd door de stappen die worden vermeld in KB - VxRail: Een vSAN Witness apparaat handmatig bijwerken met behulp van CLI