Dell Networking SONiC — przykładowa konfiguracja podstawowej listy dostępu

Summary: W tym artykule wyjaśniono, na przykładzie, jak skonfigurować podstawową listę kontroli dostępu (ACL) w celu blokowania ruchu do określonej podsieci w systemie SONiC sieci Dell Networking. ...

Instructions

Wymagania wstępneUżywamy standardowego nazewnictwa interfejsu, aby zademonstrować koncepcje. Zapoznaj się z artykułem Dell Networking z serii S: Podstawowa konfiguracja interfejsu — SONiC 4.0 , aby uzyskać więcej informacji na temat nazewnictwa interfejsów |

Indeks

Cel

Topologia

Składnia

poleceniaKonfiguracja

Zweryfikować

Cel

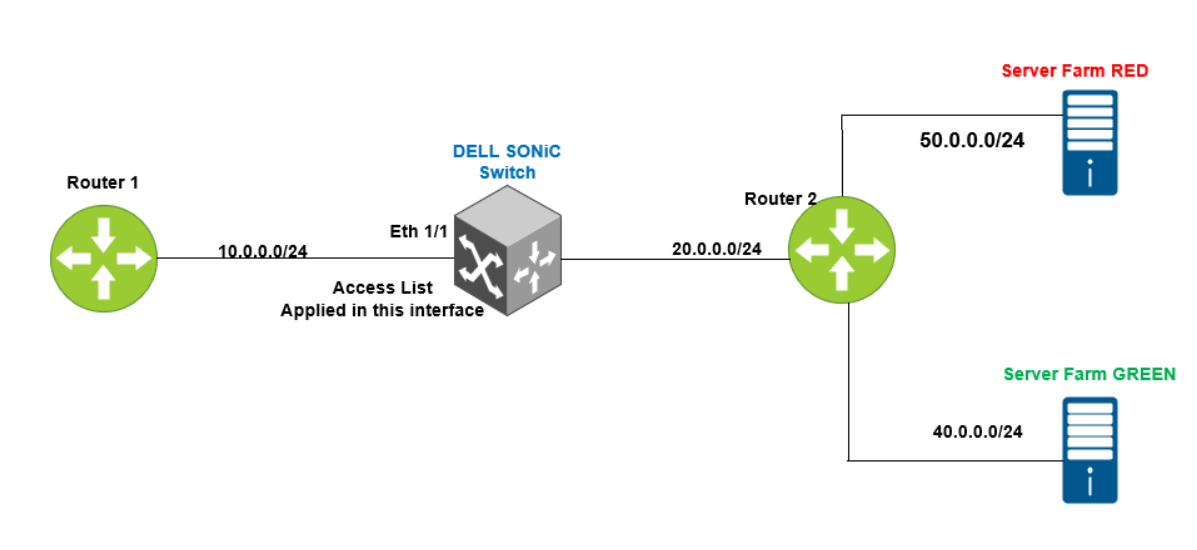

W tym artykule zademonstrujemy podstawowe zastosowanie listy dostępu. Załóżmy, że mamy dwie farmy serwerów, a mianowicie zieloną i czerwoną.

Musimy zezwolić na to, aby ruch przychodzący do interfejsu Eth 1/1 z podsieci 10.0.0.0/24 nie miał dostępu do RED (50.0.0.0/24). Cały pozostały ruch powinien być dozwolony.

Topologia

Składnia polecenia

Składnia konfiguracji dla listy dostępu IPv4

admin@DELLSONiC:~$ sonic-cli

DELLSONiC# configure

DELLSONiC(config)# ip access-list {access-list-name}

DELLSONiC(conf-ipv4-acl)# seq {1-65535} {permit | deny | discard |transit | remark description } {ip | ip-protocol} {any | host source-ip-address [/source-ip-prefix-len]} {any | host dest-ip-address [/dest-ip-prefix-len]} [remark description] |

Gdy pakiet pasuje do instrukcji na liście dostępu IPv4 L3, podejmowana jest jedna z następujących akcji:

- Zezwól — pakiet jest przekazywany w płaszczyźnie danych. Pakiet jest zliczany.

- Odmów — Pakiet jest porzucany na płaszczyźnie danych. Pakiet jest zliczany.

- Tranzyt — Pakiet jest przekazywany w płaszczyźnie danych. Pakiet nie jest zliczany.

- Discard — Pakiet jest porzucany na płaszczyźnie danych. Pakiet nie jest zliczany.

Stosowanie listy dostępu w interfejsie

admin@DELLSONiC:~$ sonic-cli

DELLSONiC# configure

DELLSONiC(config)# interface {interface}

DELLSONiC(config-if-XXXX# ip access-group {access-lsit} {in/out} |

Kilka kluczowych punktów, o których należy pamiętać podczas konfigurowania listy dostępu. Używalibyśmy terminu ACL jako krótkiej formy listy dostępu dla zwięzłości.

- Uwaga polega na umieszczeniu opisu na liście dostępu. Nie ma to wpływu na ruch drogowy.

- Lista dostępu nie filtruje ruchu kierowanego do przełącznika, takiego jak adres IP sprzężenia zwrotnego, adres IP interfejsu, adres IP sieci Vlan.

- Globalne listy ACL (listy kontroli dostępu nieprzypisane do określonego interfejsu lub interfejsów) filtrują cały ruch, który jest mostkowany lub kierowany przez interfejsy przełącznika. Globalne listy kontroli dostępu obsługują reguły MAC, IPv4 i IPv6.

- Listy kontroli dostępu stosowane na interfejsie Ethernet lub kanał portów przetwarzają pakiety L2 i L3 w celu określenia, czy pakiet należy przesłać dalej, czy odrzucić w oparciu o kryteria zezwolenia lub odrzucenia określone w liście ACL.

- Listy kontroli dostępu stosowane do sieci VLAN filtrują cały ruch, który jest mostkowany w obrębie tej samej sieci VLAN lub który jest kierowany do lub z sieci VLAN. Zastosuj listy ACL sieci VLAN do ruchu mostkowego i kierowanego. Listy VLAN obsługują listy ACL MAC, IPv4 i IPv6.

- Listy ACL są przetwarzane w kolejności sekwencyjnej od pierwszego do ostatniego numerowanego wpisu. Po znalezieniu dopasowania nie jest wykonywane dalsze przetwarzanie listy ACL.

- Domyślnie wszystkie listy ACL L2 MAC, IPv4 i IPv6 zawierają na końcu regułę odmowy. Reguła "Odmów dowolnym" usuwa cały ruch, który nie jest zgodny z poprzednimi wpisami "Permit" lub "Odmów" na liście ACL.

- Dodaj zezwól na dowolną regułę na końcu listy ACL, aby zezwolić na wszystkie pakiety, które nie są odrzucane przez inne kryteria.

Użyj następujących poleceń, aby sprawdzić konfigurację listy dostępu.

Show details of all access list in switch DELLSONiC# show ip access-lists |

Show details of specific access list in switch DELLSONiC# show ip access-lists <access-list-name> |

Show details of access list and applied interface DELLSONiC# show ip access-group |

Konfiguracja

Skonfigurujmy listę dostępu. Uwaga polega na umieszczeniu opisu na liście dostępu. Nie ma to wpływu na ruch drogowy.

admin@DELLSONiC:~$ sonic-cli DELLSONiC# configure DELLSONiC(config)# ip access-list DENY-RED DELLSONiC(config-ipv4-acl)# remark "DENY IP of RED" DELLSONiC(config-ipv4-acl)# seq 1 deny ip 10.0.0.0/24 50.0.0.0/24 remark "DENY RED" DELLSONiC(config-ipv4-acl)# seq 10 permit ip any any remark "Permit Everything else" DELLSONiC(config-ipv4-acl)# end DELLSONiC# |

Teraz zastosujmy listę dostępu w interfejsie Eth 1/1.

admin@DELLSONiC:~$ sonic-cli DELLSONiC# configure DELLSONiC(config)# interface Eth 1/1 DELLSONiC(config-if-Eth1/1)# ip access-group DENY-RED in DELLSONiC(config-if-Eth1/1)# end DELLSONiC# |

Weryfikacja

Użyj następującego polecenia, aby sprawdzić konfigurację listy dostępu.

DELLSONiC# show ip access-lists

ip access-list DENY-RED

remark "DENY IP of RED"

seq 1 deny ip 10.0.0.0/24 50.0.0.0/24 (332 packets) [33864 bytes]

remark "DENY RED"

seq 10 permit ip any any (0 packets) [0 bytes]

remark "Permit Everything else"

DELLSONiC#

We can see the packets/bytes is counted when a condition is matched when deny is configured. If we had configured discard, the counters will not increment.

|

DELLSONiC# show ip access-group Ingress IP access-list DENY-RED on Eth1/1 DELLSONiC# |