Utilizzo di SSH per accedere a un Data Domain remoto senza fornire una password

Summary: Questo articolo elenca i passaggi per configurare e utilizzare un client SSH (Secure Shell) per connettersi ai sistemi Data Domain utilizzando le chiavi SSH per effettuare l'accesso senza dover fornire una password. ...

Instructions

SSH è un protocollo di rete che consente lo scambio di dati utilizzando un canale sicuro tra due dispositivi in rete. SSH è stato progettato per sostituire il protocollo Telnet a causa dell'incapacità di Telnet di proteggere i dati dagli attacchi "man in the middle". La crittografia utilizzata da SSH garantisce la riservatezza e l'integrità dei dati su una rete non protetta, come Internet.

Per comodità, facilità di amministrazione e integrazione in altri prodotti, ad esempio Data Protection Advisor (DPA), potrebbe essere necessario accedere a Data Domain in modo programmatico senza che un amministratore fornisca ogni volta una password o la memorizzi in modo non sicuro in un file di testo. È qui che interviene l'autenticazione con chiave SSH.

Requisiti SSH

- Un computer con un client SSH installato (ad esempio OpenSSH o PuTTY)

- Connettività di rete IP tramite la porta TCP 22

- Server SSH abilitato e in ascolto sulla porta TCP 22 (impostazione predefinita per il sistema Data Domain)

- Testare la connessione iniziale al DD remoto tramite SSH utilizzando un nome utente e una password:

- Eseguire il software client SSH sul sistema remoto.

- Configurare il client SSH per la connessione utilizzando il nome host o l'indirizzo IP del sistema Data Domain.

- Se si utilizza PuTTY, lasciare la porta predefinita (22) e cliccare su Open.

- Alla prima connessione, viene visualizzato un messaggio simile al seguente:

The server's host key is not cached in the registry. You have no guarantee that the server is the computer you think it is. The server's rsa2 key fingerprint is: ssh-rsa 1024 7b:e5:6f:a7:f4:f9:81:62:5c:e3:1f:bf:8b:57:6c:5a If you trust this host, hit Yes to add the key to PuTTY's cache and carry on connecting. If you want to carry on connecting just once, without adding the key to the cache, hit No. If you do not trust this host, hit Cancel to abandon the connection.

Cliccare su Yes.

- Accedere al sistema. Se ci si connette al sistema Data Domain per la prima volta e il

sysadminLa password utente non è stata modificata:- Il nome utente è

sysadmin - La password è il numero di serie del sistema.

- Il nome utente è

Configurazione del sistema per l'accesso senza utilizzo di una password: su un sistema Linux o UNIX

"dsa" NON funziona, e solo "rsa" Le chiavi di tipo funzionano.

-

Generare una chiave SSH.

Il tipo di chiave consigliato è"rsa"ed è l'unico che funziona con DDOS 6.0 e versioni successive:# ssh-keygen -t rsa Generating public/private rsa key pair. Enter file in which to save the key (/root/.ssh/id_rsa): Enter passphrase (empty for no passphrase): Enter same passphrase again: Your identification has been saved in /root/.ssh/id_rsa. Your public key has been saved in /root/.ssh/id_rsa.pub.

"dsa"I tasti di testo funzionano anche su DDOS 5.7 o versioni precedenti. Tuttavia, questo tipo di chiave non è più consigliato:# ssh-keygen -t dsa

Generating public/private dsa key pair. Enter file in which to save the key (/root/.ssh/id_dsa): Enter passphrase (empty for no passphrase): Enter same passphrase again: Your identification has been saved in /root/.ssh/id_dsa.

La Guida di riferimento ai comandi DDOS indica di utilizzare l'opzione "

d" anziché "-t dsa". Entrambi funzionano su DDOS, ma "d" non funziona su molte distribuzioni Linux.Utilizzare l'opzione di passphrase vuota per ignorare il requisito della password di Data Domain durante l'esecuzione di script.

Prendere nota della posizione della nuova chiave SSH nell'output del comando "

ssh-keygen". Viene memorizzato sotto il profilo dell'utente$HOMEDirectory di seguito.ssh/come file denominatoid_rsa.pub. -

Aggiungere la chiave generata all'elenco di accesso ai sistemi Data Domain:

# ssh -l sysadmin 168.192.2.3 "adminaccess add ssh-keys" < ~/.ssh/id_rsa.pub

The authenticity of host '168.192.2.3(168.291.2.3)' can't be established. RSA key fingerprint is f6:36:6e:32:e1:2d:d9:77:40:7e:0e:f8:5f:32:8d:0a. Are you sure you want to continue connecting (yes/no)? yes Warning: Permanently added '168.192.2.3' (RSA) to the list of known hosts. Data Domain OS 0.31.0.0-152384 Password: sysadmin_password

-

Funzionalità del test:

# ssh sysadmin@168.192.2.3 "df -h" Data Domain OS Resource Size GiB Used GiB Avail GiB Use% Cleanable GiB* ------------------ -------- -------- --------- ---- -------------- /backup: pre-comp - 50.0 - - - /backup: post-comp 4922.3 2.7 4919.7 0% 0.0 /ddvar 78.7 0.5 74.2 1% - ------------------ -------- -------- --------- ---- -------------- * Estimated based on last cleaning of 2010/02/02 06:00:59.

È anche possibile passare al dispositivo un intero script di comandi di sistema in un file. A tale scopo, eseguire un comando che punta al file specifico contenente l'elenco dei comandi:

# ssh sysadmin@DDR < FULL_LOCAL_PATH_TO_SCRIPT_TO_RUN_ON_REMOTE_DD

Ciò consente a un operatore di creare un elenco di comandi su un host remoto e quindi eseguirli tutti insieme tramite SSH.

Configurazione del sistema per l'accesso senza utilizzo di una password: sistemi Windows (PuTTY)

-

Installare gli strumenti SSH PuTTY (PuTTY, PuTTYgen e Pageant) sul sistema Windows.

-

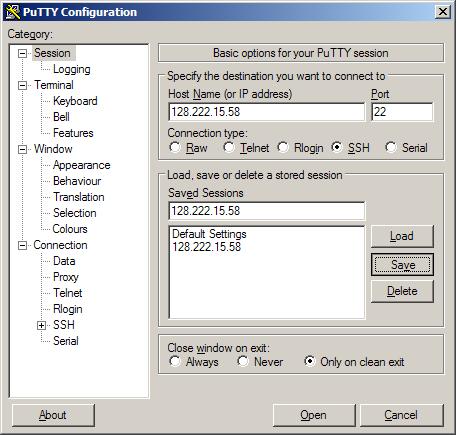

Creare una sessione PuTTY.

- Avviare PuTTY con il relativo strumento di configurazione.

- Salvare una sessione con l'indirizzo IP del sistema Data Domain.

- Nella finestra di dialogo PuTTY Configuration, selezionare Category > Session.

- Selezionare il pulsante SSH.

- Inserire l'indirizzo IP del sistema Data Domain nel campo Host Name e nel campo Saved Sessions . Ad esempio: 168.192.2.3

- Cliccare su Save.

-

Inserire il nome utente per l'accesso automatico .

- Nella finestra di dialogo PuTTY Configuration, selezionare la categoria Connection>>Data.

- Immettere il nome utente dell'amministratore nel campo Auto-Login username. Ad esempio:

sysadmin - Cliccare su Save.

-

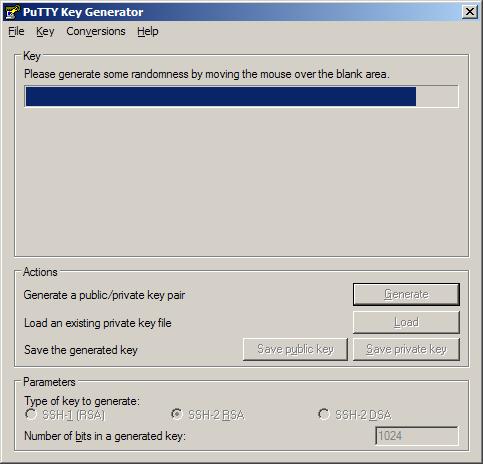

Creare una chiave PuTTY.

- Avviare PuTTYgen, lo strumento generatore di chiavi PuTTY :

- Generare chiavi pubbliche e private utilizzando lo strumento generatore di chiavi PuTTY .

- Genera un po' di casualità spostando il cursore sull'area vuota nel campo Chiave .

La chiave pubblica da incollare in OpenSSHauthorized_keysIl file viene riempito con caratteri casuali.

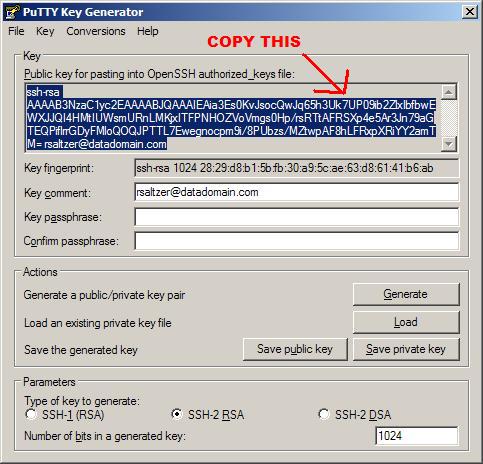

Il campo Impronta digitale chiave si compila con i valori di riferimento. - Creare un ID chiave nel campo Key comment e digitare un nome chiave identificativo, ad esempio:

admin_name@company.com - Lasciare vuoti i campi Key passphrase e Confirm passphrase .

Utilizzare l'opzione di passphrase vuota per ignorare il requisito della password del sistema Data Domain durante l'esecuzione di script. - Cliccare su Save public key.

- Cliccare su Save private key.

Prendere nota del percorso del file della chiave salvato.

Esempio di nome file della chiave:DataDomain_private_key.ppk

- Genera un po' di casualità spostando il cursore sull'area vuota nel campo Chiave .

- Copiare la chiave PuTTY generata casualmente.

Selezionare tutto il testo nel campo Chiave pubblica da incollare in OpenSSH.authorized_keys file.

- Avviare PuTTYgen, lo strumento generatore di chiavi PuTTY :

-

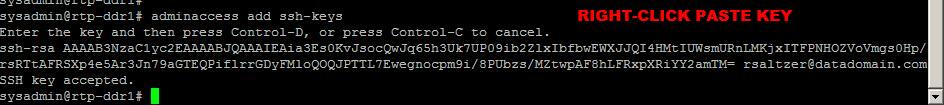

Aggiungere la chiave nella riga di comando del sistema Data Domain.

- Aprire un prompt dei comandi del sistema Data Domain.

- Aggiungere la chiave di accesso SSH amministrativa.

Sulla riga di comando digitare:adminaccess add ssh-keys

- Incollare la chiave generata casualmente dal campo PuTTYgen .

Opzione Incolla cliccare con il pulsante destro del mouse>. - Completare il comando; passeggiata

CTRL+D.

-

Collegare la chiave a PuTTY.

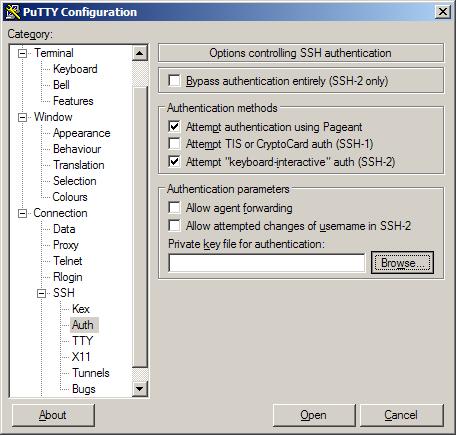

- Dallo strumento di configurazione PuTTY, selezionare Connection>SSH>Auth.

- Selezionare la casella Attempt authentication using Pageant.

- Selezionare la casella Attempt keyboard-interactive auth (SSH-2).

- Nel file della chiave privata per il campo di autenticazione, cliccare su Browse.

- Individuare la chiave PuTTY generata e salvata nel passaggio 3. Ad esempio:

DataDomain_private_key.ppk - Salvare le impostazioni e cliccare su Save.

-

Aprire la sessione.

- Nella finestra di dialogo PuTTY Configuration , selezionare Category>Session.

- Cliccare su Apri.

Viene visualizzata una riga di comando di Windows . Viene aperta la sessione PuTTY .

Utilizzo del nome utentesysadmin Data Domain OS AuthenticatingCon chiave pubblica:admin_name@company.com Last login: Thu Feb 4 10:51:10 EST 2010 from 168.192.2.3 on pts/2 Last login: Thu Feb 4 18:56:14 2010 from 168.192.2.3 Welcome to Data Domain OS 0.31.0.0-152384 ----------------------------------------- #