NetWorker: Jak nakonfigurovat ověřování LDAPS

Résumé: Přehled konfigurace služby AD nebo protokolu LDAPS (Secure Lightweight Directory Access Protocol) pomocí nástroje NetWorker pomocí průvodce externí autoritou konzole NMC. Tento článek znalostní databáze lze také použít pro pokyny k aktualizaci stávající konfigurace externí autority. ...

Instructions

Tento článek lze rozdělit do následujících částí. Než budete pokračovat, pečlivě si projděte každou z nich:

Požadavky:

- Určení, který hostitel je serverem

authc. To je užitečné ve větších datových zónách NetWorker. V menších datových zónách s jedním serverem NetWorker je ověřovacím serverem server NetWorker. - Určete, které prostředí Java Runtime Environment se používá pro ověřovací službu.

- Nastavte proměnné příkazového řádku, které usnadní import certifikátů certifikační autority používaných pro protokol SSL s externím ověřováním NetWorker.

Nastavení protokolu SSL:

- Shromažďování certifikátů vyžadovaných pro komunikaci SSL s externím ověřovacím serverem.

- Import certifikátů používaných pro ověřování protokolů LDAPS do prostředí Runtime pro úložiště klíčů ověřovací služby

cacerts.

Konfigurace zdroje externí autority:

- Vytvořte prostředek externí autority v ověřovací službě.

- Určete externí uživatele nebo skupiny, které se mají použít pro software NetWorker.

- Definujte, kteří externí uživatelé nebo skupiny mají přístup ke konzoli NetWorker Management Console (NMC).

- Definujte oprávnění serveru NetWorker, která mají externí uživatelé a skupiny.

- (Volitelné) Nakonfigurujte oprávnění zabezpečení FULL_CONTROL pro externího uživatele nebo skupinu.

Požadavky:

Chcete-li použít protokol LDAPS, je nutné importovat certifikát certifikační autority (nebo řetězec certifikátů) ze serveru LDAPS do úložiště klíčů Java cacerts ověřovacího serveru NetWorker.

- Určete, který hostitel je ověřovacím serverem NetWorker. To lze ověřit v souboru gstd.conf serveru NetWorker Management Console (NMC):

/opt/lgtonmc/etc/gstd.conf

Windows:

C:\Program Files\EMC NetWorker\Management\GST\etc\gstd.conf

gstd.conf soubor obsahuje řetězec, authsvc_hostname který definuje ověřovací server používaný ke zpracování požadavků na přihlášení do konzole NetWorker Management Console (NMC). Další informace naleznete zde: NetWorker: Jak zjistit, který server je autentizační server používaný NMC a NWUI

- Na ověřovacím serveru NetWorker identifikujte použitou instanci Java.

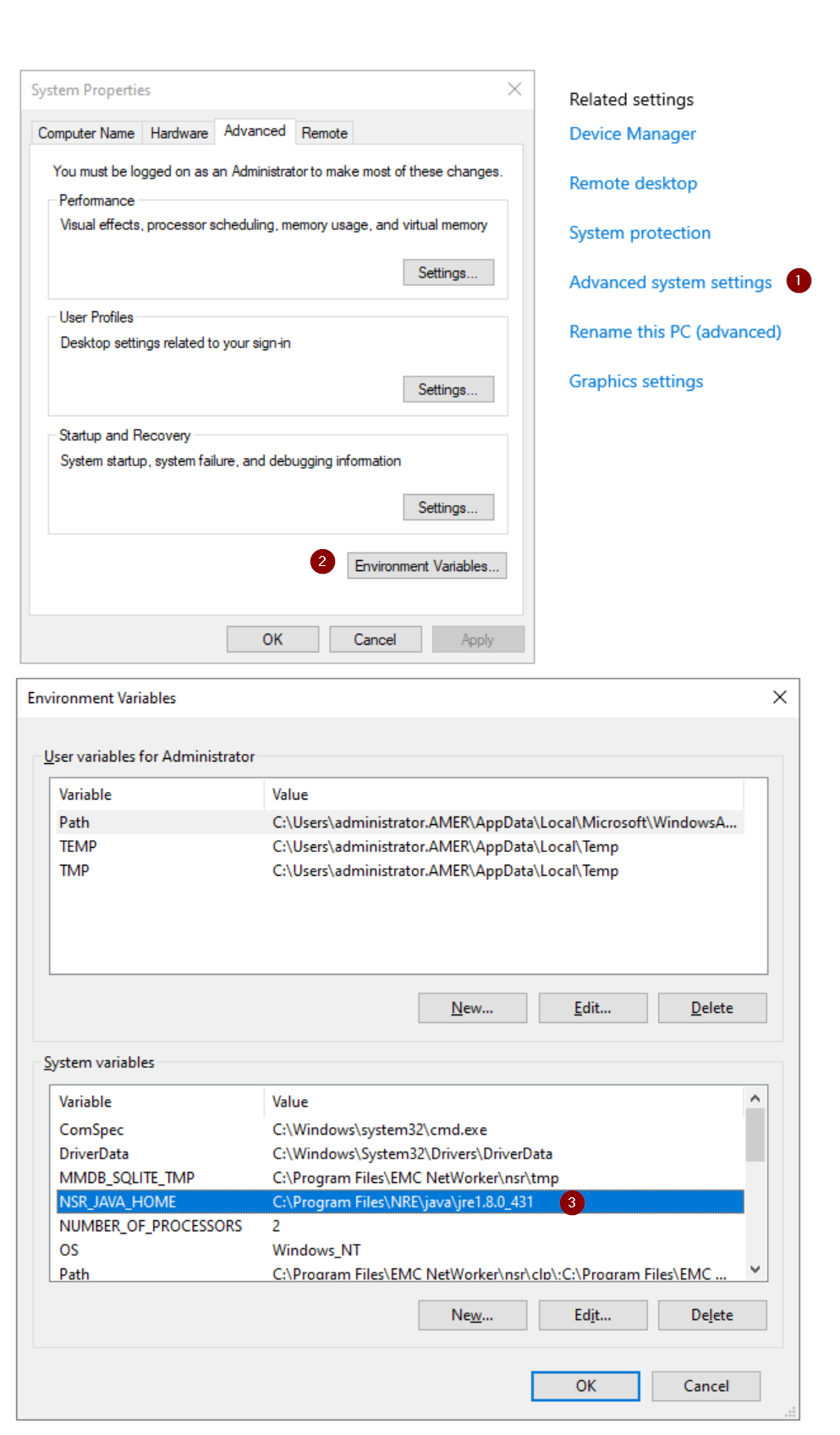

B. V nabídce Informace o počítači klikněte na položku Upřesnit nastavení systému.

C. V okně Vlastnosti systému klikněte na položku Proměnné prostředí.

D. Skript

NSR_JAVA_HOME definuje cestu prostředí Java Runtime Environment používaného nástrojem NetWorker. authc:

-

- E. Na příkazovém řádku správce nastavte proměnné příkazového řádku určující instalační cestu Java určenou v předchozím kroku:

set JAVA="Path\to\java"

keytool v Nastavení SSL a zajišťuje, že soubor cacerts správně importuje certifikát certifikační autority. Tato proměnná se po zavření relace příkazového řádku odebere a nenarušuje žádné další operace NetWorker.

Linux:

A. Zkontrolujte soubor /nsr/authc/conf/installrc , abyste zjistili, které umístění Java bylo použito při konfiguraci ověřovací služby:

sudo cat /nsr/authc/conf/installrc

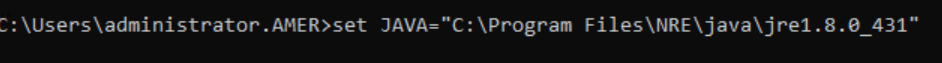

[root@nsr ~]# cat /nsr/authc/conf/installrc JAVA_HOME=/opt/nre/java/latest

echo $JAVA_HOME vrátí jinou cestu; například pokud je také nainstalováno prostředí Oracle Java Runtime Environment (JRE). V dalším kroku je důležité použít cestu $JAVA_HOME , jak je definována v nástroji NetWorker /nsr/authc/conf/installrc .

B. Nastavte proměnné příkazového řádku určující instalační cestu Java určenou ve výše uvedeném kroku.

JAVA=/path/to/java

keytool v Nastavení SSL a zajišťuje, že soubor cacerts správně importuje certifikát certifikační autority. Tato proměnná se po zavření relace příkazového řádku odebere a nenarušuje žádné další operace NetWorker.

Nastavení protokolu SSL

Chcete-li použít protokol LDAPS, je nutné importovat certifikát certifikační autority (nebo řetěz certifikátů) ze serveru LDAPS do důvěryhodného úložiště klíčů JAVA. To lze provést následujícím způsobem:

Získejte certifikát kořenové certifikační autority (a řetěz, pokud je nakonfigurovaný) z ověřovacího serveru.

Linux:

- Otevřete výzvu se zvýšenými oprávněními na serveru NetWorker Authentication (AUTHC).

- Pomocí nástroje OpenSSL získejte kopii certifikátu certifikační autority ze serveru LDAPS.

openssl s_client -showcerts -connect LDAPS_SERVER:636 2>/dev/null </dev/null

- Systém Linux se obvykle dodává s nainstalovaným

opensslnainstalovaná. Pokud v prostředí existují linuxové servery, můžete u nich použítopenssla shromáždit soubory certifikátů. Ty lze zkopírovat a používat na serveru se systémem Windowsauthc. - Pokud nástroj OpenSSL nemáte a nedá se nainstalovat, požádejte správce AD, aby poskytl jeden nebo více certifikátů tak, že je exportuje ve formátu x.509 s kódováním Base-64.

- Nahradit

LDAPS_SERVERs názvem hostitele nebo IP adresou vašeho LDAPS serveru.

- Výstupem výše uvedeného příkazu je certifikát certifikační autority nebo řetězec certifikátů ve formátu PEM (Privacy Enhanced Mail), např.:

-----BEGIN CERTIFICATE----- MIIGQDCCBSigAwIBAgITbgAAAAiwkngyAQWDwwACAAAACDANBgkqhkiG9w0BAQsF ...REMOVED FOR BREVITY... m4mGyefXz4TBTwD06opJf4NQIDo= -----END CERTIFICATE-----

- Zkopírujte certifikát začínající na

---BEGIN CERTIFICATE---a končící na---END CERTIFICATE---a vložte jej do nového souboru. Pokud existuje řetěz certifikátů, musíte to udělat s každým certifikátem. - Přejděte na Import certifikátů.

Windows:

Systém Windows nemá ve výchozím nastavení nainstalovaný software OpenSSL. Pokud je nainstalován ve vašem systému, můžete postupovat podle stejných pokynů z výše uvedené části Linux . Pokud není nainstalovaný, můžete jej nainstalovat z platformy třetí strany nebo pomocí následujících kroků shromáždit certifikát bez OpenSSL.

- Otevřete příkazový řádek PowerShellu se zvýšenými oprávněními na serveru NetWorker Authentication (AUTHC).

- Spusťte následující skript a nahraďte jej

EXTERNAL_AUTH_SERVER_ADDRESSs názvem hostitele LDAP nebo Active Directory (AD) nebo IP adresou:

$server = "EXTERNAL_AUTH_SERVER_ADDRESS"

$port = 636

$tcp = New-Object System.Net.Sockets.TcpClient

$tcp.Connect($server, $port)

$ssl = New-Object System.Net.Security.SslStream(

$tcp.GetStream(),

$false,

{ param($sender,$cert,$chain,$errors) $true }

)

try {

$ssl.AuthenticateAsClient($server)

"=== Protocol ==="

$ssl.SslProtocol

"=== Cipher ==="

"$($ssl.CipherAlgorithm) ($($ssl.CipherStrength)-bit)"

""

"=== Server Certificate ==="

$remoteCert = New-Object System.Security.Cryptography.X509Certificates.X509Certificate2($ssl.RemoteCertificate)

"Subject : $($remoteCert.Subject)"

"Issuer : $($remoteCert.Issuer)"

"NotBefore: $($remoteCert.NotBefore)"

"NotAfter : $($remoteCert.NotAfter)"

""

$b64 = [Convert]::ToBase64String($remoteCert.RawData, [Base64FormattingOptions]::InsertLineBreaks)

"-----BEGIN CERTIFICATE-----"

$b64

"-----END CERTIFICATE-----"

}

finally {

$ssl.Dispose()

$tcp.Dispose()

}

PS C:\Users\administrator.AMER> $server = "dc.amer.lan"

PS C:\Users\administrator.AMER> $port = 636

PS C:\Users\administrator.AMER>

PS C:\Users\administrator.AMER> $tcp = New-Object System.Net.Sockets.TcpClient

PS C:\Users\administrator.AMER> $tcp.Connect($server, $port)

PS C:\Users\administrator.AMER>

PS C:\Users\administrator.AMER> $ssl = New-Object System.Net.Security.SslStream(

>> $tcp.GetStream(),

>> $false,

>> { param($sender,$cert,$chain,$errors) $true }

>> )

PS C:\Users\administrator.AMER>

PS C:\Users\administrator.AMER> try {

>> $ssl.AuthenticateAsClient($server)

>>

>> "=== Protocol ==="

>> $ssl.SslProtocol

>> "=== Cipher ==="

>> "$($ssl.CipherAlgorithm) ($($ssl.CipherStrength)-bit)"

>> ""

>> "=== Server Certificate (exactly what the DC sends) ==="

>>

>> $remoteCert = New-Object System.Security.Cryptography.X509Certificates.X509Certificate2($ssl.RemoteCertificate)

>>

>> "Subject : $($remoteCert.Subject)"

>> "Issuer : $($remoteCert.Issuer)"

>> "NotBefore: $($remoteCert.NotBefore)"

>> "NotAfter : $($remoteCert.NotAfter)"

>> ""

>>

>> $b64 = [Convert]::ToBase64String($remoteCert.RawData, [Base64FormattingOptions]::InsertLineBreaks)

>> "-----BEGIN CERTIFICATE-----"

>> $b64

>> "-----END CERTIFICATE-----"

>> }

>> finally {

>> $ssl.Dispose()

>> $tcp.Dispose()

>> }

=== Protocol ===

Tls13

=== Cipher ===

Aes256 (256-bit)

=== Server Certificate ===

Subject : CN=DC.amer.lan

Issuer : CN=amer-DC-CA, DC=amer, DC=lan

NotBefore: 11/29/2025 01:17:22

NotAfter : 11/29/2026 01:17:22

-----BEGIN CERTIFICATE-----

MIIGDDCCBPSgAwIBAgITNAAAAAT93FoJVZwLkQAAAAAABDANBgkqhkiG9w0BAQsFADBAMRMwEQYK

...REMOVED FOR BREVITY...

c1HhZw24yOwFSOtTQg==

-----END CERTIFICATE-----

- Zkopírujte certifikát začínající na

---BEGIN CERTIFICATE---a končící na---END CERTIFICATE---a vložte jej do nového souboru. Pokud existuje řetěz certifikátů, musíte to udělat s každým certifikátem. - Přejděte na Import certifikátů.

Import certifikátů:

2. Zobrazí seznam aktuálních důvěryhodných certifikátů v důvěryhodném úložišti.

- Pro NetWorker 19.12.x (JRE 8.x) a starší:

%JAVA%\bin\keytool -list -keystore %JAVA%\lib\security\cacerts -storepass changeit

$JAVA/bin/keytool -list -keystore $JAVA/lib/security/cacerts -storepass changeit

- Pro NetWorker 19.13 (JDK 17.x) a novější:

%JAVA%\bin\keytool -list -cacerts -storepass changeit

$JAVA/bin/keytool -list -cacerts -storepass changeit

grep nebo findstr s výše uvedeným příkazem a zúžit vyhledávání. Pokud je na serveru LDAPS zastaralý nebo stávající certifikát certifikační autority, odstraňte jej pomocí následujícího příkazu:

- Pro NetWorker 19.12.x (JRE 8.x) a starší:

%JAVA%\bin\keytool -delete -alias ALIAS_NAME -keystore %JAVA%\lib\security\cacerts -storepass changeit

$JAVA/bin/keytool -delete -alias ALIAS_NAME -keystore $JAVA/lib/security/cacerts -storepass changeit

- Pro NetWorker 19.13 (JDK 17.x) a novější:

%JAVA%\bin\keytool -delete -alias ALIAS_NAME -cacerts -storepass changeit

$JAVA/bin/keytool -delete -alias ALIAS_NAME -cacerts -storepass changeit

- Pro NetWorker 19.12.x (JRE 8.x) a starší:

%JAVA%\bin\keytool -import -alias ALIAS_NAME -keystore %JAVA%\lib\security\cacerts -storepass changeit -file \PATH_TO\CERT_FILE

$JAVA/bin/keytool -import -alias ALIAS_NAME -keystore $JAVA/lib/security/cacerts -storepass changeit -file /PATH_TO/CERT_FILE

- Pro NetWorker 19.13 (JDK 17.x) a novější:

%JAVA%\bin\keytool -import -alias ALIAS_NAME -cacerts -storepass changeit -file \PATH_TO\CERT_FILE

$JAVA/bin/keytool -import -alias ALIAS_NAME -cacerts -storepass changeit -file /PATH_TO/CERT_FILE

- Nahraďte část ALIAS_NAME aliasem importovaného certifikátu (například RCA (kořenová certifikační autorita)). Při importu více certifikátů pro řetězec certifikátů musí mít každý certifikát jiný název aliasu a musí být importován samostatně. Řetězec certifikátů je také nutné importovat v pořadí od kroku 5 (shora dolů).

- Nahraďte část PATH_TO\CERT_FILE umístěním souboru certifikátu, který jste vytvořili v kroku 6.

yes a stiskněte klávesu Enter.

C:\Users\administrator>%JAVA%\bin\keytool -import -alias RCA -keystore %JAVA%\lib\security\cacerts -storepass changeit -file C:\root-ca.cer Owner: CN=networker-DC-CA, DC=networker, DC=lan Issuer: CN=networker-DC-CA, DC=networker, DC=lan Serial number: 183db0ae21d3108244254c8aad129ecd ... ... ... Trust this certificate? [no]: yes Certificate was added to keystore

|) na operační systém grep nebo findstr na výše uvedené pro zúžení výsledku.

C:\Users\administrator>%JAVA%\bin\keytool -list -keystore %JAVA%\lib\security\cacerts -storepass changeit | findstr RCA RCA, Jan 15, 2025, trustedCertEntry,

net stop nsrd net start nsrd

nsr_shutdown service networker start

Konfigurace zdroje externí autority

Případně můžete použít metodu skriptu authc_config :

Pokud dodržíte některý z těchto článků, můžete přejít k části, kde je vytvořen zdroj externí autority. Není nutné opakovat postup importu certifikátu.

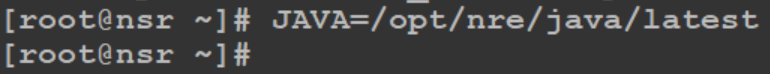

1. Přihlaste se do konzole NetWorker Management Console (NMC) pomocí výchozího účtu správce NetWorker. Vyberte položku Setup--> Users and Roles--> External Authority.

Služba Active Directory přes SSL:

A. Získejte podrobnosti o ID konfigurace:

authc_config -u Administrator -p 'NetWorker_AdminPass' -e find-all-configs authc_config -u Administrator -p 'NetWorker_AdminPass' -e find-config -D config-id=CONFIG_ID#

Příklad:

nve:~ # authc_config -u Administrator -p '!Password1' -e find-all-configs

The query returns 1 records.

Config Id Config Name

1 AD

nve:~ # authc_config -u Administrator -p '!Password1' -e find-config -D config-id=1

Config Id : 1

Config Tenant Id : 1

Config Name : AD

Config Domain : networker.lan

Config Server Address : ldaps://dc.networker.lan:636/dc=networker,dc=lan

Config User DN : cn=nw authadmin,ou=dell,dc=networker,dc=lan

Config User Group Attribute :

Config User ID Attribute : sAMAccountName

Config User Object Class : person

Config User Search Filter :

Config User Search Path :

Config Group Member Attribute: member

Config Group Name Attribute : cn

Config Group Object Class : group

Config Group Search Filter :

Config Group Search Path :

Config Object Class : objectclass

Is Active Directory : false

Config Search Subtree : true

authc_config nastavte is-active-directory=y:

authc_config -u Administrator -p 'NETWORKER_ADMIN_PASSWORD' -e update-config -D config-id=CONFIG_ID# -D config-server-address="ldaps://DOMAIN_SERVER:636/BASE_DN" -D config-user-dn="CONFIG_USER_DN" -D config-user-dn-password='CONFIG_USER_PASSWORD' -D config-active-directory=y

nve:~ # authc_config -u Administrator -p '!Password1' -e update-config -D config-id=1 -D config-server-address="ldaps://dc.networker.lan:636/dc=networker,dc=lan" -D config-user-dn="cn=nw authadmin,ou=dell,dc=networker,dc=lan" -D config-user-dn-password='PASSWORD' -D config-active-directory=y

Configuration AD is updated successfully.

nve:~ #

nve:~ # authc_config -u Administrator -p '!Password1' -e find-config -D config-id=1

Config Id : 1

Config Tenant Id : 1

Config Name : AD

Config Domain : networker.lan

Config Server Address : ldaps://dc.networker.lan:636/dc=networker,dc=lan

Config User DN : cn=nw authadmin,ou=dell,dc=networker,dc=lan

Config User Group Attribute :

Config User ID Attribute : sAMAccountName

Config User Object Class : person

Config User Search Filter :

Config User Search Path :

Config Group Member Attribute: member

Config Group Name Attribute : cn

Config Group Object Class : group

Config Group Search Filter :

Config Group Search Path :

Config Object Class : objectclass

Is Active Directory : true

Config Search Subtree : true

Externí zdroj autority je nyní správně nakonfigurovaný pro službu Microsoft Active Directory.

authc_mgmt na serveru NetWorker potvrďte, zda jsou skupiny/uživatelé AD/LDAP viditelné:

authc_mgmt -u Administrator -p 'NetWorker_Admin_Pass' -e query-ldap-users -D query-tenant=tenant_name -D query-domain=domain_name authc_mgmt -u Administrator -p 'NetWorker_Admin_Pass' -e query-ldap-groups -D query-tenant=tenant_name -D query-domain=domain_name authc_mgmt -u Administrator -p 'NetWorker_Admin_Pass' -e query-ldap-groups-for-user -D query-tenant=tenant_name -D query-domain=domain_name -D user-name=ad/ldap_username

nve:~ # authc_mgmt -u Administrator -p '!Password1' -e query-ldap-users -D query-tenant=default -D query-domain=networker.lan The query returns 40 records. User Name Full Dn Name ... ... bkupadmin CN=Backup Administrator,OU=Support_Services,OU=DELL,dc=networker,dc=lan nve:~ # authc_mgmt -u Administrator -p '!Password1' -e query-ldap-groups -D query-tenant=default -D query-domain=networker.lan The query returns 71 records. Group Name Full Dn Name ... ... NetWorker_Admins CN=NetWorker_Admins,OU=DELL,dc=networker,dc=lan nve:~ # authc_mgmt -u Administrator -p '!Password1' -e query-ldap-groups-for-user -D query-tenant=default -D query-domain=networker.lan -D user-name=bkupadmin The query returns 1 records. Group Name Full Dn Name NetWorker_Admins CN=NetWorker_Admins,OU=DELL,dc=networker,dc=lan

authc mohou selhat s chybou „incorrect password“, i když je zadáno správné heslo. To je způsobeno tím, že heslo je zadáno jako viditelný text s možností „-p“. Pokud se setkáte s tímto problémem, odstraňte z příkazu část „-p password“. Po spuštění příkazu budete vyzváni k zadání skrytého hesla.

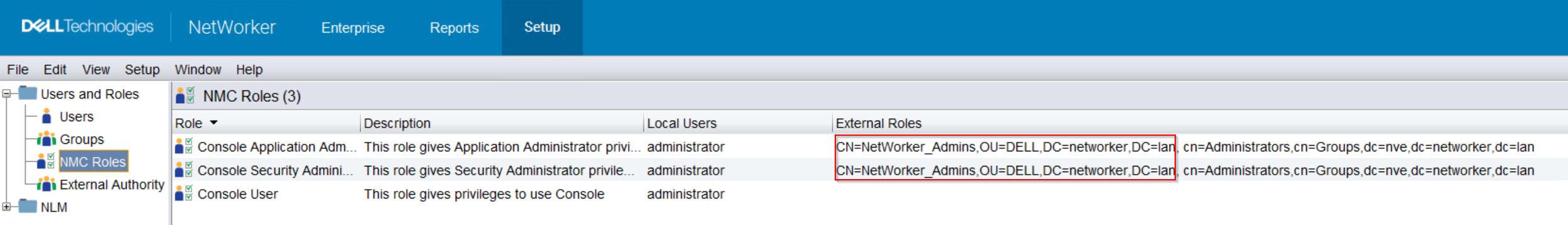

Konfigurace konzole NMC pro přijetí externího ověřování:

(DN) skupiny AD/LDAP. Pro uživatele, kteří vyžadují stejnou úroveň oprávnění jako výchozí účet správce NetWorker, zadejte rozlišující název skupiny AD/LDAP v roli Console Security Administrators. Pro uživatele nebo skupiny AD, kteří nepotřebují oprávnění správce ke konzoli NMC, přidejte jejich úplný rozlišující název v externích rolích Console User.

(DN) skupiny AD/LDAP. Pro uživatele, kteří vyžadují stejnou úroveň oprávnění jako výchozí účet správce NetWorker, zadejte rozlišující název skupiny AD/LDAP v roli Console Security Administrators. Pro uživatele nebo skupiny AD, kteří nepotřebují oprávnění správce ke konzoli NMC, přidejte jejich úplný rozlišující název v externích rolích Console User.

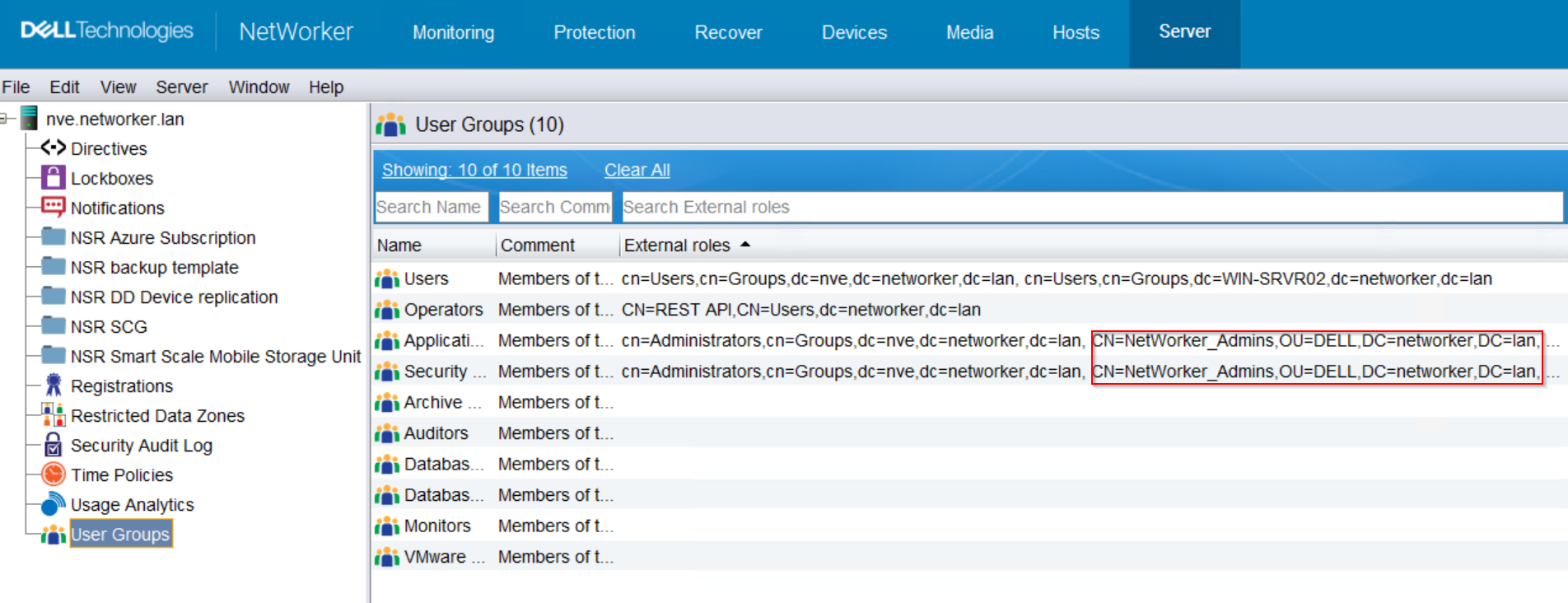

Konfigurace oprávnění externího uživatele serveru NetWorker:

nsraddadmin a dosáhnout toho u externích uživatelů nebo skupin, kteří by měli mít úplná práva správce NetWorker:

nsraddadmin -e "USER/GROUP_DN"Příklad:

nve:~ # nsraddadmin -e "CN=NetWorker_Admins,OU=DELL,dc=networker,dc=lan" 134749:nsraddadmin: 'CN=NetWorker_Admins,OU=DELL,dc=networker,dc=lan' added to the 'external roles' list of 'Security Administrators' user group. 134749:nsraddadmin: 'CN=NetWorker_Admins,OU=DELL,dc=networker,dc=lan' added to the 'external roles' list of 'Application Administrators' user group.

Dodatečná bezpečnostní oprávnění

B. Pomocí rozlišujícího názvu skupiny AD, ke které chcete udělit oprávnění FULL_CONTROL, spusťte:

authc_config -u Administrator -p 'NetWorker_Admin_Pass' -e add-permission -D permission-name=FULL_CONTROL -D permission-group-dn="AD/LDAP_group_dn"

nve:~ # authc_config -u Administrator -p '!Password1' -e add-permission -D permission-name=FULL_CONTROL -D permission-group-dn="CN=NetWorker_Admins,OU=DELL,dc=networker,dc=lan" Permission FULL_CONTROL is created successfully. nve:~ # nve:~ # authc_config -u Administrator -p '!Password1' -e find-all-permissions The query returns 2 records. Permission Id Permission Name Group DN Pattern Group DN 1 FULL_CONTROL ^cn=Administrators,cn=Groups.*$ 2 FULL_CONTROL CN=NetWorker_Admins,OU=DELL,dc=networ...

Informations supplémentaires

Další informace naleznete v Průvodci konfigurací zabezpečení NetWorker, který je k dispozici na adrese: https://www.dell.com/support/home/product-support/product/networker/docs

Hodnoty konfigurace:

| Typ serveru | Vyberte možnost LDAP, pokud je ověřovacím serverem server Linux/UNIX LDAP, a možnost Active Directory, pokud používáte server Microsoft Active Directory. |

| Název autority | Zadejte název této externí ověřovací autority. Tento název může být jakýkoliv, slouží pouze k odlišení mezi ostatními autoritami, když jich je nakonfigurováno více. |

| Název serveru poskytovatele | Toto pole by mělo obsahovat plně kvalifikovaný název domény (FQDN) vašeho serveru AD nebo LDAP. |

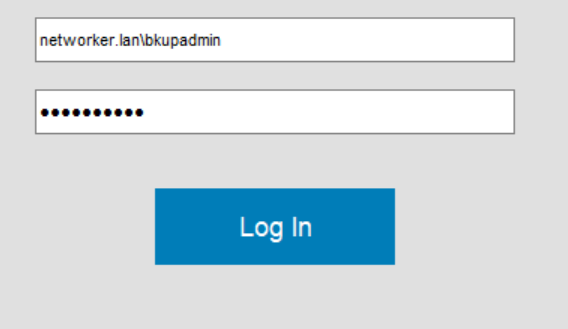

| Nájemce | Nájemce je možné použít v prostředích, kde lze používat více než jednu metodu ověřování nebo když je potřeba nakonfigurovat více oprávnění. Ve výchozím nastavení je vybrán nájemce „default“. Použití nájemců změní váš způsob přihlášení. Přihlaste se ke konzoli NMC pomocí uživatele „domain\user“ pro výchozího nájemce nebo „tenant\domain\user“ pro ostatní nájemce. |

| Doména | Zadejte celý název domény (kromě názvu hostitele). Obvykle se jedná o základní název domény, který se skládá z hodnot součástí vaší domény (DC). |

| Číslo portu | Pro integraci LDAP a AD použijte port 389. Pro protokol LDAP přes SSL použijte port 636.

Tyto porty nejsou výchozími porty NetWorker na serveru AD/LDAP. |

| Rozlišující název uživatele | Zadejte rozlišující název (DN) uživatelského účtu, který má úplný přístup pro čtení adresáře LDAP nebo AD.

Zadejte relativní DN uživatelského účtu nebo úplné DN, pokud přepíšete hodnotu nastavenou v poli Doména. |

| Heslo rozlišujícího názvu uživatele | Zadejte heslo zadaného uživatelského účtu. |

| Třída objektů skupiny | Třída objektu, která identifikuje skupiny v hierarchii LDAP nebo AD.

|

| Vyhledávací cesta skupiny | Toto pole může zůstat prázdné, v takovém případě je authc schopen dotazovat se na celou doménu. Než se tito uživatelé/skupiny budou moci přihlásit ke konzoli NMC a spravovat server NetWorker, je nutné udělit oprávnění pro přístup k serveru NMC/NetWorker. Zadejte relativní cestu k doméně namísto úplného rozlišujícího názvu. |

| Atribut názvu skupiny | Atribut, který identifikuje název skupiny. Například cn |

| Atribut člena skupiny | Členství uživatele ve skupině

|

| Třída objektu uživatele | Třída objektu, která identifikuje uživatele v hierarchii LDAP nebo AD.

Například inetOrgPerson nebo user |

| Vyhledávací cesta uživatele | Stejně jako vyhledávací cesta skupiny může být toto pole ponecháno prázdné, v takovém případě je služba AUTHC schopna dotazovat se na celou doménu. Zadejte relativní cestu k doméně namísto úplného rozlišujícího názvu. |

| Atribut ID uživatele | ID uživatele, které je přidruženo k objektu uživatele v hierarchii LDAP nebo AD.

|

Další relevantní články:

- NetWorker: Jak importovat nebo nahradit certifikáty podepsané certifikační autoritou pro služby „AUTHC“ a „NWUI“ (Linux)

- NetWorker: Jak importovat nebo nahradit certifikáty podepsané certifikační autoritou pro služby „AUTHC“ a „NWUI“ (Windows)

- NetWorker: Jak importovat nebo nahradit certifikáty podepsané certifikační autoritou pro službu NMC

- NetWorker: Průvodce odstraňováním problémů s integrací a konfigurací AD a LDAP