PowerFlex: PowerFlex 컴퓨팅 노드에 대한 보안 부팅 적용 활성화

요약: 이 문서에서는 ESXi 또는 Linux를 실행하는 Dell PowerFlex 컴퓨팅 노드에서 UEFI(Unified Extensible Firmware Interface) 보안 부팅 적용을 활성화하는 단계별 지침을 제공합니다.

이 문서는 다음에 적용됩니다.

이 문서는 다음에 적용되지 않습니다.

이 문서는 특정 제품과 관련이 없습니다.

모든 제품 버전이 이 문서에 나와 있는 것은 아닙니다.

지침

주의: 보안 부팅은 ESXi 또는 Linux를 실행하는 PowerFlex 컴퓨팅 노드에서만 지원됩니다. PowerFlex 스토리지 노드 또는 PowerFlex 관리 노드에서는 지원되지 않습니다.

Dell PowerFlex 컴퓨팅 노드에서 보안 부팅을 활성화하려면 다음 사전 요구 사항을 충족해야 합니다.

-

부팅 모드는 System BIOS Settings >Boot Settings에서 UEFI(Unified Extensible Firmware Interface)로 설정해야 합니다.

참고: 호스트가 이 모드가 아닌 경우 운영 체제를 다시 설치하지 않으면 호스트를 변경하지 못할 수 있습니다. - 서버에 TPM(신뢰할 수 있는 플랫폼 모듈 ) 2.0이 설치되어 있어야 합니다.

- BIOS는 보안 부팅 활성화를 지원하기 위해 특정 PowerEdge 모델에 필요한 버전이어야 합니다. 정보는 Dell 지원 사이트에서 찾을 수 있습니다.

- 보안 부팅을 활성화하려면 RPQ가 필요합니다. Dell Technologies 어카운트 담당자에게 문의하여 RPQ(Request for Product Qualification) 프로세스를 통해 PowerFlex 노드의 보안 부팅 옵션을 평가하고 활성화하십시오.

- PowerFlex Manager를 사용하여 배포를 수행하기 전에 iDRAC에서 보안 부팅을 비활성화해야 합니다. 사용하도록 설정하면 배포가 실패합니다. 보안 부팅은 배포 후에만 활성화해야 합니다.

참고: iDRAC에서 보안 부팅 설정을 변경할 때마다 서버를 재부팅해야 적용됩니다.

보안 부팅을 위한 Dell PowerEdge iDRAC 구성:

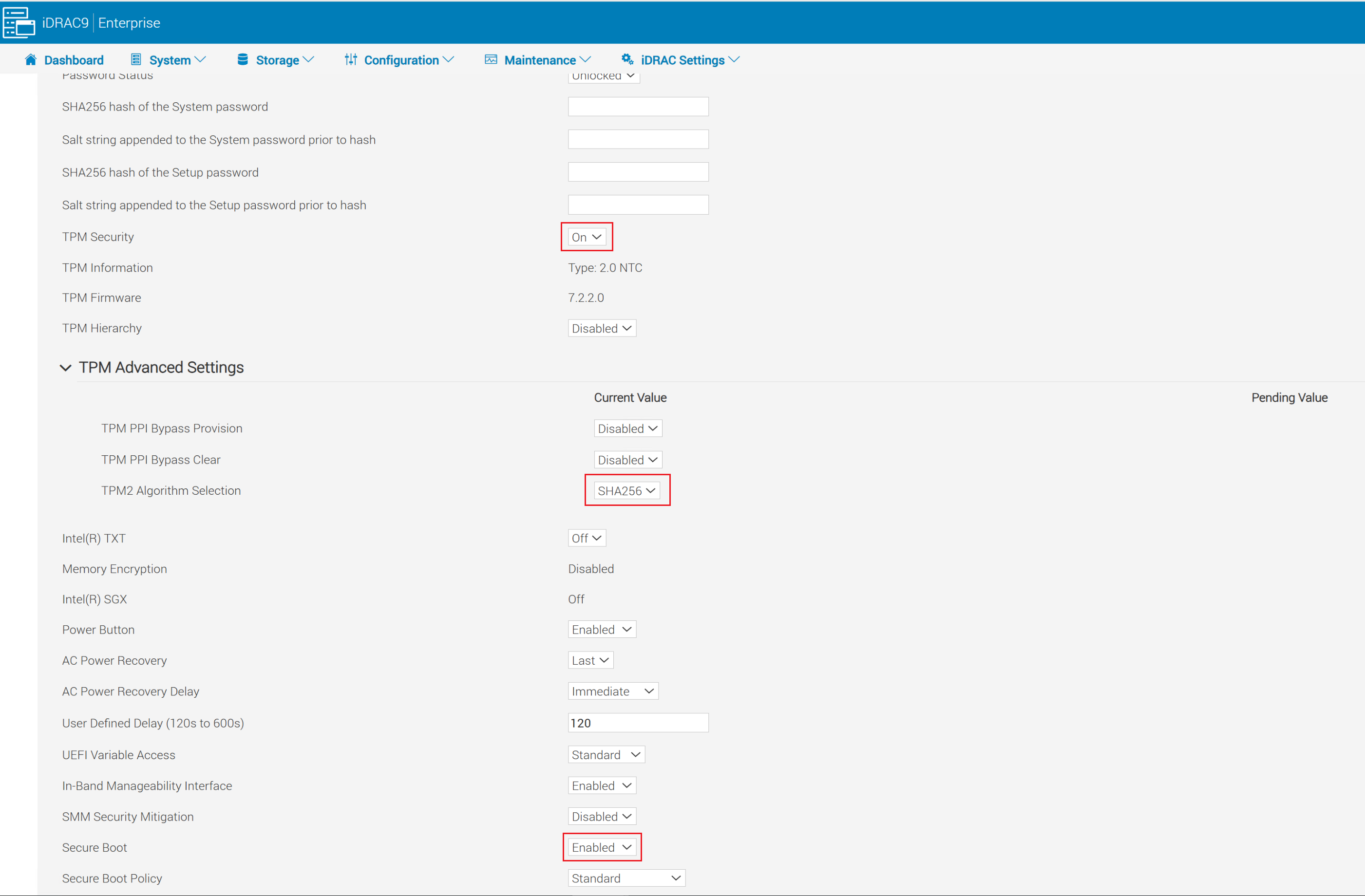

- iDRAC 웹 인터페이스에 로그인하고 ConfigurationBIOS > SettingsSystem > Security로 이동합니다.

- TPM Security를 On으로 설정

- TPM Advanced Settings를 확장하고 TPM2 Algorithm Selection을 SHA256으로 설정합니다.

- Secure Boot를 Enabled로 설정

- 시스템 보안 설정 화면 하단에서 적용을 클릭합니다.

- 화면 왼쪽 하단에 있는 적용 및 재부팅 버튼을 클릭합니다.

ESXi에 대한 보안 부팅 활성화:

부분 지원: 증명이 있는 신뢰할 수 있는 부팅.

- UEFI 보안 부팅: 부팅 시 부트로더 및 커널 모듈을 확인합니다.

- TPM 측정: TPM PCR에 부팅 해시 측정값 저장(증명에 사용됨)

- TPM 기반 암호화: VM, vSAN 및 코어 덤프

- vCenter 증명: 호스트가 변조되거나 신뢰할 수 없는 상태로 부팅되었는지 탐지합니다.

- VM에서 vTPM 지원: 게스트 내 보안 기능을 위해 VM에 가상 TPM을 제공할 수 있습니다(vCenter KMS 서버도 필요).

전체 지원: 실행 제어 잠금

- 부분 지원의 모든 기능 포함

- 서명된 VIB 적용: VIB가 변조되지 않도록 보장

- VMware에서 서명한 VIB만 설치 가능

- 서명된 VIB는 ESXi 부팅 중에만 로드할 수 있습니다.

ESXi에서 부분 지원을 활성화합니다.

PowerFlex 랙 및 어플라이언스 노드의 경우 PowerFlex Manager에서 노드를 구축한 후 보안 부팅을 활성화해야 합니다. 미리 활성화된 경우 PowerFlex Manager를 사용한 구축이 실패합니다.

참고: ESXi를 설치하기 전에 TPM 2.0, 보안 부팅 및 SHA256을 활성화한 경우(PowerFlex Manager를 사용하지 않고 수동으로) 첫 번째 재부팅 시 자동으로 구성됩니다.

부분 지원을 활성화하려면 다음 단계를 따르십시오.

-

검증 스크립트를 실행합니다.

/usr/lib/vmware/secureboot/bin/secureBoot.py -c- 통과하면 "Secure Boot CAN be enabled"가 표시됩니다.

- 실패하면 서명되지 않은 VIB가 나열됩니다. 계속하기 전에 이러한 항목을 제거해야 합니다. 그렇지 않으면 호스트에 다음 부팅 시 보라색 화면이 나타납니다.

- ESXi 호스트에서 SSH를 활성화하고 루트 사용자로 ESXi 호스트에 연결하는 데 SSH 클라이언트를 사용합니다.

- 보안 수준을 확인합니다.

esxcli system settings encryption get-

- 출력에 다음이 표시되어야 합니다.

- 모드: 없음

- 설치된 VIB: False

- 보안 부팅 필요: False

- 출력에 다음이 표시되어야 합니다.

- TPM 모드 활성화:

esxcli system settings encryption set --mode=TPM --require-secure-boot=true- 호스트를 재부팅합니다.

- 호스트가 다시 온라인 상태가 되면 보안 수준을 확인합니다.

esxcli system settings encryption get-

- 이제 출력에 다음이 표시됩니다.

- 모드: TPM

- 설치된 VIB: False

- 보안 부팅: 참

- 이제 출력에 다음이 표시됩니다.

- 구성을 부트뱅크에 동기화합니다.

/bin/backup.sh 0

ESXi에서 전체 지원을 활성화합니다.

- ESXi 호스트에서 SSH 를 활성화하고 루트 사용자로 ESXi 호스트에 연결하는 데 SSH 클라이언트를 사용합니다.

- 보안 수준을 확인합니다.

- 출력에 다음이 표시되어야 합니다.

- 모드: TPM

- 설치된 VIB: False

- 보안 부팅 필요: 참

- 출력에 다음이 표시되어야 합니다.

- 출력이 위 내용과 일치하지 않으면 계속하기 전에 위의 지침에 따라 부분 지원을 활성화합니다.

- 다음을 실행하여 현재 설정을 가져옵니다.

esxcli system settings encryption get-

- 커널이 VIB 적용을 수락하도록 허용:

esxcli system settings kernel set -s execInstalledOnly -v TRUE-

- 호스트를 껐다가 다시 켭니다(재부팅을 사용하지 마십시오).

- 다음을 실행하여 VIB 적용을 활성화합니다.

esxcli system settings encryption set --require-exec-installed-only=T-

- 노드를 재부팅하여 서명된 VIB를 적용합니다.

- 노드가 다시 온라인 상태가 되면 보안 수준을 확인합니다.

esxcli system settings encryption get - 실행 중인 구성을 부트뱅크에 동기화합니다.

/bin/backup.sh 0백업 키 및 구성:

참고: 복구 부팅 키와 시스템 구성을 항상 백업해야 합니다. 이 단계를 건너뛰지 마십시오.

- SSH 를 통해 ESXi 호스트에 루트로 연결합니다 .

- 백업 키를 표시하고 노드의 안전한 위치에 복사합니다.

esxcli system settings encryption recovery list-

- 복구 키(두 번째 열)를 복사하고 텍스트 파일에 붙여 넣어 향후 복구를 위해 저장합니다. 복구 ID는 생략할 수 있습니다.

- 호스트 레벨 백업 번들 생성:

vim-cmd hostsvc/firmware/backup_config- 제공된 웹 URL을 복사하여 백업 번들을 다운로드합니다. 이 번들을 복구 키 백업 텍스트 파일과 동일한 위치에 저장합니다.

참고: 백업을 완료하는 데 최대 30초가 걸릴 수 있으며 5분 후에는 더 이상 액세스할 수 없습니다.

Linux용 보안 부팅 활성화:

-

SSH를 통해 Linux 호스트에 루트로 연결하고 컴퓨터에서 보안 부팅이 활성화되어 있는지 확인합니다.

mokutil --sb-stat-

- 출력에는 다음이 있어야 합니다.

SecureBoot활성화됨

- 출력에는 다음이 있어야 합니다.

- SDC가 이미 설치된 경우 4단계를 진행합니다.

- SDC가 설치되지 않은 경우 SDC RPM을 설치합니다. 설치는 성공적이어야 하지만

scini드라이버를 로드하지 않아야 합니다. 오류 메시지가 표시되어야 합니다."scini service failed because the control process exited with error code".- 오류에 대한 세부 정보를 확인하려면 다음을 수행합니다.

- Windows 업그레이드를 실행하라는 프롬프트에 아래 내용이 표시될 때까지

- 오류에 대한 세부 정보를 확인하려면 다음을 수행합니다.

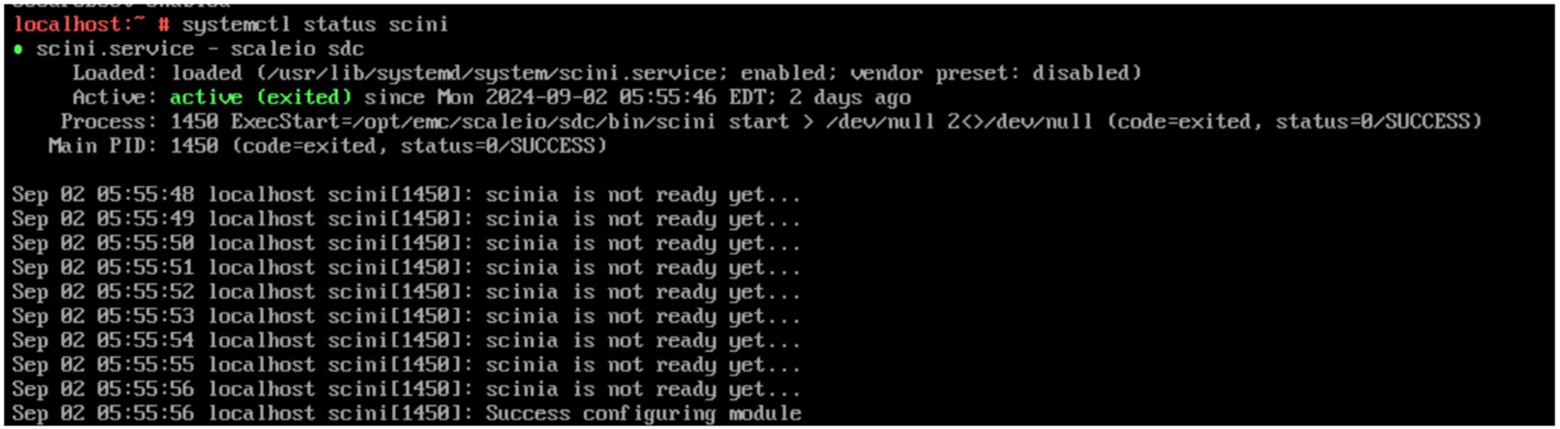

systemctl status scini.service-

-

- Windows 업그레이드를 실행하라는 프롬프트에 아래 내용이 표시될 때까지

-

journalctl -xe-

- 체크하면

dmesg, 다음을 볼 수 있습니다. 사용할 수 없는 키가 있는 모듈 로드가 거부됨

- 체크하면

- 다음으로 디렉토리를 변경합니다.

/bin/emc/scaleio/scini_sync/certs/.이 디렉토리에서 SDC 인증서를 찾을 수 있습니다. - 다음 명령을 실행하여 유효하고 만료되지 않았는지 확인합니다

openssl x509 -in <.pem file from directory> -noout -enddate | cut -d= -f2출력은 만료 날짜입니다.

- 인증서가 유효한 경우

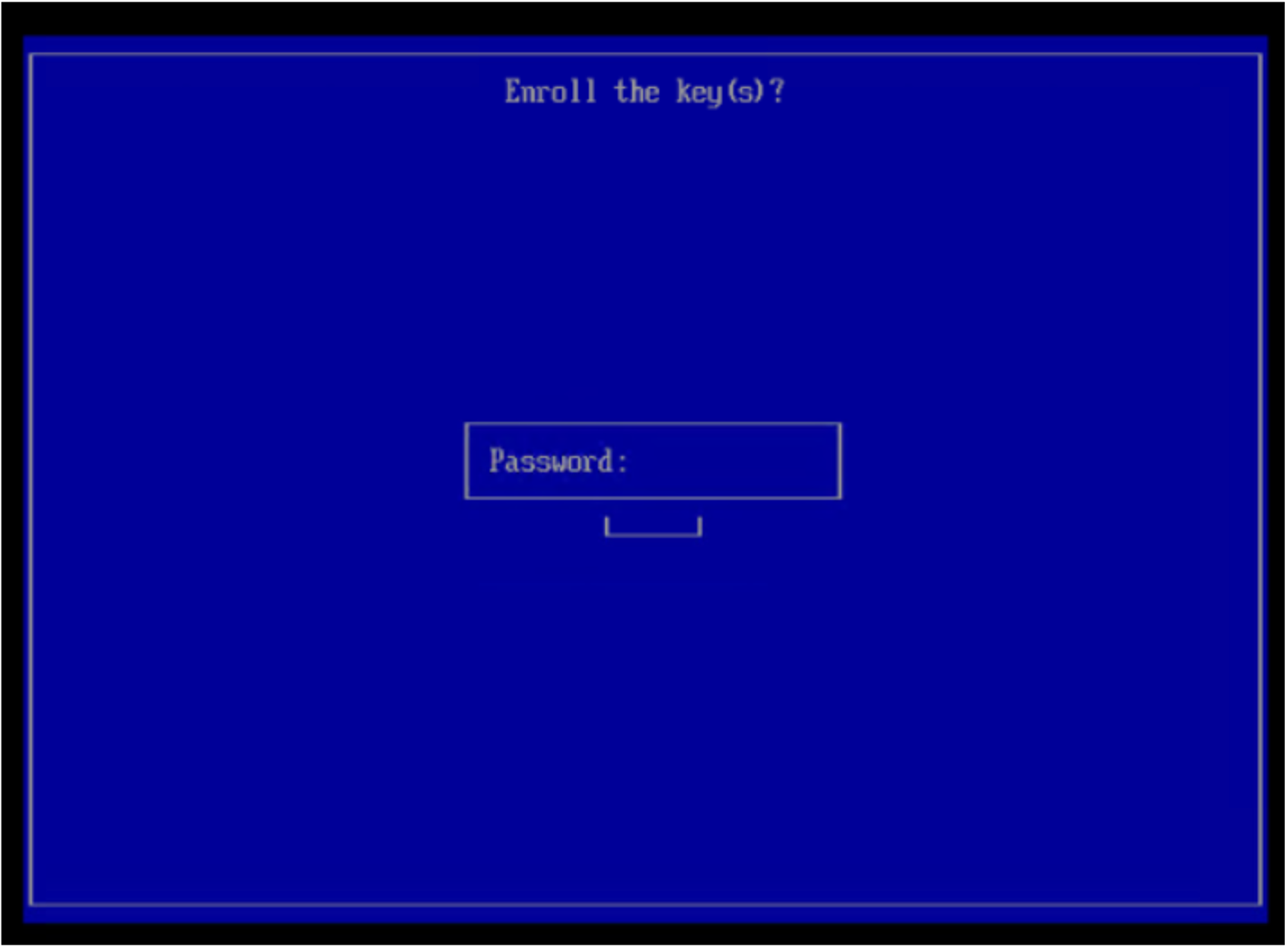

mokutil took를 가져오려면.der파일에 정의된 대로 사용하는 것이 중요합니다. passwor를 생성해야 합니다.

mokutil --import <.der file from directory> (Example: emc_scaleio2026.der)암호를 입력하라는 두 가지 프롬프트가 있습니다.

- SDC 패키지와 함께 제공된 인증서가 만료된 경우 다음 위치에서 인증서가 제공될 수 있습니다.

.pem변환해야 하는 형식.der다음 명령을 사용하여 포맷합니다.

openssl x509 -in /usr/src/<file.pem> -outform DER -out /usr/src/<file.der>필요한 경우 Dell 지원 팀에 문의하여 서명된 새 SDC 패키지 및 관련 인증서를 받습니다.

- 호스트를 재부팅합니다.

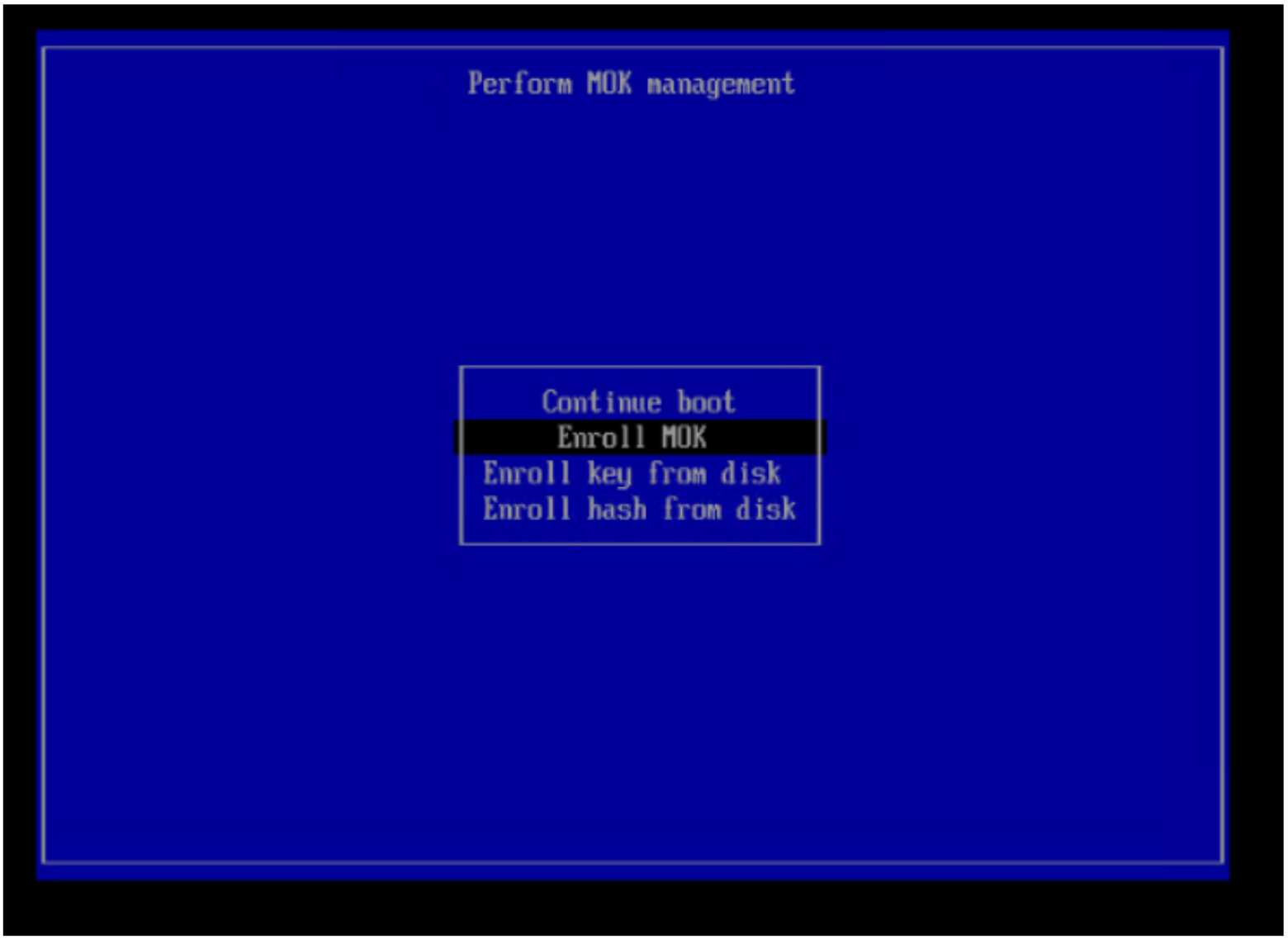

- 부팅 시 Linux OS가 부팅되기 전에 MOK 관리 수행 메뉴로 들어가야 합니다. MOK 관리를 입력하고 MOK 등록을 선택합니다.

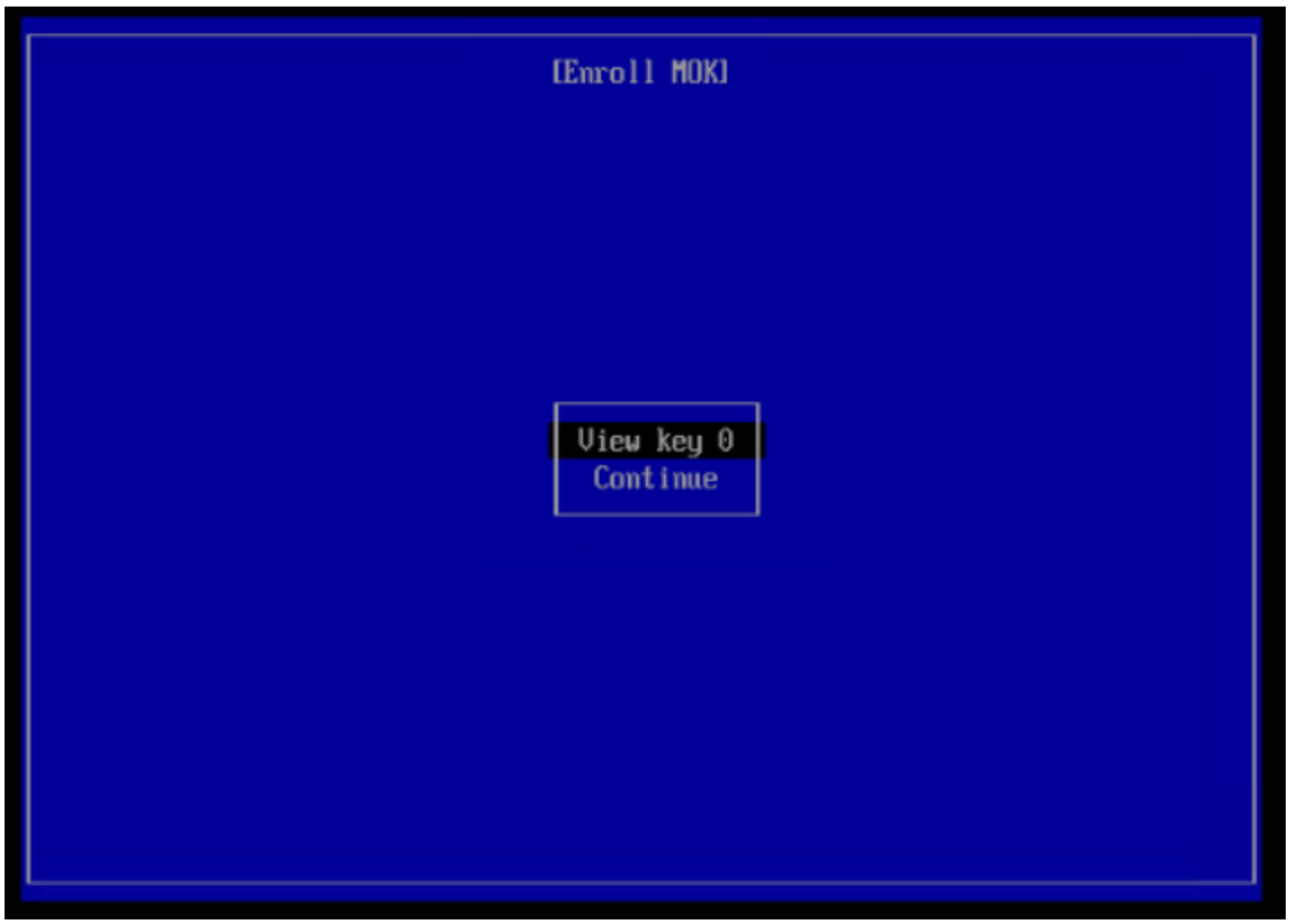

다음 화면에서 키 0 보기를 선택합니다.

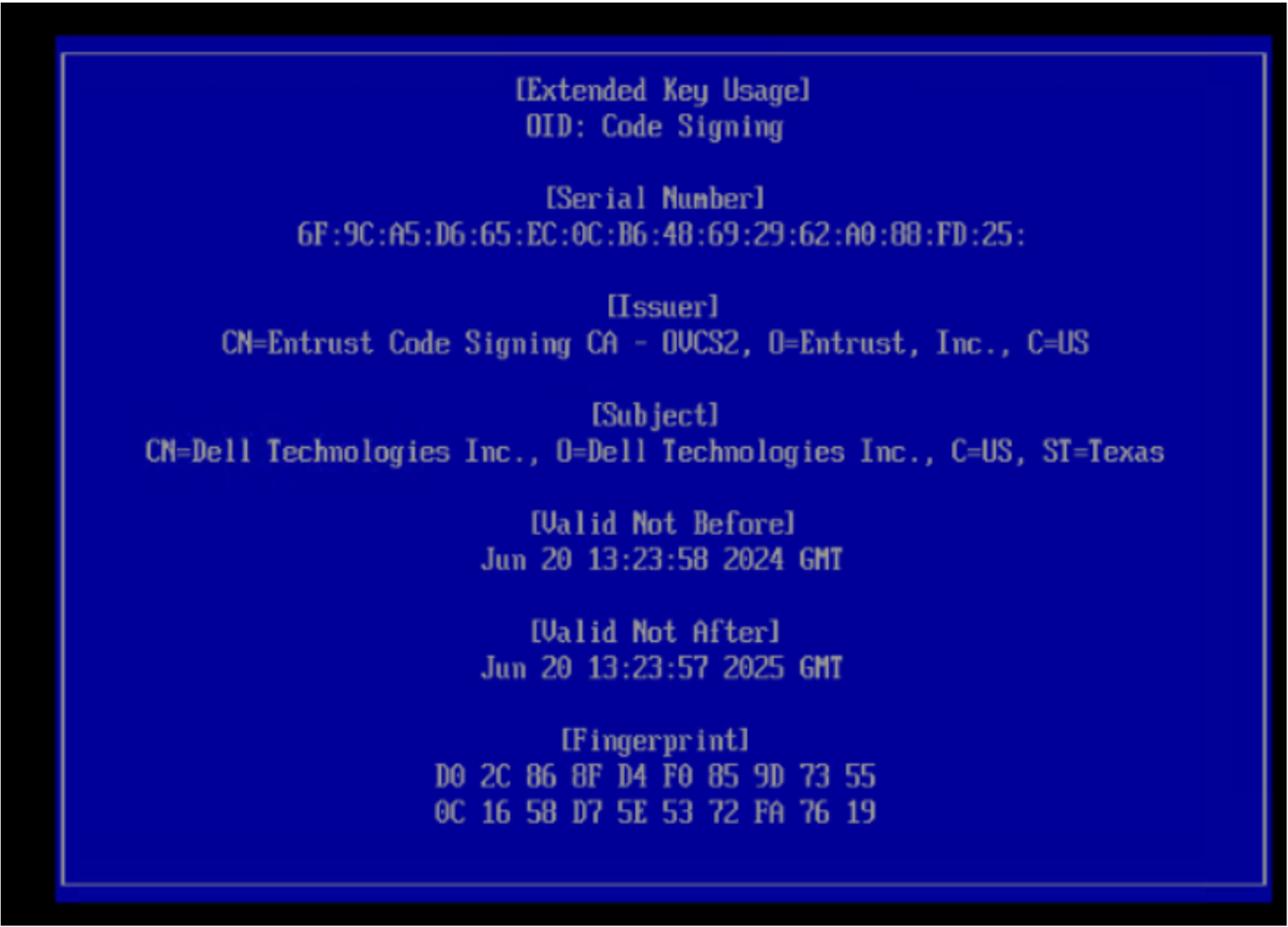

다음 화면에 주요 정보가 표시됩니다. 아무 키나 눌러 키 등록 페이지로 이동합니다.

다음 화면에서 이전에 6단계에서 생성한 암호를 입력하고 [Reboot]를 선택합니다.

- 재부팅 후 호스트에 로그인하고 다음 명령을 실행하여 SDC가 가동 및 실행 중인지 확인합니다.

systemctl status scini.service출력은 다음과 같아야 합니다.

해당 제품

PowerFlex appliance HW, PowerFlex rack HW문서 속성

문서 번호: 000414194

문서 유형: How To

마지막 수정 시간: 30 4월 2026

버전: 7

다른 Dell 사용자에게 질문에 대한 답변 찾기

지원 서비스

디바이스에 지원 서비스가 적용되는지 확인하십시오.