PowerEdge: Richtlijnen voor BIOS-update van de server voor Microsoft Secure Boot-certificaten

Samenvatting: Dit artikel bevat richtlijnen voor het bijwerken van het server-BIOS voor Microsoft Secure Boot-certificaten.

Instructies

Voordat u Dell PowerEdge servers met Windows bijwerkt naar de BIOS-release van december 2025, moet u aan de vereiste vereisten voldoen. De BIOS-update bevat nieuwe certificaten voor veilig opstarten en als u de onderstaande stappen niet volgt, kan de server in een niet-gedefinieerde status terechtkomen.

Als Secure Boot niet is ingeschakeld, kan het BIOS worden bijgewerkt via het normale proces en is dit document niet van toepassing.

Doelservers en -besturingssystemen

Alle PowerEdge servers van de 14e, 15e en 16e generatie met Windows Server 2022 of 2025

Servergeneraties en BIOS-identifiers

|

Platform |

BIOS-versie |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Vereisten

- Op de server moet een BIOS-versie worden uitgevoerd die is uitgebracht vóór de hierboven vermelde versies.

- De server moet TPM2.0 hebben en actief zijn.

- Secure Boot moet zijn ingeschakeld.

- BitLocker moet zijn uitgeschakeld. Als BitLocker al in gebruik is, moet deze tijdelijk worden uitgeschakeld.

- Volg de instructies op de onderstaande koppeling om BitLocker te beheren met Azure Stack HCI Cluster.

- BitLocker-versleuteling beheren op Azure Local

- Gebruikers moeten beheerdersrechten hebben voor de server.

- PowerShell-uitvoeringsbeleid moet worden ingesteld op Onbeperkt of Overslaan. (Gebruik

Set-ExecutionPolicycommando) - Voor failoverclusters (Azure Local, S2D, SAN Attached) - Add "

Suspend-ClusterNode -Drain" om het knooppunt te pauzeren en geclusterde rollen naar andere knooppunten te verplaatsen.

Stappen voor het bijwerken van certificaten voor veilig opstarten en BIOS.

- Zorg ervoor dat op de server een BIOS-versie wordt uitgevoerd voorafgaand aan wat hierboven is vermeld.

- Op het systeem moet Windows Server 2022 of Windows Server 2025 worden uitgevoerd.

- Download certificaten en scripts voor veilig opstarten die aan deze KB zijn gekoppeld.

- Kopieer de certificaten voor veilig opstarten naar het systeem.

- Voor 16G - Kopiëren

16G_Secure_Boot_Cerifcates_pkb.zipen pak het uit in een willekeurige map. - Voor 15G - Kopiëren

15G_Secure_Boot_Cerifcates_pkb.zipen pak het uit in een willekeurige map. - Voor 14G - Kopiëren

14G_Secure_Boot_Cerifcates_pkb.zipen pak het uit in een willekeurige map.

- Voor 16G - Kopiëren

- Voer het juiste script uit om de certificaten voor veilig opstarten bij te werken.

- Voor 16G:

16G_SecureBoot_Cert_Update_pkb.ps1 - Voor 15G:

15G_SecureBoot_Cert_Update_pkb.ps1 - Voor 14G:

14G_SecureBoot_Cert_Update_pkb.ps1 - Het pad van de map waar alle vereiste certificaatbestanden zijn opgeslagen, moet als invoer worden opgegeven.

- Voor 16G:

- Zorg ervoor dat het script met succes wordt uitgevoerd en dat er een herstartbericht wordt weergegeven.

- Start de server opnieuw op.

-

Opmerking: UEFI0074 waarschuwing

"The Secure Boot policy has been modified since the last time the system was started"kan worden weergegeven tijdens BIOS POST en in de Lifecycle-log.

-

- Nadat de server opnieuw is opgestart in het besturingssysteem, moet u het BIOS bijwerken met behulp van een updatetool of -mechanisme dat door Dell wordt ondersteund (Dell Update Package, iDRAC, OpenManage Enterprise, enzovoort).

- Start de server opnieuw op.

- Controleer of het nieuwe BIOS op de server wordt uitgevoerd.

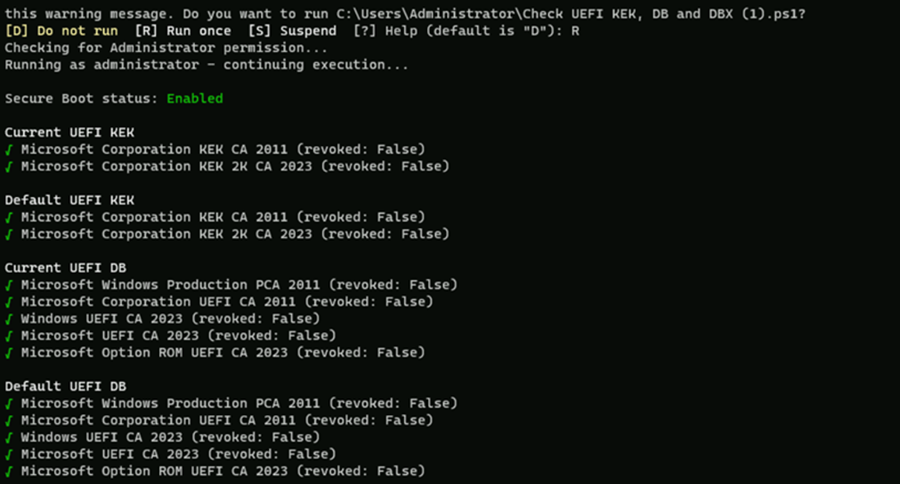

- Dell raadt aan te controleren of de nieuwe certificaten voor veilig opstarten beschikbaar zijn in het BIOS. Dit wordt gedaan door het volgende script uit te voeren vanuit het besturingssysteem.

-

Check UEFI KEK, DB, and DBX.ps1 - Dit script kan hier worden gedownload: GitHub: Check-UEFISecureBootVariables

-

Wanneer het script wordt uitgevoerd, wordt de onderstaande uitvoer verwacht: